TenableSC应用操作

什么是TenableSC

https://zh-cn.tenable.com/products/tenable-sc

获得 IT、安全和合规性状况的基于风险的视图,支持快速识别、调查最重要的资产和漏洞并对其进行优先级分析。

Tenable Security Center(原名 Tenable.sc)产品套件在本地管理并由 Nessus 技术提供支持,通过对网络进行实时持续评估,提供业界最全面的漏洞覆盖范围。该产品形成了一套完整的端到端漏洞管理解决方案。

TenableSC是Nessus的管理平台,可以容纳多个Nessus做集群部署

登录TenableSC

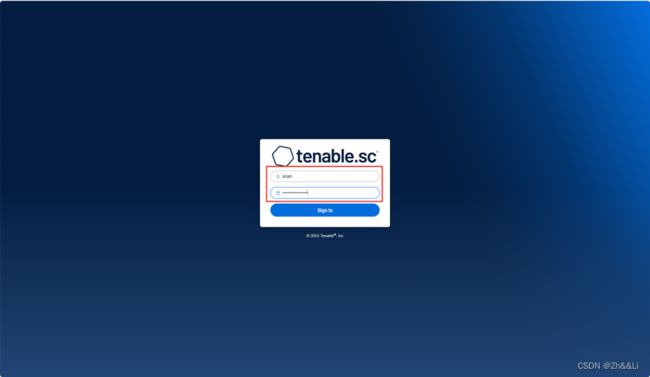

Tenable登录分为两个部分,在网页输入https:// + SC服务器IP地址即可登录到管理页面,然后输入用户名和密码即可登录SC管理平台

激活SC的组件和设置数据库

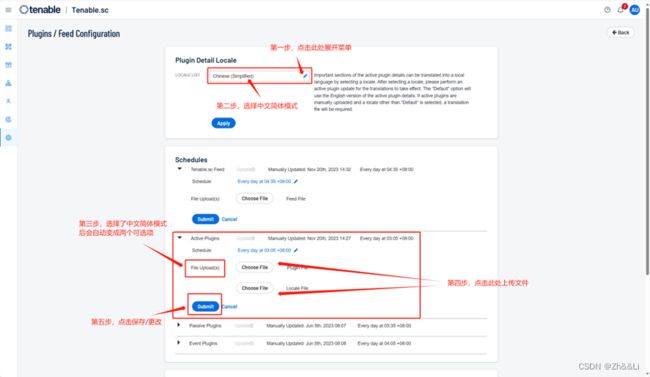

system -> Configuration -> Plugins/Feed ,需要等待十几分钟(是网络情况而定)

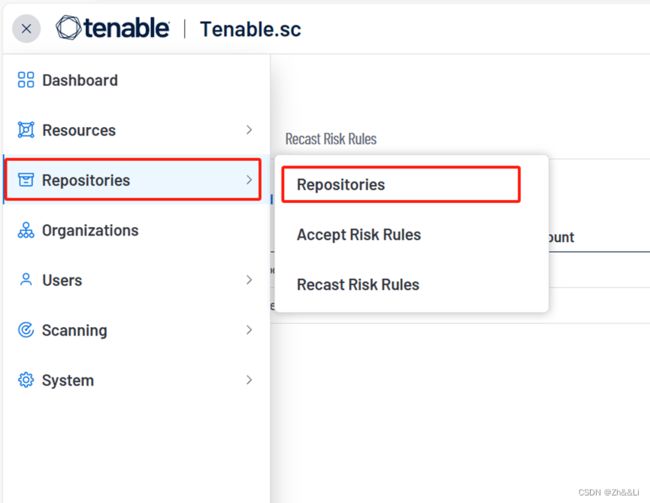

更新完成后点击点击Repositories -> Add ,数据库类型选Ipv4,创建两个数据库

Local-Default-Repository和Local-Audit-Repository

只需要填写名称和IP网段即可点击保存

IP网段设置成即将扫描的地址段,实在不知道的情况下写:0.0.0.0/0

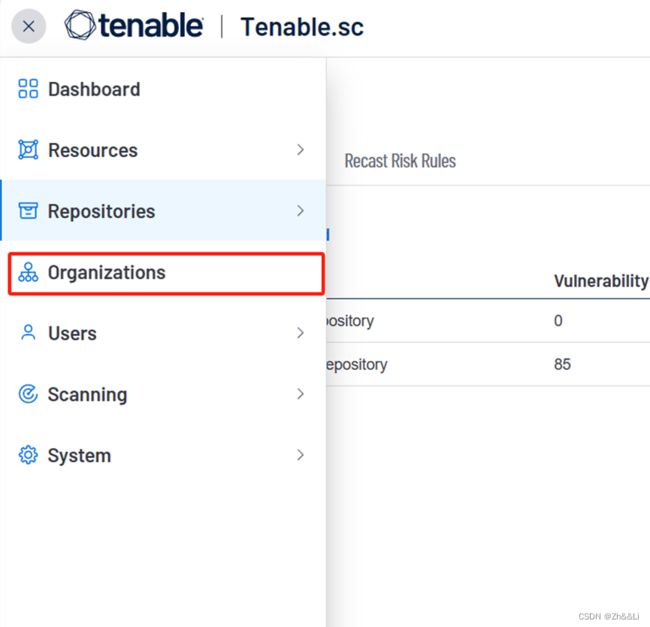

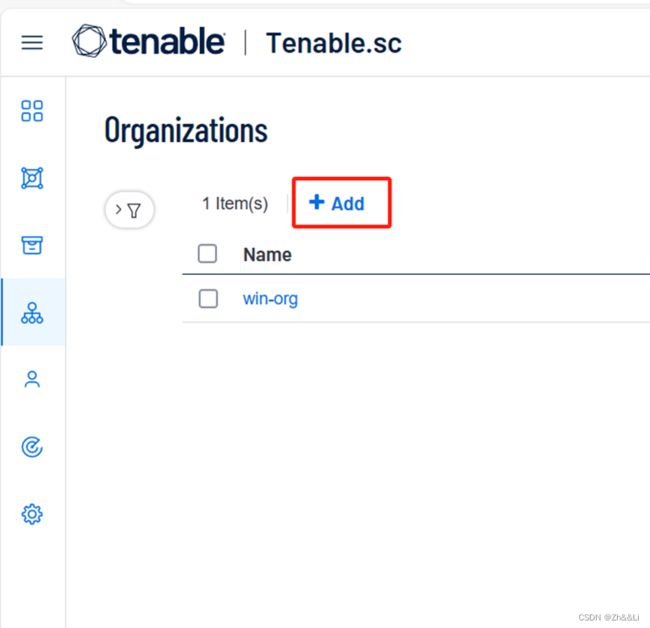

设定organization 和 User

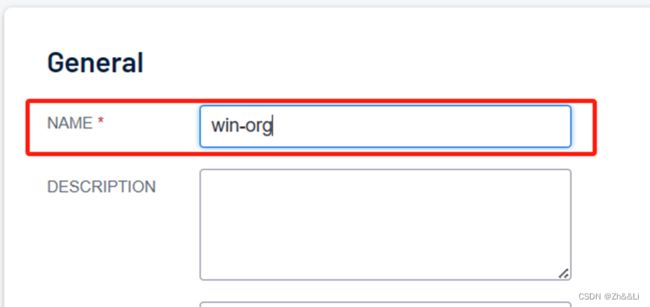

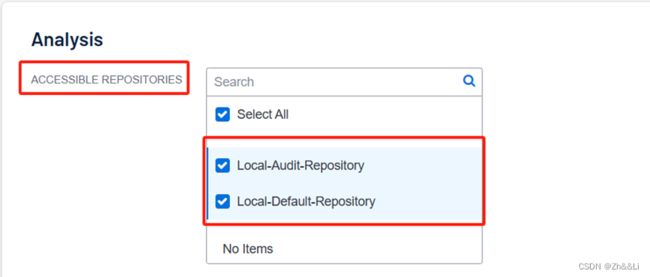

点击organization -> Add,填写Name、选择刚才创建的两个数据库,然后点击保存

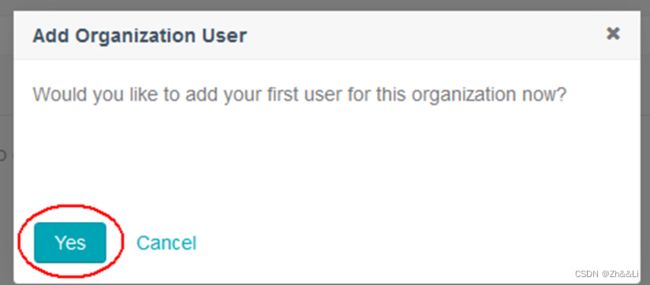

点击保存之后会提示添加一名用户

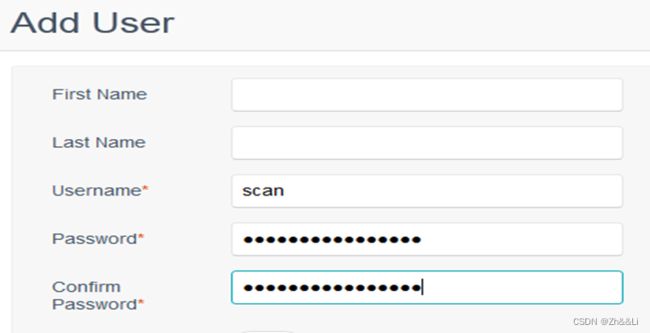

点击Yes后定义用户的用户名和密码(此用户可以设置多个)

选择时区

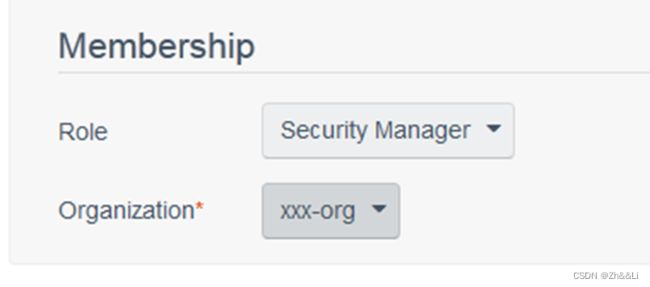

设置账号属于安全管理员

最后保存即可

设置Nessus Scanner的扫描区域

Resources -> Scan Zones,点击Add,填入用户名Internal-Server-Zone,然后点击保存即可

添加Nessus 组件,并关联Scan Zones

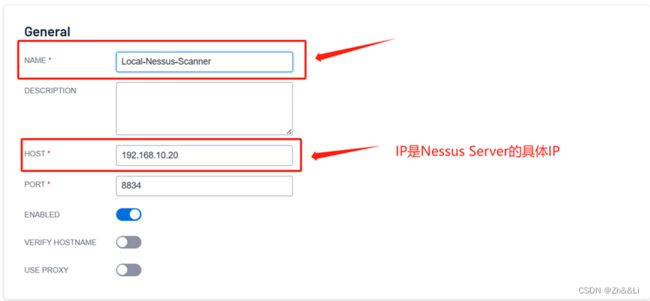

Resources -> Nessus Scanners ,点击Add

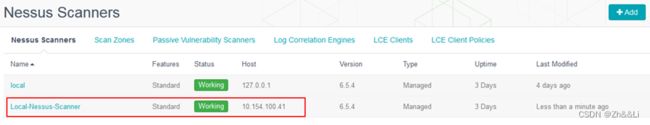

添加完的Nessus扫描器会更新升级,更新完成显示working

创建扫描任务

https://SC-server-ip 可进入SC登录页面。输入账号:scan 密码:Admin@tenable123 进入安全管理员操作页面(上文设置user时的账户密码)

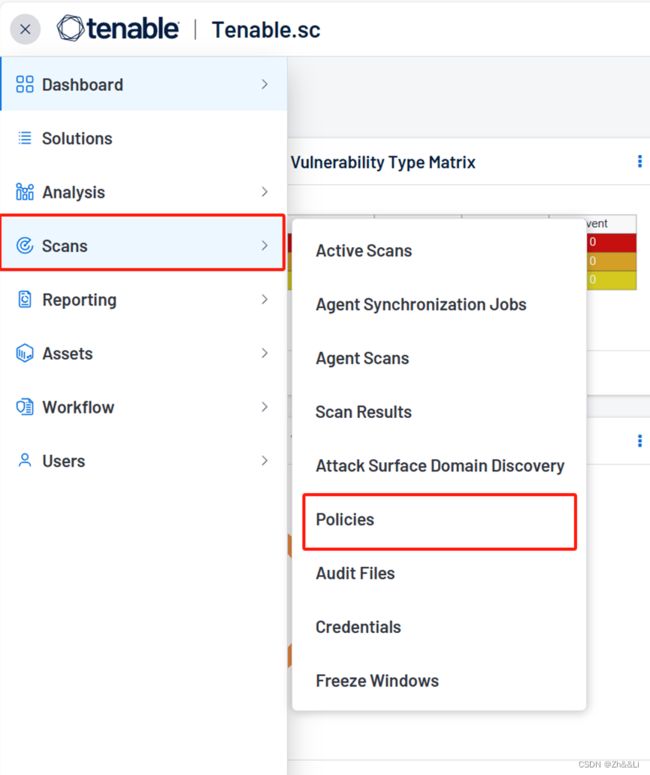

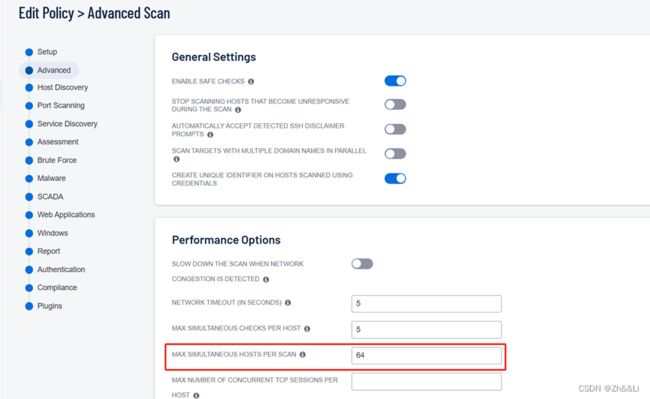

设置Policy ,用来设定扫描的策略。 Scans-> Policies,点击Add,选择Advanced Scan,定义名称adv-scan-policy,其他项默认不作修改,然后保存

最大扫描主机数为8的倍数,一般选择64为宜

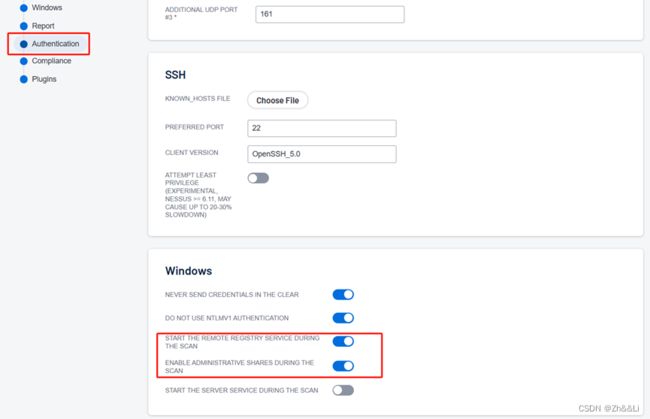

打开远程注册表和允许管理员分享功能

Scans-> Active Scans ,点击Add

设定名称Host-No-Cred-Scan,Policy选择之前创建的Advanced Policy

Settings里Import Repository通过下拉菜单选择Default Repository

Targets选择类型为IP,填入被扫描的主机IP,注意:该主机IP一定要属于Scan Zone和Repository包含在内的地址。

点击保存就创建好了,然后勾选点击发射即可开始扫描

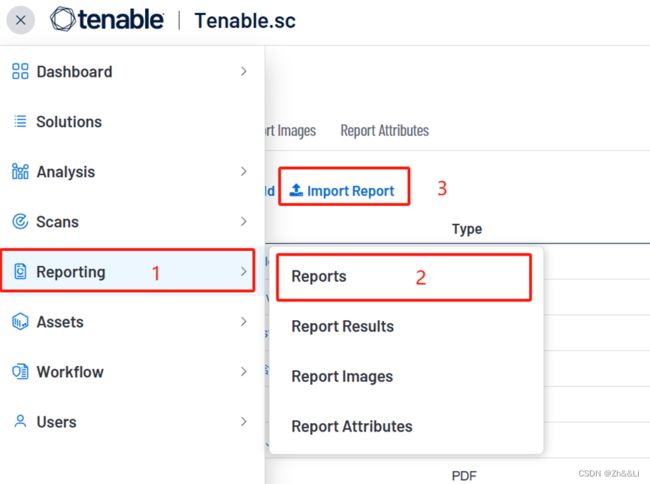

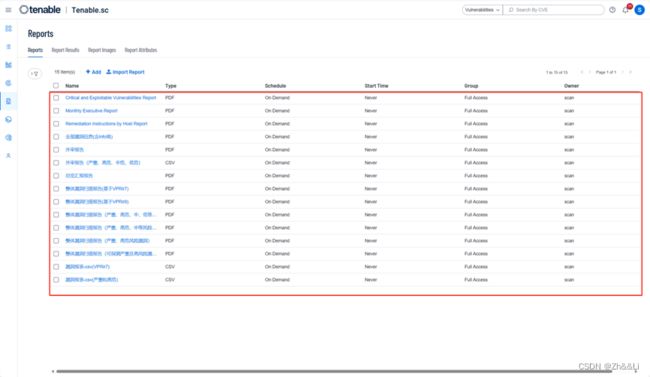

导入模板和下载漏扫报告(模板在顶部)

扫描完成后需要根据报告查看漏洞信息,Tenable需要导入模板才能下载比较入眼的报告

Reporting->Reports->Import Report导入模板

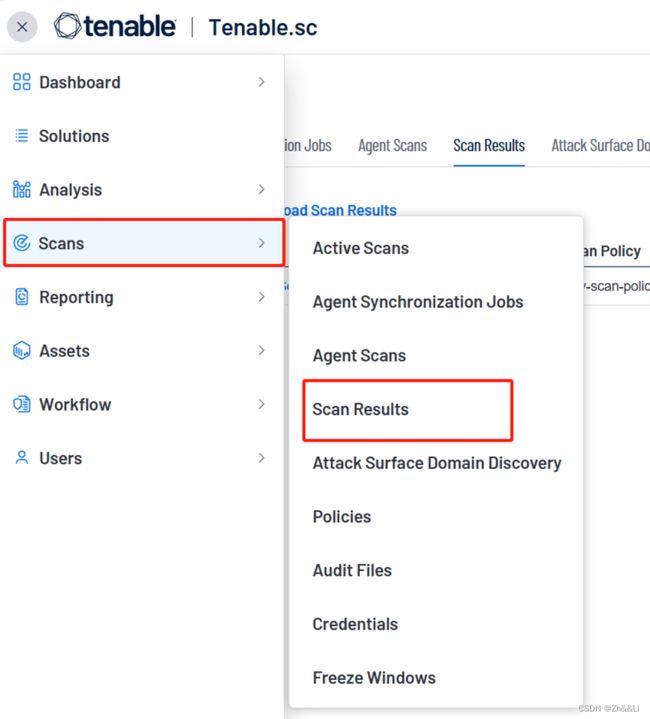

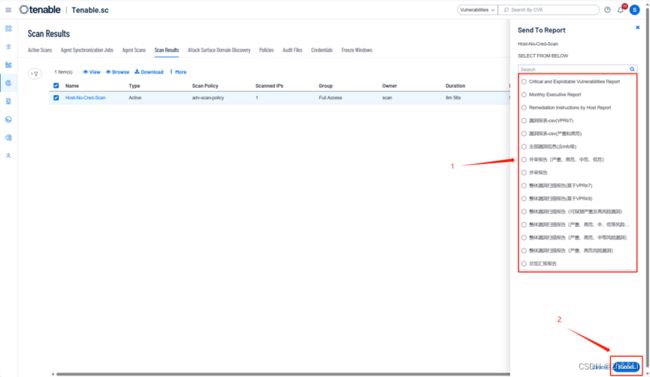

Scans->Scan Results查看扫描结果

勾选已完成的扫描结果,选择发送到报告

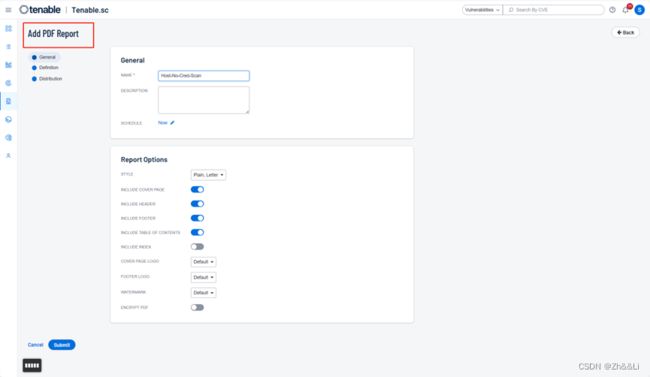

选择模板->点击保存

默认保存即可

点击或页面自动跳转到Reporting->Repot Results

勾选需要下载的报告,点击Download即可下载

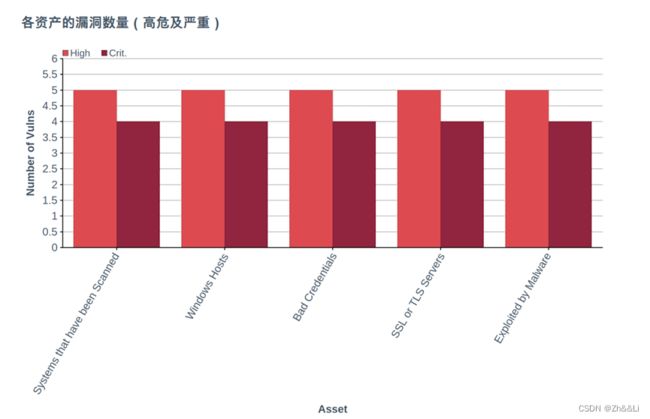

查看漏扫报告

漏扫报告可以帮助我们得出很多结果。包括但不限于:可以查看出目标IP总共存在多少漏洞、目前建议优先修复的漏洞是什么、会造成什么危害、对应的漏洞编号是什么