毕业设计:基于python的二维码生成系统

目录

前言

设计思路

一、课题背景与意义

二、算法理论原理

2.1 QR 码结构

2.2 QR 码编码

三、检测的实现

3.1 实验环境搭建

3.3 实验及结果分析

最后

前言

大四是整个大学期间最忙碌的时光,一边要忙着备考或实习为毕业后面临的就业升学做准备,一边要为毕业设计耗费大量精力。近几年各个学校要求的毕设项目越来越难,有不少课题是研究生级别难度的,对本科同学来说是充满挑战。为帮助大家顺利通过和节省时间与精力投入到更重要的就业和考试中去,学长分享优质的选题经验和毕设项目与技术思路。

对毕设有任何疑问都可以问学长哦!

选题指导:

最新最全计算机专业毕设选题精选推荐汇总

大家好,这里是海浪学长毕设专题,本次分享的课题是

基于python的二维码生成系统

设计思路

一、课题背景与意义

随着信息技术的飞速发展,二维码作为一种高效、便捷的信息传递方式,在各个领域得到了广泛应用。基于Python的二维码生成系统旨在通过Python编程语言实现二维码的快速、自动生成,提高二维码的应用效率和便捷性。该系统可广泛应用于商品溯源、电子票务、移动支付等场景,为现代社会的信息传递和交互提供了有力支持。

二、算法理论原理

2.1 QR 码结构

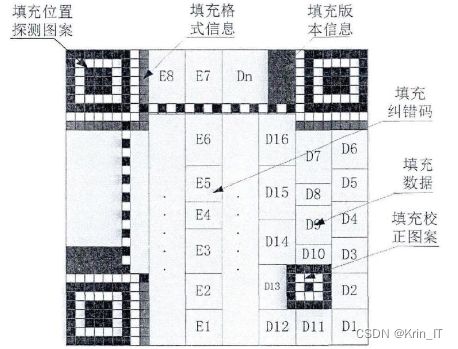

QR码是由许多正方形模块组成的二维码。它由功能图形和数据区域组成。功能图形包括位置探测图形、分隔符、定位图形和校正图形,用于辅助解码程序解码编码数据。位置探测图形位于左下、左上和右上角,通过扫描线的像素颜色比例来定位QR码。定位图形确定每个符号的密度和模块的坐标。校正图形由不同边长的同心正方形组成,将QR码分成多个部分,在扫码时进行图像采集。版本信息模块用于确定QR码的版本,共有40个版本。

QR码是一种二维码,由许多正方形模块组成,具有明显的结构特征。它通过功能图形和数据区域实现编码和解码功能。功能图形包括位置探测图形、定位图形和校正图形,用于定位和分割二维码。数据区域存储编码数据,包括格式信息、版本信息、数据块和纠错块。QR码的编码原理基于差错校正编码和数据压缩技术,通过将数据分割、编码、纠错和排列,并添加功能图形和信息模块,最终生成可被扫描设备解码的二维码。

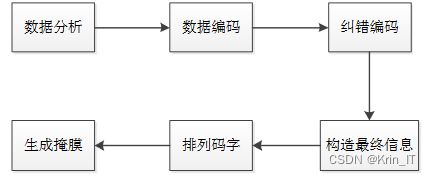

QR码的编码过程包括数据分析、数据编码、纠错编码、构造最终信息、排列码字和生成掩膜。数据分析阶段确定数据类型和长度,选择适当的编码模式和版本。数据编码将数据按照选定的编码模式进行编码,并添加文本串计数符。纠错编码使用RS错误控制码生成纠错码字,以提高二维码的容错性。构造最终信息将数据码字和纠错码字按照版本要求排列形成码字序列。排列码字阶段填充位置探测图形、分隔符、定位图形、校正图形和数据区域。最后,生成掩膜以提高识读可靠性。整个过程确保了数据的可靠编码和二维码的准确生成。

2.2 QR 码编码

在QR码应用体系中,编码方是服务提供者,扫码方是服务依赖方。为了确保QR码的可信性,编码方需提供证书数据,而扫码方需验证证书。证书的使用涉及两个方面:编码方将数字证书编码到QR码图片中,扫码方验证证书数据。

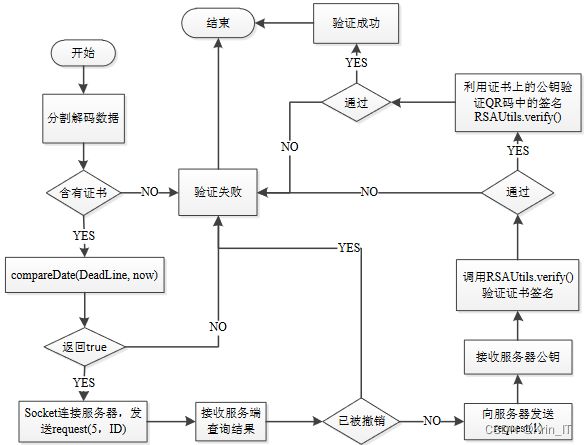

编码方在生成QR码图片时需要拥有有效的证书数据。根据证书状态的不同,编码方会执行不同的操作,包括没有证书时向服务器申请证书、证书过期时向服务器申请更新有效期,以及持有有效证书时直接使用证书数据进行QR码编码。扫码方在扫描QR码时会首先验证其中的证书数据,包括证书的存在性、是否过期、是否被撤销以及是否由服务器签名。为了验证服务器颁发的数字证书,扫码方需要获取服务器的公钥。这一过程需要通过服务器的上级CA颁发的数字证书来获取公钥,并递归验证整个证书认证路径,直到达到根CA服务器。

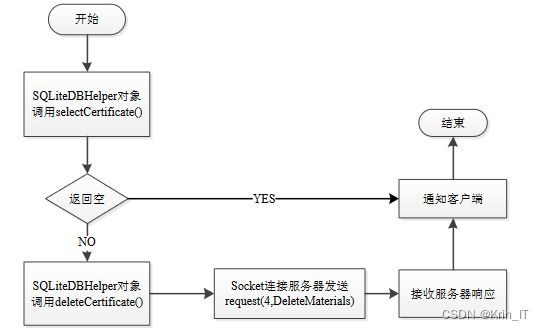

用户点击"撤销证书"按钮后,客户端会检查本地证书数据库是否为空。如果不为空,客户端将发送证书撤销请求给服务器,并删除本地数据库中的证书数据。等待服务器的回应后,客户端会向用户发送撤销成功的通知。综上所述,证书撤销操作需要客户端检查数据库、发送请求、等待回应,并通知用户操作结果。

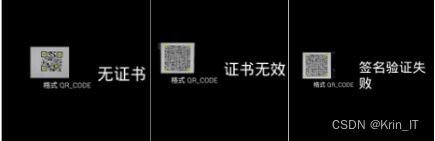

扫码方在解码QR码数据后会进行五个方面的证书验证:分割数据判断是否含有证书、比较证书截止日期与当前时间判断是否过期、发送请求查询证书撤销状态、查询服务器公钥并验证证书签名的正确性、利用证书公钥验证编码方的签名是否正确。只有当这五个方面的验证全部通过,才可认为QR码是可信安全的。如果其中任何一个验证失败,表明QR码的证书验证不通过,扫码子系统会提醒用户。通过这些验证步骤,扫码方确保QR码的可信性和安全性。

相关代码:

from Crypto.PublicKey import RSA

from Crypto.Signature import PKCS1_v1_5

from Crypto.Hash import SHA256

# 分割数据并判断是否含有证书

def check_certificate(data):

parts = data.split('\nCertificate:')

if len(parts) != 2:

return False

return True

# 比较证书截止日期与当前时间判断是否过期

def check_certificate_expiry(certificate):

expiry_date_str = certificate.split('\nExpiry Date:')[1].strip()

expiry_date = datetime.datetime.strptime(expiry_date_str, '%Y-%m-%d').date()

current_date = datetime.datetime.now().date()

if current_date > expiry_date:

return False

return True

# 发送请求查询证书撤销状态

def check_certificate_revocation(certificate):

revocation_status = certificate.split('\nRevocation Status:')[1].strip()

if revocation_status == 'Revoked':

return False

return True

# 查询服务器公钥并验证证书签名的正确性

def verify_certificate_signature(certificate):

server_public_key = fetch_server_public_key()

certificate_data = certificate.split('\nSignature:')[0].strip()

signature = certificate.split('\nSignature:')[1].strip()

verifier = PKCS1_v1_5.new(server_public_key)

digest = SHA256.new(certificate_data.encode('utf-8'))

signature = base64.b64decode(signature)

return verifier.verify(digest, signature)三、检测的实现

3.1 实验环境搭建

系统采用客户端-服务器模式,其中服务器运行在一台配置为Intel Core i5-4570 3.20GHz、8GB内存、Windows 7 旗舰版 64位操作系统、500GB硬盘的PC机上。客户端则在一台Galaxy Nexus 3手机上运行,手机配置为1GB运行内存和1.2GHz CPU频率。由于客户端需要进行摄像头操作和获取本机手机号码,因此在测试过程中使用了真机测试。综上所述,该系统在具体测试环境中使用了特定的服务器和手机配置进行验证和测试。

3.3 实验及结果分析

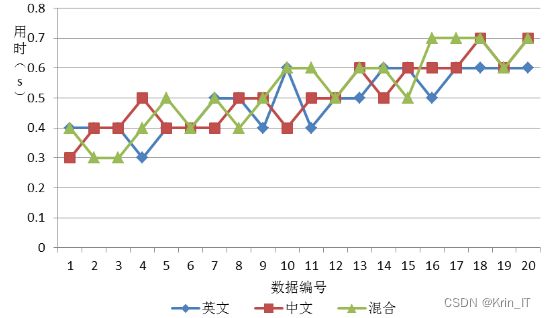

由于在手机软件中输入较长的数据不太方便,所以采用代码实现的方式,直接将EditText数据改为测试数据。测试结果显示,共有60个测试数据都能正确生成QR码图片。随后,这60个QR码图片被保存,并通过系统的扫码功能逐个扫描这些图片,能够正确还原对应的输入数据。在功能开始和结束时,使用Log功能打印当前系统时间,以计算系统编码和解码功能所花费的时间。通过计算打印的时间差,可以得到系统编码和解码功能的执行时间。

SQD系统能够成功进行较长数据的编码测试,并在1秒以内完成编码。通过系统的扫码功能,能够准确还原编码后的数据。系统编码和解码功能的执行时间也得到了记录和计算。

SQD系统能够根据数字证书的不同状态执行相关操作,并能够正确地进行编码。在解码过程中,SQD系统会进行多个验证步骤,包括检查QR码图片是否包含证书、验证证书数据的有效性以及验证编码方的数字签名的正确性。通过这三个验证方面,可以确认QR码的制作者身份的可信度,并进一步证明QR码内容的可信度。这表明SQD系统与PKI技术成功地结合,确保了QR码的安全性。

相关代码如下:

def generate_certificate(private_key_path, public_key_path):

key = RSA.generate(2048)

private_key = key.export_key()

public_key = key.publickey().export_key()

# 将私钥和公钥保存到文件

with open(private_key_path, 'wb') as f:

f.write(private_key)

with open(public_key_path, 'wb') as f:

f.write(public_key)

def sign_data(data, private_key_path):

with open(private_key_path, 'rb') as f:

private_key = RSA.import_key(f.read())

signer = PKCS1_v1_5.new(private_key)

digest = SHA256.new(data.encode('utf-8'))

signature = signer.sign(digest)

return base64.b64encode(signature).decode('utf-8')

def verify_signature(data, signature, public_key_path):

with open(public_key_path, 'rb') as f:

public_key = RSA.import_key(f.read())

verifier = PKCS1_v1_5.new(public_key)

digest = SHA256.new(data.encode('utf-8'))

signature = base64.b64decode(signature)

return verifier.verify(digest, signature)

实现效果图样例:

创作不易,欢迎点赞、关注、收藏。

毕设帮助,疑难解答,欢迎打扰!