- 优化 PHP-FPM 参数配置:实现服务器性能提升

yyytucj

php服务器开发语言

PHP-FPM(PHPFastCGIProcessManager)是PHP的一种替代实现,具有更好的性能和更高的并发处理能力。正确配置和优化PHP-FPM参数,可以显著提高服务器的性能和稳定性。本文将深入介绍PHP-FPM的关键参数,并提供优化建议,帮助您实现服务器性能的提升。PHP-FPM关键参数pm(ProcessManager)pm参数用于控制PHP-FPM的进程管理方式。常见的三种模式包括

- 2023CISCN初赛unzip

Clockwiseee

学习web安全靶场ciscn

2023CISCN初赛unzip随便上传一个文件,会自动跳转到uplaod.php目录下,源码如下:'>>shell.php然后返回上一级目录,将slink文件夹压缩,保存为slink2.zip文件zip-rslink2.zip./slink/*此时该文件夹下有两个zip文件├──slink.zip│└──slink├──slink2.zip└──shell.php先上传slink.zip,再上传

- Vue和Vue-Element-Admin(十):HTML和CSS快速学习笔记

A叶子叶

#Vue与Web开发vue.jshtmlcss

目录html标签分类网页布局盒子模型浮动定位css标签选择flex布局transform转换Vue开发tipsless和scssVScode常用插件后端语言框架很多,Java适合企业级应用(规范且稳定),Go适合高并发场景(比如云上产品),Python框架(bottle,tornado,django)简单且快速,也天然适合数据分析场景,PHP适合快速建站,前端变化小,所见即所得,因此抽空记录下学习

- php end 第一数组,PHP:数组assigend到数组被截断为第一个字母

Dextear

phpend第一数组

数组值的奇怪行为.PHP脚本读取csv文件并使用从文件读取的值填充数组变量.我在while循环中放置了一个echo命令,以便查看前8行:while(($data=fgetcsv($handle,1000,","))!==FALSE){//numerodielementipresentinellarigaletta$num_elementi=count($data);if($nn--nn:0-A-A

- PHP DateTime基础用法

CodingBrother

PHPphp

PHPDateTime的用法详解一、引言在开发PHP应用程序时,处理日期和时间是一个至关重要的任务。PHP提供了强大的日期和时间处理功能,其中DateTime类是最常用的工具之一。DateTime类提供了丰富的方法来创建、格式化、计算和比较日期时间,使得处理时间变得简单而高效。本文将深入探讨PHP的DateTime类,包括其基本用法、常见方法、格式化、时区处理以及实际应用示例。二、DateTime

- 高光谱数据下载

左手拈花,右手舞剑

3S技术

1:WashingtonDCMal,IndianPine等https://engineering.purdue.edu/~biehl/MultiSpec/hyperspectral.html2:IndianPines,Salinas,PaviaCentreandUniversity,Cuprite等http://www.ehu.eus/ccwintco/index.php?title=Hypers

- PHP-CGI Windows平台远程代码执行漏洞(CVE-2024-4577)

李火火安全阁

漏洞复现phpXAMPP开发语言

文章目录前言声明一、简介二、漏洞描述三、影响版本四、漏洞复现五、漏洞修复前言PHP在设计时忽略Windows中对字符转换的Best-Fit特性,当PHP-CGI运行在Window平台且使用了如下语系(简体中文936/繁体中文950/日文932等)时,攻击者可构造恶意请求绕过CVE-2012-1823补丁,从而可在无需登陆的情况下执行任意PHP代码声明请勿利用文章内的相关技术从事非法测试,由于传播、

- 代码审计学习路线

白帽子技术分享

python网络安全代码审计

学习代码审计分以下四部分一.编程语言1.前端语言html/javascript/dom元素使用,主要是为了挖掘xss漏洞,jquery主要写一些涉及到CSRF脚本使用的或者DOM型XSS,JSON劫持等2.后端语言基础语法要知道,例如变量类型,常量,数组(python是列表,元组,字典),对象,类的调用,引用等,MVC设计模式要清楚,因为大部分目标程序都是基于MVC写的,包括不限于php,pyth

- window xp系统安装php环境_Windows XP平台上搭建PHP环境

weixin_39618730

windowxp系统安装php环境

WindowsXP平台下搭建PHP环境刚接触PHP那会儿,觉得搭建PHP的运行环境实在是太难,后来发现有现成的套装软件可用,高兴的不得了。最开始因为想建站,所以接触到了DedeCMS,织梦公司还蛮体贴,提供了一个和DedeCMS配套使用的PHP环境搭建套装软件。后来,又接触过像XAMPP,AppServ等软件,AppServ现在还在用。虽然这类套装软件十分好用,但是也存在明显的不足。套装软件里面包

- php代码审计学习路线

子非鱼999

杂记php学习开发语言

学习PHP代码审计可以帮助你识别和修复PHP应用中的安全漏洞,保护应用免受恶意攻击。以下是系统的PHP代码审计学习路线,从基础到高级逐步提升:一、基础阶段:打好编程和安全基础PHP基础学习PHP语言的基础知识,如变量、数据类型、数组、字符串处理、函数、类和对象等。学习PHP的常见操作:文件处理、会话管理、数据库操作(如MySQL)。推荐资源:PHP官方文档PHP相关学习网站(如菜鸟教程)Web安全

- [BUUCTF][极客大挑战 2019]PHP

朋克归零膏

CTFphplinuxfirefox

备份根据提示应该就是网站备份文件能被爆破出来随手写了个爆破脚本,基于御剑字典,只供学习使用importrandomimportrequestsimporttimefrommultiprocessingimportPooldefmultiScan(target,file_name,pool_num,delay):local_pool=Pool(pool_num)dirs=get_path_dict(

- BUUCTF [极客大挑战 2019]Secret File 1

THEMIScale

还差一步这道题就出来了在想了在想了别骂了别骂了打开题目后一片黑这个时候根据经验有事没事先ctrl+a安排一下果然有问题在最下方有一个连接打开链接出现一个按钮按他就完事了并没有出来什么用burp拦截后发现提示:secr3t.php打开后提示flag在flag.php中并且给了一串php其中stristr函数不用绕过直接干就完了然后就是啊哈!你找到我了!可是你看不到我QAQ~~~我就在这里这边最后请教

- 安全见闻(3)

Bulestar_xx

泷羽sec学习笔记安全网络windows

摘要脚本程序主要讨论的是安全性问题。脚本语言因其源代码可见、可复制性高而具有脚本性质。常见的脚本语言包括:-Lua-PHP-Go-Python-JavaScript脚本语言可以编写病毒和木马,例如Python可以编写木马,PHP可以编写一句话木马。编写脚本病毒需要了解脚本语言基础和病毒构成。宏病毒(macro)可以通过工具如metasploit生成,并植入Office文件中,如Word和PPT。宏

- PHP代码审计学习02

玄客)

学习

目录代码审计一般思路Beescms代码审计(upload)Finecms基于前台MVC任意文件上传挖掘思路CLTPHP基于thinkphp5框架的文件上传挖掘思路今天来看PHP有框架MVC类,文件上传,断点调试挖掘。同样还是有关键字搜索和功能点抓包两种方法来找到文件和代码段,最后进行分析。经过这两天的代码审计学习,有了一些认识,那就是渗透测试相当于是黑盒测试,而代码审计相当于是白盒测试,代码审计会

- BUUCTF--[羊城杯 2020]Easyphp2

Uzero.

进入后的页面根据题目提示我们可以知道这是一道PHP代码审计的题所以使用伪协议查看源代码,这里使用的是两次url编码绕过/?file=php://filter/read=convert.quoted-printable-encode/resource=GWHT.php/?file=php://filter/read=convert.%2562%2561%2573%2565%2536%2534-enc

- BUUCTF:[ISITDTU 2019]EasyPHP --- rce 超级异或,,,吐了,,,字符之间异或, 成型的异或payload!!!

Zero_Adam

BUUCTF刷题记录RCEpython

目录:一、自己做:二、学的的三、学习WP1.这里先来个不限制字符个数的关于这个%ff以及异或的事情,咱们好好唠唠1.生成异或中间值的python脚本2.看有字符限制的时候,:参考:末初一、自己做:0xd)die('youaresoclose,omg');eval($_);?>过滤了,不少,我一般碰到rce的题,就看自己的笔记,然后把payload一股脑的网上怼,,,二、学的的正则看不明白的时候,可

- Pycharm、IDEA等汉化教程

neo_will_mvp

Python和GO实操生产代码Pycharm汉化Pycharm汉化

本汉化教程对jetbrains全系列可用:IDEA、Pycharm、WebStorm、phpstorm、AndroidStudio、GoLand、RubyMine、CLion此汉化无副作用,绝对安全2019.02.03今天对汉化教程进行改版,解决原教程的汉化会导致setting无法使用和Structure无法显示问题此教程中使用的汉化包并非本人所产,我只是个搬运工。作者为:平方X,感兴趣的同学可以

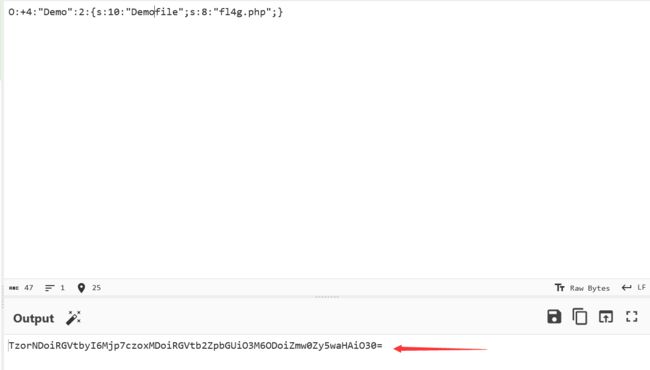

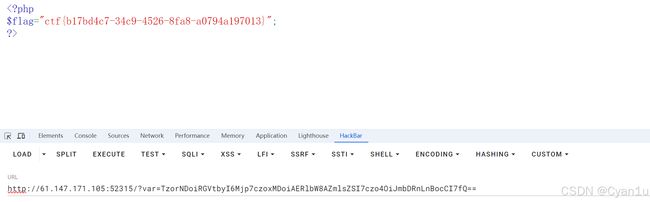

- 2025.2.1——七、Web_php_unserialize 代码审计

然然阿然然

“破晓”计划第一阶段训练php网络安全学习安全网络

题目来源:攻防世界Web_php_unserialize目录一、打开靶机,整理信息二、解题思路step1:代码审计step2:绕过漏洞1.绕过__wakeup()2.绕过正则step3:脚本运行三、小结一、打开靶机,整理信息熟悉的代码审计,根据题目名称,还涉及到反序列化知识点二、解题思路step1:代码审计file=$file;//将传入的file参数赋值给当前对象的$file属性}functio

- 【SRC排名】安全应急响应中心SRC上榜记录

差不多的张三三

src安全

2023年新氧第三https://security.soyoung.com/top合合第四https://security.intsig.com/index.php?m=&c=hall&a=index2024年好未来第一https://src.100tal.com/index.php?m=&c=hall&a=index(官网是总榜,年榜只有海报)爱奇艺第八https://security.iqiy

- php的使用及 phpstorm环境部署

aaaweiaaaaaa

phpstormandroid网络安全web安全

php语法环境搭建:在小皮中新建网站,注意先填写域名再点击选择根目录。成功创建网站后,打开发现forbidden,因为新建的网站里是空的,需要新建index.php文件---->在Phpstorm中左上角打开文件,打开那个文件所在的文件夹---->新建一个php文件叫index.php.这时候已经可以在小皮中打开面板了,但是在storm中无法打开------>在storm中文件->设置->部署中新

- docker直接运行arm下的docker

张文君

dockerarm开发容器

运行环境是树莓派A+处理器是arm32v6安装了docker,运行lamp编译安装php的时候发现要按天来算,于是用电脑vm下的Ubuntu系统运行arm的docker然后打包到a+直接导入运行就可以了第一种方法sudoaptinstallqemu-user-static导入直接运行就可以了第二种方法运行arm的dockerwget-chttps://github.com/multiarch/qe

- qnx efs文件系统binary修复

MengXP

qnxefs

从spiflash从dump了qnx的固件。进一步提取出efs文件系统但是使用qnxdumpefs命令导出文件系统时发现结构体异常。谷歌到了类似问题患者http://www.openqnx.com/phpbbforum/viewtopic.php?t=3620H[01]L[FFFF]P[00].status=EE8E(WRITE|NO_NEXT|NO_SUPER|NO_SPLIT|BAD|LAST

- docker-compose kafka安装及外部访问不到kafka问题

1010739073

Dockerkafkadocker

文章目录一、docker-compose.yml二、kafkamanager/kafka-manager连接zookeeper三、PHP生产者、消费者连接总结一、docker-compose.ymlversion:'3'services:zookeeper:image:bitnami/zookeepercontainer_name:zoorestart:alwaysports:-8181:2181

- 【基础教程】Python list列表详解

SAPmatinal

Python

在实际开发中,经常需要将一组(不只一个)数据存储起来,以便后边的代码使用。说到这里,一些读者可能听说过数组(Array),它就可以把多个数据挨个存储到一起,通过数组下标可以访问数组中的每个元素。需要明确的是,Python中没有数组,但是加入了更加强大的列表。如果把数组看做是一个集装箱,那么Python的列表就是一个工厂的仓库。大部分编程语言都支持数组,比如C语言、C++、Java、PHP、Java

- 攻防世界(simple_php、baby_web详解)

l2ohvef

web

一、simple_php1.审计代码如果a==0,输出flag1;如果b是数字,退出;如果b>1234,输出flag2;flag=flag1+flag2;只要输入符合条件的值即可获得flag二、baby_web1.题目:想想初始页面是哪个2.打开burp,拦截抓包,查看返回信息,找到flag

- web安全漏洞之命令注入

rzydal

笔记网络安全web安全安全学习

命令注入1.什么是命令注入通常情况下,开发者使用一些可以执行命令的函数且未对用户输入进行安全检查时,可以造成命令注入。从CTF的角度来讲,命令注入可以实现:1、直接读取flag2、反弹shell3、利用题目环境漏洞,控制整个题目环境,干扰其他队伍解题在各类编程语言中,都存在直接调用系统命令的函数,比如PHP的system函数,Python的os.system,Java的Runtime.exec都可

- 老版本chrome浏览器版本下载地址

美兮,乐兮

chromejsjavascript

https://www.slimjet.com/chrome/google-chrome-old-version.php

- workerman文件服务器,workerman开发文档

weixin_39562197

workerman文件服务器

注意,这个是workerman老版本文档,已经不适用目前版本一、workerman是什么workerman是一个高性能的PHPSocket服务器框架,它类似PHP-FPM,提供进程控制及socket通讯功能,区别是PHP-FPM是以FAST-CGI的协议对外提供服务的,而workerman却可以支持各种协议(包括自定义协议),并且支持长链接,支持进程内全局对象资源等永久保持等特性。二、worker

- Workerman-Thrift 使用教程

沈韬淼Beryl

Workerman-Thrift使用教程workerman-thriftThriftRPCforphpbasedonworkerman.项目地址:https://gitcode.com/gh_mirrors/wo/workerman-thrift1、项目介绍Workerman-Thrift是一个基于Workerman的高性能PHPThriftRPC框架。Workerman是一个高性能的PHPsoc

- LNMP架构——nginx+jsp+tomcat完成客户端的动态请求

温柔梦9527

linux运维——企业实战

首先,我先给大家画一张图,来理一下lnmp架构工作的整个过程上一个实验其实我们通过php请求的是nginx服务器上的资源,还是静态资源现在我们想实现动态获取,利用jsp动态获取tomcat服务器上面的资源1.什么是tomcat?Tomcat是Apache软件基金会(ApacheSoftwareFoundation)的Jakarta项目中的一个核心项目由Apache、Sun和其他一些公司及个人共同开

- Hadoop(一)

朱辉辉33

hadooplinux

今天在诺基亚第一天开始培训大数据,因为之前没接触过Linux,所以这次一起学了,任务量还是蛮大的。

首先下载安装了Xshell软件,然后公司给了账号密码连接上了河南郑州那边的服务器,接下来开始按照给的资料学习,全英文的,头也不讲解,说锻炼我们的学习能力,然后就开始跌跌撞撞的自学。这里写部分已经运行成功的代码吧.

在hdfs下,运行hadoop fs -mkdir /u

- maven An error occurred while filtering resources

blackproof

maven报错

转:http://stackoverflow.com/questions/18145774/eclipse-an-error-occurred-while-filtering-resources

maven报错:

maven An error occurred while filtering resources

Maven -> Update Proje

- jdk常用故障排查命令

daysinsun

jvm

linux下常见定位命令:

1、jps 输出Java进程

-q 只输出进程ID的名称,省略主类的名称;

-m 输出进程启动时传递给main函数的参数;

&nb

- java 位移运算与乘法运算

周凡杨

java位移运算乘法

对于 JAVA 编程中,适当的采用位移运算,会减少代码的运行时间,提高项目的运行效率。这个可以从一道面试题说起:

问题:

用最有效率的方法算出2 乘以8 等於几?”

答案:2 << 3

由此就引发了我的思考,为什么位移运算会比乘法运算更快呢?其实简单的想想,计算机的内存是用由 0 和 1 组成的二

- java中的枚举(enmu)

g21121

java

从jdk1.5开始,java增加了enum(枚举)这个类型,但是大家在平时运用中还是比较少用到枚举的,而且很多人和我一样对枚举一知半解,下面就跟大家一起学习下enmu枚举。先看一个最简单的枚举类型,一个返回类型的枚举:

public enum ResultType {

/**

* 成功

*/

SUCCESS,

/**

* 失败

*/

FAIL,

- MQ初级学习

510888780

activemq

1.下载ActiveMQ

去官方网站下载:http://activemq.apache.org/

2.运行ActiveMQ

解压缩apache-activemq-5.9.0-bin.zip到C盘,然后双击apache-activemq-5.9.0-\bin\activemq-admin.bat运行ActiveMQ程序。

启动ActiveMQ以后,登陆:http://localhos

- Spring_Transactional_Propagation

布衣凌宇

springtransactional

//事务传播属性

@Transactional(propagation=Propagation.REQUIRED)//如果有事务,那么加入事务,没有的话新创建一个

@Transactional(propagation=Propagation.NOT_SUPPORTED)//这个方法不开启事务

@Transactional(propagation=Propagation.REQUIREDS_N

- 我的spring学习笔记12-idref与ref的区别

aijuans

spring

idref用来将容器内其他bean的id传给<constructor-arg>/<property>元素,同时提供错误验证功能。例如:

<bean id ="theTargetBean" class="..." />

<bean id ="theClientBean" class=&quo

- Jqplot之折线图

antlove

jsjqueryWebtimeseriesjqplot

timeseriesChart.html

<script type="text/javascript" src="jslib/jquery.min.js"></script>

<script type="text/javascript" src="jslib/excanvas.min.js&

- JDBC中事务处理应用

百合不是茶

javaJDBC编程事务控制语句

解释事务的概念; 事务控制是sql语句中的核心之一;事务控制的作用就是保证数据的正常执行与异常之后可以恢复

事务常用命令:

Commit提交

- [转]ConcurrentHashMap Collections.synchronizedMap和Hashtable讨论

bijian1013

java多线程线程安全HashMap

在Java类库中出现的第一个关联的集合类是Hashtable,它是JDK1.0的一部分。 Hashtable提供了一种易于使用的、线程安全的、关联的map功能,这当然也是方便的。然而,线程安全性是凭代价换来的――Hashtable的所有方法都是同步的。此时,无竞争的同步会导致可观的性能代价。Hashtable的后继者HashMap是作为JDK1.2中的集合框架的一部分出现的,它通过提供一个不同步的

- ng-if与ng-show、ng-hide指令的区别和注意事项

bijian1013

JavaScriptAngularJS

angularJS中的ng-show、ng-hide、ng-if指令都可以用来控制dom元素的显示或隐藏。ng-show和ng-hide根据所给表达式的值来显示或隐藏HTML元素。当赋值给ng-show指令的值为false时元素会被隐藏,值为true时元素会显示。ng-hide功能类似,使用方式相反。元素的显示或

- 【持久化框架MyBatis3七】MyBatis3定义typeHandler

bit1129

TypeHandler

什么是typeHandler?

typeHandler用于将某个类型的数据映射到表的某一列上,以完成MyBatis列跟某个属性的映射

内置typeHandler

MyBatis内置了很多typeHandler,这写typeHandler通过org.apache.ibatis.type.TypeHandlerRegistry进行注册,比如对于日期型数据的typeHandler,

- 上传下载文件rz,sz命令

bitcarter

linux命令rz

刚开始使用rz上传和sz下载命令:

因为我们是通过secureCRT终端工具进行使用的所以会有上传下载这样的需求:

我遇到的问题:

sz下载A文件10M左右,没有问题

但是将这个文件A再传到另一天服务器上时就出现传不上去,甚至出现乱码,死掉现象,具体问题

解决方法:

上传命令改为;rz -ybe

下载命令改为:sz -be filename

如果还是有问题:

那就是文

- 通过ngx-lua来统计nginx上的虚拟主机性能数据

ronin47

ngx-lua 统计 解禁ip

介绍

以前我们为nginx做统计,都是通过对日志的分析来完成.比较麻烦,现在基于ngx_lua插件,开发了实时统计站点状态的脚本,解放生产力.项目主页: https://github.com/skyeydemon/ngx-lua-stats 功能

支持分不同虚拟主机统计, 同一个虚拟主机下可以分不同的location统计.

可以统计与query-times request-time

- java-68-把数组排成最小的数。一个正整数数组,将它们连接起来排成一个数,输出能排出的所有数字中最小的。例如输入数组{32, 321},则输出32132

bylijinnan

java

import java.util.Arrays;

import java.util.Comparator;

public class MinNumFromIntArray {

/**

* Q68输入一个正整数数组,将它们连接起来排成一个数,输出能排出的所有数字中最小的一个。

* 例如输入数组{32, 321},则输出这两个能排成的最小数字32132。请给出解决问题

- Oracle基本操作

ccii

Oracle SQL总结Oracle SQL语法Oracle基本操作Oracle SQL

一、表操作

1. 常用数据类型

NUMBER(p,s):可变长度的数字。p表示整数加小数的最大位数,s为最大小数位数。支持最大精度为38位

NVARCHAR2(size):变长字符串,最大长度为4000字节(以字符数为单位)

VARCHAR2(size):变长字符串,最大长度为4000字节(以字节数为单位)

CHAR(size):定长字符串,最大长度为2000字节,最小为1字节,默认

- [强人工智能]实现强人工智能的路线图

comsci

人工智能

1:创建一个用于记录拓扑网络连接的矩阵数据表

2:自动构造或者人工复制一个包含10万个连接(1000*1000)的流程图

3:将这个流程图导入到矩阵数据表中

4:在矩阵的每个有意义的节点中嵌入一段简单的

- 给Tomcat,Apache配置gzip压缩(HTTP压缩)功能

cwqcwqmax9

apache

背景:

HTTP 压缩可以大大提高浏览网站的速度,它的原理是,在客户端请求网页后,从服务器端将网页文件压缩,再下载到客户端,由客户端的浏览器负责解压缩并浏览。相对于普通的浏览过程HTML ,CSS,Javascript , Text ,它可以节省40%左右的流量。更为重要的是,它可以对动态生成的,包括CGI、PHP , JSP , ASP , Servlet,SHTML等输出的网页也能进行压缩,

- SpringMVC and Struts2

dashuaifu

struts2springMVC

SpringMVC VS Struts2

1:

spring3开发效率高于struts

2:

spring3 mvc可以认为已经100%零配置

3:

struts2是类级别的拦截, 一个类对应一个request上下文,

springmvc是方法级别的拦截,一个方法对应一个request上下文,而方法同时又跟一个url对应

所以说从架构本身上 spring3 mvc就容易实现r

- windows常用命令行命令

dcj3sjt126com

windowscmdcommand

在windows系统中,点击开始-运行,可以直接输入命令行,快速打开一些原本需要多次点击图标才能打开的界面,如常用的输入cmd打开dos命令行,输入taskmgr打开任务管理器。此处列出了网上搜集到的一些常用命令。winver 检查windows版本 wmimgmt.msc 打开windows管理体系结构(wmi) wupdmgr windows更新程序 wscrip

- 再看知名应用背后的第三方开源项目

dcj3sjt126com

ios

知名应用程序的设计和技术一直都是开发者需要学习的,同样这些应用所使用的开源框架也是不可忽视的一部分。此前《

iOS第三方开源库的吐槽和备忘》中作者ibireme列举了国内多款知名应用所使用的开源框架,并对其中一些框架进行了分析,同样国外开发者

@iOSCowboy也在博客中给我们列出了国外多款知名应用使用的开源框架。另外txx's blog中详细介绍了

Facebook Paper使用的第三

- Objective-c单例模式的正确写法

jsntghf

单例iosiPhone

一般情况下,可能我们写的单例模式是这样的:

#import <Foundation/Foundation.h>

@interface Downloader : NSObject

+ (instancetype)sharedDownloader;

@end

#import "Downloader.h"

@implementation

- jquery easyui datagrid 加载成功,选中某一行

hae

jqueryeasyuidatagrid数据加载

1.首先你需要设置datagrid的onLoadSuccess

$(

'#dg'

).datagrid({onLoadSuccess :

function

(data){

$(

'#dg'

).datagrid(

'selectRow'

,3);

}});

2.onL

- jQuery用户数字打分评价效果

ini

JavaScripthtmljqueryWebcss

效果体验:http://hovertree.com/texiao/jquery/5.htmHTML文件代码:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml">

<head>

<title>jQuery用户数字打分评分代码 - HoverTree</

- mybatis的paramType

kerryg

DAOsql

MyBatis传多个参数:

1、采用#{0},#{1}获得参数:

Dao层函数方法:

public User selectUser(String name,String area);

对应的Mapper.xml

<select id="selectUser" result

- centos 7安装mysql5.5

MrLee23

centos

首先centos7 已经不支持mysql,因为收费了你懂得,所以内部集成了mariadb,而安装mysql的话会和mariadb的文件冲突,所以需要先卸载掉mariadb,以下为卸载mariadb,安装mysql的步骤。

#列出所有被安装的rpm package rpm -qa | grep mariadb

#卸载

rpm -e mariadb-libs-5.

- 利用thrift来实现消息群发

qifeifei

thrift

Thrift项目一般用来做内部项目接偶用的,还有能跨不同语言的功能,非常方便,一般前端系统和后台server线上都是3个节点,然后前端通过获取client来访问后台server,那么如果是多太server,就是有一个负载均衡的方法,然后最后访问其中一个节点。那么换个思路,能不能发送给所有节点的server呢,如果能就

- 实现一个sizeof获取Java对象大小

teasp

javaHotSpot内存对象大小sizeof

由于Java的设计者不想让程序员管理和了解内存的使用,我们想要知道一个对象在内存中的大小变得比较困难了。本文提供了可以获取对象的大小的方法,但是由于各个虚拟机在内存使用上可能存在不同,因此该方法不能在各虚拟机上都适用,而是仅在hotspot 32位虚拟机上,或者其它内存管理方式与hotspot 32位虚拟机相同的虚拟机上 适用。

- SVN错误及处理

xiangqian0505

SVN提交文件时服务器强行关闭

在SVN服务控制台打开资源库“SVN无法读取current” ---摘自网络 写道 SVN无法读取current修复方法 Can't read file : End of file found

文件:repository/db/txn_current、repository/db/current

其中current记录当前最新版本号,txn_current记录版本库中版本