Kail Linux渗透测试教程之ARP侦查Netdiscover端口扫描Zenmap与黑暗搜索引擎

Kail Linux渗透测试教程之ARP侦查Netdiscover端口扫描Zenmap与黑暗搜索引擎Shodan

ARP侦查工具——Netdiscover

Netdiscover是一个主动/被动的ARP侦查工具。该工具在不使用DHCP的无线网络上非常有用。使用Netdiscover工具可以在网络上扫描IP地址,检查在线主机或搜索为它们发送的ARP请求。下面将介绍Netdiscover工具的使用方法。

首先查看下Netdiscover工具的帮助信息,执行命令如下所示:

root@kali :~# netdiscover -h

Netdiscover 0.3-beta7 [Active/passive arp reconnaissance tool]

Written by: Jaime Penalba <[email protected]>

Usage: netdiscover [-i device] [-r range | -l file | -p] [-s time] [-n node] [-c count] [-f] [-d] [-S] [-P] [-C]

-i device: your network device

-r range: scan a given range instead of auto scan. 192.168.6.0/24,/16,/8

-l file: scan the list of ranges contained into the given file

-p passive mode: do not send anything, only sniff

-F filter: Customize pcap filter expression (default: "arp")

-s time: time to sleep between each arp request (miliseconds)

-n node: last ip octet used for scanning (from 2 to 253)

-c count: number of times to send each arp reques (for nets with packet loss)

-f enable fastmode scan, saves a lot of time, recommended for auto

-d ignore home config files for autoscan and fast mode

-S enable sleep time supression betwen each request (hardcore mode)

�-P print results in a format suitable for parsing by another program

-L in parsable output mode (-P), continue listening after the active scan is completed

If -r, -l or -p are not enabled, netdiscover will scan for common lan addresses.

输出的信息显示了Netdiscover的语法格式及可用的参数。

【实例3-3】使用Netdiscover工具扫描局域网中所有的主机。执行命令如下所示:

root@kali :~# netdiscover

执行以上命令后,将显示如下所示的信息:

Currently scanning: 10.7.99.0/8 | Screen View: Unique Hosts

692 Captured ARP Req/Rep packets, from 3 hosts. Total size: 41520

_____________________________________________________________________________

IP At MAC Address Count Len MAC Vendor

-------------------------------------------------------------------------------------------------------------------------------

192.168.6.102 00:e0:1c:3c:18:79 296 17760 Cradlepoint, Inc

192.168.6.1 14:e6:e4:ac:fb:20 387 23220 Unknown vendor

192.168.6.110 00:0c:29:2e:2b:02 09 540 VMware, Inc.

从输出的信息中,可以看到扫描到三台主机。

端口扫描器——Zenmap

Zenmap(端口扫描器)是一个开放源代码的网络探测和安全审核的工具。它是Nmap安全扫描工具的图形界面前端,它可以支持跨平台。使用Zenmap工具可以快速地扫描大型网络或单个主机的信息。例如,扫描主机提供了那些服务,使用的操作系统等。本节将介绍Zenmap工具的使用。

【实例3-4】使用Zenmap工具扫描192.168.6.0/24网络内的所有主机。具体操作步骤如下所示:

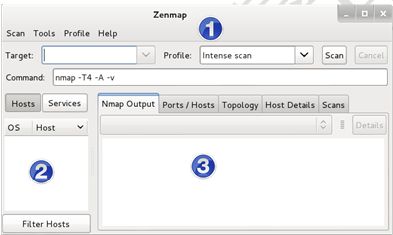

(1)启动Zenmap工具。在Kali Linux桌面依次选择应用程序|Kali Linux|“信息收集”|“DNS分析”|zenmap命令,将显示如图3.2所示的界面。

图3.2 Zenmap启动界面

或者在终端执行如下所示的命令:

root@kali :~# zenmap

(2)从该界面可以看到Zenmap工具,分为三个部分。在第一部分用于指定扫描目标、命令、描述信息;第二部分显示扫描的主机;第三部分显示扫描的详细信息。这里在Target对应的文本框中输入192.168.6.0/24,然后单击Scan按钮,将显示如图3.3所示的界面。

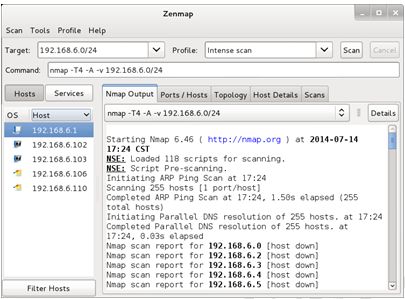

图3.3 扫描结果

(3)从该界面可以看到在192.168.6.0/24网络内所有主机的详细信息。在Zenmap的左侧栏显示了在该网络内活跃的主机,右侧栏显示了Nmap输出的相关信息。这里还可以通过切换选项卡,选择查看每台主机的端口号、拓扑结构、主机详细信息等。例如查看主机192.168.6.1的端口号/主机,如图3.4所示。

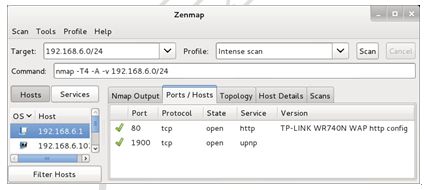

图3.4 主机端口号信息

(4)从该界面可以看到192.168.6.1主机上,开启了80、1900端口。如果查看该主机的详细信息,选择Host Details选项卡,将显示如图3.5所示的界面。

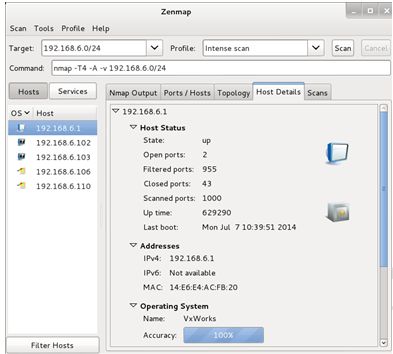

图3.5 主机详细信息

(5)从该界面可以看到主机的状态、地址及操作系统等。

黑暗搜索引擎工具——Shodan

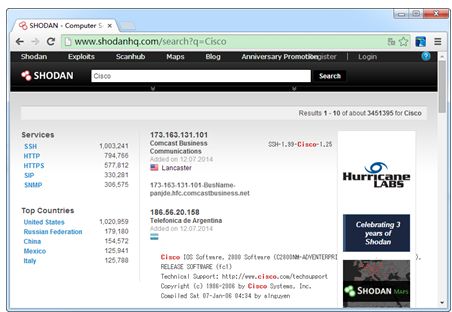

Shodan是互联网上最强大的一个搜索引擎工具。该工具不是在网上搜索网址,而是直接搜索服务器。Shodan可以说是一款“黑暗”谷歌,一直不停的在寻找着所有和互联网连接的服务器、摄像头、打印机、路由器等。每个月都会在大约5亿个服务器上日夜不停的搜集信息。本节将介绍Shodan工具的使用。Shodan的官网网址是www.shodanhq.com。打开该网址界面,如图3.6所示。

图3.6 shodan官网

如果要搜索一些东西时,在SHODAN对应的文本框中输入搜索的内容。然后,单击Search按钮开始搜索。例如,用户想要搜索思科路由器,则在搜索框中输入Cisco,并单击Search按钮。搜索到结果后,显示界面如图3.7所示。

图3.7 搜索结果

从该界面可以看到搜索到全球三百多万的Cisco路由器。在该界面用户可以单击任何IP地址,直接找到该设备。

在使用Shodan搜索引擎中,可以使用过滤器通过缩小搜索范围快速的查询需要的东西。如查找运行在美国IIS 8.0的所有IIS服务,可以使用以下搜索方法,如图3.8所示。

图3.8 搜索的IIS服务

在该界面显示了搜索到的一个IIS 8.0服务器。从搜索到的设备中,可以看到关于该服务器的标题信息、所在的国家、主机名和文本信息。

在Shodan搜索时,需要注意一些过滤器命令的语法。常见的几种情况如下所示:

1.CITY和COUNTRY命令

使用City和Country命令可以缩小搜索的地理位置。例如:

q country:US表示从美国进行搜索。

q city:Memphis表示从孟斐斯城市搜索。

City和Country命令也可以结合使用。例如:

q country:US city:Memphis

2.HOSTNAME命令

HOSTNAME命令通过指定主机名来扫描整个域名。

q hostname:google表示搜索google主机。

3.NET命令

使用NET命令扫描单个IP或一个网络范围。如下所示:

q net:192.168.1.10:扫描主机192.168.1.10。

q net:192.168.1.0/24:扫描192.168.1.0/24网络内所有主机。

4.TITLE命令

使用Title命令可以搜索项目。如下所示:

q title:“Server Room”表示搜索服务器机房信息。

5.关键字搜索

Shodan使用一个关键字搜索是最受欢迎的方式。如果知道目标系统使用的服务器类型或嵌入式服务器名,来搜索一个Web页面是很容易的。如下所示:

q apache/2.2.8 200 ok:表示搜索所有Apache服务正在运行的2.2.8版本,并且仅搜索打开的站点。

q apache/2.2.8 -401 -302:表示跳过显示401的非法页或302删除页。

6.组合搜索

q IIS/7.0 hostname:YourCompany.com city:Boston表示搜索在波士顿所有正在运行IIS/7.0的Microsoft服务器。

q IIS/5.0 hostname:YourCompany.com country:FR表示搜索在法国所有运行IIS/5.0的系统。

q Title:camera hostname:YourCompany.com表示在某台主机中标题为camera的信息。

q geo:33.5,36.3 os:Linux表示使用坐标轴(经度33.5,纬度36.3)的形式搜索Linux操作系统。

7.其它搜索术语

q Port:通过端口号搜索。

q OS:通过操作系统搜索。

q After或Before:使用时间搜索服务。

【实例3-5】使用Metasploit实现Shodan搜索。具体操作步骤如下所示:

(1)在Shodanhq.com网站注册一个免费的账户。

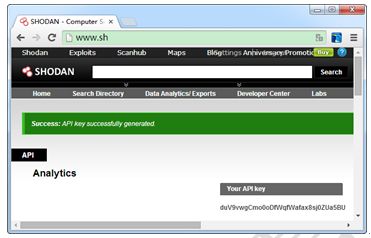

(2)从http://www.shodanhq.com/api_doc网站获取API key,获取界面如图3.9所示。获取API key,为了在后面使用。

图3.9 获取的API key

(3)启动PostgreSQL服务。执行命令如下所示:

root@kali :~# service postgresql start

(4)启动Metasploit服务。执行命令如下所示:

root@kali:~# service metasploit start

(5)启动MSF终端,执行命令如下所示:

root@kali:~# msfconsole

msf >

(6)选择auxiliary/gather/shodan_search模块,并查看该模块下可配置的选项参数。执行命令如下所示:

msf > use auxiliary/gather/shodan_search

msf auxiliary(shodan_search) > show options

Module options (auxiliary/gather/shodan_search):

Name Current Setting Required Description

-------------- ------------------------- ------------------ -------------------------------------------------------------

DATABASE false no Add search results to the database

FILTER no Search for a specific IP/City/Country/Hostname

MAXPAGE 1 yes Max amount of pages to collect

OUTFILE no A filename to store the list of IPs

Proxies no Use a proxy chain

QUERY yes Keywords you want to search for

SHODAN_APIKEY yes The SHODAN API key

VHOST www.shodanhq.com yes The virtual host name to use in requests

从以上输出信息中,可以看到有四个必须配置选项参数。其中有两个选项已经配置,QUERY和SHODAN_APIKEY还没有配置。

(7)配置QUERY和SHODAN_APIKEY选项参数。执行命令如下所示:

msf auxiliary(shodan_search) > set SHODAN_APIKEY duV9vwgCmo0oDfWqfWafax8sj0ZUa5BU

SHODAN_APIKEY => duV9vwgCmo0oDfWqfWafax8sj0ZUa5BU

msf auxiliary(shodan_search) > set QUERY iomega

QUERY => iomega

从输出的信息中,可以看到QUERY和SHODAN_APIKEY选项成功配置。

(8)启动搜索引擎。执行命令如下所示:

msf auxiliary(shodan_search) > run

[*] Total: 160943 on 3219 pages. Showing: 1

[*] Country Statistics:

[*] United Kingdom (GB): 27408

[*] United States (US): 25648

[*] France (FR): 18397

[*] Germany (DE): 12918

[*] Netherlands (NL): 6189

[*] Collecting data, please wait...

IP Results

==========

IP City Country Hostname

------- ---- -------------- --------------------------------------------------

104.33.212.215:80 N/A N/A cpe-104-33-212-215.socal.res.rr.com

107.3.154.29:80 Cupertino United States c-107-3-154-29.hsd1.ca.comcast.net

108.0.152.164:443 Thousand Oaks United States pool-108-0-152-164.lsanca.fios.verizon.net

108.20.167.210:80 Maynard United States pool-108-20-167-210.bstnma.fios.verizon.net

108.20.213.253:443 Franklin United States pool-108-20-213-253.bstnma.fios.verizon.net

109.156.24.235:443 Sheffield United Kingdom host109-156-24-235.range109-156.btcentralplus.com

129.130.72.209:443 Manhattan United States

130.39.112.9:80 Baton Rouge United States lsf-museum.lsu.edu

146.52.252.157:80 Leipzig Germany ip9234fc9d.dynamic.kabel-deutschland.de

147.156.26.160:80 Valencia Spain gpoeibak.optica.uv.es

……

94.224.87.80:8080 Peutie Belgium 94-224-87-80.access.telenet.be

95.93.3.155:80 Faro Portugal a95-93-3-155.cpe.netcaboNaN

96.232.103.131:80 Brooklyn United States pool-96-232-103-131.nycmny.fios.verizon.net

96.233.79.133:80 Woburn United States pool-96-233-79-133.bstnma.fios.verizon.net

96.240.130.179:443 Arlington United States pool-96-240-130-179.washdc.fios.verizon.net

97.116.40.223:443 Minneapolis United States 97-116-40-223.mpls.qwest.net

97.76.110.250:80 Clearwater United States rrcs-97-76-110-250.se.biz.rr.com

98.225.213.167:443 Warminster United States c-98-225-213-167.hsd1.pa.comcast.net

[*] Auxiliary module execution completed

以上输出的信息显示了匹配iomega关键字的所有信息。搜索的结果显示了四列,分别表示IP地址、城市、国家和主机名。如果想要使用过滤关键字或得到更多的响应页,用户必须要购买一个收费的APIkey。

本文选自:Kail Linux渗透测试实训手册大学霸内部资料,转载请注明出处,尊重技术尊重IT人