EAP-MD5与EAP-PEAP的认证流程

EAP-MD5与EAP-PEAP的认证流程

EAP-MD5:

(1) 客户端向接入设备发送一个EAPoL-Start报文,开始802.1x认证接入;

(2) 接入设备向客户端发送EAP-Request/Identity报文,要求客户端将用户名送上来;

(3) 客户端回应一个EAP-Response/Identity给接入设备的请求,其中包括用户名;

(4) 接入设备将EAP-Response/Identity报文封装到RADIUS Access-Request报文中,发送给认证服务器;

(5) 认证服务器产生一个Challenge,通过接入设备将RADIUS Access-Challenge报文发送给客户端,其中包含有EAP-Request/MD5-Challenge;

(6) 接入设备通过EAP-Request/MD5-Challenge发送给客户端,要求客户端进行认证;

(7) 客户端收到EAP-Request/MD5-Challenge报文后,将密码和Challenge做MD5算法后的Challenged-Pass-word,在EAP-Response/MD5-Challenge回应给接入设备;

(8) 接入设备将Challenge,Challenged Password和用户名一起送到RADIUS服务器,由RADIUS服务器进行认证;

(9) RADIUS服务器根据用户信息,做MD5算法,判断用户是否合法,然后回应认证成功/失败报文到接入设备。如果成功,携带协商参数,以及用户的相关业务属性给用户授权。如果认证失败,则流程到此结束;

(10) 如果认证通过,用户通过标准的DHCP协议(可以是DHCP Relay),通过接入设备获取规划的IP地址;

(11) 如果认证通过,接入设备发起计费开始请求给RADIUS用户认证服务器;

(12) RADIUS用户认证服务器回应计费开始请求报文。用户上线完毕。

--------------------------------------------------------------------------------------------------

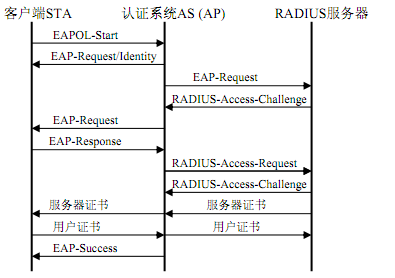

EAP-TLS:

EAP-PEAP:

1 证书获取

证书主要用来进行终端和网络的相互认证。 Radius服务器首先向CA证书颁发机构申请服务器证书,用来代表Radius服务器的合法性。客户端向CA证书颁发机构下载CA 根证书,用来验证Radius服务器下发的证书是否合法(一般情况下,如果终端不需要对网络进行认证的情况下,根证书可以不用下载和安装)。

2 无线接入

客户端通过开放系统接入的方法(OPEN SYSTEM)和AP之间建立好物理连接。

3 认证初始化

1) Client向AP设备发送一个EAPoL-Start报文,开始802.1x接入的开始。

2) AP向客户端发送EAP-Request/Identity报文,要求客户端将用户信息送上来。

3) Client回应一个EAP-Response/Identity给AP的请求,其中包括用户的网络标识。用户ID,对于EAP-mschchap v2认证方式的用户ID是由用户在客户端手动输入或者配置的。用户ID通常的格式是username@domain,其中username是运营商提供给用户的身份ID,domain是运营商的域名(如“cmcc.com”)。

4)AP以EAP Over RADIUS的报文格式将EAP-Response/Identity发送给认证服务器Radius,并且带上相关的RADIUS的属性。

5)Radius收到客户端发来的EAP-Response/Identity,根据配置确定使用EAP-PEAP认证,并向AP发送RADIUS-Access-Challenge报文,里面含有Radius发送给客户端的EAP-Request/Peap/Start的报文,表示希望开始进行EAP-PEAP的认证。

6) AP设备将EAP-Request/PEAP/Start发送给认证客户端。

4 建立TLS通道

7) Client收到EAP-Request/Peap/Start报文后,产生一个随机数、客户端支持的加密算法列表、TLS协议版本、会话ID、以及压缩方法(目前均为NULL),封装在EAP-Response/Client Hello报文中发送给AP设备。

8):AP以EAP Over RADIUS的报文格式将EAP-Response/Client Hello发送给认证服务器RadiusServer,并且带上相关的RADIUS的属性。

9):Radius收到Client发来的Client Hello报文后,会从Client 的Hello报文的加密算法列表中选择自己支持的一组加密算法+Server产生的随机数+Server 证书(包含服务器的名称和公钥)+证书请求+Server_Hello_Done属性形成一个Server Hello报文封装在Access-Challenge报文中,发送给Client.

10) AP把Radius报文中的EAP域提取,封装成EAP-request报文发送给Client.

注:由于证书比较大,一个报文是无法承载的,所以在实际流程中第10,11完成后,后面还有3个续传的IP分片报文,目的是把Server证书发送到客户端.

11) Client收到报文后,进行验证Server的证书是否合法(使用从CA证书颁发机构获取的根证书进行验证,主要验证证书时间是否合法,名称是否合法),即对网络进行认证,从而可以保证Server的合法。如果合法则提取Server证书中的公钥,同时产生一个随机密码串pre-master-secret,并使用服务器的公钥对其进行加密,最后将加密的信息ClientKeyExchange+客户端的证书(如果没有证书,可以把属性置为0)+TLS finished属性封装成EAP-Rsponse/TLS OK报文发送给认证点AP.如果client没有安装证书,则不会对Server证书的合法性进行认证,即不能对网络进行认证。

12) AP以EAP Over RADIUS的报文格式将EAP-Response/TLS OK发送给认证服务器Radius Server,并且带上相关的RADIUS的属性

13) Radius收到客户端发了的报文后,用自己的证书对应的私钥对ClientKeyExchange进行解密,从而获取到pre-master-secret,然后将pre-master-secret进行运算处理,加上Client和Server产生的随机数,生成加密密钥、加密初始化向量和hmac的密钥,这时双方已经安全的协商出一套加密办法了,至此TLS通道已经建立成功,以后的认证过程将使用协商出的密钥进行加密和校验。Radius Server借助hmac的密钥,对要在TLS通道内进行认证的消息做安全的摘要处理,然后和认证消息放到一起。借助加密密钥,加密初始化向量加密上面的消息,封装在Access-Challenge报文中,发送给Client.

5 认证过程

14)AP把Radius报文中的EAP域提取,封装成EAP-request报文发送给Client.

15)客户端收到Radius server发来报文后,用服务器相同的方法生成加密密钥,加密初始化向量和hmac的密钥,并用相应的密钥及其方法对报文进行解密和校验,然后产生认证回应报文,用密钥进行加密和校验,最后封装成EAP-response报文发送给AP,AP以EAP Over RADIUS的报文格式将EAP-Response发送给认证服务器Radius Server,并且带上相关的RADIUS的属性,这样反复进行交互,直到认证完成(注:对于不同的认证方法交互流程不一致,通常的认证方法为:PEAP-MSCHAPV2或者GTC(IBM LDAP支持的,有关于PEAP-GTC的过程就是在认证的时候按照GTC/OTP的过程在PEAP添加的一个过程罢了,再注:在传送完密码后要传一个长度为1的数据为0的包过去后才会得到SUCESS连通网络),下面由单独认证流程,如果是SIM认证,还需要跟HLR/AUC设备进行数据交互,并且使用AS作为认证服务器),在认证过程中,Radius Server会下发认证后用于生成空口数据加密密钥(包括单播、组播密钥)的PMK给Client.

16) 服务器认证客户端成功,会发送Access-Accept报文给AP,报文中包含了认证服务器所提供的MPPE属性。

17) AP收到RADIUS-Access-Accept报文,会提取MPPE属性中的密钥做为WPA加密用的PMK,并且会发送EAP-success报文给客户端.

eap-tls、eap-ttls、eap-peap比较

http://www.oreillynet.com/wireless/2002/10/17/peap.html

peap和ttls的验证方式差不多,都是先握手建立隧道通道,然后在通道中交互。

peap与ttls的区别是peap是由微软支持的,peap才入市场,而ttls被很多厂商支持,跨平台性也不错。