android反编译

为了保护app的信息安全,在上线前最好做好代码混淆,以及代码精简的工作.首先,我们要学习反编译,来查看源码,以及查看自己的代码是否混淆成功

1. 下载编译工具

apk反编译工具dex2jar,是将apk中的classes.dex转化成jar文件

源码查看工具jdgui,是一个反编译工具,可以直接查看反编译后的jar包源代码

附下载链接 http://download.csdn.net/detail/ccj659/9564522

2.得到classes_dex2jar.jar

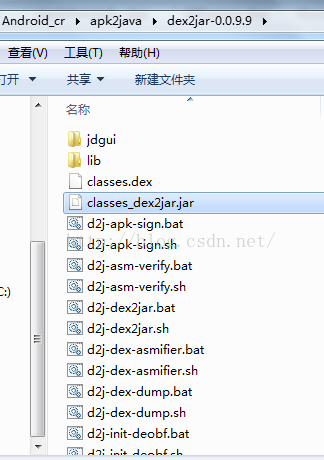

将apk文件后缀改为zip并解压,得到其中的classes.dex,将classes.dex复制到dex2jar.bat所在目录dex2jar-0.0.9.9文件夹。

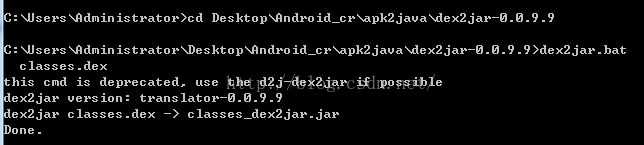

在命令行下定位到dex2jar.bat所在目录,运行

dex2jar.bat classes.dex

生成

classes_dex2jar.jar

3.查看源码

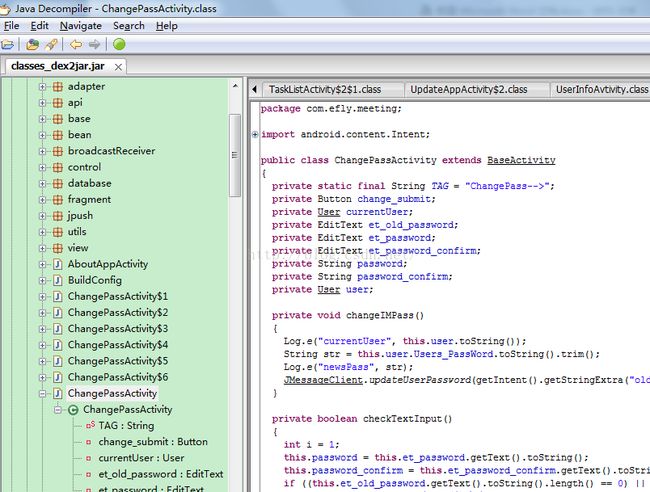

进入jdgui文件夹双击jd-gui.exe,打开上面生成的jar包classes_dex2jar.jar,即可看到源代码了,如

如上图所示,代码虽然有些混乱,但是关键部位的代码还是能被看见,比如接口可以轻易地被人看到,工具库等也容易被人看到.而且如果别人再重新打包,会生成新的app .造成商业损失.