个人信息:

姓名:李宗政

学号:201821121029

班级:计算1811

1 实验目的

熟练使用Packet Tracer工具。分析抓到的应用层协议数据包,深入理解应用层协议,包括语法、语义、时序。

2 实验内容

使用Packet Tracer,正确配置网络参数,抓取应用层协议的数据包并分析,协议包含DNS、FTP, DHCP, stmp, pop3。步骤包含:

- 建立网络拓扑结构

- 配置参数

- 抓包

- 分析数据包

3. 实验报告

3.1 DNS

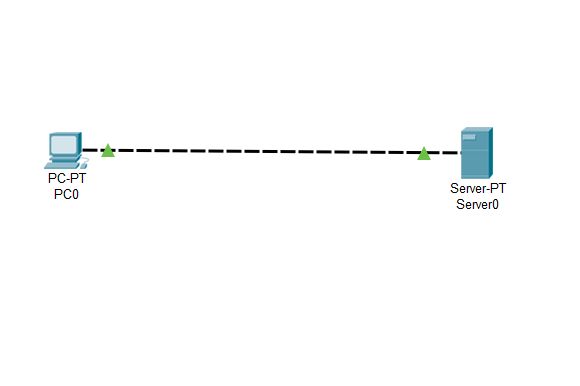

(1)建立网络拓扑结构

DNS网络拓扑结构图如下:

左端为PC机,右端为服务器:

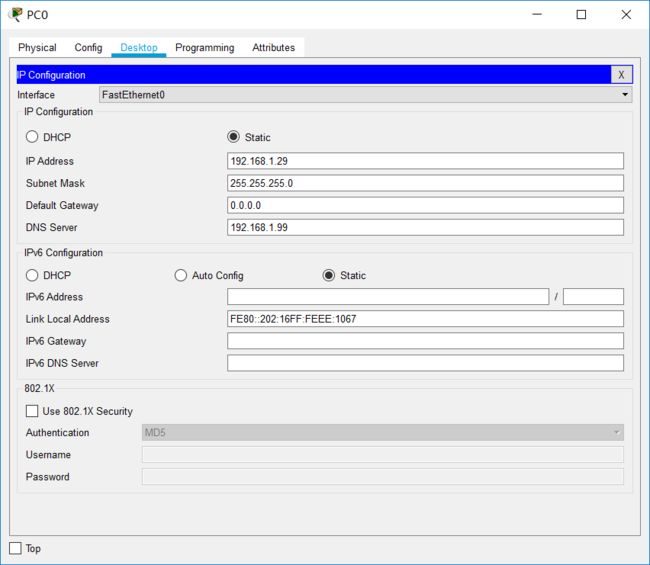

(2)配置参数

1.PC端IP地址:192.168.1.29

2.服务器IP地址:192.168.1.99

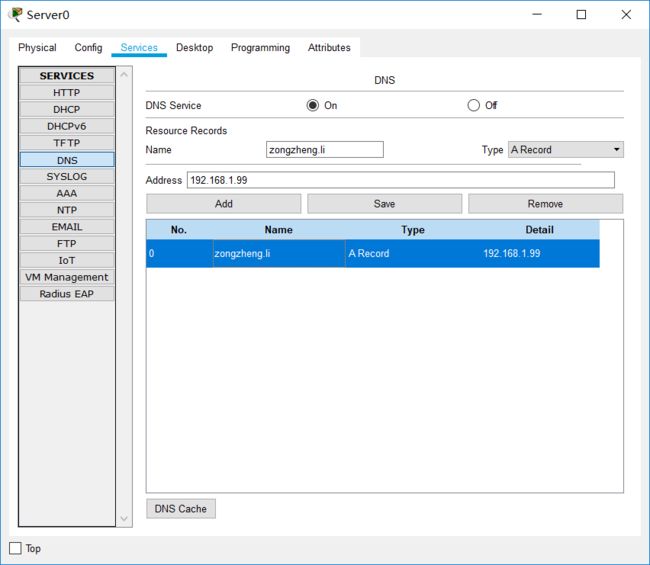

3.服务器DNS配置:域名:zongzheng.li

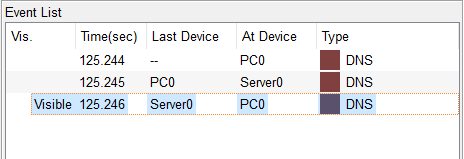

(3)抓包并分析抓到的数据包

1.抓包基本过程

选择PC机输入服务器设定的域名:

设置需要抓的包类型为:DNS

结果分析:

PC请求报文:

服务器回应报文:

报文分析:

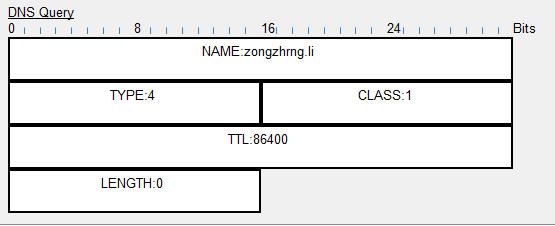

NAME:域名,需要查询的域名为:zongzheng.li

TYPE:查询类型,4:邮件转发器。

CLASS:查询类,1:Internet数据

TTL:生存时间,以秒为单位,表示的是资源记录的生命周期,一般用于当地址解析程序取出资源记录后决定保存及使用缓存数据的时间,它同时也可以表明该资源记录的稳定程度,极为稳定的信息会被分配一个很大的值(比如86400,这是一天的秒数)。

LENGTH:资源数据长度

3.2 FTP

(1)建立网络拓扑结构

PC与服务器IP设置与DNS相同

(2)FTP配置

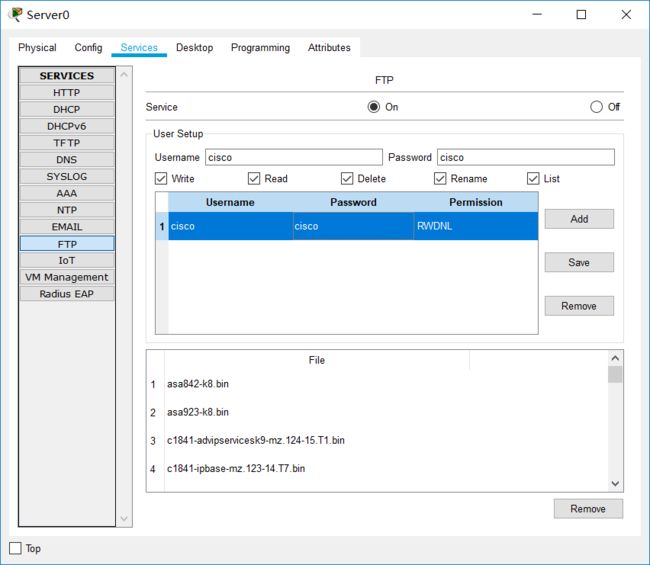

设置服务器FTP开启

设置抓取FTP:

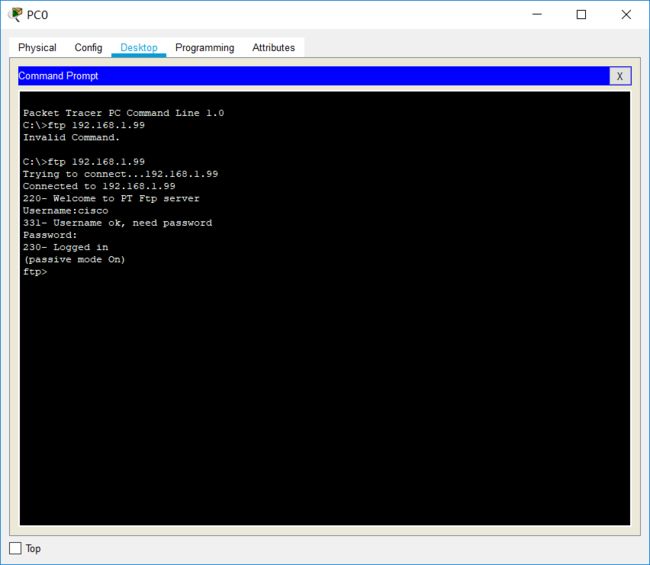

在PC机的Desktop中设置与服务器的连接:

输入服务器地址,ftp 名称与密码,进行连接(连接成功)

(3)抓包并分析抓到的数据包

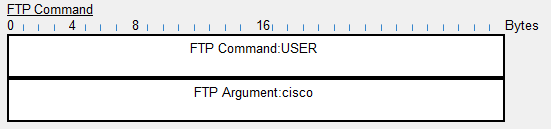

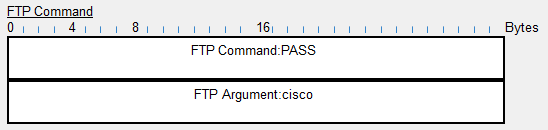

输入用户名

Code:331:输入了用户名,等待用户输入密码

PASS:密码输入成功

Code:连接成功

3.3DHCP

(1)建立网络拓扑结构

PC与服务器IP设置与DNS相同

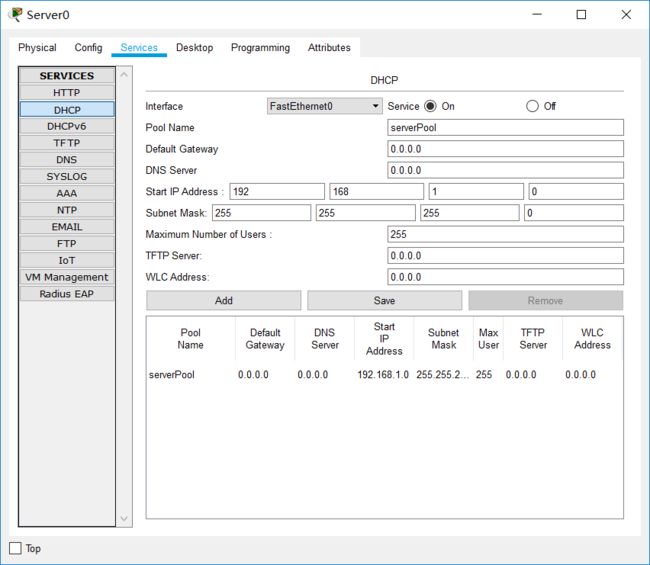

(2)DHCP配置

服务器的DHCP设置

初始地址;192.168.1.0

(3)抓包及分析

抓包成功:

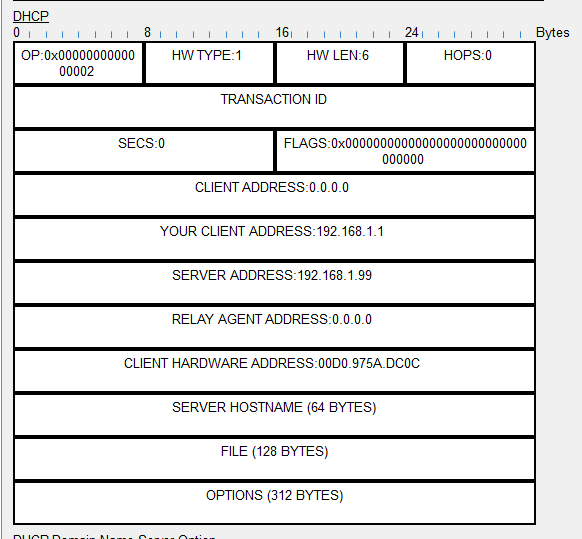

报文分析:

OP:报文类型,1表示请求报文

HW TYPE:硬件地址类型,1表示10Mb/s的以太网的硬件地址

HW LEN:硬件地址长度,以太网中为6

HOPS:跳数,客户端设置为0

TRANSACTION ID:事务ID,由客户端选择的一个随机数,被服务器和客户端用来在它们之间交流请求和响应,客户端用它对请求和应答进行匹配

SECS:从客户端开始获得IP地址或IP地址续借后所使用了的秒数

FLAGS:标志字段,目前只有最左边的一个比特有用,该位为0,表示单播,为1表示广播

CLIENT ADDRESS:客户端地址,只有客户端是Bound、Renew、Rebinding状态,并且能响应ARP请求时,才能被填充。

YOUR CLIENT ADDRESS:客户端地址

SERVER ADDRESS:DHCP协议流程的下一个阶段要使用的服务器的IP地址

RELAY AGENT AGGRESS:DHCP中继器的IP地址

CLIENT HARDWARE ADDRESS表示客户端硬件地址,客户端必须设置它的物理地址

SERVER HOSTNAME表示可选的服务器主机名,该字段是空结尾的字符串,由服务器填写

FILE表示启动文件名,是一个空结尾的字符串

OPTIONS表示可选的参数域,格式为"代码+长度+数据"

3.4 smtp和pop3

(1)建立网络拓扑结构

PC与服务器IP设置与DNS相同

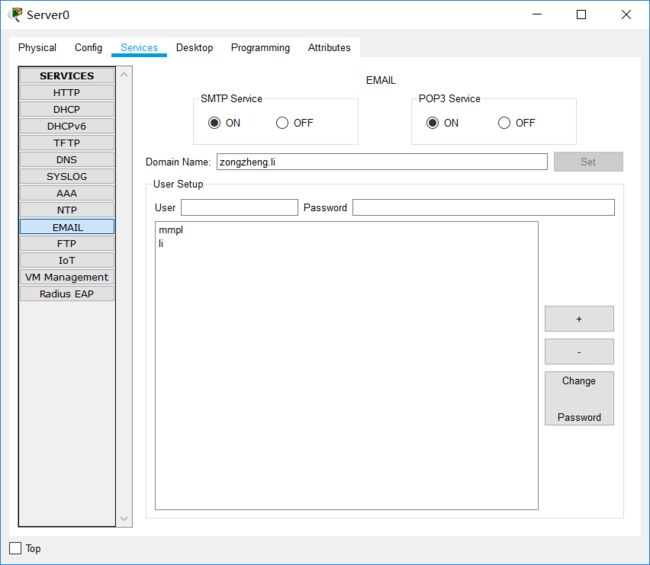

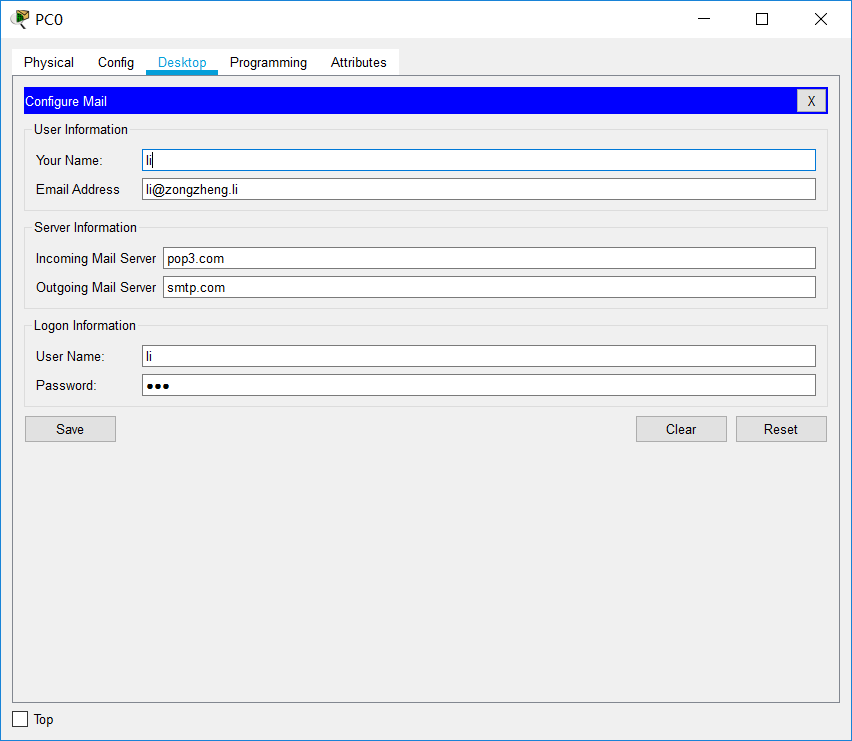

(2)DHCP配置

在服务器的DNS中添加Name:

pop3.com

smtp.com

zongzhen.li

邮件设置:

email地址设置:

抓包设置:SMTP,pop3

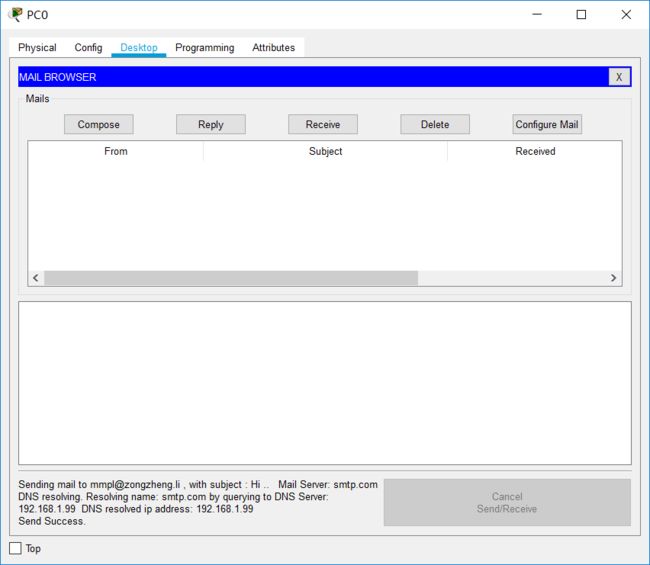

报文发送成功:

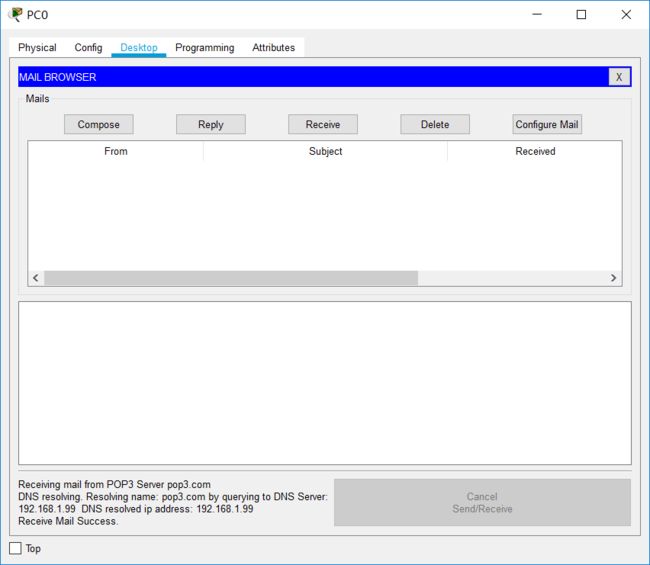

报文接受成功:

OK!

(3)报文分析

SRC IP:192.168.1.32 // 源地址

DST IP:192.168.1.4 //目的地址

SMTP DATA //邮件主体

DATA (VARIABLE LENGTH) //数据长度可变

4.通过该实验产生新的疑问及解答

在DNS抓包的过程中,web中输入的是服务器的地址,导致抓不到包,原因是应该输入服务器DNS的域名,而不是地址。

在邮件发送时失败,发送不出去,原因是没有设置抓包的类别smtp和pop3