web_for_pentest XSS系列

web_for_pentest XSS 系列

最近突然想把web捡起来,至少再熟悉一下吧。于是乎在freebuf上找到了这个:

http://www.freebuf.com/sectool/8215.html

web_for_pentest是一个集成了基础web漏洞的环境,下载iso开虚拟机就完成了环境的搭建,不懂得一搜一大堆。一个项目一个项目来,先是XSS部分(太简单了。。。大神别打我)

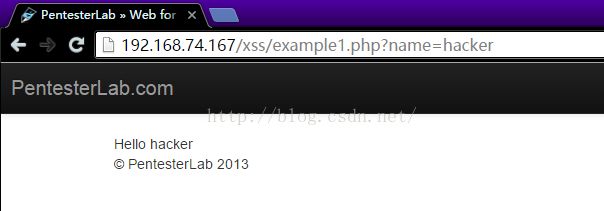

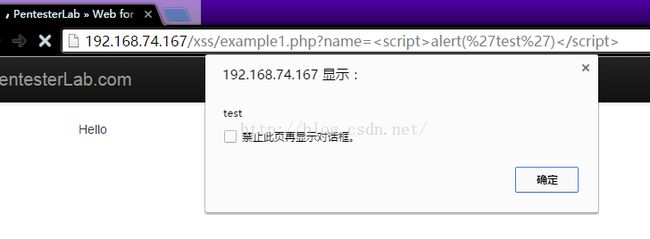

xss1

name =

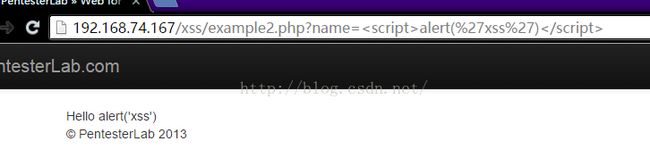

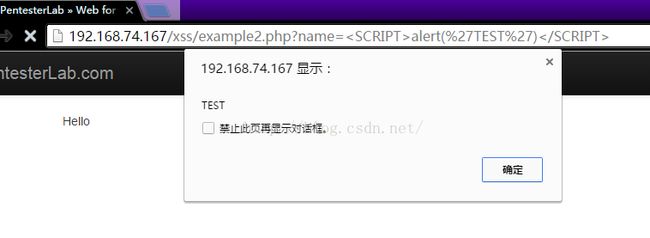

xss2

发现

xss3

RIPT>

xss4

基本的测试输出error

name=

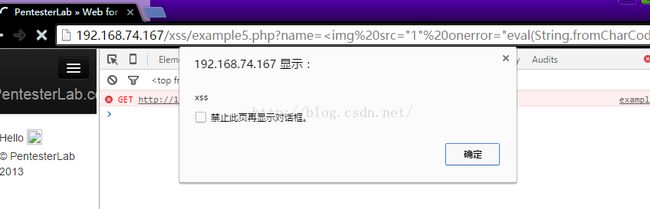

xss5

在xss4的基础上,alert被过滤了,输出error,利用Img标签和confirm函数

name=

或者用eval函数

name=

οnerrοr="eval(String.fromCharCode(97,108,101,114,116,40,39,120,115,115,39,41))">

String.fromCharCode函数是把输入字符的unicode值转化为字符串,上面这个

String.fromCharCode(97,108,101,114,116,40,39,120,115,115,39,41)输出就是:alert(‘xss’)

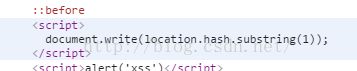

xss6

发现在页面上不会输出什么东西,于是打开F12,查看元素,发现竟然把输入的东西输出到了就弹框了。。。这不是逗我呢。。。和第一题一样?后来发现url是在一个#后面。打开F12发现了

哦,原来考的是利用location.hash获取url中#后面的部分,这个substring是从第一个字符取到最后 --, 好像并没有什么用。然后document.write写到页面中。

这几个xss是最基础的。现在做起来还有些费力,该加把劲了!

ps:祝大家五一假期愉快@_@