BUUCTF MISC Wp2

0x09 rar

套路和基础破解那道题一模一样,(ˉ▽ˉ;)…具体见上一篇博客

0x0A qr

看到题目,顾名思义,使用在线二维码解码网站,(http://tool.oschina.net/qr?type=2)轻松得到flag。

0x0B 文件中的秘密

打开文件属性,在备注里面发现了flag。

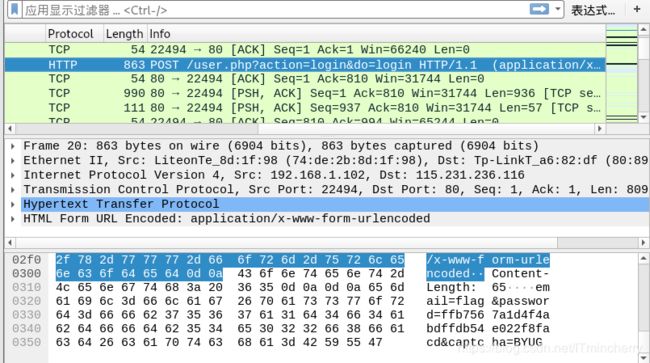

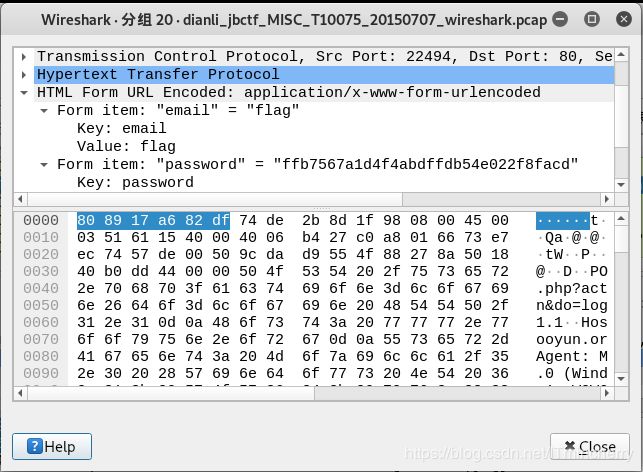

0x0C Wireshark

根据题目提示,用wireshark打开题目给的pcap文件,查看http的包,可以看到有一个login的包,

双击这个包,就可以看到管理员的密码了,密码就是flag。

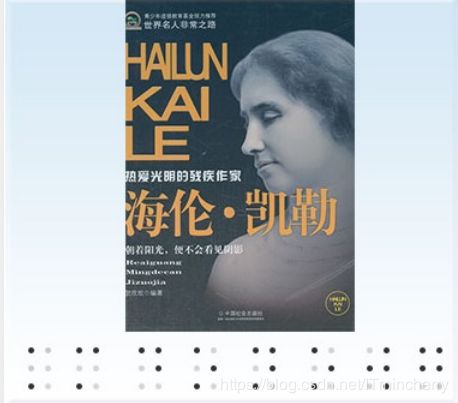

0x0D 假如给我三天光明

题目给了一个jpg和一个压缩包,估计压缩包的密码就是从jpg中获取。打开jpg,感觉图片下面有点奇怪,又因为题目是假如给我三天光明,联想到盲文,

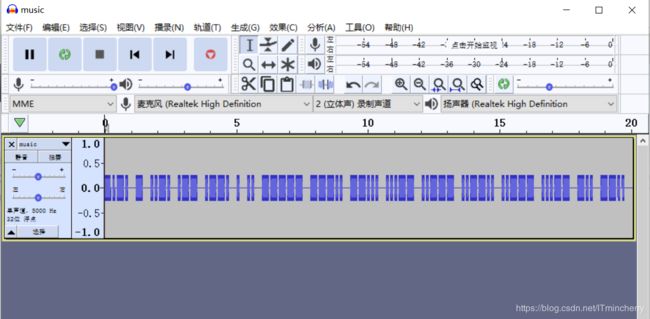

百度盲文,对照一下,结果是kmdonowg,打开music压缩包,得到一段wav音频,可以听到一段电报的声音,用audacity打开wav文件,

看波的宽度分辨长短音,比较细的就是短音,代表".",读“滴”;比较粗的就是长音,代表"-",读“嗒”;中间的间隔就是“ ”,分析波长得到摩斯电码如下:

-.-. - ..-. .-- .--. . .. ----- ---.. --... ...-- ..--- ..--.. ..--- ...-- -.. --..

通过摩斯电码解码网站,即可得到

CTFWPEI08732?23DZ

提交之后,发现incorrect,后来才知道摩斯密码英文没有大小写,修改之后,提交flag{wpei08732?23dz}。