推荐:使用 Istio Service Mesh 管理微服务的具体例子(译)

英文blog 在这里:Managing microservices with the Istio service mesh

今天的文章通过 Istio 开源项目展示如何为 Kubernetes 管理的微服务提供可见性,弹性,安全性和控制。

服务是现代软件体系结构的核心。比起复杂庞大的整体,部署一系列模块化的小型(微型)服务能够使开发人员灵活地使用不同的语言、技术并能放缓节奏,并会有更高的生产力和更快的速度,特别是对于大团队,效果会更好。然而,随着微服务的采用,由于大型系统中存在大量的服务,就会出现新的问题,那就需要为每个服务处理一个复杂的问题,例如安全性,负载均衡,监控和速率限制。

Kubernetes 和服务

Kubernetes 通过 Service构造支持微服务架构。它允许开发人员将一组 Pod的功能抽象出来,并通过定义良好的 API 将其展示给其他开发人员。它允许为这个抽象级别添加一个名称,并执行基本的 L4 负载均衡。但是它不能解决更高层次的问题,比如 L7 指标,流量分流,速率限制,熔断等。

Istio (https://istio.io/) 团队在 GlueCon 2017大会上宣布,借助 Istio 通过 Service Mesh 框架从根本上解决了这些问题。开发人员可以实现微服务的核心逻辑,并让框架负责剩下的部分,如流量管理、服务发现、服务标识和安全以及策略实施。更好的是,对于现有的微服务,也可以这样做,而不用重写或重新编译它们的任何部分。Istio 使用 Envoy 作为其运行时代理组件,并提供一个允许全球跨领域政策执行和遥测收集的可扩展的中介层 。

当前版本的 Istio 是面向 Kubernetes 用户的,并且可以通过几行命令的安装方式进行打包,从而为 Kubernetes 中的微服务提供可视性,弹性,安全性和控制力。在文章中,我们将看到由4个独立的微服务组成的简单应用程序。我们首先看看如何使用普通的 Kubernetes 部署应用程序。然后,我们将在不改变任何应用程序代码的情况下将完全相同的服务部署到 Istio 的群集中启用,并了解下我们该如何观察指标。

在后面的文章中,我们将重点介绍更高级的功能,如 HTTP 请求路由,策略,身份和安全管理。

示例应用程序:BookInfo

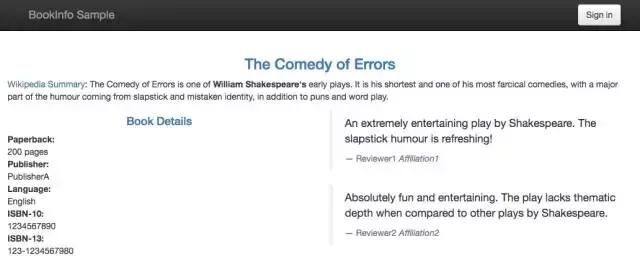

我们将使用一个简单的应用程序 BookInfo ,显示商店书籍的信息,评论和评分。该应用程序由四个以不同语言编写的微服务组成:

因为这些微服务的容器镜像都可以在 Docker Hub 中找到,所以我们在 Kubernetes 中部署这个应用程序需要的就是 yaml 配置。

值得注意的是,这些服务对 Kubernetes 和 Istio 没有依赖关系,但做了一个有趣的案例研究。特别是评论服务的众多服务,语言和版本使其成为一个有趣的 Service Mesh 示例。

关于这个例子可以见https://istio.io/docs/samples/bookinfo.html

在 Kubernetes 中运行Bookinfo 应用程序

在这篇文章中,我们将重点介绍应用的 v1版本:

使用 Kubernetes 进行部署非常简单,与部署其他服务无异。productpage 微服务的服务和部署资源如下所示:

apiVersion: v1

kind: Service

metadata:

name: productpage

labels:

app: productpage

spec:

type: NodePort

ports:

- port: 9080

name: http

selector:

app: productpage

---

apiVersion: extensions/v1beta1

kind: Deployment

metadata:

name: productpage-v1

spec:

replicas: 1

template:

metadata:

labels:

app: productpage

track: stable

spec:

containers:

- name: productpage

image: istio/examples-bookinfo-productpage-v1

imagePullPolicy: IfNotPresent

ports:

- containerPort: 9080如果我们想运行应用程序,我们需要部署的另外两个服务是详细信息和评论 v1 。

我们目前不需要部署评级服务,因为评论服务 v1 不会使用它。其余的服务基本上与 productpage 遵循相同的模式。

所有服务的 yaml 文件可以在这里找到: https://raw.githubusercontent.com/istio/istio/master/samples/apps/bookinfo/bookinfo-v1.yaml。

作为一个普通的 Kubernetes 应用程序运行服务:

kubectl apply -f bookinfo-v1.yaml要从我们需要的 NodePort 地址的群集外部访问应用程序 productpage 服务。

export BOOKINFO_URL=$(kubectl get po -l app=productpage -o jsonpath={.items[0].status.hostIP}):$(kubectl get svc productpage -o jsonpath={.spec.ports[0].nodePort})在浏览器里输入地址 http://$BOOKINFO_URL/productpage, 就会看到如下的界面了。

使用 Istio 运行 Bookinfo 应用程序

现在我们已经看到了这个应用程序,我们稍微调整一下我们的部署,使其与 Istio一起工作。 我们首先需要在我们的集群中安装 Istio (https://istio.io/docs/tasks/installing-istio.html)。要查想看所有的指标和启用追踪功能,我们还可以安装可选的 Prometheus ,

Grafana 和 Zipkin 插件。 我们现在可以删除以前的应用程序,并使用完全相同的 yaml 文件再次启动 Bookinfo 应用程序,这次是 Istio :

kubectl delete -f bookinfo-v1.yaml

kubectl apply -f <(istioctl kube-inject -f bookinfo-v1.yaml)需要注意,这次在创建部署之前我们使用 istioctl kube-inject 命令修改 bookinfo-v1.yaml 文件。在这里 (https://istio.io/docs/reference/commands/istioctl.html#istioctl-kube-inject) 它记录注入 Envoy sidecar 到 Kubernetes pods 。因此,所有微服务都与 Envoy sidecar 一起打包,管理服务的传入和传出流量。

在 Istio 服务网格中,就像在普通的 Kubernetes 中一样,我们不会直接访问应用程序 productpage,相反,我们希望在请求路径中使用 Envoy sidecar ,就像我们处理内部请求一样,以便我们可以使用 Istio 的管理功能(版本路由,断路器,策略等)来控制对 productpage 的外部调用。

Istio 的 Ingress 控制器便用于此目的。要使用 Istio Ingress 控制器,我们需要为应用程序创建一个 Kubernetes Ingress 资源,并用 kubernetes.io/ingress.class 注释:“istio”,

如下所示:

cat <Istio 和 Bookinfo app 的 v1版本的结果部署如下所示:

这次我们将使用 Istio Ingress 控制器的 NodePort 地址访问应用程序:

export BOOKINFO_URL=$(kubectl get po -l istio=ingress -o jsonpath={.items[0].status.hostIP}):$(kubectl get svc istio-ingress -o jsonpath={.spec.ports[0].nodePort})现在我们可以在 http:// $ BOOKINFO_URL / productpage 上看到页面,并再次看到正在运行的应用程序,而且与没有使用 Istio 的用户先前部署的应用应该没有什么不同。但是,现在应用程序正在 Istio 服务网格中运行,我们可以立即开始看到一些好处。

指标集合

我们从 Istio 开箱即可得到的第一件事就是在 Prometheus 中收集指标。这些指标由 Envoy 中的 Istio 过滤器生成,根据默认规则(可以自定义)收集,然后发送给 Prometheus 。指标可以在 Grafana 的 Istio 视图中可视化。请注意,尽管 Prometheus 是现成的默认指标后端,但 Istio 允许您使用其他的,我们将在以后的博客文章中演示。

为了演示,我们将开始运行以下命令来在应用程序上生成一些负载:

wrk -t1 -c1 -d20s http://$BOOKINFO_URL/productpage我们获得 Grafana 的 NodePort URL:

export GRAFANA_URL=$(kubectl get po -l app=grafana -o jsonpath={.items[0].status.hostIP}):$(kubectl get svc grafana -o jsonpath={.spec.ports[0].nodePort})我们现在可以在浏览器打开 http://$GRAFANA_URL/dashboard/db/istio-dashboard, 并检查每个 Bookinfo 服务的各种性能指标:

分布式跟踪

我们从 Istio 获得的下一个功能是使用 Zipkin 进行跟踪。我们获得它的 NodePort URL:

export ZIPKIN_URL=$(kubectl get po -l app=zipkin -o jsonpath={.items[0].status.hostIP}):$(kubectl get svc zipkin -o jsonpath={.spec.ports[0].nodePort})现在我们可以通过浏览器打开http://$ZIPKIN_URL/来查看通过 Bookinfo 服务的请求跨度跟踪。

尽管 Envoy 代理将跟踪跨度发送到 Zipkin 开箱即用,为了充分利用其功能,应用程序需要 Zipkin 获取到并转发一些头部以将各个跨度绑定在一起。有关详细信息,请参阅: zipkin-tracing (https://istio.io/docs/tasks/zipkin-tracing.html)。

指标整体总结

Istio 提供的指标不仅仅是一种便利。它们通过生成统一的度量标准来提供服务网格的一致视图。我们不必担心协调各种代理运行时发出的不同类型的指标,或者添加任意代理来收集传统的未配置的应用程序的指标。我们也不再需要依靠开发过程来正确地测试应用程序来生成度量标准。服务网格可以查看所有流量,甚至可以查看传统的“黑匣子”服务,并生成所有流量的度量标准。

结论

Google ,IBM 和 Lyft 自豪地宣布 Istio :一个开源项目,提供统一的连接,安全,管理和监控微服务的方。 目前的版本针对 Kubernetes 环境; 打算在未来几个月内为虚拟机和 Cloud Foundry 等其他环境增加支持。 Istio 将流量管理添加到微服务中,并为增值功能(如安全性,监控,路由,连接管理和策略)创造了基础。 该软件使用来自 Lyft 的经过测试的特使代理构建,并提供对流量的可见性和控制,而不需要对应用程序代码进行任何更改。 Istio 为 CIO 提供了强大的工具,可以在整个企业中实施安全性,政策和合规性要求。