使用wmap扫描指定网站并获取网站漏洞信息

前置条件

靶机:OWASP_Broken_Web_Apps_VM_0.94

靶机IP:192.168.88.138

初始密码是:root/owaspbwa

kali安装的镜像为:kali-linux-2019.1a-amd64.iso

KaliIP为:192.168.88.132

使用wmap服务扫描web服务

进入到Metasploit控制台,执行命令:

msfconsole由于之前已经连接过postgresql,如果没有连接执行如下命令:

db_connect -y /usr/share/metasploit-framework/config/database.yml连接好数据库之后,加载wmap服务,查看wmap命令

load wmap

help添加要扫描的网站

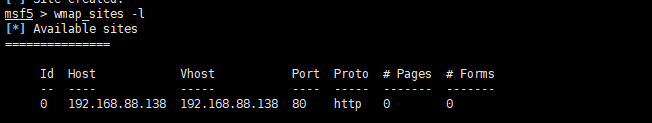

wmap_sites -a http://192.168.88.138查看添加的网站列表

wmap_sites –l指定扫描的目标网站

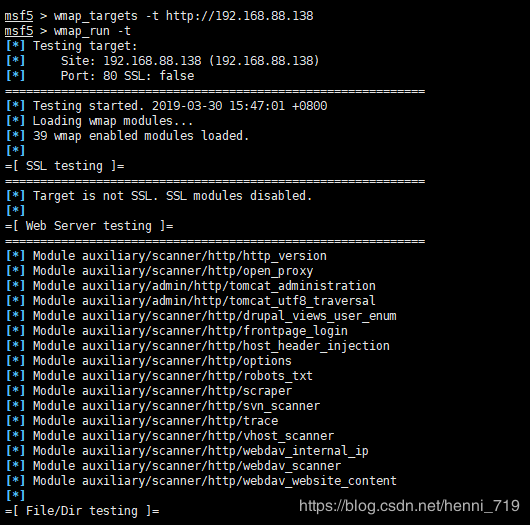

wmap_targets -t http://192.168.88.138查看哪些模块将会在扫描中使用

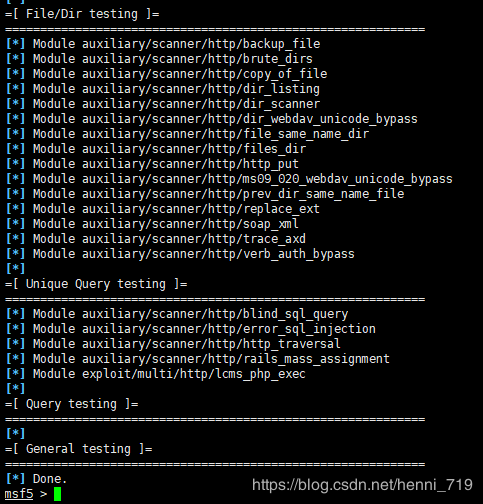

wmap_run –t查看扫描结果并进行攻击

wmap_run –e显示扫描出来的漏洞信息

vulns至此,使用wmap扫描网站,并给出网站的问题结果。收集网站漏洞信息完毕。