csrf 原理与解决方案

一.CSRF是什么?

CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSRF/XSRF。

二.CSRF可以做什么?

你这可以这么理解CSRF攻击:攻击者盗用了你的身份,以你的名义发送恶意请求。CSRF能够做的事情包括:以你名义发送邮件,发消息,盗取你的账号,甚至于购买商品,虚拟货币转账…..

直白说:csrf 场景是,坏人不能进入银行系统拿到cookie也不能截获http包,此时他只能发来一个真实的取款链接,而防控手段就是把每个取款链接都放个token,所以此时坏人发来的取款链接,好人怎么点都没有用,不起作用了。csrfcheck 不通过(前提是坏人无法截获http包,否则csrf的token一点用没有)。

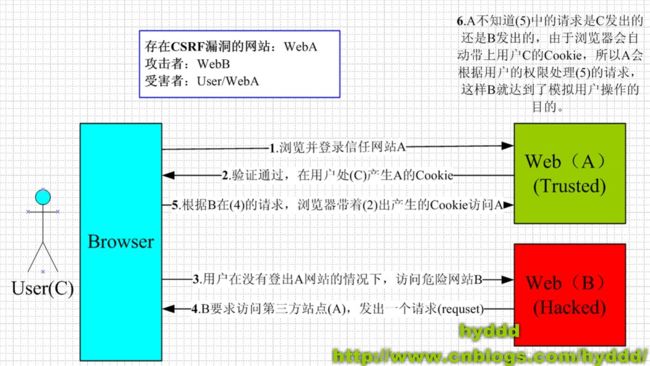

图1

三.CSRF漏洞现状

CSRF这种攻击方式在2000年已经被国外的安全人员提出,但在国内,直到06年才开始被关注,08年,国内外的多个大型社区和交互网站分别爆出CSRF漏洞,如:NYTimes.com(纽约时报)、Metafilter(一个大型的BLOG网站),YouTube和百度HI……而现在,互联网上的许多站点仍对此毫无防备,以至于安全业界称CSRF为“沉睡的巨人”。

四.CSRF的原理

从图1可以看出,要完成一次CSRF攻击,受害者必须依次完成两个步骤:

1.登录受信任网站A,并在本地生成Cookie。

2.在不登出A的情况下,访问危险网站B。

看到这里,你也许会说:“如果我不满足以上两个条件中的一个,我就不会受到CSRF的攻击”。是的,确实如此,但你不能保证以下情况不会发生:

1.你不能保证你登录了一个网站后,不再打开一个tab页面并访问另外的网站。

2.你不能保证你关闭浏览器了后,你本地的Cookie立刻过期,你上次的会话已经结束。(事实上,关闭浏览器不能结束一个会话,但大多数人都会错误的认为关闭浏览器就等于退出登录/结束会话了……)

3.上图中所谓的攻击网站,可能是一个存在其他漏洞的可信任的经常被人访问的网站。

上面大概地讲了一下CSRF攻击的思想,下面我将用几个例子详细说说具体的CSRF攻击,这里我以一个银行转账的操作作为例子(仅仅是例子,真实的银行网站没这么傻:>)

示例1:

银行网站A,它以GET请求来完成银行转账的操作,如:http://www.mybank.com/Transfer.php?toBankId=11&money=1000 危险网站B,它里面有一段HTML的代码如下:

<img src=http://www.mybank.com/Transfer.php?toBankId=11&money=1000>首先,你登录了银行网站A,然后访问危险网站B,噢,这时你会发现你的银行账户少了1000块……

为什么会这样呢?原因是银行网站A违反了HTTP规范,使用GET请求更新资源。在访问危险网站B的之前,你已经登录了银行网站A,而B中的以GET的方式请求第三方资源(这里的第三方就是指银行网站了,原本这是一个合法的请求,但这里被不法分子利用了),所以你的浏览器会带上你的银行网站A的Cookie发出Get请求,去获取资源“http://www.mybank.com/Transfer.php?toBankId=11&money=1000”,结果银行网站服务器收到请求后,认为这是一个更新资源操作(转账操作),所以就立刻进行转账操作……

示例2:

为了杜绝上面的问题,银行决定改用POST请求完成转账操作。

银行网站A的WEB表单如下:

<form action="Transfer.php" method="POST">

<p>ToBankId: <input type="text" name="toBankId" />p>

<p>Money: <input type="text" name="money" />p>

<p><input type="submit" value="Transfer" />p>

form>后台处理页面Transfer.php如下:

session_start();

if (isset($_REQUEST['toBankId'] && isset($_REQUEST['money']))

{

buy_stocks($_REQUEST['toBankId'], $_REQUEST['money']);

}

?>危险网站B,仍然只是包含那句HTML代码:

<img src=http://www.mybank.com/Transfer.php?toBankId=11&money=1000>和示例1中的操作一样,你首先登录了银行网站A,然后访问危险网站B,结果…..和示例1一样,你再次没了1000块~T_T,这次事故的原因是:银行后台使用了 REQUEST去获取请求的数据,而 R E Q U E S T 去 获 取 请 求 的 数 据 , 而 _REQUEST既可以获取GET请求的数据,也可以获取POST请求的数据,这就造成了在后台处理程序无法区分这到底是GET请求的数据还是POST请求的数据。在PHP中,可以使用 GET和 G E T 和 _POST分别获取GET请求和POST请求的数据。在JAVA中,用于获取请求数据request一样存在不能区分GET请求数据和POST数据的问题。

示例3:

经过前面2个惨痛的教训,银行决定把获取请求数据的方法也改了,改用$_POST,只获取POST请求的数据,后台处理页面Transfer.php代码如下:

session_start();

if (isset($_POST['toBankId'] && isset($_POST['money']))

{

buy_stocks($_POST['toBankId'], $_POST['money']);

}

?>然而,危险网站B与时俱进,它改了一下代码:

<html>

<head>

<script type="text/javascript">

function steal()

{

iframe = document.frames["steal"];

iframe.document.Submit("transfer");

}

script>

head>

<body onload="steal()">

<iframe name="steal" display="none">

<form method="POST" name="transfer" action="http://www.myBank.com/Transfer.php">

<input type="hidden" name="toBankId" value="11">

<input type="hidden" name="money" value="1000">

form>

iframe>

body>

html>如果用户仍是继续上面的操作,很不幸,结果将会是再次不见1000块……因为这里危险网站B暗地里发送了POST请求到银行!

总结一下上面3个例子,CSRF主要的攻击模式基本上是以上的3种,其中以第1,2种最为严重,因为触发条件很简单,一个就可以了,而第3种比较麻烦,需要使用JavaScript,所以使用的机会会比前面的少很多,但无论是哪种情况,只要触发了CSRF攻击,后果都有可能很严重。

理解上面的3种攻击模式,其实可以看出,CSRF攻击是源于WEB的隐式身份验证机制!WEB的身份验证机制虽然可以保证一个请求是来自于某个用户的浏览器,但却无法保证该请求是用户批准发送的!

五.常见的解决方法:

Cookies Hashing:每一个表单请求中都加入随机的Cookie,由于网站中存在XSS漏洞而被偷窃的危险。

HTTP refer:可以对服务器获得的请求来路进行欺骗以使得他们看起来合法,这种方法不能够有效防止攻击。

验证码:用户提交的每一个表单中使用一个随机验证码,让用户在文本框中填写图片上的随机字符串,并且在提交表单后对其进行检测。

令牌Token:一次性令牌在完成他们的工作后将被销毁,比较安全。

六.实际解决csrf的例子

jsp/html 页面如下

如果是jsp直接用el 表达式获取token

如果是html 则每次都要发http 请求获取token

请求和更新token 流程

这个控制器的访问url 是http://localhost:8082/test/csrfcheck 用于显示form 表单的页面,而后点submit执行/csrf_token_verify发防止csrf的http请求

* 原理:每次执行 /csrfcheck,token刷新(inspector类的post())

* 每次执行/csrf_token_verify,验证token(inspector类的pre())并且token刷新(inspector类的post()) ,csrf拦截器代码:

import java.io.OutputStream;

import java.io.PrintWriter;

import java.lang.reflect.Method;

import java.util.HashMap;

import java.util.Map;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import com.alibaba.fastjson.JSONObject;

import com.annotation.RefreshCSRFToken;

import com.annotation.VerifyCSRFToken;

import com.constant.CodeConstant;

import com.pojo.ResultCode;

import com.util.CSRFTokenUtil;

import org.apache.commons.lang3.StringUtils;

import org.springframework.web.method.HandlerMethod;

import org.springframework.web.servlet.ModelAndView;

import org.springframework.web.servlet.handler.HandlerInterceptorAdapter;

/**

* CSRFInterceptor 防止跨站请求伪造拦截器

*

* @author lijialaing 2017年10月2日 下午8:18:50

*/

public class CSRFInterceptor extends HandlerInterceptorAdapter {

//验证时,pre/post/pre,此时pre会多执行一次

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {

// String csrftoken = CSRFTokenUtil.generate(request);

// request.getSession().setAttribute("CSRFToken", csrftoken);

System.out.println("---------->" + request.getRequestURI());

System.out.println(request.getHeader("X-Requested-With"));

// 提交表单token 校验

HandlerMethod handlerMethod = (HandlerMethod) handler;

Method method = handlerMethod.getMethod();

VerifyCSRFToken verifyCSRFToken = method.getAnnotation(VerifyCSRFToken.class);

// 如果配置了校验csrf token校验,则校验

if (verifyCSRFToken != null) {

// 是否为Ajax标志

String xrq = request.getHeader("X-Requested-With");

// 非法的跨站请求校验

if (verifyCSRFToken.verify() && !verifyCSRFToken(request)) {

if (StringUtils.isBlank(xrq)) {

// form表单提交,url get方式,刷新csrftoken并跳转提示页面

String csrftoken = CSRFTokenUtil.generate(request);

request.getSession().setAttribute("CSRFToken", csrftoken);

response.setContentType("application/json;charset=UTF-8");

PrintWriter out = response.getWriter();

out.print("非法请求");

response.flushBuffer();

return false;

} else {

// 刷新CSRFToken,返回错误码,用于ajax处理,可自定义

String csrftoken = CSRFTokenUtil.generate(request);

request.getSession().setAttribute("CSRFToken", csrftoken);

ResultCode rc = CodeConstant.CSRF_ERROR;

response.setContentType("application/json;charset=UTF-8");

PrintWriter out = response.getWriter();

out.print(JSONObject.toJSONString(rc));

response.flushBuffer();

return false;

}

}

}

return true;

}

@Override

public void postHandle(HttpServletRequest request, HttpServletResponse response, Object handler, ModelAndView modelAndView)

throws Exception {

// 第一次生成token

if (modelAndView != null) {

if (request.getSession(false) == null || StringUtils.isBlank((String) request.getSession(false).getAttribute("CSRFToken"))) {

request.getSession().setAttribute("CSRFToken", CSRFTokenUtil.generate(request));

return;

}

}

// 刷新token

HandlerMethod handlerMethod = (HandlerMethod) handler;

Method method = handlerMethod.getMethod();

RefreshCSRFToken refreshAnnotation = method.getAnnotation(RefreshCSRFToken.class);

// 跳转到一个新页面 刷新token

String xrq = request.getHeader("X-Requested-With");

if (refreshAnnotation != null && refreshAnnotation.refresh() && StringUtils.isBlank(xrq)) {

request.getSession().setAttribute("CSRFToken", CSRFTokenUtil.generate(request));

return;

}

// 校验成功 刷新token 可以防止重复提交

VerifyCSRFToken verifyAnnotation = method.getAnnotation(VerifyCSRFToken.class);

if (verifyAnnotation != null) {

if (verifyAnnotation.verify()) {

if (StringUtils.isBlank(xrq)) {

request.getSession().setAttribute("CSRFToken", CSRFTokenUtil.generate(request));

} else {

Map map = new HashMap();

map.put("CSRFToken", CSRFTokenUtil.generate(request));

response.setContentType("application/json;charset=UTF-8");

OutputStream out = response.getOutputStream();

out.write((",'csrf':" + JSONObject.toJSONString(map) + "}").getBytes("UTF-8"));

}

}

}

}

/**

* 处理跨站请求伪造 针对需要登录后才能处理的请求,验证CSRFToken校验

*

* @param request

*/

protected boolean verifyCSRFToken(HttpServletRequest request) {

// 请求中的CSRFToken

String requstCSRFToken = request.getParameter("CSRFToken");//.getHeader("CSRFToken");

if (StringUtils.isBlank(requstCSRFToken)) {

return false;

}

String sessionCSRFToken = (String) request.getSession().getAttribute("CSRFToken");

if (StringUtils.isBlank(sessionCSRFToken)) {

return false;

}

return requstCSRFToken.equals(sessionCSRFToken);

}

}