- VoVNet(2019 CVPR)

刘若里

论文阅读人工智能计算机视觉学习笔记网络

论文标题AnEnergyandGPU-ComputationEfficientBackboneNetworkforReal-TimeObjectDetection论文作者YoungwanLee,Joong-wonHwang,SangrokLee,YuseokBae,JongyoulPark发表日期2019年04月22日GB引用>LeeYoungwan,HwangJoong-won,LeeSangr

- 计算机网络基础:网络标准相关知识介绍

IT技术分享社区

电脑技巧数据库软考网络大数据人工智能java编程语言

1、常见的制定网络标准的机构国际标准化组织、国际电信联盟、电子工业协会、电气和电子工程协会、因特网活动委员会2、常见的网络标准2.1电信标准国际电信联盟(ITU)1947年成为联合国的一个组织,包括ITU-R、ITU-T、ITU-D组成。ITU-R:无线通信部门。主要工作是确保无线电频率的卫星轨道被所有国家平等、有效和经济地利用。ITU-T:电信标准部门。下设很多研究小组主要是网络管理、网络维护、

- 网络安全概述

MoonSun611

自学笔记网络安全

第一章计算机网络基础知识一、电子邮件e-mail的安全ISP:InternetServiceProvider互联网服务提供商美国:AT&T、Verzion,等等中国:电信,移动,联通,等等ISP:向不通网络用户提供基本网络服务企业,单位,区域性网络无线,移动网络家用网络通讯协议(protocol):规定通讯信息的发送与接收的一切细节例:TCPIPHTTPSkypeEthernet结构:是一个连接网

- 云原生架构师2024

theo.wu

云原生架构师2024云原生

1-Linux操作系统-CSDN博客├──1-Linux操作系统|├──1-项目部署之-Linux操作系统||├──1-Linux概述与安装||├──2-Linux基本操作||└──3-Linux软件安装与配置|└──2-Shell编程||└──1-Shell编程2-计算机网络基础-CSDN博客├──2-计算机网络基础|└──1-计算机网络基础||├──1-前言||├──2-计算机网络概述||├─

- C#上位机调试经验

天天进步2015

c#开发语言

1.使用VisualStudio的远程工具因为上位机软件安装在工控机上,不方便调试。如果直接把代码放在工控机上,又不太安全。可以在工控机上安装一个VisualStudio的远程工具,把随身带的笔记本电脑通过网线插在工控机上这样可以在笔记本上使用VisualStudio调试,可以加断点,看变量的值和查看程序流程。如果不在同一局域网,可以用花生壳或Sunny-Ngrok开通隧道。2.使用远程桌面在工控

- 超说网络NO.3 | 深入了解网络的分层体系结构

chaochao️

超说网络tcp/iphttpudp网络封装

创作不易,来了的客官点点关注,收藏,订阅一键三连❤前言运维必备——计算机网络,我是一名即将毕业的大学生,超超。计算机网络是计算机行业的入门基础,超说网络是笔者对于计算机网络知识的梳理总结,和超超一起学习计算机网络,搞定网络知识,秋招拿下理想offer!系列文章超说网络NO.2|深入了解计算机网络:网络边缘、网络核心、接入网和物理媒体超说网络NO.1|计算机网络基础知识,初探网络协议概述超说网络NO

- 计算机网络基础知识自考,自考“计算机网络基本原理”考试大纲

曹阳明

计算机网络基础知识自考

-、课程的性质及其设置的目的与要求(-)课程的性质、地位与任务计算机网络基本原理是高等教育自学考试计算机网络专业(独立本科段)考试计划中的一门专业基础课。通过本课程的学习,使应考者能够在己有的计算机基础知识、计算机原理及通信基础等基础上,对网络技术有一个系统的、全面的了解;理解和掌握网络技术的基本知识、基本理论和网络基本工作原理,为深人学习网络专业课程和深人理解、掌握网络技术打下良好的基础;在系统

- 【一文入门物联网安全】网络基础篇:IP地址及子网掩码划分

柠檬PH=2

一文入门物联网安全udptcp/ip

系列文章目录【一文入门物联网安全】1.网络基础篇:计算机网络基础2.网络基础篇:OSI与TCP分层3.网络基础篇:IP地址及子网掩码划分4.网络基础篇:Cisco交换机基础指令5.网络基础篇:静态路由协议本文目录系列文章目录前言一、IP地址基础与二进制二、IP地址分类三、子网掩码四、IP地址数量四、可变子网掩码最后前言互联网时代,我们面临的网络安全威胁一般有信息泄露、网络财产盗窃、网络暴力、恶意软

- 《计算机网络基础》(第二章:计算机网络体系结构 )

请向我看齐

网络安全计算机网络网络

OSI(OpenSystemInterconnection)参考模型OSI参考模型七层模型TCP/IP模型一、概念二、过程三、原理四、示例五、分类六、发展七、功能两种模型的对比OSI参考模型概念定义:OSI(OpenSystemInterconnection)参考模型是国际标准化组织(ISO)制定的一个用于计算机网络通信的分层架构模型。它将网络通信的功能划分为七个不同的层次,从下到上依次为物理层、

- 免费内网穿透工具推荐

kali从入门到入狱

网络

一.小米球官网:登录小米球Ngrok后台系统注册后实名认证可获得永久免费隧道,亲测速度不错,但是会自动屏蔽海外访问.在主页下载客户端解压后在记事本中打开xiaomiqiu.conf,然后在官网点击系统管理->账户管理->我的账户中复制token,然后复制到xiaomiqiu.conf中的auth_token保存后运行启动工具就可以了二.Sunny-ngrok官网:Sunny-Ngrok内网转发内网

- ngrok同时配置多个内网穿透方法

追逐梦想永不停

内网穿透

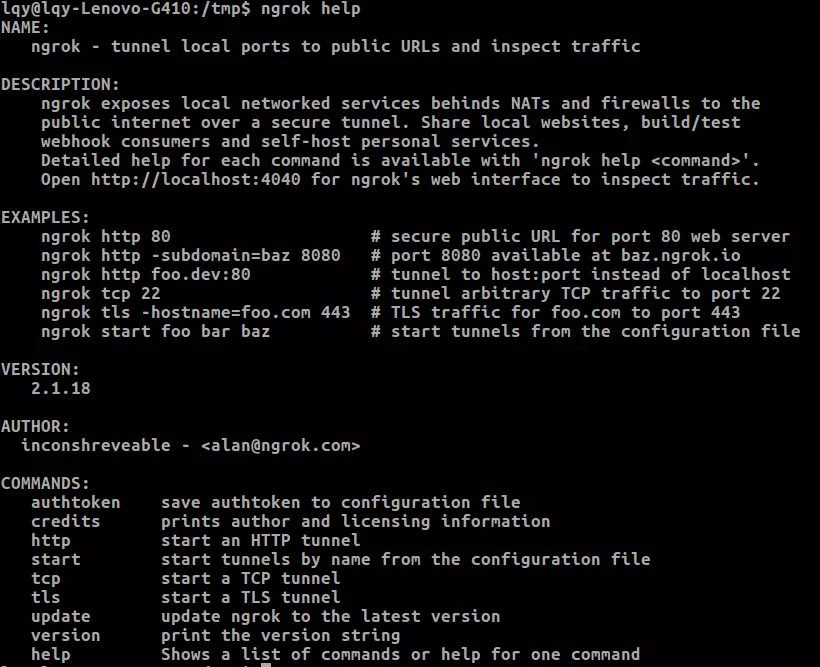

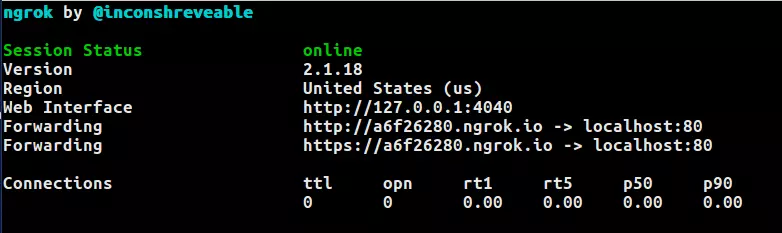

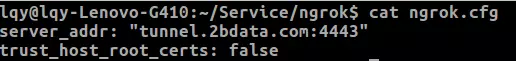

一、概要ngrok可以用来配置免费的内网穿透,启动后就可以用外网ip:端口访问到自己计算机的某个端口了。可以用来从外网访问自己的测试页面(80、8080)、ftp文件传输(21)、远程桌面(3389)等。二、配置步骤配置步骤如下。1.申请一个ngrok账号https://ngrok.com/resources2.申请后,就可以获得一个key,后续会用到3.下载ngrok软件,本文以windows为

- opengrok_使用技巧

renhl252

opengrokwindows

Searchhttps://xrefandroid.com/android-15.0.0_r1/选择搜索的目录(工程)手动在下拉框中选择,或者使用下面三个快捷按钮进行选择或者取消选择。输入搜索的条件搜索域说明域fullSearchthroughalltexttokens(words,strings,identifiers,numbers)inindex.defsOnlyfindssymboldef

- 计算机网络基础知识点简记

UV Youth

计算机网络网络

OSI七层网络模型TCP/IP四层网络模型模型图解IP地址与子网划分基础概念IPV4与IPV6的区别子网划分的目的子网掩码的使用CIDR表示法路由器与交换机TCP与UDP协议HTTP与HTTPS协议DNS域名系统网络攻击与防御机制网络安全协议网络性能优化云计算基础

- 计算机网络基础练习题

Taichi呀

计算机网络网络php

计算机网络基础练习题一、简答题1、什么是计算机网络答:计算机网络是具有独立功能的计算机,通过通信线路连接起来实现资源共享。2、写出双绞线的两种线序:T568A和T568B。T568A:白绿、绿、白橙、蓝、白蓝、橙、白宗、宗T568B:白橙、橙、白绿、蓝、白蓝、绿、白宗、宗3、写出OSI/RM和TCP/IP分层结构OSI:应表会传网数物TCP:网络接口层(物理和数据链路层)、网际层、传输层、应用层。

- 计算机网络基础

柒公子c

1通信协议1.1定义通信协议(communicationsprotocol)是指双方实体完成通信或服务所必须遵循的规则和约定。协议定义了数据单元使用的格式,信息单元应该包含的信息与含义,连接方式,信息发送和接收的时序,从而确保网络中数据顺利地传送到确定的地方。在计算机通信中,通信协议用于实现计算机与网络连接之间的标准,网络如果没有统一的通信协议,电脑之间的信息传递就无法识别。通信协议是指通信各方事

- 计算机网络基础2-网络设备

一条无趣的咸鱼

网络设备中继器中继器:在一种网络中,每一网段的传输媒介均有其最大的传输距离,如细缆最大网段长度为185m,粗缆为500m,双绞线为100m,超过这个长度,传输介质中的数据信号就会衰减。中继器可以“延长”网络的距离,在网络数据传输中起到放大信号的作用。中继器工作于OSI模型的物理层。集线器集线器:对信号进行放大整形,延长网络距离,每个端口都可以与传输介质相连。数据传输是以广播的方式将数据包发送到所有

- 网络安全工程师自主学习计划表(具体到阶段目标)

大模型综述

web安全网络安全系统安全安全学习

前言接下来我将给大家分享一份网络安全工程师自学计划指南,全文将从学习路线、学习规划、学习方法三个方向来讲述零基础小白如何通过自学进阶网络安全工程师,全文篇幅有点长,同学们可以先点个收藏,以免日后错过了。目录前言学习路线学习规划初级1、网络安全理论知识(2天)2、渗透测试基础(1周)3、操作系统基础(1周)4、计算机网络基础(1周)5、数据库基础操作(2天)6、Web渗透(1周)中级、高级7、脚本编

- 计算机网络——第一章 计算机网络概述

eqa11

计算机网络

文章目录计算机网络——第一章计算机网络概述一、引言二、计算机网络基础1、计算机网络的定义2、网络的组成三、互联网概述1、互联网的基本概念2、互联网的发展历程四、计算机网络的类别与性能1、网络的分类2、网络性能指标五、计算机网络体系结构1、体系结构的概念1.1、分层的好处1.2、分层模型OSI七层模型TCP/IP四层模型2、协议与服务2.1、协议的三要素2.2、服务访问点六、总结计算机网络——第一章

- 解决npm run dev无法被同局域网访问的问题

道长不会写代码

Vue教程npm前端node.js

解决npmrundev无法被同局域网访问的问题解决npmrundev无法被同局域网访问的问题引言问题分析解决方案1.使用0.0.0.0作为监听地址a.对于基于Node.js的服务器:b.对于VueCLI项目:2.使用ngrok内网穿透3.配置防火墙4.使用Docker结语解决npmrundev无法被同局域网访问的问题引言在使用npmrundev启动本地开发服务器时,经常会遇到生成的网络地址(通常是

- Android Selinux详解[八]--常用sepolicy函数和权限组说明

努力做一个闪闪发光的人

SelinuxAndroidandroid

te_macros中的函数以及global_macros权限组是我们在加sepolicy策略或者读sepolicy策略时经常碰到的,我们需要对其有所了解。一)te_macroste_macros中有很多函数,比如domain_auto_trans,r_dir_file等等,见源码中定义的地方te_macros-OpenGrokcrossreferencefor/system/sepolicy/pu

- 免费计算机网络基础ppt,计算机网络基础

偏差一毫厘

免费计算机网络基础ppt

计算机的基本知识ppt课件教案为大家详细介绍了互联网的起源及发展,让你在这里可以很好的了解网络的重点知识,结合生活实际,全方面的描述了网络现在带给人们的方便的便捷,想知道更多有关精彩内容就快来极光下载站体验一番吧!计算机网络基础知识ppt教案优势学好该知识点,掌握计算机基本的操作方法,是每个现代人必须学习的内容,目的就是在将来的工作、学习和生活中,能够更好地使用电脑,用好这个工具。通过计算机基础的

- Linux系统中HTTP隧道的搭建与配置步骤:穿越网络的“魔法隧道”

华科℡云

java开发语言

在Linux系统中搭建HTTP隧道,就像是开启了一条穿越网络的“魔法隧道”。这条隧道能让你的数据在网络中自由穿梭,无论是远程办公还是数据同步,都能变得轻松自在。下面,就让我们一起探索如何搭建这条神奇的“魔法隧道”吧!第一步:选择隧道工具首先,你需要选择一个适合的隧道工具。市面上有很多隧道工具可供选择,比如ssh、ngrok、frp等。这些工具各有特点,你可以根据自己的需求选择其中一个。第二步:安装

- 计算机网络基础入门指南

屈家全

计算机基础计算机网络

文章目录网络分层模型OSI七层模型及其作用TCP/IP四层模型及作用为什么网络需要分层?常见的网络协议应用层常见的协议传输层常见的协议网络层常见协议从输入URL到页面展示的过程HTTP常见的状态码HTTP与HTTPS的区别HTTP是不保存状态的协议,如何保存用户状态?URI和URL区别?Cookie和Session有什么区别?PING命令的作用DNS的作用是什么?DNS服务器TCP与UDP的区别T

- 计算机网络基础 第五章——网络层 知识点(上)

NLxxxxX

网络计算机网络

5.1网络层与IP协议1.网络层的主要功能网络层是OSI参考模型中的第三层,它的主要功能包括以下几个方面:路由选择:确定数据传输的最佳路径,将数据包从源节点发送到目标节点。寻址:为网络中的节点分配唯一的地址,便于识别和区分不同的设备。拥塞控制:避免网络拥塞,通过流量控制和分组丢弃等机制,平衡网络负载。互联不同网络:实现不同类型网络之间的连接和通信,例如局域网与广域网的互联。分组转发:根据路由表,将

- 计算机网络基础(1)——计算机网络概述

樱良i

计算机网络整理网络网络协议

这部分东西开个头,东西非常多,但是都整理好了,以后慢慢写前面的知识——知识点的堆砌,适合有基础的人当索引,自查后面章节——会对TCP/IP三四次握手等重要内容做详解文章目录一、计算机网络概述一、计算机网络概述OSI参考模型,作用面向有连接型传输方式面向无连接型传输方式电路交换分组交换单播广播多播任播地址的唯一性、层次性MAC地址、IP地址网络的一些设备网卡中继器网桥网关路由器4~7层交换机通信媒介

- 内网穿透 | 推荐两个免费的内网穿透工具

逐梦苍穹

内网穿透网络ngrokcpolar

目录1、简介2、Ngrok2.1、下载安装2.2、运行2.3、固定域名2.4、配置多服务3、cpolar3.1、下载安装3.2、运行作者介绍:双非本科大三网络工程专业在读,阿里云专家博主,专注于Java领域学习,擅长web应用开发、数据结构和算法,初步涉猎Python人工智能开发和前端开发。主页:@逐梦苍穹您的一键三连,是我创作的最大动力如果想要让自己简历上的项目经历显得更真实,最好是把项目上线并

- 5 分钟,使用内网穿透快速实现远程桌面

开源前哨

以下文章来源于AirPython,作者星安果1.前言今天给大家分享如何使用Frp实现内网穿透,控制电脑。一提到远程桌面,可能大家都会想到TeamViewer、向日葵等第三方软件但是,它们大多是商业化软件,价格昂贵;即使有提供免费版本,也是各种限制,稳定性和安全性也没法得到保证本篇文章将介绍如何使用「内网穿透」实现远程桌面管理2.内网穿透Frp常见实现内网穿透的方案有:Frp、Ngrok、natap

- 计算机网络基础 第四章——介质访问控制子层 知识点(下)

NLxxxxX

网络运维

4.6局域网互联与网桥1.网桥的主要功能●端口号与对应的MAC地址表的转发表生成与维护;●帧接收、过滤与转发。2.网桥的结构与基本工作原理图中给出了一个网桥结构与基本工作原理示意图。网桥可以实现两个或两个以上相同类型(Ethernet与Ethernet)的同构局域网的互联,也可以实现两个或两个以上不同类型(如Ethernet与TokenRing)的异构局域网的互联。图中给出了用网桥互联两个Ethe

- 使用frp进行内网穿透

w_dll

title:'使用frp进行内网穿透'date:2019-11-0616:08:42tags:[tools,frp,shell]published:truehideInList:falsefeature:公司内网搭了一台电脑搭了一套服务,由于没有公网ip,需要ssh直接远程的话是不行的。查了很多资料,发现通过内网穿透可以解决这个问题。比较了目前内网穿透的方案(花生壳、ngrok、frp...),最

- 计算机网络基础 第四章——介质访问控制子层 知识点(上)

NLxxxxX

网络计算机网络

4.1局域网技术的发展与演变1.访问控制的基本概念介质访问控制(MAC)是所有“共享介质"类型的局域网都必须解决的共性问题。理解介质访问控制方法的基本概念,需要注意以下两个问题。(1)对术语“共享介质”、“多路访问”与“冲突"的理解由于“共享介质”与“多路访问"术语是在局域网研究的早期出现的,因此以早期Ethernet结构为例来说明这些术语的含义,读者会更容易理解。早期Ethernet是用一条作为

- 戴尔笔记本win8系统改装win7系统

sophia天雪

win7戴尔改装系统win8

戴尔win8 系统改装win7 系统详述

第一步:使用U盘制作虚拟光驱:

1)下载安装UltraISO:注册码可以在网上搜索。

2)启动UltraISO,点击“文件”—》“打开”按钮,打开已经准备好的ISO镜像文

- BeanUtils.copyProperties使用笔记

bylijinnan

java

BeanUtils.copyProperties VS PropertyUtils.copyProperties

两者最大的区别是:

BeanUtils.copyProperties会进行类型转换,而PropertyUtils.copyProperties不会。

既然进行了类型转换,那BeanUtils.copyProperties的速度比不上PropertyUtils.copyProp

- MyEclipse中文乱码问题

0624chenhong

MyEclipse

一、设置新建常见文件的默认编码格式,也就是文件保存的格式。

在不对MyEclipse进行设置的时候,默认保存文件的编码,一般跟简体中文操作系统(如windows2000,windowsXP)的编码一致,即GBK。

在简体中文系统下,ANSI 编码代表 GBK编码;在日文操作系统下,ANSI 编码代表 JIS 编码。

Window-->Preferences-->General -

- 发送邮件

不懂事的小屁孩

send email

import org.apache.commons.mail.EmailAttachment;

import org.apache.commons.mail.EmailException;

import org.apache.commons.mail.HtmlEmail;

import org.apache.commons.mail.MultiPartEmail;

- 动画合集

换个号韩国红果果

htmlcss

动画 指一种样式变为另一种样式 keyframes应当始终定义0 100 过程

1 transition 制作鼠标滑过图片时的放大效果

css

.wrap{

width: 340px;height: 340px;

position: absolute;

top: 30%;

left: 20%;

overflow: hidden;

bor

- 网络最常见的攻击方式竟然是SQL注入

蓝儿唯美

sql注入

NTT研究表明,尽管SQL注入(SQLi)型攻击记录详尽且为人熟知,但目前网络应用程序仍然是SQLi攻击的重灾区。

信息安全和风险管理公司NTTCom Security发布的《2015全球智能威胁风险报告》表明,目前黑客攻击网络应用程序方式中最流行的,要数SQLi攻击。报告对去年发生的60亿攻击 行为进行分析,指出SQLi攻击是最常见的网络应用程序攻击方式。全球网络应用程序攻击中,SQLi攻击占

- java笔记2

a-john

java

类的封装:

1,java中,对象就是一个封装体。封装是把对象的属性和服务结合成一个独立的的单位。并尽可能隐藏对象的内部细节(尤其是私有数据)

2,目的:使对象以外的部分不能随意存取对象的内部数据(如属性),从而使软件错误能够局部化,减少差错和排错的难度。

3,简单来说,“隐藏属性、方法或实现细节的过程”称为——封装。

4,封装的特性:

4.1设置

- [Andengine]Error:can't creat bitmap form path “gfx/xxx.xxx”

aijuans

学习Android遇到的错误

最开始遇到这个错误是很早以前了,以前也没注意,只当是一个不理解的bug,因为所有的texture,textureregion都没有问题,但是就是提示错误。

昨天和美工要图片,本来是要背景透明的png格式,可是她却给了我一个jpg的。说明了之后她说没法改,因为没有png这个保存选项。

我就看了一下,和她要了psd的文件,还好我有一点

- 自己写的一个繁体到简体的转换程序

asialee

java转换繁体filter简体

今天调研一个任务,基于java的filter实现繁体到简体的转换,于是写了一个demo,给各位博友奉上,欢迎批评指正。

实现的思路是重载request的调取参数的几个方法,然后做下转换。

- android意图和意图监听器技术

百合不是茶

android显示意图隐式意图意图监听器

Intent是在activity之间传递数据;Intent的传递分为显示传递和隐式传递

显式意图:调用Intent.setComponent() 或 Intent.setClassName() 或 Intent.setClass()方法明确指定了组件名的Intent为显式意图,显式意图明确指定了Intent应该传递给哪个组件。

隐式意图;不指明调用的名称,根据设

- spring3中新增的@value注解

bijian1013

javaspring@Value

在spring 3.0中,可以通过使用@value,对一些如xxx.properties文件中的文件,进行键值对的注入,例子如下:

1.首先在applicationContext.xml中加入:

<beans xmlns="http://www.springframework.

- Jboss启用CXF日志

sunjing

logjbossCXF

1. 在standalone.xml配置文件中添加system-properties:

<system-properties> <property name="org.apache.cxf.logging.enabled" value=&

- 【Hadoop三】Centos7_x86_64部署Hadoop集群之编译Hadoop源代码

bit1129

centos

编译必需的软件

Firebugs3.0.0

Maven3.2.3

Ant

JDK1.7.0_67

protobuf-2.5.0

Hadoop 2.5.2源码包

Firebugs3.0.0

http://sourceforge.jp/projects/sfnet_findbug

- struts2验证框架的使用和扩展

白糖_

框架xmlbeanstruts正则表达式

struts2能够对前台提交的表单数据进行输入有效性校验,通常有两种方式:

1、在Action类中通过validatexx方法验证,这种方式很简单,在此不再赘述;

2、通过编写xx-validation.xml文件执行表单验证,当用户提交表单请求后,struts会优先执行xml文件,如果校验不通过是不会让请求访问指定action的。

本文介绍一下struts2通过xml文件进行校验的方法并说

- 记录-感悟

braveCS

感悟

再翻翻以前写的感悟,有时会发现自己很幼稚,也会让自己找回初心。

2015-1-11 1. 能在工作之余学习感兴趣的东西已经很幸福了;

2. 要改变自己,不能这样一直在原来区域,要突破安全区舒适区,才能提高自己,往好的方面发展;

3. 多反省多思考;要会用工具,而不是变成工具的奴隶;

4. 一天内集中一个定长时间段看最新资讯和偏流式博

- 编程之美-数组中最长递增子序列

bylijinnan

编程之美

import java.util.Arrays;

import java.util.Random;

public class LongestAccendingSubSequence {

/**

* 编程之美 数组中最长递增子序列

* 书上的解法容易理解

* 另一方法书上没有提到的是,可以将数组排序(由小到大)得到新的数组,

* 然后求排序后的数组与原数

- 读书笔记5

chengxuyuancsdn

重复提交struts2的token验证

1、重复提交

2、struts2的token验证

3、用response返回xml时的注意

1、重复提交

(1)应用场景

(1-1)点击提交按钮两次。

(1-2)使用浏览器后退按钮重复之前的操作,导致重复提交表单。

(1-3)刷新页面

(1-4)使用浏览器历史记录重复提交表单。

(1-5)浏览器重复的 HTTP 请求。

(2)解决方法

(2-1)禁掉提交按钮

(2-2)

- [时空与探索]全球联合进行第二次费城实验的可能性

comsci

二次世界大战前后,由爱因斯坦参加的一次在海军舰艇上进行的物理学实验 -费城实验

至今给我们大家留下很多迷团.....

关于费城实验的详细过程,大家可以在网络上搜索一下,我这里就不详细描述了

在这里,我的意思是,现在

- easy connect 之 ORA-12154: TNS: 无法解析指定的连接标识符

daizj

oracleORA-12154

用easy connect连接出现“tns无法解析指定的连接标示符”的错误,如下:

C:\Users\Administrator>sqlplus username/

[email protected]:1521/orcl

SQL*Plus: Release 10.2.0.1.0 – Production on 星期一 5月 21 18:16:20 2012

Copyright (c) 198

- 简单排序:归并排序

dieslrae

归并排序

public void mergeSort(int[] array){

int temp = array.length/2;

if(temp == 0){

return;

}

int[] a = new int[temp];

int

- C语言中字符串的\0和空格

dcj3sjt126com

c

\0 为字符串结束符,比如说:

abcd (空格)cdefg;

存入数组时,空格作为一个字符占有一个字节的空间,我们

- 解决Composer国内速度慢的办法

dcj3sjt126com

Composer

用法:

有两种方式启用本镜像服务:

1 将以下配置信息添加到 Composer 的配置文件 config.json 中(系统全局配置)。见“例1”

2 将以下配置信息添加到你的项目的 composer.json 文件中(针对单个项目配置)。见“例2”

为了避免安装包的时候都要执行两次查询,切记要添加禁用 packagist 的设置,如下 1 2 3 4 5

- 高效可伸缩的结果缓存

shuizhaosi888

高效可伸缩的结果缓存

/**

* 要执行的算法,返回结果v

*/

public interface Computable<A, V> {

public V comput(final A arg);

}

/**

* 用于缓存数据

*/

public class Memoizer<A, V> implements Computable<A,

- 三点定位的算法

haoningabc

c算法

三点定位,

已知a,b,c三个顶点的x,y坐标

和三个点都z坐标的距离,la,lb,lc

求z点的坐标

原理就是围绕a,b,c 三个点画圆,三个圆焦点的部分就是所求

但是,由于三个点的距离可能不准,不一定会有结果,

所以是三个圆环的焦点,环的宽度开始为0,没有取到则加1

运行

gcc -lm test.c

test.c代码如下

#include "stdi

- epoll使用详解

jimmee

clinux服务端编程epoll

epoll - I/O event notification facility在linux的网络编程中,很长的时间都在使用select来做事件触发。在linux新的内核中,有了一种替换它的机制,就是epoll。相比于select,epoll最大的好处在于它不会随着监听fd数目的增长而降低效率。因为在内核中的select实现中,它是采用轮询来处理的,轮询的fd数目越多,自然耗时越多。并且,在linu

- Hibernate对Enum的映射的基本使用方法

linzx0212

enumHibernate

枚举

/**

* 性别枚举

*/

public enum Gender {

MALE(0), FEMALE(1), OTHER(2);

private Gender(int i) {

this.i = i;

}

private int i;

public int getI

- 第10章 高级事件(下)

onestopweb

事件

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- 孙子兵法

roadrunners

孙子兵法

始计第一

孙子曰:

兵者,国之大事,死生之地,存亡之道,不可不察也。

故经之以五事,校之以计,而索其情:一曰道,二曰天,三曰地,四曰将,五

曰法。道者,令民于上同意,可与之死,可与之生,而不危也;天者,阴阳、寒暑

、时制也;地者,远近、险易、广狭、死生也;将者,智、信、仁、勇、严也;法

者,曲制、官道、主用也。凡此五者,将莫不闻,知之者胜,不知之者不胜。故校

之以计,而索其情,曰

- MySQL双向复制

tomcat_oracle

mysql

本文包括:

主机配置

从机配置

建立主-从复制

建立双向复制

背景

按照以下简单的步骤:

参考一下:

在机器A配置主机(192.168.1.30)

在机器B配置从机(192.168.1.29)

我们可以使用下面的步骤来实现这一点

步骤1:机器A设置主机

在主机中打开配置文件 ,

- zoj 3822 Domination(dp)

阿尔萨斯

Mina

题目链接:zoj 3822 Domination

题目大意:给定一个N∗M的棋盘,每次任选一个位置放置一枚棋子,直到每行每列上都至少有一枚棋子,问放置棋子个数的期望。

解题思路:大白书上概率那一张有一道类似的题目,但是因为时间比较久了,还是稍微想了一下。dp[i][j][k]表示i行j列上均有至少一枚棋子,并且消耗k步的概率(k≤i∗j),因为放置在i+1~n上等价与放在i+1行上,同理