- sentinel 不显示项目_Sentinel相关问题记录

weixin_39840606

sentinel不显示项目

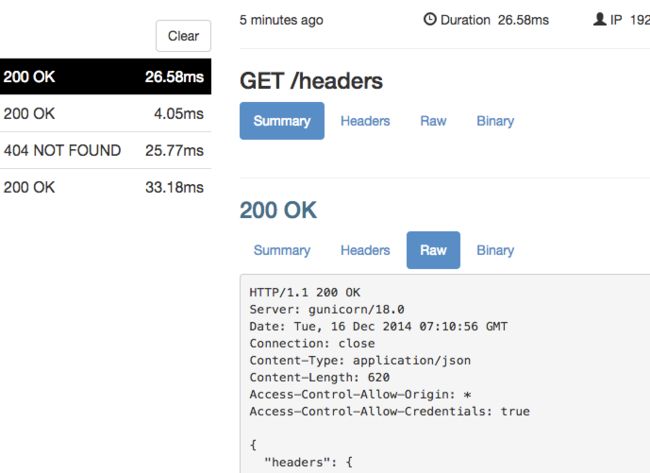

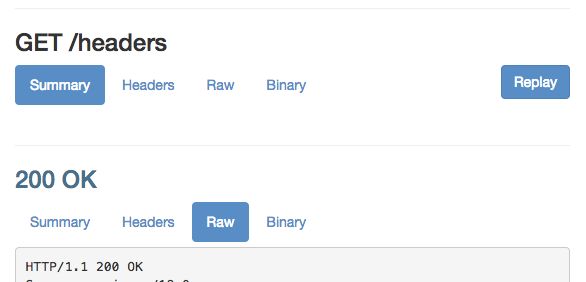

SentinelFAQ整理Sentinel承接阿里巴巴近10年双十一大促流量的核心场景,以流量为切入点,从流量控制、熔断降级、系统负载保护等多个维度保护服务的稳定性。其提供丰富的应用场景支持、完备的监控能力、易用的拓展点。Note:中文文档请见此处。热点问题1、Q:dashboard不展示监控问题如何排查?dashboard是一个单独启动的控制台,引入sentinel的应用是一个客户端。它们各自有

- 10个高效的Python爬虫框架,你用过几个?

进击的C语言

python

小型爬虫需求,requests库+bs4库就能解决;大型爬虫数据,尤其涉及异步抓取、内容管理及后续扩展等功能时,就需要用到爬虫框架了。下面介绍了10个爬虫框架,大家可以学习使用!1.Scrapyscrapy官网:https://scrapy.org/scrapy中文文档:https://www.osgeo.cn/scrapy/intro/oScrapy是一个为了爬取网站数据,提取结构性数据而编写的

- CAD 二次开发文档 中文版 中文文档(2018~2025)

圣心

autocad

AutoCAD2018开发者帮助(中文版)https://www.cadn.net.cn/portal.php?mod=view&aid=113302AutoCAD2019开发者帮助(中文版)https://www.cadn.net.cn/portal.php?mod=view&aid=119340AutoCAD2020开发者帮助(中文版)https://www.cadn.net.cn/porta

- cesium入门-基础知识01

标准形与二次型

cesium3D可视化

cesium入门-基础知识01前言:工作关系开始接触cesium,简单记录一下帮助自己理清思路。1.资料CesiumAPI英文官方文档:https://cesium.com/learn/cesiumjs/ref-doc/CesiumAPI中文文档http://cesium.xin/cesium/cn/Documentation1.62/Cesium源码https://github.com/Cesi

- Python篇-openpyxl库

大卫软件测试

pythonjava数据库

安装openpyxl安装方法:pipinstallopenpyxl国内镜像安装:pipinstall-ihttps://mirrors.aliyun.com/pypi/simple/openpyxl(推荐,安装更快)中文文档:https://www.osgeo.cn/openpyxl/index.html#usage-examples工作簿、工作表、单元格之间的关系:一个工作簿(workbook)

- ViewBuilder 闭包构造视图 View(SwiftUI中文文档手册)

iCloudEnd

ViewBuilder一个自定义参数属性,用于从闭包构造视图。structViewBuilder总览您通常将其用作产生子视图的闭合参数的参数属性,从而允许这些闭合提供多个子视图。例如,以下函数接受通过视图构建器生成一个或多个视图的闭包。funccontextMenu(@ViewBuildermenuItems:()->MenuItems)->someView此功能的客户端可以使用多语句闭包来提供多

- phpstorm 插件等功能

胡萝卜的兔

laravelphpstormphpphpstormide

插件MaterialThemeUIUI主题插件ChinesePHPDocumentphp基本函数的中文文档PHPcomposer.jsonsupport在做php组件开发时,编辑composer.json文件时有对应的属性和值的自动完成功能BackgroundImagePlus背景图设置,安装之后,在打开View选项,就可以看到SetBackgroundImage选项了。.envfilessupp

- 快速写一个自己的flutter应用(新手入门)

大嘴史努比

flutter

1、搭建开发环境详细文档可以参考如下链接:跟着官方文档走就可以了。1.3搭建Flutter开发环境|《Flutter实战·第二版》(flutterchina.club)开发Android应用|Flutter中文文档-Flutter中文开发者网站-Flutter我的安装过程:首先,在VScode里面,安装Dart插件然后按住ctrlshiftP,跳出正上方的命令行,输入flutter,新建一个应用。

- 解决npm run dev无法被同局域网访问的问题

道长不会写代码

Vue教程npm前端node.js

解决npmrundev无法被同局域网访问的问题解决npmrundev无法被同局域网访问的问题引言问题分析解决方案1.使用0.0.0.0作为监听地址a.对于基于Node.js的服务器:b.对于VueCLI项目:2.使用ngrok内网穿透3.配置防火墙4.使用Docker结语解决npmrundev无法被同局域网访问的问题引言在使用npmrundev启动本地开发服务器时,经常会遇到生成的网络地址(通常是

- dockerfile拉取私库镜像_从私有仓库拉取镜像

weixin_39566593

从私有仓库拉取镜像浏览0扫码分享2019-10-2717:16:54origin_last_modified:2019-06-0606:18(#14740)译文原文英文原文版权声明:本文为码农文档原创译文,遵循CC4.0BY-NC-SA版权协议,转载请附上原文出处链接和本声明。公告:如果您也想加入翻译队伍,或者您有相关中文文档想要贡献给大家,请联系

[email protected],谢谢!

- python graph_详解Python Graphql

weixin_39761491

pythongraph

前言很高兴现在接手的项目让我接触到了PythonGraphql,百度上对其介绍相对较少也不够全面,几乎没有完整的中文文档,所以这边也借此机会学习一下Graphql。什么是Graphql呢?Graphql是一个API查询语言,其数据由服务器上的一个Scheme提供,其查询返回的数据依赖请求的时候用户需要的精确数据。列如用户只需要一个name字段,服务器也只返回name的值。参考HelloWord入门

- Tortoise-ORM FastAPI integration 中文文档(完整版)

Fender的web学习路程

fastapifastapi

Tortoise-ORMFastAPIintegration中文文档(完整版)前言初衷:在学习的时候发现Tortoise-ORMFastAPIintegration官方文档缺中文版,翻阅英文文档效率低,萌生翻译想法。本系列旨在原汁原味的翻译Tortoise-ORMFastAPIintegration官方文档,帮助英语不好的小伙伴快速学习使用方法。翻译不易,禁止商业用途,转载请标明出处(本人博客:t

- Android Selinux详解[八]--常用sepolicy函数和权限组说明

努力做一个闪闪发光的人

SelinuxAndroidandroid

te_macros中的函数以及global_macros权限组是我们在加sepolicy策略或者读sepolicy策略时经常碰到的,我们需要对其有所了解。一)te_macroste_macros中有很多函数,比如domain_auto_trans,r_dir_file等等,见源码中定义的地方te_macros-OpenGrokcrossreferencefor/system/sepolicy/pu

- 3.2-Beautiful Soup的安装

whe0302

Python3网络爬虫

BeautifulSoup是Python的一个HTML或XML的解析库,我们可以用它来方便地从网页中提取数据。它拥有强大的API和多样的解析方式,本节就来了解下它的安装方式。1.相关链接官方文档:https://www.crummy.com/software/BeautifulSoup/bs4/doc中文文档:https://www.crummy.com/software/BeautifulSou

- Spring Cloud Consul中文文档(Consul和springCloud整合快速上手)

子酷兒233

springcloudjava-consulconsul

SpringCloudConsul1.2.0.RELEASE介绍该项目通过自动配置并绑定到Spring环境和其他Spring编程模型成语,为SpringBoot应用程序提供Consul集成。通过几个简单的注释,您可以快速启用和配置应用程序中的常见模式,并使用基于Consul的组件构建大型分布式系统。提供的模式包括服务发现,控制总线和配置。智能路由(Zuul)和客户端负载平衡(Ribbon),断路器

- keras.optimizers优化器中文文档

地上悬河

python开发语言后端

优化器optimizers优化器是编译Keras模型必要的两个参数之一model=Sequential()model.add(Dense(64,init='uniform',input_dim=10))model.add(Activation('tanh'))model.add(Activation('softmax'))sgd=SGD(lr=0.01,decay=1e-6,momentum=0.

- spring中文文档

chuixue24

springbootspringspring

https://github.com/DocsHome/spring-docs/blob/master/SUMMARY.md

- JavaScript 的Blob 对象详解

爱蹦跶的大A阿

JavaScript保姆级教程javascript开发语言ecmascript

个人主页:《爱蹦跶的大A阿》当前正在更新专栏:《VUE》、《JavaScript保姆级教程》、《krpano》、《krpano中文文档》✨前言引言浩瀚的互联网海洋中,数据的传输与存储扮演着至关重要的角色。如何高效、便捷地处理二进制数据,是前端开发人员面临的永恒挑战。问题在传统的JavaScript中,处理二进制数据是一项繁琐且容易出错的工作。我们需要使用各种各样的API和工具,才能将二进制数据转

- 文本解码器(TextDecoder)详解

爱蹦跶的大A阿

JavaScript保姆级教程前端javascript

个人主页:《爱蹦跶的大A阿》当前正在更新专栏:《VUE》、《JavaScript保姆级教程》、《krpano》、《krpano中文文档》✨前言随着互联网技术的飞速发展,文本数据的传输和处理变得越来越普遍。在不同的计算机系统之间传输文本数据时,需要将文本编码为字节数组,以便在不同的字符编码环境下正确显示。文本解码器(TextDecoder)是JavaScript中一个重要的API,用于将字节数组解

- Linux系统中HTTP隧道的搭建与配置步骤:穿越网络的“魔法隧道”

华科℡云

java开发语言

在Linux系统中搭建HTTP隧道,就像是开启了一条穿越网络的“魔法隧道”。这条隧道能让你的数据在网络中自由穿梭,无论是远程办公还是数据同步,都能变得轻松自在。下面,就让我们一起探索如何搭建这条神奇的“魔法隧道”吧!第一步:选择隧道工具首先,你需要选择一个适合的隧道工具。市面上有很多隧道工具可供选择,比如ssh、ngrok、frp等。这些工具各有特点,你可以根据自己的需求选择其中一个。第二步:安装

- Mybatis 插入数据返回主键ID

魔力物联

推荐参考mybatis官方文档,文档里面有详细讲解教程,中文文档insert,update和delete属性详解属性描述id在命名空间中唯一的标识符,可以被用来引用这条语句。parameterType将会传入这条语句的参数的类全限定名或别名。这个属性是可选的,因为MyBatis可以通过类型处理器(TypeHandler)推断出具体传入语句的参数,默认值为未设置(unset)。parameterMa

- Pinia 官网速通

yqcoder

官网速通系列vue.js前端javascript

前言:参考Pinia中文文档,在Vue3配合ts中的使用。一:介绍1.什么是PiniaPinia是Vue的存储库,允许跨组件/页面共享状态。1.1.为什么要使用Pinia?热模块更换、保持任何现有状态、使用插件扩展Pinia功能、TS支持、服务端渲染支持。1.2.与Vuex的比较Pinia提供更简单的API,具有更少的规范,mutations不再存在。提供了Composition-API风格的AP

- axios 官网速通

yqcoder

官网速通系列前端javascript开发语言

前言:参考AXIOS中文文档一起步1.介绍1.1Axios是什么?Axios是一个基于promise网络请求库,作用于node.js和浏览器中。在服务端使用node.js的http模块,在客户端(浏览端)使用XMLHttpRequests。1.2安装$npminstallaxios#or$yarnaddaxios#or$pnpmaddaxios2.用例2.1发起GET请求constaxios=re

- npm link中文文档

dianfenze8218

数据库json

Symlink(符号链接)一个package文件夹。概括npmlink(inpackagedir)npmlink[/][@]alias:npmln描述package链接过程分为两步首先、npmlink将会在全局包{prefix}/lib/node_modules/下面创建一个指向命令执行的地方的符号链接。同时也会创建一个{prefix}/bin/{name}下面对应的bin包。另一种情况下,npm

- DL4J中文文档/Keras模型导入/嵌入层

hello风一样的男子

KerasEmbedding[源码]从Keras导入一个嵌入层KerasEmbeddingpublicKerasEmbedding()throwsUnsupportedKerasConfigurationExceptionimage.gif为单元测试传递构造函数抛出UnsupportedKerasConfigurationException不支持的Keras配置getEmbeddingLayerp

- 使用vite创建项目

HWL5679

vuevite

NPMnpmcreatevite@latestYarnyarncreatevitePNPMpnpmcreateviteBunbunxcreate-vite安装sassnpmadd-Dsass安装lessnpmadd-Dlessvite官方中文文档:Vite|下一代的前端工具链(vitejs.dev)

- 从零开始搭建 Vue 项目

蛮吉大人123

本文主要介绍如何使用node搭建一个基于Vue+VueRouter+iView+webpack的项目,阅读本文之前你可能需要知道:ES6VueVueRouteriViewwebpack中文文档eslintstylelint以上知识在在本文中不会做太多的介绍,不太熟悉的朋友建议事先了解一下再阅读本文。项目github地址点击这里1.初始化mdvue-project&&cdvue-projectgit

- 《尚硅谷Redis7教程》笔记(小白篇)

newProxyInstance

笔记redis

视频链接1、2:Redis入门概述常用网站汇总官方网站:https://redis.io/Redis中文文档https://www.redis.com.cn/documentation.html作者GitHubhttps://github.com/antirezRedisGitHub源码https://github.com/redis/redisGithubreleases新特性https://g

- 【无标题】

miss-ddly

vue.jsjavascript前端

项目构建一、项目构建1.项目使用vite构建项目你还可以通过附加的命令行选项直接指定项目名称和你想要使用的模板。例如,要构建一个Vite+Vue项目,运行vite中文网(开始|Vite官方中文文档)#npm6.xnpmcreatevite@latestmy-vue-app--templatevue#npm7+,extradouble-dashisneeded:npmcreatevite@lates

- Gin 中使用 base64Captcha 生成图形验证码

肥茹

gin

验证码库https://github.com/mojocn/base64Captcha中文文档Go进阶37:重构我的base64Captcha图形验证码项目|❤️在models文件夹中写一个验证码的文件,Captcha.gopackagemodelsimport("github.com/mojocn/base64Captcha""image/color")//设置自带的store存在服务器内存中v

- ios内付费

374016526

ios内付费

近年来写了很多IOS的程序,内付费也用到不少,使用IOS的内付费实现起来比较麻烦,这里我写了一个简单的内付费包,希望对大家有帮助。

具体使用如下:

这里的sender其实就是调用者,这里主要是为了回调使用。

[KuroStoreApi kuroStoreProductId:@"产品ID" storeSender:self storeFinishCallBa

- 20 款优秀的 Linux 终端仿真器

brotherlamp

linuxlinux视频linux资料linux自学linux教程

终端仿真器是一款用其它显示架构重现可视终端的计算机程序。换句话说就是终端仿真器能使哑终端看似像一台连接上了服务器的客户机。终端仿真器允许最终用户用文本用户界面和命令行来访问控制台和应用程序。(LCTT 译注:终端仿真器原意指对大型机-哑终端方式的模拟,不过在当今的 Linux 环境中,常指通过远程或本地方式连接的伪终端,俗称“终端”。)

你能从开源世界中找到大量的终端仿真器,它们

- Solr Deep Paging(solr 深分页)

eksliang

solr深分页solr分页性能问题

转载请出自出处:http://eksliang.iteye.com/blog/2148370

作者:eksliang(ickes) blg:http://eksliang.iteye.com/ 概述

长期以来,我们一直有一个深分页问题。如果直接跳到很靠后的页数,查询速度会比较慢。这是因为Solr的需要为查询从开始遍历所有数据。直到Solr的4.7这个问题一直没有一个很好的解决方案。直到solr

- 数据库面试题

18289753290

面试题 数据库

1.union ,union all

网络搜索出的最佳答案:

union和union all的区别是,union会自动压缩多个结果集合中的重复结果,而union all则将所有的结果全部显示出来,不管是不是重复。

Union:对两个结果集进行并集操作,不包括重复行,同时进行默认规则的排序;

Union All:对两个结果集进行并集操作,包括重复行,不进行排序;

2.索引有哪些分类?作用是

- Android TV屏幕适配

酷的飞上天空

android

先说下现在市面上TV分辨率的大概情况

两种分辨率为主

1.720标清,分辨率为1280x720.

屏幕尺寸以32寸为主,部分电视为42寸

2.1080p全高清,分辨率为1920x1080

屏幕尺寸以42寸为主,此分辨率电视屏幕从32寸到50寸都有

适配遇到问题,已1080p尺寸为例:

分辨率固定不变,屏幕尺寸变化较大。

如:效果图尺寸为1920x1080,如果使用d

- Timer定时器与ActionListener联合应用

永夜-极光

java

功能:在控制台每秒输出一次

代码:

package Main;

import javax.swing.Timer;

import java.awt.event.*;

public class T {

private static int count = 0;

public static void main(String[] args){

- Ubuntu14.04系统Tab键不能自动补全问题解决

随便小屋

Ubuntu 14.04

Unbuntu 14.4安装之后就在终端中使用Tab键不能自动补全,解决办法如下:

1、利用vi编辑器打开/etc/bash.bashrc文件(需要root权限)

sudo vi /etc/bash.bashrc

接下来会提示输入密码

2、找到文件中的下列代码

#enable bash completion in interactive shells

#if

- 学会人际关系三招 轻松走职场

aijuans

职场

要想成功,仅有专业能力是不够的,处理好与老板、同事及下属的人际关系也是门大学问。如何才能在职场如鱼得水、游刃有余呢?在此,教您简单实用的三个窍门。

第一,多汇报

最近,管理学又提出了一个新名词“追随力”。它告诉我们,做下属最关键的就是要多请示汇报,让上司随时了解你的工作进度,有了新想法也要及时建议。不知不觉,你就有了“追随力”,上司会越来越了解和信任你。

第二,勤沟通

团队的力

- 《O2O:移动互联网时代的商业革命》读书笔记

aoyouzi

读书笔记

移动互联网的未来:碎片化内容+碎片化渠道=各式精准、互动的新型社会化营销。

O2O:Online to OffLine 线上线下活动

O2O就是在移动互联网时代,生活消费领域通过线上和线下互动的一种新型商业模式。

手机二维码本质:O2O商务行为从线下现实世界到线上虚拟世界的入口。

线上虚拟世界创造的本意是打破信息鸿沟,让不同地域、不同需求的人

- js实现图片随鼠标滚动的效果

百合不是茶

JavaScript滚动属性的获取图片滚动属性获取页面加载

1,获取样式属性值

top 与顶部的距离

left 与左边的距离

right 与右边的距离

bottom 与下边的距离

zIndex 层叠层次

例子:获取左边的宽度,当css写在body标签中时

<div id="adver" style="position:absolute;top:50px;left:1000p

- ajax同步异步参数async

bijian1013

jqueryAjaxasync

开发项目开发过程中,需要将ajax的返回值赋到全局变量中,然后在该页面其他地方引用,因为ajax异步的原因一直无法成功,需将async:false,使其变成同步的。

格式:

$.ajax({ type: 'POST', ur

- Webx3框架(1)

Bill_chen

eclipsespringmaven框架ibatis

Webx是淘宝开发的一套Web开发框架,Webx3是其第三个升级版本;采用Eclipse的开发环境,现在支持java开发;

采用turbine原型的MVC框架,扩展了Spring容器,利用Maven进行项目的构建管理,灵活的ibatis持久层支持,总的来说,还是一套很不错的Web框架。

Webx3遵循turbine风格,velocity的模板被分为layout/screen/control三部

- 【MongoDB学习笔记五】MongoDB概述

bit1129

mongodb

MongoDB是面向文档的NoSQL数据库,尽量业界还对MongoDB存在一些质疑的声音,比如性能尤其是查询性能、数据一致性的支持没有想象的那么好,但是MongoDB用户群确实已经够多。MongoDB的亮点不在于它的性能,而是它处理非结构化数据的能力以及内置对分布式的支持(复制、分片达到的高可用、高可伸缩),同时它提供的近似于SQL的查询能力,也是在做NoSQL技术选型时,考虑的一个重要因素。Mo

- spring/hibernate/struts2常见异常总结

白糖_

Hibernate

Spring

①ClassNotFoundException: org.aspectj.weaver.reflect.ReflectionWorld$ReflectionWorldException

缺少aspectjweaver.jar,该jar包常用于spring aop中

②java.lang.ClassNotFoundException: org.sprin

- jquery easyui表单重置(reset)扩展思路

bozch

formjquery easyuireset

在jquery easyui表单中 尚未提供表单重置的功能,这就需要自己对其进行扩展。

扩展的时候要考虑的控件有:

combo,combobox,combogrid,combotree,datebox,datetimebox

需要对其添加reset方法,reset方法就是把初始化的值赋值给当前的组件,这就需要在组件的初始化时将值保存下来。

在所有的reset方法添加完毕之后,就需要对fo

- 编程之美-烙饼排序

bylijinnan

编程之美

package beautyOfCoding;

import java.util.Arrays;

/*

*《编程之美》的思路是:搜索+剪枝。有点像是写下棋程序:当前情况下,把所有可能的下一步都做一遍;在这每一遍操作里面,计算出如果按这一步走的话,能不能赢(得出最优结果)。

*《编程之美》上代码有很多错误,且每个变量的含义令人费解。因此我按我的理解写了以下代码:

*/

- Struts1.X 源码分析之ActionForm赋值原理

chenbowen00

struts

struts1在处理请求参数之前,首先会根据配置文件action节点的name属性创建对应的ActionForm。如果配置了name属性,却找不到对应的ActionForm类也不会报错,只是不会处理本次请求的请求参数。

如果找到了对应的ActionForm类,则先判断是否已经存在ActionForm的实例,如果不存在则创建实例,并将其存放在对应的作用域中。作用域由配置文件action节点的s

- [空天防御与经济]在获得充足的外部资源之前,太空投资需有限度

comsci

资源

这里有一个常识性的问题:

地球的资源,人类的资金是有限的,而太空是无限的.....

就算全人类联合起来,要在太空中修建大型空间站,也不一定能够成功,因为资源和资金,技术有客观的限制....

&

- ORACLE临时表—ON COMMIT PRESERVE ROWS

daizj

oracle临时表

ORACLE临时表 转

临时表:像普通表一样,有结构,但是对数据的管理上不一样,临时表存储事务或会话的中间结果集,临时表中保存的数据只对当前

会话可见,所有会话都看不到其他会话的数据,即使其他会话提交了,也看不到。临时表不存在并发行为,因为他们对于当前会话都是独立的。

创建临时表时,ORACLE只创建了表的结构(在数据字典中定义),并没有初始化内存空间,当某一会话使用临时表时,ORALCE会

- 基于Nginx XSendfile+SpringMVC进行文件下载

denger

应用服务器Webnginx网络应用lighttpd

在平常我们实现文件下载通常是通过普通 read-write方式,如下代码所示。

@RequestMapping("/courseware/{id}")

public void download(@PathVariable("id") String courseID, HttpServletResp

- scanf接受char类型的字符

dcj3sjt126com

c

/*

2013年3月11日22:35:54

目的:学习char只接受一个字符

*/

# include <stdio.h>

int main(void)

{

int i;

char ch;

scanf("%d", &i);

printf("i = %d\n", i);

scanf("%

- 学编程的价值

dcj3sjt126com

编程

发一个人会编程, 想想以后可以教儿女, 是多么美好的事啊, 不管儿女将来从事什么样的职业, 教一教, 对他思维的开拓大有帮助

像这位朋友学习:

http://blog.sina.com.cn/s/articlelist_2584320772_0_1.html

VirtualGS教程 (By @林泰前): 几十年的老程序员,资深的

- 二维数组(矩阵)对角线输出

飞天奔月

二维数组

今天在BBS里面看到这样的面试题目,

1,二维数组(N*N),沿对角线方向,从右上角打印到左下角如N=4: 4*4二维数组

{ 1 2 3 4 }

{ 5 6 7 8 }

{ 9 10 11 12 }

{13 14 15 16 }

打印顺序

4

3 8

2 7 12

1 6 11 16

5 10 15

9 14

13

要

- Ehcache(08)——可阻塞的Cache——BlockingCache

234390216

并发ehcacheBlockingCache阻塞

可阻塞的Cache—BlockingCache

在上一节我们提到了显示使用Ehcache锁的问题,其实我们还可以隐式的来使用Ehcache的锁,那就是通过BlockingCache。BlockingCache是Ehcache的一个封装类,可以让我们对Ehcache进行并发操作。其内部的锁机制是使用的net.

- mysqldiff对数据库间进行差异比较

jackyrong

mysqld

mysqldiff该工具是官方mysql-utilities工具集的一个脚本,可以用来对比不同数据库之间的表结构,或者同个数据库间的表结构

如果在windows下,直接下载mysql-utilities安装就可以了,然后运行后,会跑到命令行下:

1) 基本用法

mysqldiff --server1=admin:12345

- spring data jpa 方法中可用的关键字

lawrence.li

javaspring

spring data jpa 支持以方法名进行查询/删除/统计。

查询的关键字为find

删除的关键字为delete/remove (>=1.7.x)

统计的关键字为count (>=1.7.x)

修改需要使用@Modifying注解

@Modifying

@Query("update User u set u.firstna

- Spring的ModelAndView类

nicegege

spring

项目中controller的方法跳转的到ModelAndView类,一直很好奇spring怎么实现的?

/*

* Copyright 2002-2010 the original author or authors.

*

* Licensed under the Apache License, Version 2.0 (the "License");

* yo

- 搭建 CentOS 6 服务器(13) - rsync、Amanda

rensanning

centos

(一)rsync

Server端

# yum install rsync

# vi /etc/xinetd.d/rsync

service rsync

{

disable = no

flags = IPv6

socket_type = stream

wait

- Learn Nodejs 02

toknowme

nodejs

(1)npm是什么

npm is the package manager for node

官方网站:https://www.npmjs.com/

npm上有很多优秀的nodejs包,来解决常见的一些问题,比如用node-mysql,就可以方便通过nodejs链接到mysql,进行数据库的操作

在开发过程往往会需要用到其他的包,使用npm就可以下载这些包来供程序调用

&nb

- Spring MVC 拦截器

xp9802

spring mvc

Controller层的拦截器继承于HandlerInterceptorAdapter

HandlerInterceptorAdapter.java 1 public abstract class HandlerInterceptorAdapter implements HandlerIntercep