原文标题:TREZOR One: Firmware Update 1.6.1

原文链接:https://blog.trezor.io/trezor-one-firmware-update-1-6-1-eecd0534ab95

[作者]SatoshiLabs

[翻译]币惠存

[原文发布时间]2018年3月21日

[翻译时间]2018年3月21日

欢迎转发。转载请联系币惠存。

在3月21日的时候,SatoshiLabs发布了一个TREZOR One的重要固件更新1.6.1。

这次的更新修补了在二月中旬通过SatoshiLabs负责任的披露准则下发现的漏洞。[编者注:对SatoshiLabs负责任的披露准则有兴趣的朋友,我们会在以后的文章中介绍,敬请关注。]没有任何证据证明这次的漏洞已经被不法分子使用。但不管怎么样,这次的更新会再次确认你TREZOR One设备的完整性,确保可以安全使用。

TREZOR钱包界面会提示TREZOR One的更新。请在开始更新之前确保恢复种子卡在身边,随时可以使用。

新款TREZOR T没有受到这次漏洞影响。所有的TREZOR One设备都有被影响到,请更新到最新的固件。这次的更新也会更新TREZOR One的引导加载器(bootloader)。

在这篇文章中,币惠存(官方经销商)将会为您翻译介绍这次漏洞和更新的缘由,对TREZOR One和对您的影响,并且怎么更新固件。为了简洁,以下TREZOR One设备都用TREZOR来代指。

哎呀怎么这么长,不想读,你给我简单说几句:

这次的漏洞有可能影响的部分是TREZOR的供应链。如果你已经初始化了TREZOR,那就不会有任何问题。如果你刚刚购买了TREZOR,请在使用之前确认安装/更新最新的固件。最新的版本为:固件(1.6.1),引导加载器(1.4.0)

TREZOR的包装是防篡改的,确保了你是第一个打开这个包装的人。直接从TREZOR官方或者是官方经销商处买就最大程度保障了设备的安全性。

这次最新的固件更新会确认引导加载器的安全性。然后引导加载器用固件的签名来确认固件安全性。如果两项确认都通过了的话,你的设备不会显示任何的警告,那么TREZOR就是安全可用的。

目录:

这次固件更新的细节

问题在哪里?

对TREZOR产生的影响

如何解决

如何更新固件?

时间线

常见的问题

这次固件更新的细节

在2018年2月份的时候,一个独立的安全研究员和TREZOR的代码贡献者Saleem Rashid发现了TREZOR使用的STM32F205处理器在写保护运程中的安全漏洞。Saleem Rashid使用了负责任的披露准则报告了这个漏洞。Saleem像往常一样和SatoshiLabs进行了专业的沟通并给予了帮助。SatoshiLabs和Saleem还有STMicroelectronics(芯片处理器生产方)合作修补这个漏洞。这次的更新里面就有这个修复。

“我非常感谢Saleem对TREZOR项目的支持。他富有创造力的想法和实践帮助我们把产品变得更加安全。这次的经历证明了我们之前选择的开源方法和以社区为基准的道路是正确的。”- Marek Palatinus, CEO SatoshiLabs

问题在哪里?

这个漏洞不能窃取任何的私钥信息。

TREZOR使用的STMicroelectronics生产的STM32F205芯片有一个缺陷。这个缺陷会让保护引导加载器的写保护功能失灵。这个芯片的缺陷还未被发现和记录。当这个问题被发现并重现后,我们立即联系了芯片生产商STMicroelectronics。在多次会面之后,STMicroelectronics确认了这个缺陷,并且发现不只是F2系列产品拥有这个缺陷,以前的F4系列产品也被影响到了,比如说STM32F405。(新的F4系列产品比如说STM32F427不受影响)

更详细的技术内容,请查看原文。如有需求,请联系币惠存翻译。

因为生产商并不准备修复这个从硬件方面解决这个问题,我们使用了软件更新来完整的修复这个漏洞。这个软件更新和整个TREZOR产品一样都是开源的[3]。

“我对TREZOR团队的处理速度刮目相看。很不幸这个芯片是有缺陷的,但是SatoshiLabs开发了一个优秀的解决方案。这个方案不仅可以修复这个漏洞,还防止了一系列其他有可能的攻击。”—Saleem Rashid,独立的安全研究员

对TREZOR产生的影响

这个芯片的漏洞可以让不法分子通过一个恶意的固件更新来更改和替换引导加载器。很重要的一点是这次的漏洞不能被远程使用。因为不法分子需要在设备上安装一个专门的固件,且需要移除所有的设备内存,所以这次的漏洞不会影响到已经被初始化的设备。那些还没有被收到的设备有可能会受到影响。

但其实,在运送过程中设备被动了手脚的可能性微乎其微。其一,所有的包装都使用了防篡改的封口。再者,所有的包装都使用了工业级别的强力胶。如果你是直接从TREZOR官网或者是授权的经销商中购买的,并且包装完好无损,那么你的设备就是安全的。

如果你觉得你的设备在运输过程中被篡改了,请联系我们。

如何解决

这次的漏洞主要影响到的是供应链部分。TREZOR的设计已经包含了很多的预防措施:

1. 之前提到的,所有的包装都有防篡改封口且使用了工业级别的强力胶。

2. 我们一直提倡直接从TREZOR或者是官方认证的经销商购买。[小编注:币惠存是官方认证的经销商。]

这次的安全更新不止更新了漏洞,而且还加强了TREZOR的安全性能:

1. 这次的更新里有新的代码,会检查引导加载器的真实性。固件更新同时会更新引导加载器。

2. 因为芯片的写保护是有漏洞的。我们用MPU(内存保护单元)来增强这个写保护的功能:只有拥有SatoshiLabs签名的固件才能更改内存中敏感的部分。因为引导加载器本来就会检查固件的签名,这一功能的代码相对容易实现。

3. MPU也会防止任何从内存中执行代码的行为。

更详细的技术内容,请查看原文。如有需求,请联系币惠存翻译。

如何更新固件?

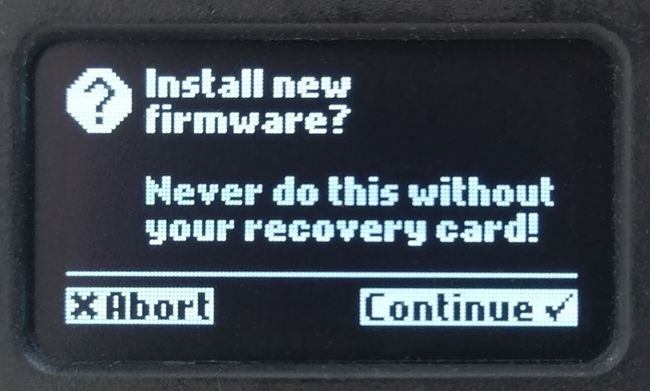

在你开始更新之前,确认手边有恢复种子卡。请查看币惠存翻译的TREZOR用户指南。[小编:如果打开链接有困难,请联系我们。]

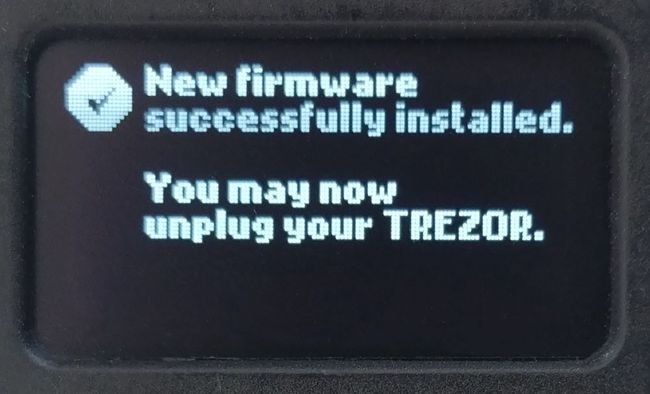

打开TREZOR钱包,然后根据屏幕的指示来更新。收到提示之后,在两个按钮同时按下的时候重新插入TREZOR来进入引导加载器模式。在设备上确认更新就可以了。

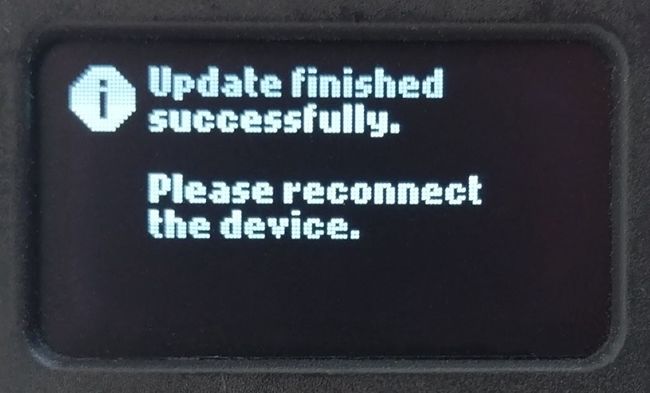

在新固件1.6.1开始的时候,系统会检查引导加载器的哈希值,用此来确认引导加载器的真实性。在第一次加载的时候,新固件还会把引导加载器更新到最新版本。在整个过程完成之后,你会被要求重新连接设备两次:一次在固件更新后,一次在引导加载器被更新后。请根据屏幕的指示做。

现在,固件会检查引导加载器的真实性。如果引导加载器是SatoshiLabs发布的,设备不会显示任何警告。引导加载器也会检查固件的签名,确保两边的软件都是真实没有被篡改过。

时间线

第一天/2018年2月12日:Saleem Rashid报告了漏洞

第二天/2018年2月13日:联系STMicroelectronics

第三天/2018年2月14日:和STMicroelectronics沟通上了

第八天/2018年2月19日:和STMicroelectronics的第一次电话会议

第二十二天/2018年3月8日:和STMicroelectronics的第一个会面

第二十三天/2018年3月9日:生产暂停

第二十八天/2018年3月14日:重新生产,使用新的引导加载器

第三十天/2018年3月16日:通知其他受影响的公司

第三十五天/2018年3月21日:公开声明。发布固件更新。

常见的问题

Q:我的TREZOR安全么?

A:没有任何证据证明这个漏洞已经被不法分子使用了。但不管怎么样,我们决定发布这次固件以防万一。

如果你收到TREZOR的时候包装完好,那么TREZOR就是安全的。固件更新会检查引导加载器版本,安全性然后更新引导加载器。

如果你收到TREZOR的时候包装是被打开的,那么你的TREZOR在一部分情况下还是可以被安全使用的。固件更新会检查引导加载器版本,安全性然后更新引导加载器。如果引导加载器通过了安全性检查,你的设备可以正常打开使用,那就是安全的。

如果引导加载器没有通过安全检查,你会收到一个警告。在这个情况下,请联系我们。

Q: TREZOR T有受到影响么?

A: TREZOR T不受影响,因为它使用的芯片是STM32F427。

Q:我马上要买一个TREZOR了,会有什么影响?

A:如果你直接从TREZOR购买,不会被影响,因为之后运输的设备都会使用新的引导加载器。

Q:我最近刚买了一个TREZOR,会有什么影响?

A:请看第一个问题的答案。

Q:如果我从一个官方经销商处购买了一个TREZOR,会有什么影响?

A:请看第一个问题的答案。

Q:如果我从一个官方经销商处购买了TREZOR,而且已经初始化了。我会受到影响么?

A:请根据指示更新固件。如果在引导加载器更新的时候(更新过程的第二个部分)没有收到任何警告,那么你的设备就是可以安全使用的。

Q:我有一个没有初始化的TREZOR。接下来要做什么?

A:如果你还没有初始化TREZOR,请更新所有的固件。这次的固件更新也会更新引导加载器,确保你一开始就使用一个安全的设备。

Q:我真的需要更新么?

A:虽然这次的漏洞并不可以被用来提取私钥,但是我们还是推荐您把设备更新到最新的版本。定期的固件更新是确保设备安全的重要手段之一。请移步到TREZOR钱包,如果Wallet告诉你固件有新的版本了,请开始更新。这次的固件更新也会更新引导加载器。

Q:新的设备版本是什么?

A:固件1.6.1;引导加载器1.4.0

Q:还有别的硬件钱包被影响到了么?

A:所有使用STM32F205/F405芯片的硬件钱包都有可能受到影响。我们已经联系并通知了其他受到影响的公司。

Q:为什么在同一天发布更新和公开漏洞报告?

A:有多个原因,最重要的几点是:

1.这次的漏洞并不能用来从已经初始化的设备中提取私钥信息,也就是说TREZOR用户没有太大的风险。

2.所有的TREZOR固件都是开源的,所有即使是没有很多的技术细节,一个攻击者可以从源代码中看出这个漏洞的关键。

3.我们的理念建立在完全的信息公开之上的,所以我们希望尽量让所有的顾客都了解事情的始末。详情请看SatoshiLabs安全宣言。

有任何问题请联系币惠存。TREZOR中文指南。