0x00 事件描述

2017年9月18日,Piriform 官方发布安全公告,公告称旗下的CCleaner version 5.33.6162和CCleaner Cloud version 1.07.3191中的32位应用程序被篡改并植入了恶意代码。[参考1]

360CERT经过跟踪分析,确认官方描述的版本中确实存在恶意代码,且该恶意代码具备执行任意代码的功能,影响严重。

据悉,CCleaner 产品的使用者很广泛,建议使用该产品的用户尽快进行排查升级处理。

0x01 事件影响面

影响面

CCleaner 产品的使用者很广泛,影响面大。

目前分析,受影响的CCleaner产品中的恶意代码具备执行任意代码的功能,危害严重。

影响版本

CCleaner version 5.33.6162

CCleaner Cloud version 1.07.3191

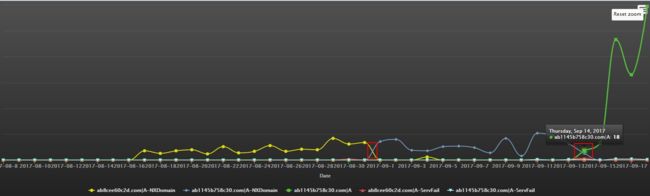

DNS请求态势

注:该图来自360网络安全研究院

注:部分信息来自[参考1]和[参考2]

据官方公告,恶意代码存在于CCleaner.exe程序中,该恶意代码会接受并执行远程控制服务器(C2)发送过过来的指令,技术上属于二阶后门类型。

恶意代码通过TLS(线程局部存储/Thread Local Storage)回调处理的方式触发执行,TLS是一种Windows NT支持的特殊的存储类别,主要为了支持程序的构造。

存在于TLS回调中的恶意代码会先于main函数执行以下操作:

1. 使用Xor方式解密和解压硬编码在程序中的shellcode(10kb大小)

2. 解密出一个被抹掉MZ头部的DLL(动态库)文件(16 KB)

3. 随后DLL文件被加载和执行一个独立线程,并长期在后台运行

4. 随后,被加载运行的DLL代码基本都是高度混淆的代码(字符加密,间接API调用,等)。

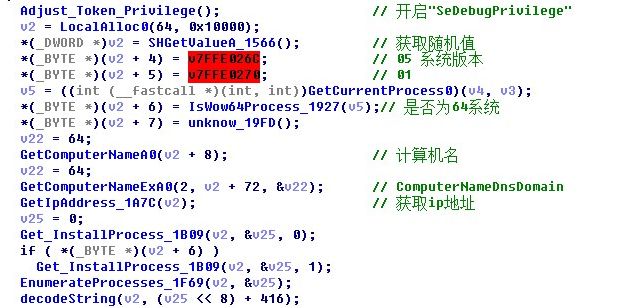

具体主要执行以下操作:

1. 试图存储相关信息到Windows注册表中 HKLM\SOFTWARE\Piriform\Agomo:

2. MUID: 随机字符串,不确定是否用于通信;

3. TCID: 定时器执行周期;

4. NID: 控制服务器地址

试图收集以下的本地信息:

1. 主机名

2. 已安装软件列表,包括Windows更新

3. 进程列表

4. 前3个网卡的MAC地址

5. 检测进程权限是否管理员权限,是否64位等

以上信息均已base64的方式进行编码。

编码后的信息被发送到一个固定的远程IP地址 216[.]126[.]225[.]148,通信上采用HTTPS POST和伪造HOST:speccy.piriform.com的方式进行传输。

接着恶意代码会接收216[.]126[.]225[.]148发送回来的二阶payload。该二阶payload使用base64编码,可通过一阶中的Xor算法进行解密。

为防止该IP失效,恶意代码还示用了DGA(domain name generator)的方式来躲避跟踪,目前这些域名已经确定不属于攻击者控制了。

DGA生成算法

获取本地信息

字符串混淆

API间接调用

搜集非微软的安装程序

枚举系统活动进程

Indicators of Compromise (IOCs)

域名地址

日期域名 DGA域名列表

2017年01月 abde911dcc16.com

2017年02月 ab6d54340c1a.com

2017年03月 aba9a949bc1d.com

2017年04月 ab2da3d400c20.com

2017年05月 ab3520430c23.com

2017年06月 ab1c403220c27.com

2017年07月 ab1abad1d0c2a.com

2017年08月 ab8cee60c2d.com

2017年09月 ab1145b758c30.com

2017年10月 ab890e964c34.com

2017年11月 ab3d685a0c37.com

2017年12月 ab70a139cc3a.com

2018年01月 abde911dcc16.com

2018年02月 ab99c24c0ba9.com

2018年03月 ab2e1b782bad.com

文件哈希

6f7840c77f99049d788155c1351e1560b62b8ad18ad0e9adda8218b9f432f0a9

1a4a5123d7b2c534cb3e3168f7032cf9ebf38b9a2a97226d0fdb7933cf6030ff

36b36ee9515e0a60629d2c722b006b33e543dce1c8c2611053e0651a0bfdb2e9

IP地址

216[.]126[.]225[.]148

0x03 安全建议

1. 建议用户尽快下载最新版本进行更新

下载链接:https://www.piriform.com/ccleaner/download/standard

2. 目前 360安全卫士 已经更新并能拦截受影响的文件。如您不确定是否受影响,您可以下载360安全卫士进行安全评估。

0x04 时间线

2017-09-18 事件披露

2017-09-18 360CERT发布预警通告

0x05 参考链接

1. Security Notification for CCleaner v5.33.6162 and CCleaner Cloud v1.07.3191 for 32-bit Windows users

http://www.piriform.com/news/blog/2017/9/18/security-notification-for-ccleaner-v5336162-and-ccleaner-cloud-v1073191-for-32-bit-windows-users

2. Security Notification for CCleaner v5.33.6162 and CCleaner Cloud v1.07.3191 for 32-bit Windows users

http://blog.talosintelligence.com/2017/09/avast-distributes-malware.html

0x06 下列为已知暴露在外网当中的带有后门的版本

文件名MD5文件大小

ccsetup533.exe75735db7291a19329190757437bdb8479563KBd488e4b61c233293bec2ee09553d3a2f7600KBef694b89ad7addb9a16bb6f26f1efaf77501KB

IOC信息:

CC服务器

ab6d54340c1a.comaba9a949bc1d.comab2da3d400c20.comab3520430c23.comab1c403220c27.comab1abad1d0c2a.comab8cee60c2d.comab1145b758c30.comab890e964c34.comab3d685a0c37.comab70a139cc3a.com

CC服务器

216.126.225.148

解决方案

及时卸载有问题的5.33版本,并去官网下载最新5.34版本

参考来源:安全客

收集整理:方根科技