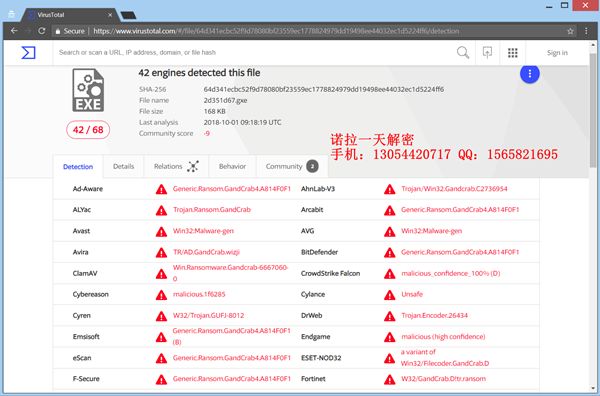

GANDCRAB v5.0.2是属于臭名昭着的GandCrab Ransomware系列的加密病毒。该病毒会对您的文件进行加密,并需要资金作为赎金才能恢复您的文件。文件接收10个字母的随机扩展名。赎金票据名称的第一部分由大写字母的扩展名形成,因此作为示例,带有说明的注释将被称为DGDLLEFZTK-DECRYPT.txt。请注意,它是.txt文件而不是.html文件,因为之前的版本也包括它。

GANDCRAB v5.0.2病毒分发技术

该GANDCRAB V5.0.2勒索软件可能通过不同的技术本身散发。启动此勒索软件恶意脚本的有效负载滴管正在万维网上传播,研究人员已经开始研究恶意软件样本。如果该文件落在您的计算机系统上而您以某种方式执行它 - 您的计算机设备将被感染。

在Web上找到的免费软件可以显示为有用的隐藏密码病毒的恶意脚本。下载后立即停止打开文件。您应该首先使用安全工具扫描它们,同时还要检查它们的大小和签名以查找看似异常的任何内容

GANDCRAB v5.0.2病毒 - 深入分析

GANDCRAB v5.0.2是一种病毒,它会对您的文件进行加密,并在其中留下赎金说明,其中包含有关被入侵计算机设备的说明。敲诈勒索者希望您支付索赔恢复文件的赎金费用。

据说GANDCRAB 5.0.1使用CVE-2018-0896 Microsoft漏洞。此信息泄露漏洞位于Windows内核中,可能允许攻击者检索可能导致内核地址空间布局随机化(ASLR)绕过的信息。如果登录到受影响的系统并运行经特殊设计的应用程序,则攻击者可以利用此漏洞。这将导致漏洞被成功利用,从而使黑客能够检索内核对象的内存地址。如果GANDCRAB 5.0.2遵循其先前版本,则可能再次利用相同的漏洞。

GANDCRAB v5.0.2勒索软件在Windows注册表中创建了各种条目以实现持久性,并可以在Windows环境中启动或抑制进程。此类条目通常设计为在每次启动Windows操作系统时自动启动病毒。您将在下面看到包含被篡改的注册表的列表:

HKEY_CURRENT_USER\Control Panel\International

HKEY_CURRENT_USER\Control Panel\International\LocaleName

HKEY_CURRENT_USER\Keyboard Layout\Preload

HKEY_CURRENT_USER\Keyboard Layout\Preload\1

HKEY_CURRENT_USER\Keyboard Layout\Preload\2

HKEY_CURRENT_USER\Keyboard Layout\Preload\3

HKEY_CURRENT_USER\Keyboard Layout\Preload\4

HKEY_CURRENT_USER\Keyboard Layout\Preload\5

HKEY_CURRENT_USER\Keyboard Layout\Preload\6

HKEY_CURRENT_USER\Keyboard Layout\Preload\7

HKEY_CURRENT_USER\Keyboard Layout\Preload\8

HKEY_CURRENT_USER\SOFTWARE\keys_data\data

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0\Identifier

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0\ProcessorNameString

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM\Log File Max Size

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM\Logging

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM\Logging Directory

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\productName

HKEY_LOCAL_MACHINE\SOFTWARE\ex_data\data

HKEY_LOCAL_MACHINE\SOFTWARE\ex_data\data\ext

HKEY_LOCAL_MACHINE\SOFTWARE\keys_data\data

HKEY_LOCAL_MACHINE\SOFTWARE\keys_data\data\private

HKEY_LOCAL_MACHINE\SOFTWARE\keys_data\data\public

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\Tcpip\Parameters

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\Tcpip\Parameters\Domain

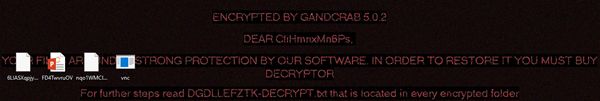

加密后,GANDCRAB v5.0.2病毒将保存勒索赎金。该赎金票据名称的第一部分由大写字母的扩展名形成,因此作为示例,带有说明的注释将被称为DGDLLEFZTK-DECRYPT.txt。

上面显示的消息由GANDCRAB v5.0.2勒索软件病毒显示,表明您的文件已加密。您被要求支付赎金以据称恢复您的文件。然而,你应该不是在任何情况下支付任何赎金金额。您的文件可能无法恢复,没有人可以为您提供保证。除此之外,向网络犯罪分子提供资金很可能会激励他们制造更多的勒索软件或犯下不同的犯罪活动。这甚至可能导致您在付款后再次对文件进行加密。

在上方,您会看到新桌面壁纸上显示的文本快照

GANDCRAB v5.0.2勒索软件 - 加密过程

GANDCRAB v5.0.2勒索软件的加密过程相当简单 - 每个加密的文件都将变得无法使用。文件将获得由10个随机字母组成的扩展名。新添加的扩展名将作为辅助扩展名添加,而不会更改原始扩展名。

目前还不知道具有要加密的文件的目标扩展名的列表。但是,如果列表可用,则文章将相应更新。

用户最常使用且可能加密的文件来自以下类别:

音频文件

视频文件

文档文件

图像文件

备份文件

银行凭证等

可以使用以下命令将GANDCRAB v5.0.2加密病毒设置为从Windows操作系统中清除所有Shadow Volume Copies:

→vssadmin.exe delete shadows /all /Quiet

在执行上述命令的情况下,这将使加密过程的效果更有效。这是因为该命令消除了恢复数据的一种重要方法。如果计算机设备感染了此勒索软件并且您的文件已被锁定

要删除GANDCRAB v5.0.2,请按照下列步骤操作:

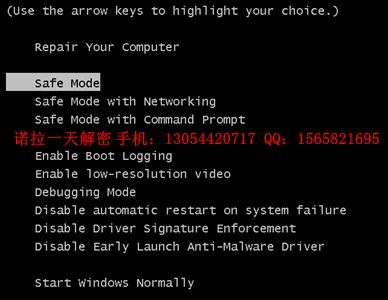

1.以安全模式启动PC以隔离和删除GANDCRAB v5.0.2文件和对象

第1步:删除所有CD和DVD,然后从“ 开始 ”菜单重新启动PC

第2步:

- 对于具有单个操作系统的PC:在计算机重新启动期间出现第一个引导屏幕后,反复按“ F8 ”。如果Windows徽标出现在屏幕上,则必须再次重复相同的任务。

- 对于具有多个操作系统的PC:箭头键可帮助您选择您希望以安全模式启动的操作系统。按照单个操作系统所述,按“ F8 ”

第3步:出现“ 高级启动选项 ”屏幕时,使用箭头键选择所需的安全模式选项。在进行选择时,按“ Enter ”

第4步:使用管理员帐户登录计算机,当您的计算机处于安全模式时,屏幕的所有四个角都会出现“ 安全模式 ” 字样。

第5步:修复PC上恶意软件和PUP创建的注册表项。

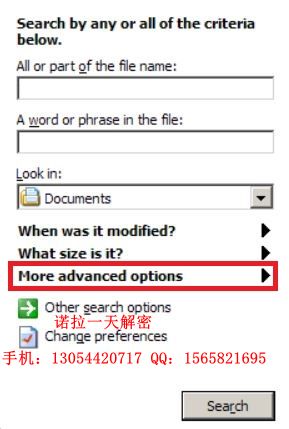

2.在PC上查找由GANDCRAB v5.0.2创建的文件

第1步:单击“ 开始菜单”图标(通常在左下角),然后选择“ 搜索”首选项。

第2步:出现搜索窗口后,从搜索助手框中选择更多高级选项。另一种方法是单击“ 所有文件和文件夹”。

第3步:之后,键入要查找的文件的名称,然后单击“搜索”按钮。这可能需要一些时间才能显示结果。如果您找到了恶意文件,可以通过右键单击来复制或打开其位置并删除他们。现在,您应该能够在Windows上发现任何文件,只要它在您的硬盘驱动器上并且不通过特殊软件隐藏。

3.使用高级防恶意杀毒软件工具扫描恶意软件和恶意程序

4.尝试还原由GANDCRAB v5.0.2加密的文件

勒索病毒感染和GANDCRAB v5.0.2旨在使用加密算法加密您的文件,这可能很难解密。这就是为什么我们建议了几种可以帮助您绕过直接解密并尝试恢复文件的替代方法。请记住,这些方法可能不是100%有效,但也可能在不同情况下帮助您一点或多少。

方法1:使用数据恢复软件扫描驱动器的扇区。

方法2:尝试杀毒软件的解密器。

方法3:在密码病毒通过网络通过嗅探工具发送解密密钥时查找解密密钥。

解密文件的另一种方法是使用网络嗅探器获取加密密钥,同时在系统上加密文件。网络嗅探器是监视通过网络传输的数据的程序和/或设备,例如其互联网流量和互联网数据包。如果在攻击发生之前设置了嗅探器,则可能会获得有关解密密钥的信息。

GANDCRAB v5.0.1 勒索病毒删除,数据恢复。参照链接

GANDCRAB v5.0.2 勒索病毒删除,数据恢复。参照链接

GANDCRAB v5.0.3 勒索病毒删除,数据恢复。参照链接

GANDCRAB v5.0.4 勒索病毒删除,数据恢复。参照链接

GANDCRAB v5.0.5 勒索病毒删除,数据恢复。参照链接

关注服务号,交流更多解密文件方案和恢复方案: