刚刚开始接触Android逆向方面的东西,之前了解了点smali,正好找到个新手crackme,打算试一下。虽然简单到不能再简单,但是成功后还是很开心,写下过程记录一下。

由于在工作再mac上,平时也就一直用mac,没有像windows平台那么好用的相关软件,就用的临时找到的一些工具:AndroidCrackTool、APKTool、BytecodeViewer

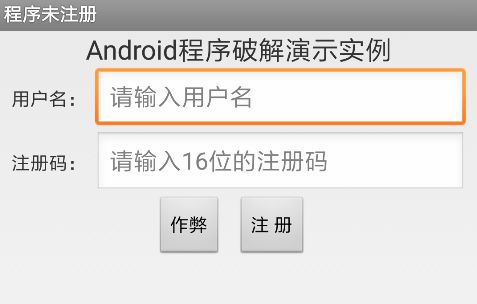

先来一张截图,输入用户名和16位注册码,然后注册(作弊直接得到答案)。注册成功或者失败都会有toast提示。

第一种尝试:直接注册成功

反编译后得到smali,查找string“无效用户名或注册码”,最终定位到相关代码在onClick方法

无效用户名或注册码

恭喜您!注册成功

.field public static final unsuccessed:I = 0x7f05000b

.line 116

invoke-direct {p0, v0, v1}, Lcom/droider/crackme0201/MainActivity;->checkSN(Ljava/lang/String;Ljava/lang/String;)Z # checkSN类型是Z---布尔型

move-result v0 # checkSN返回值

.line 117

if-nez v0, :cond_0 # 如果是0继续往下走,如果不是0跳转到cond_0

.line 119

const v0, 0x7f05000b # 无效用户名或注册码

.line 118

invoke-static {p0, v0, v2}, Landroid/widget/Toast;->makeText(Landroid/content/Context;II)Landroid/widget/Toast;

move-result-object v0

.line 119

invoke-virtual {v0}, Landroid/widget/Toast;->show()V

这里调用了MainActivity里的checkSN(boolean),如果返回了False,就提示无效用户名或注册码,如果返回了True,就能注册成功。这里直接修改就行了,也可以到checkSN修改。

第二种尝试:找到并还原注册码

跟踪checkSN(boolean)方法,看看里面是怎么计算注册码的,一点点的加了注释。

.method private checkSN(Ljava/lang/String;Ljava/lang/String;)Z

.locals 10

.param p1, "userName" # Ljava/lang/String;

.param p2, "sn" # Ljava/lang/String;

.prologue

const/4 v7, 0x0

.line 45

if-eqz p1, :cond_0 # userName为空就直接cond_0 return v7(False)

:try_start_0

invoke-virtual {p1}, Ljava/lang/String;->length()I # userName的长度

move-result v8

if-nez v8, :cond_1 # userName的长度不为0,跳cond_1,否则return v7(False)

.line 69

:cond_0

:goto_0

return v7

.line 47

:cond_1

if-eqz p2, :cond_0 # sn为空时,跳cond_0,return v7(False)

invoke-virtual {p2}, Ljava/lang/String;->length()I

move-result v8 # sn长度

const/16 v9, 0x10 # 16

if-ne v8, v9, :cond_0 # 如果sn长度不等于16,跳cond_0,return v7(False)

.line 49

const-string v8, "MD5"

invoke-static {v8}, Ljava/security/MessageDigest;->getInstance(Ljava/lang/String;)Ljava/security/MessageDigest;

move-result-object v1 # 这里很明使用了MessageDigest(MD5)

.line 50

.local v1, "digest":Ljava/security/MessageDigest;

invoke-virtual {v1}, Ljava/security/MessageDigest;->reset()V

.line 51

invoke-virtual {p1}, Ljava/lang/String;->getBytes()[B

move-result-object v8

invoke-virtual {v1, v8}, Ljava/security/MessageDigest;->update([B)V

.line 52

invoke-virtual {v1}, Ljava/security/MessageDigest;->digest()[B

move-result-object v0 # 得到byte型的数据

.line 53

.local v0, "bytes":[B

const-string v8, ""

invoke-static {v0, v8}, Lcom/droider/crackme0201/MainActivity;->toHexString([BLjava/lang/String;)Ljava/lang/String;

move-result-object v3 # 通过MainActivity的toHexString函数转化成String类型

到这里可以看出使用了MessageDigest(md5)处理了输入的username,输出是byte,后面又用了toHexString转成了String。

继续往下看

.line 55

.local v5, "sb":Ljava/lang/StringBuilder;

const/4 v4, 0x0 # v4 = 0

.local v4, "i":I

:goto_1

invoke-virtual {v3}, Ljava/lang/String;->length()I

move-result v8 # v3的长度(经过toHexString转化的结果)

if-lt v4, v8, :cond_2 # v4小于v3的长度,跳转cond_2

.line 58 # 跳出循环后

invoke-virtual {v5}, Ljava/lang/StringBuilder;->toString()Ljava/lang/String;

move-result-object v6

.line 60

.local v6, "userSN":Ljava/lang/String;

const-string v8, "TAG"

invoke-static {v8, v6}, Landroid/util/Log;->e(Ljava/lang/String;Ljava/lang/String;)I

.line 63

invoke-virtual {v6, p2}, Ljava/lang/String;->equalsIgnoreCase(Ljava/lang/String;)Z

move-result v8 # 判断最终的值是否和输入的sn相等

if-eqz v8, :cond_0 # 相等的话就v7 = 0x1,checkSN方法return True,

.line 69

const/4 v7, 0x1

goto :goto_0

.line 56

.end local v6 # "userSN":Ljava/lang/String;

:cond_2

invoke-virtual {v3, v4}, Ljava/lang/String;->charAt(I)C

move-result v8 # charAt v3[v4]

invoke-virtual {v5, v8}, Ljava/lang/StringBuilder;->append(C)Ljava/lang/StringBuilder;

:try_end_0

.catch Ljava/security/NoSuchAlgorithmException; {:try_start_0 .. :try_end_0} :catch_0

.line 55

add-int/lit8 v4, v4, 0x2 # v4 += 2

goto :goto_1 # 到这里就能看出来其实是个循环,类似for(i=0;;i+=2),直到index大于v3的长度,则停止cond_2

可以看出,对输出做了进一步处理,取0、2、4、8...位,然后判断输入的sn是否等于计算过的码,相等就通过验证返回True。知道里面的逻辑,手痒想试试,于是又简单的学了下python,写个脚本出来验证下。初学者,写的很粗糙。。。肯定还会有更优的写法,也请各位大牛帮忙指正。

#!usr/bin/python

# -*- coding:utf-8 -*-

import os

import hashlib

import binascii

def check_sn(username):

tem = md5(username)

tem_str = ""

for index in range(0,len(tem),2):

tem_str = tem_str + tem[index]

print "Result: ", tem_str

def md5(str):

import hashlib

m = hashlib.md5()

m.update(str)

return m.hexdigest()

if __name__ == '__main__':

username = "qwertyuiop"

print "username: ", username

print check_sn(username)

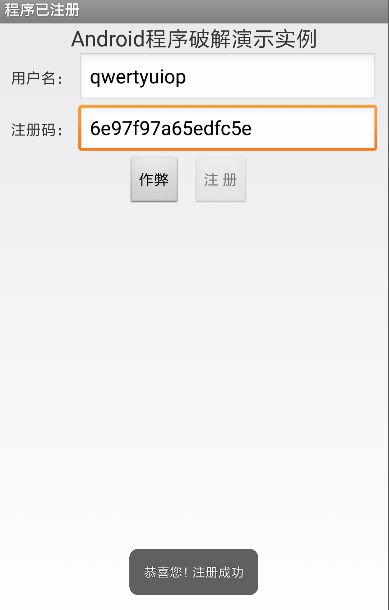

测试一下,随便的打一排“qwertyuiop”,运行得到结果:6e97f97a65edfc5e

把他输入到程序中,字符太长了比较懒,直接adb shell input text "6e97f97a65edfc5e"

哈,到此完成,感谢提供crackme的人,让我们有可供练手的低难度的素材来练习。

本crackme链接,不知道上传百度云链接是否违规,先试试吧

https://pan.baidu.com/s/1csAjam 密码: kss4

---------------------- 更新 -------------------------

还有一个比较笨的方法,程序中在关键部位打了log,也就说只要让程序走到这里就行,条件是输入正常的用户名和任意16位密码,然后打开logcat就可以直接查看正确的注册码了

.line 60

.local v6, "userSN":Ljava/lang/String;

const-string v8, "TAG"

invoke-static {v8, v6}, Landroid/util/Log;->e(Ljava/lang/String;Ljava/lang/String;)I