Juniper,将野蛮进行到底

IKE 的协商模式

在RFC2409(The Internet Key Exchange )中规定,IKE 第一阶段的协商可以采用两种模式:主模式(Main Mode )和野蛮模式(Aggressive Mode )。

主模式被设计成将密钥交换信息与身份、认证信息相分离。这种分离保护了身份信息;交换的身份信息受已生成的 Diffie-Hellman共享密钥的保护。但这增加了消息的开销。

野蛮模式则允许同时传送与SA、密钥交换和认证相关的载荷。将这些载荷组合到一条消息中减少了消息的往返次数,但是就无法提供身份保护了。虽然野蛮模式存在一些功能限制,但可以满足某些特定的网络环境需求。

野蛮模式的作用:

对于两端IP地址不是固定的情况(如ADSL拨号上网),并且双方都希望采用预共享密钥验证方法来创建IKE SA,就需要采用野蛮模式。另外如果发起者已知回应者的策略,采用野蛮模式也能够更快地创建IKE SA。

(以上信息来自于互联网,请尊重版权。)

使用野蛮模式可以快速构建×××,在网上有很多使用华为设备来做野蛮模式的案例,但是Juniper几乎无人问津。本篇,系笔者倾力打造,绝对原创,谢绝一切转载、摘抄、剽窃等侵权行为。接下来,笔者将和您一同领略Juniper那无限的风采。另:为了便于您更好的理解Juniper的配置,笔者分别使用两种方式(命令行与Web方式)进行配置。

Juniper命令行模式配置

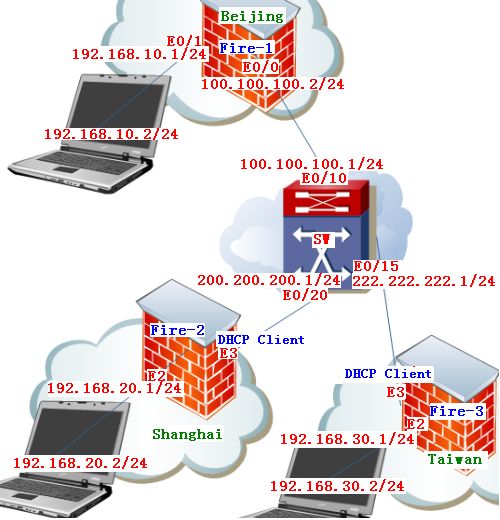

实验环境:某公司总部位于北京,分公司位于上海和台湾,现本公司想要实现总部与各个分公司的内网通讯,但是分公司使用的地址是动态IP,因此,需要使用野蛮模式来构建×××

实验拓扑:

实验设备:

Juniper防火墙(SSG 5)一台

Juniper 防火墙(NS 25)一台

华为三层交换机(S3526)一台

实验步骤:

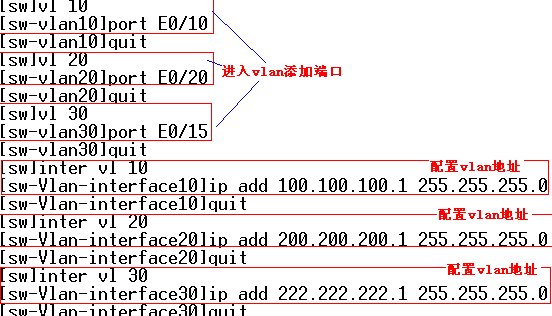

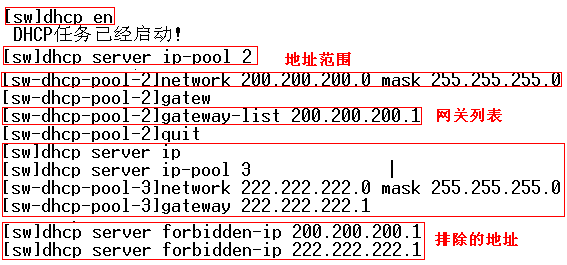

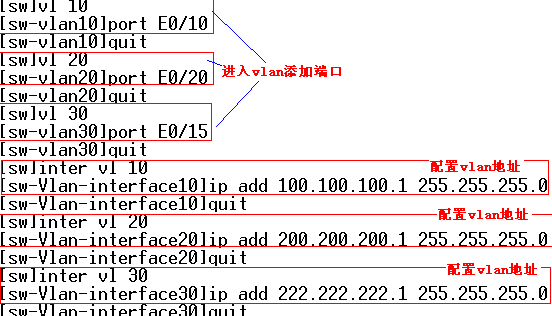

1.配置三层交换机

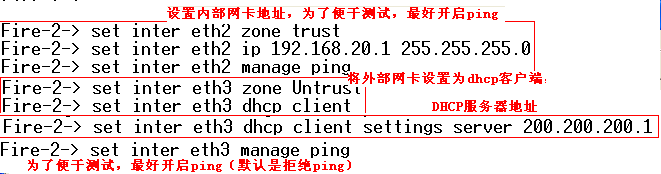

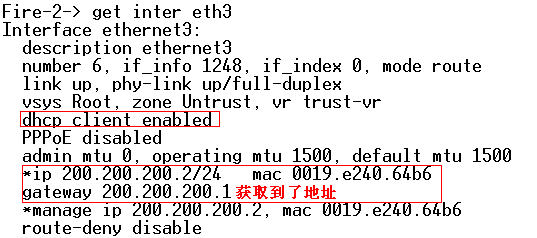

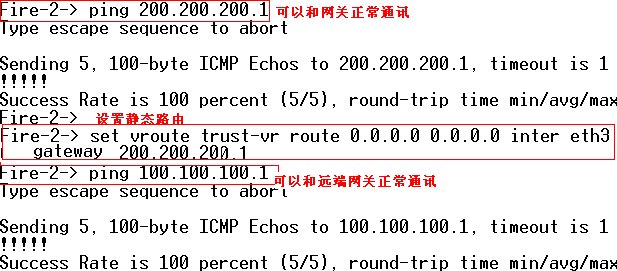

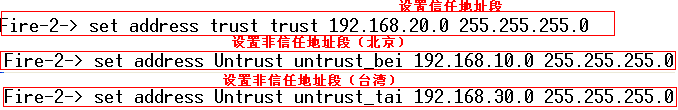

2.配置上海防火墙

3.配置台湾防火墙

4.配置北京防火墙

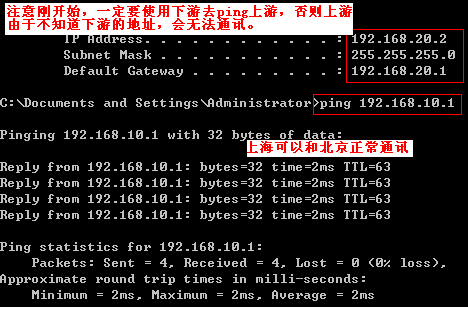

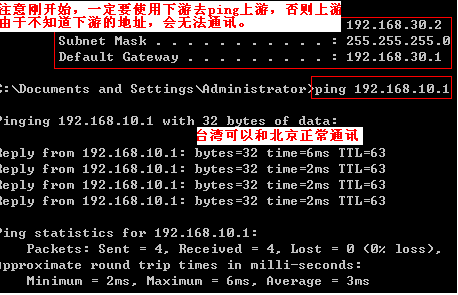

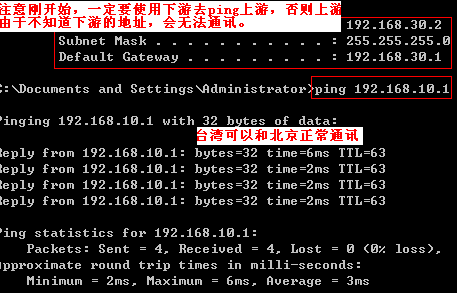

5.使用上海PC进行测试

6.使用台湾PC进行测试

Juniper 浏览器配置模式

提前声明:1.为了节省时间和空间,笔者只是进行北京和台湾的配置,北京和上海的配置与此类似,笔者不再额外讲述。

2.此次在各分公司防火墙上使用的虽然是静态的地址,但是笔者配置的模式依然是野蛮模式,因此,对实验结果毫无影响。

实验环境:某公司总部位于北京,分公司位于上海和台湾,现本公司想要实现总部与各个分公司的内网通讯,但是分公司使用的地址是动态IP,因此,需要使用野蛮模式来构建×××

实验拓扑:

实验设备:

Juniper防火墙(SSG 5)一台

Juniper 防火墙(NS 25)一台

华为三层交换机(S3526)一台

实验步骤:

1.配置三层交换机

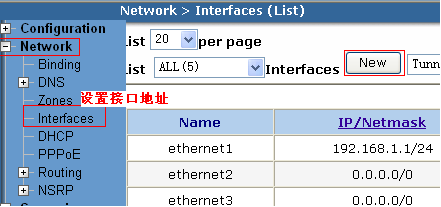

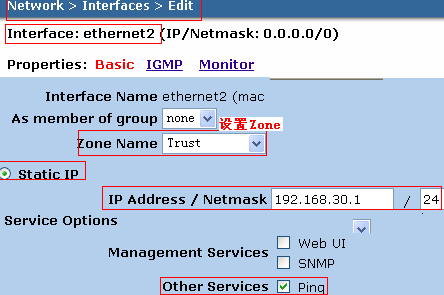

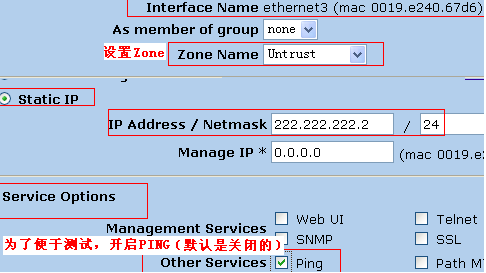

2.配置台湾防火墙

3.配置北京防火墙

4.再次配置上海和北京防火墙

上海和北京之间配置与台湾和北京配置类似,笔者进行省略。

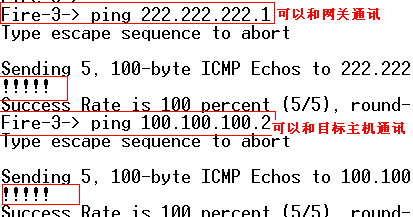

5.使用上海PC进行测试

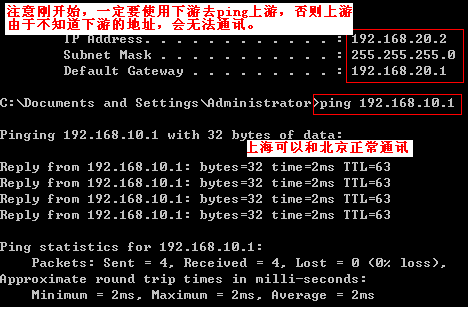

6.使用台湾PC进行测试

总结:

命令行配置步骤:

分公司配置:

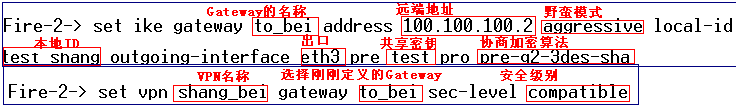

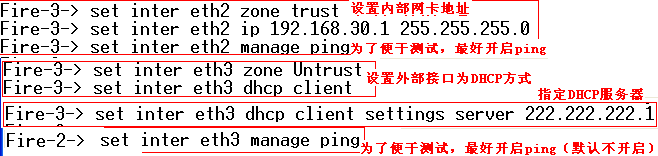

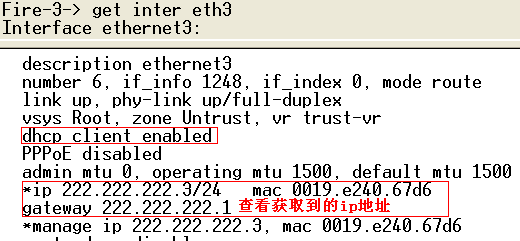

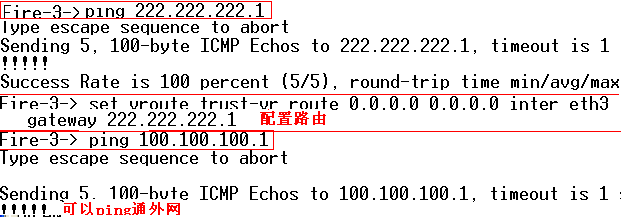

1.基本配置(IP地址、网关等)

2.配置各个地址段

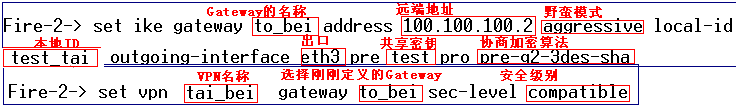

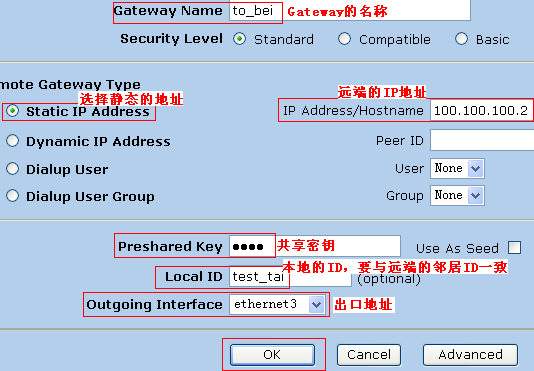

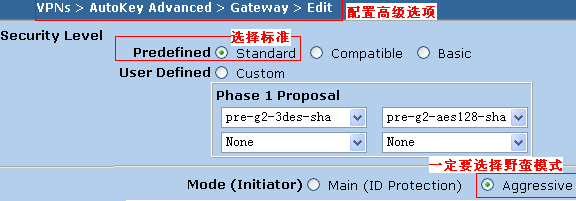

3.配置Gateway(远端静态地址、本地ID、野蛮模式、密钥、加密等)

4.配置×××(使用定义的Gateway)

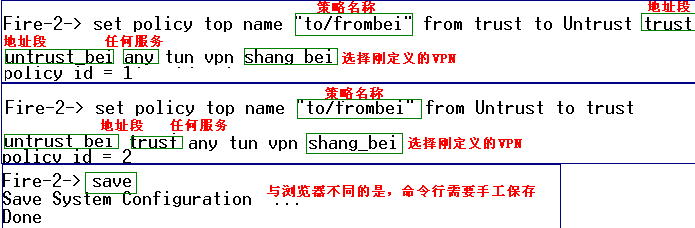

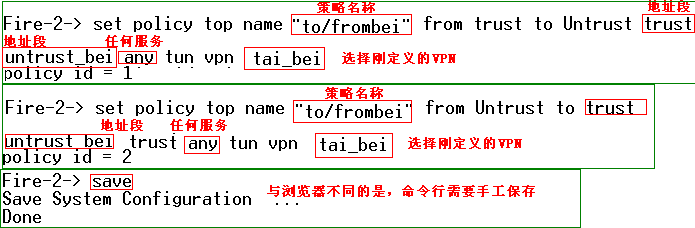

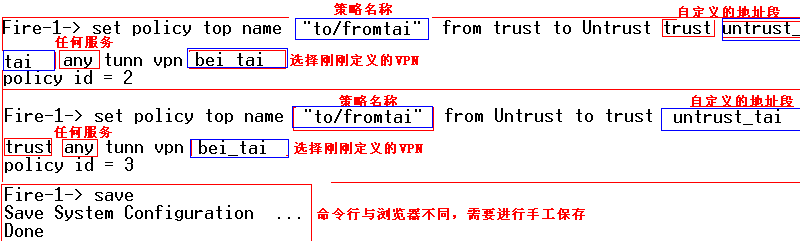

5.配置策略(依据地址段进行控制、转入通道、使用定义的×××)

总公司配置:

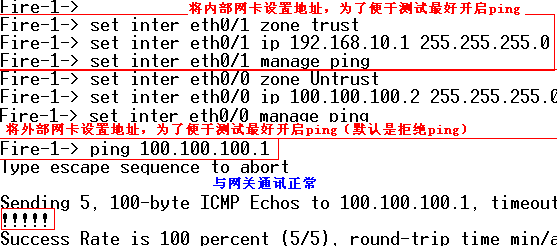

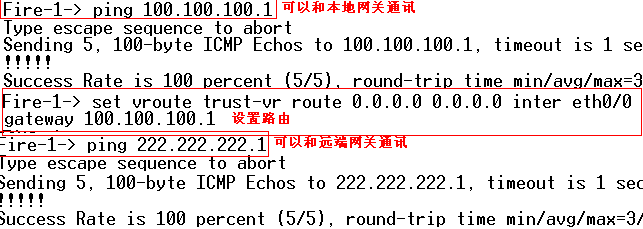

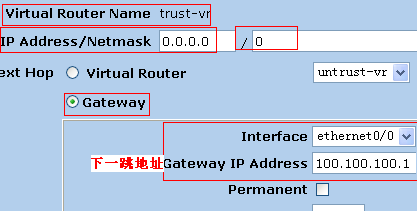

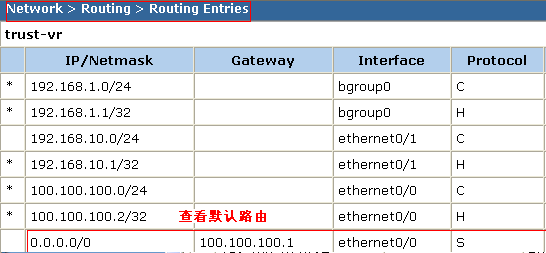

1.基本配置(IP地址、网关等)

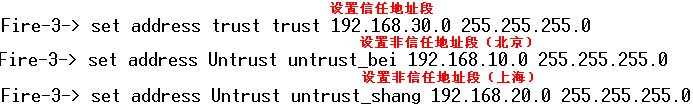

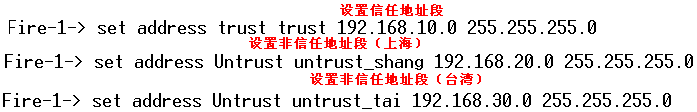

2.配置各个地址段

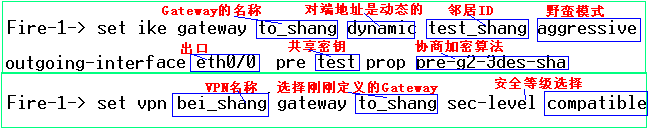

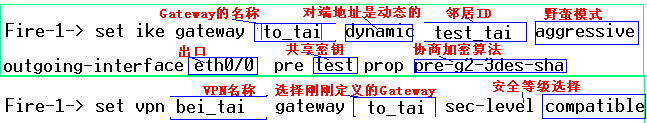

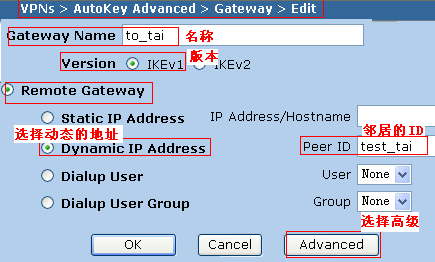

3.配置Gateway(远端动态地址、邻居ID、野蛮模式、密钥、加密等)

4.配置×××(使用定义的Gateway)

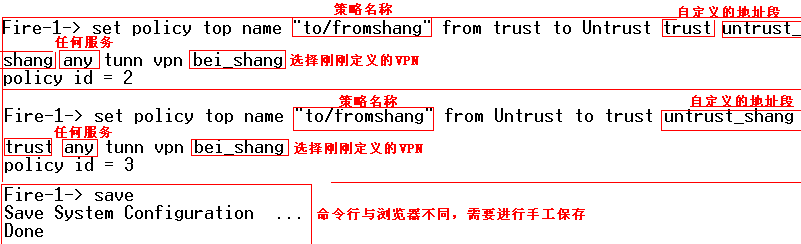

5.配置策略(依据地址段进行控制、转入通道、使用定义的×××)

浏览器配置:

分公司配置:

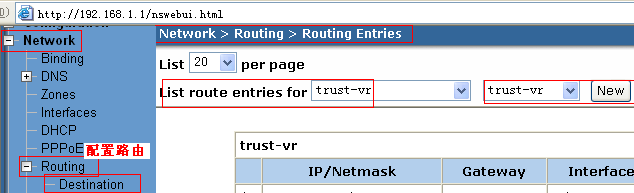

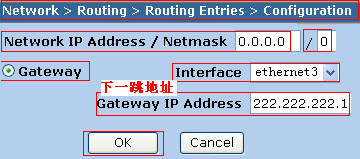

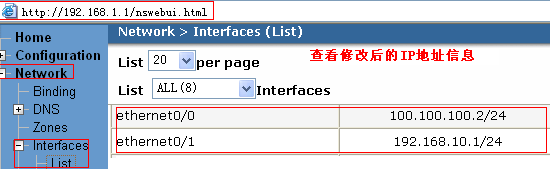

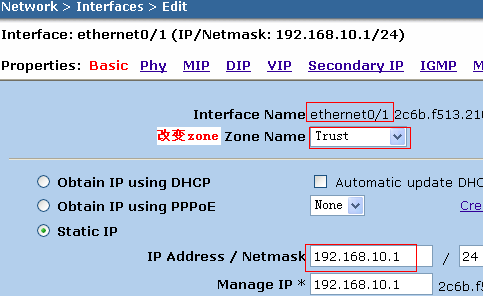

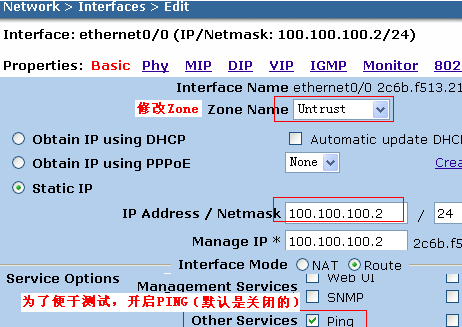

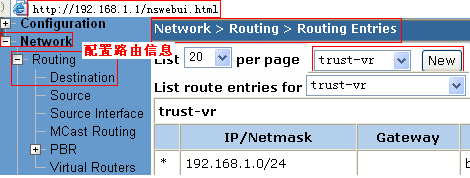

1.基本配置(IP地址、网关等)

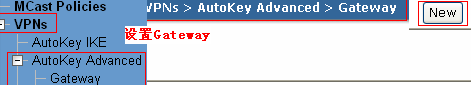

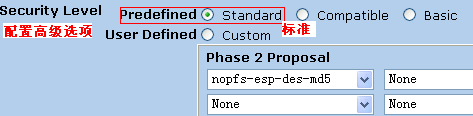

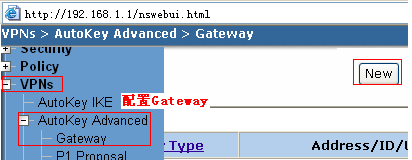

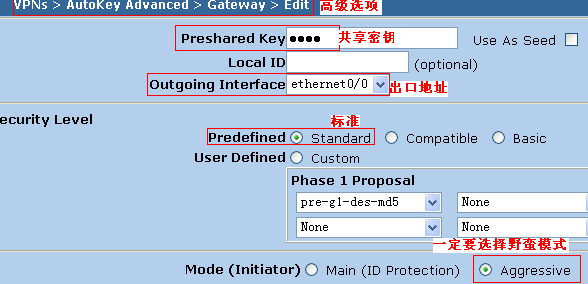

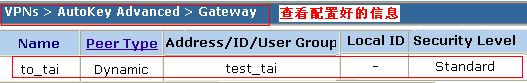

2.配置Gateway(远端静态地址、本地ID、野蛮模式、密钥、加密等)

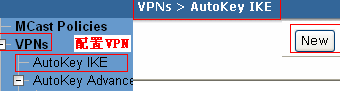

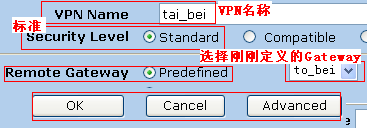

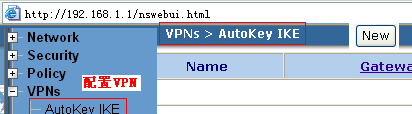

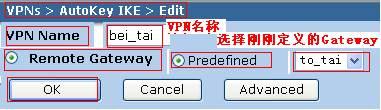

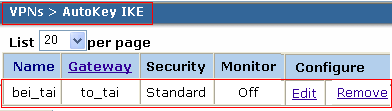

3.配置Auto IKE(定义***,使用使用定义的Gateway)

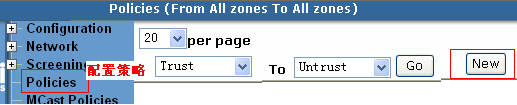

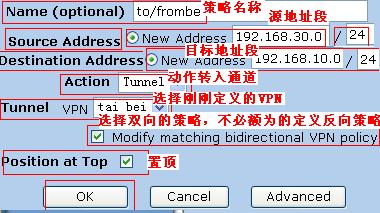

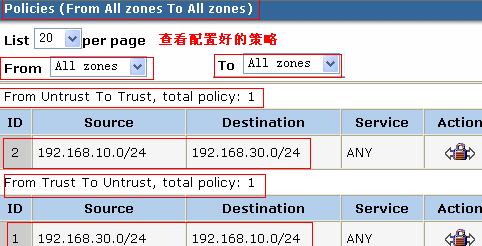

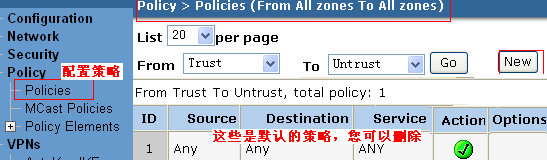

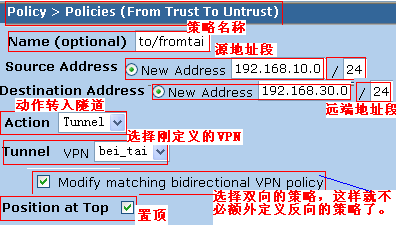

4.配置Policies(依据地址段进行控制、转入通道、使用定义的×××)

总公司配置:

1.基本配置(IP地址、网关等)

2配置Gateway(远端动态地址、邻居ID、野蛮模式、密钥、加密等)

3配置Auto IKE(定义***,使用使用定义的Gateway)

4配置Policies(依据地址段进行控制、转入通道、使用定义的×××)