网络安全ICMP重定向攻击

网络安全——ICMP重定向攻击

- 网络命令

- 网络工具——netwox

- 一、实验原理

- 二、设计代码

网络命令

- 网络不可用

$ ping ${域名}

$ ping ${ip地址}

$ ifconfig #lo:本地网卡;enss:朝外发包的网卡

$ ifconfig -a #对比上一条结果,查看哪个网卡未开启

$ route #route -n查看本机网络状况

$ netstat -lt #正在监听的tcp端口,-p显示进程号

$

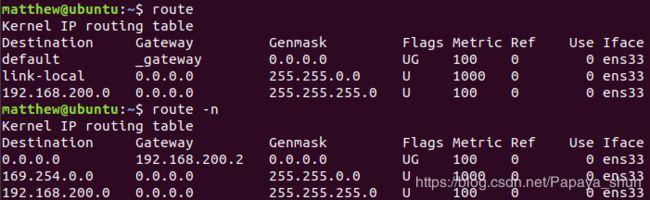

第一条是缺省路由,意思是说,当一个数据包的目的网段不在路由记录中,那么,路由器该把那个数据包发送到哪里,缺省路由是由网关default gateway决定的。

第二条是link-local,这个是链路本地地址(link local address),是设备在本地网络中通讯时用的地址,网段为169.254.0.1~169.254.254.255。主要作用是DHCP服务器故障,或者DHCP超时,不致于设备没有IP而造成连接不上。LLA是本地链路的地址,是在本地网络通讯的,不通过路由器转发,因此网关为0.0.0.0。

第三条是直联网段的路由记录:当路由器收到发往直联网段的数据包时该如何处理。因为是本地网络通信,不经过网关,所以是0.0.0.0.

- 主机间通信

netcat命令,可以用于扫描端口、后门。

$ nc -l 1234 #创建一个监听端口

$ nc ${目的主机IP地址} 1234

-

WHOIS(发音为“who is”)

是一种查询和响应协议,广泛用于查询存储了Internet资源注册用户等数据库,例如域名、IP地址块或自治系统 ,但也用于更广泛的其他信息。 该协议以人类可读的格式存储和提供数据库内容。 -

netstat

在内核中访问网络连接状态及其相关信息的程序

网络工具——netwox

试验机器:

Ubantu 18.04.2 LTS

VMware Workstation 17

准备工作:

修改VMware Workstation网络适配器模式为桥接模式 ;

一、实验原理

$ lsb_release -a

$ cat /proc/version

$ xrandr -s 1024x768

$ sudo apt install net-tools traceroute netwox #安装net-tools、traceroute、netwox

$ sudo apt-get install wireshark

$ cat /proc/sys/net/ipv4/conf/all/accept_redirects #打开重定向选项

$ sudo sysctl -w net.ipv4.conf.all.accept_redirects=1 #ip_forward与accept_redirects相反?sysctl命令用于运行时配置内核参数,-w临时修改。

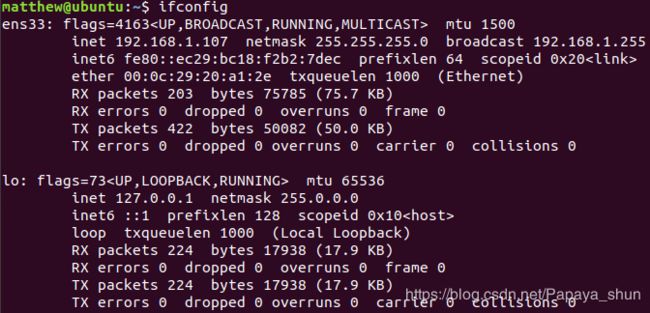

虚拟机1:IP地址192.168.1.108,默认网关地址192.168.1.1

虚拟机2(clone):IP地址192.168.1.107

查找信息:

$ route -n #查看路由表

$ sudo netwox 86 -f "host ${被攻击主机ip地址}" -g "${新指定的网关ip地址}" -i "${当前网关ip地址}"

$ sudo wireshark

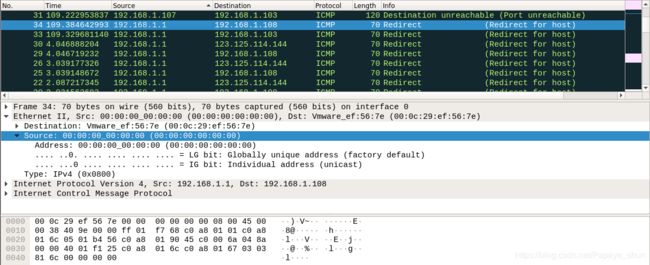

通过wireshark抓包查看所发出的数据包的源IP是原来的默认网关,而不是攻击者真实的IP。

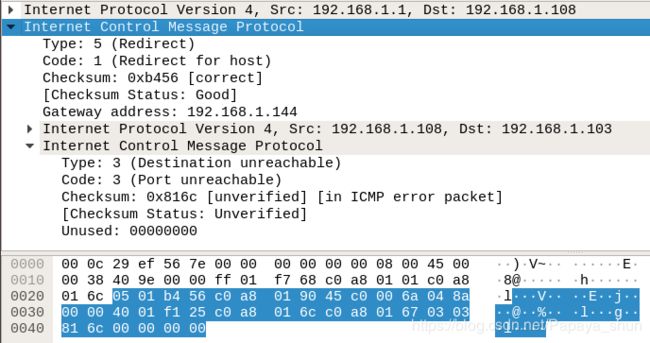

接下来分析一下ICMP的数据报格式:由于不同Type的数据报有不同的格式,但是它们的首行都是一致的,包含Type、Code、Checksum。

- ICMP重定向报文,除了ICMP包中的通用头部4字节之外,还包括原始IP头部信息和数据报文的前8个字节(这里是目的地址不可达的ICMP差错信息)。

也即,在构造ICMP重定向包中,除了头部之外,还需要额外的28字节(在IP头部没有可选字段的情况下)。

- 另外,注意观察,netwox发出的ICMP重定向包的目的IP是受害者正通信的IP,也即,netwox先抓到受害者的数据包,根据捕获包的IP地址,再构造攻击包。

路由器之间会经常交换信息,以适应网络拓扑的变化,保持最优路由。但是主机一般不会这样做。所以,一条基本的原则是:主机会假设路由器的信息更权威,路由器总是对的。

主机在路由设置的时候,最开始只有一条默认的路由信息,然后当,接收到路由器通知它改变路由的时候,会更新自己的路由表。这里的netwox就是通知主机需要更新路由表。

二、设计代码

代码参考:

#include 编译:

sudo apt install libpcap-dev

gcc ICMPAttack.c -lpcap -o ICMPAttack

sudo ./ICMPAttack #必须要sudo

抓到的数据包如下:这里直接将攻击对象改成了本地主机,IP地址可能与上面对应不上。

参考博客:

pcap相关函数:

https://blog.csdn.net/tennysonsky/article/details/44811899

socket函数:

https://blog.csdn.net/mpp_king/article/details/80222304