- 一个上亿用户的电商平台的架构设计

北京小太阳

java算法

一.总体架构Listitem客户端层(ClientLayer)Web客户端:使用现代前端框架(如React,Angular,Vue.js)开发响应式网页,保证在不同设备上的良好用户体验。移动客户端:开发iOS和Android原生应用,利用平台特性提供优质用户体验。或者使用ReactNative或Flutter等跨平台框架来节省开发成本。2.API层(APILayer)API设计:设计RESTful

- 在Mac上进行ARM架构的Android应用开发

KwmGroovy

macosarm开发架构

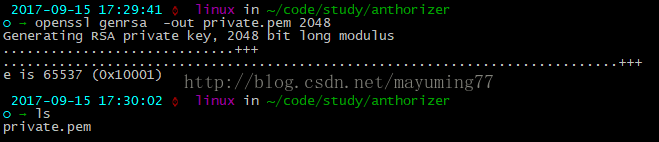

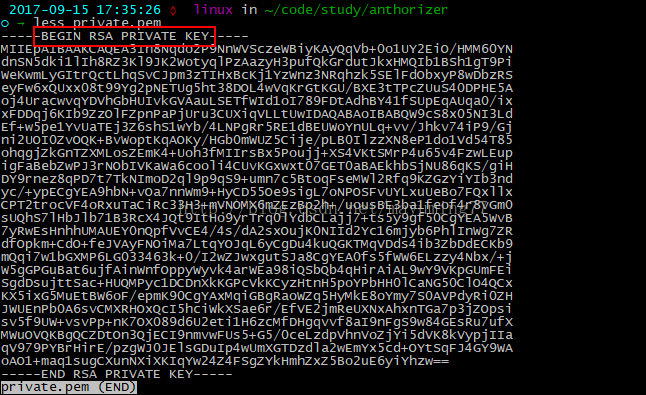

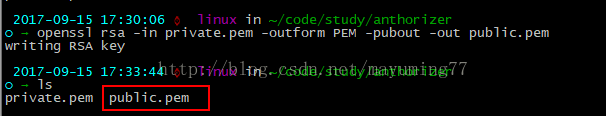

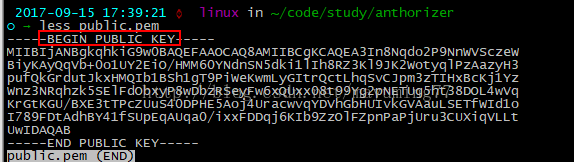

如果你想在Mac上进行ARM架构的Android应用开发,你需要配置适当的开发环境和工具。本文将指导你完成以下步骤:安装Java开发工具包(JDK)在Mac上进行Android开发,首先需要安装Java开发工具包(JDK)。你可以通过以下步骤安装JDK:访问Oracle官方网站(https://www.oracle.com/java/technologies/javase-jdk11-downlo

- vue使用pdf.js实现移动端在线PDF文件预览

yujin0213

vuejavascriptvue.js开发语言

背景产品需求涉及到动态的PDF展示,PDF是由后端去生成的,然后下发给前端在线的cdn地址,H5需要实现在线PDF预览的能力方案H5展示合同PDF,有很多实现方式。但是通过尝试后发现在不同操作系统会存在兼容性问题方案表现iframe的形式iOS:只能展示第一页,多页不能展示Android:弹出下载弹窗PC:正常展示embed标签iOS:只能展示第一页Android:弹出下载弹窗PC:显示不出来vu

- 如何实现分页相关功能

talk_8

一起TalkFlutter吧移动开发Flutter

文章目录1概念介绍2使用方法3示例代码我们在上一章回中介绍了如何屏蔽事件关的内容,本章回中将介绍PageViewWidget.闲话休提,让我们一起TalkFlutter吧。1概念介绍我们在这里介绍的PageView是指左右滑动或者上下滑动显示不同的页面,Flutter把它封装成了独立的Widget。如果有看官们会Android编程的话,就会发现它的功能和ViewPage以及ViewPage2的功能

- PageView组件的功能和用法

talk_8

一起TalkFlutter吧移动开发Flutter

文章目录1概念介绍2使用方法3示例代码我们在上一章回中介绍了如何屏蔽事件关的内容,本章回中将介绍PageViewWidget.闲话休提,让我们一起TalkFlutter吧。1概念介绍我们在这里介绍的PageView是指左右滑动或者上下滑动显示不同的页面,Flutter把它封装成了独立的Widget。如果有看官们会Android编程的话,就会发现它的功能和ViewPage以及ViewPage2的功能

- opengrok_使用技巧

renhl252

opengrokwindows

Searchhttps://xrefandroid.com/android-15.0.0_r1/选择搜索的目录(工程)手动在下拉框中选择,或者使用下面三个快捷按钮进行选择或者取消选择。输入搜索的条件搜索域说明域fullSearchthroughalltexttokens(words,strings,identifiers,numbers)inindex.defsOnlyfindssymboldef

- android14的下拉栏定制

little six

androidjava

将android14的下拉栏进行修改,要求实现要实现这种效果1.修改tile的形状要将形状从之前的长方形改成圆形我们需要对他找到他生成tile的地方,他是通过diff--gita/src/com/android/systemui/qs/tileimpl/QSFactoryImpl.javab/src/com/android/systemui/qs/tileimpl/QSFactoryImpl.ja

- 创建Kotlin Android旋钮

weixin_26739079

pythonjava

RecentlyIcreatedanAndroidMetronomeapp.MyinitialimplementationusedaSeekBartocontrolBPM(BeatsperMinute)—therateatwhichthemetronometicks.However,astheprojectprogressed,Iwantedtomakeitresembleaphysicaldig

- kotlin gradle踩过的坑

112479

随手记kotlin开发语言android

Nocachedversionofcom.android.tools.build:gradle3.6.1availableforofflinemode解决方法-CSDN博客配置文件里的gradle版本,需要和gradle环境版本一致Gradle入门初探_gradle环境变量配置-CSDN博客java历史版本,附账号密码JDK历史所有版本下载地址(附Oracle帐号)_能下载任何版本jdk的软件-C

- H5获取手机相机或相册图片两种方式-Android通过webview传递多张照片给H5

m0_74823947

智能手机数码相机android

需求目的:手机机通过webView展示H5网页,在特殊场景下,需要使用相机拍照或者从相册获取照片,上传后台。完整流程效果:如下图一、H5界面样例代码使用html文件格式,文件直接打开就可以展示布局;一会在andriodwebview中直接加载Documentalllalalallalal默认会被覆盖{{message}}{{counter}}+1-1{{title}}android选中照片H5展示

- 【Android】【UI】Progress rotate animate

用户昵称2021

Androidappandroiduikotlin

方法一:在drawable目录下创建loading_progress.xml在布局文件中添加如下:方法二:overridefunonViewCreated(view:View,savedInstanceState:Bundle?){super.onViewCreated(view,savedInstanceState)varrotateAnimation=AnimationUtils.loadAn

- 如何使用Kotlin构建Android旋转旋钮以帮助儿子练习钢琴

cumian8165

pythonjavaandroid人工智能安卓

Whenmyson'spianoteachertoldhimheshoulduseametronometopracticetiming,ItookitasanopportunitytolearnKotlin.IdecidedtolearnthelanguageandAndroid'secosystemsoIcouldbuildaMetronomeapp.当我儿子的钢琴老师告诉他应该使用节拍器练习计

- Android kotlin自定义View实现高斯模糊背景

安卓兼职framework应用工程师

Android高级进阶androidkotlinkotlin实现高斯模糊背景kotlin实现毛玻璃背景效果

目录1.概述2.kotlin自定义View实现高斯模糊背景主要核心代码2.1自定义高斯模糊背景类2.2高斯模糊的相关资源2.3Activity中使用1.概述在app开发中,高斯模糊背景也是常有的功能,现在流行用kotlin开发相关功能,所以就需要用kotlin自定义View实现高斯模糊背景的功能,具体功能实现如下如图:2.kotlin自定义View实现高斯模糊背景主要核心代码2.1自定义高斯模糊背

- Kotlin实现自定义圆形ImageView

lly-rachel

Android笔记#Kotlin入门#自定义Viewandroidkotlincanvasbitmap

Kotlin实现自定义圆形ImageView在项目中做用户头像经常需要实现圆形头像的功能,查找资料后,实现自定义圆形ImageView效果。packagecom.example.customlockscreen.Utilimportandroid.annotation.SuppressLintimportandroid.content.Contextimportandroid.graphics.*

- 一文了解AOSP是什么?

秋月霜风

其他知识标记1024程序员节androidruntime安卓

一文了解AOSP是什么?AOSP基本信息基本定义AOSP是AndroidOpenSourceProject的缩写,这是一个由Google维护的完全免费和开放的操作系统开发项目。它是Android系统的核心基础,提供了构建移动操作系统所需的基本组件。主要特点完全开源:源代码可以自由获取和修改基于Linux内核:使用修改版的Linux内核和其他开源软件主要面向触屏设备:设计优化适配触摸屏设备AOSP与

- 【Android】安卓开源项目(AOSP)

守月满空山雪照窗

Androidandroid

安卓开源项目(AndroidOpenSourceProject,AOSP)是由谷歌主导的一个开放源代码项目,旨在为移动设备提供一个可定制的操作系统。AOSP的源码库包含了构建安卓操作系统的所有必要组件,开发者可以利用这些源码进行定制和开发。以下是关于安卓开源项目的详细介绍:AOSP的组成部分源码库:包含安卓操作系统的完整源代码,包括系统核心、库、服务、应用程序和工具。构建系统:AOSP使用Soon

- Kotlin | Android Provider 的实现案例

Dic-

#AndroidAPPKotlin自学笔记AndroidKotlin数据库Provider

目标使用AndroidRoom实现持久化库。代码Kotlin代码编写DemoDatabase,在build生成DemoDatabase_Impl疑问Provider的数据会存在设备吗?内部存储:当使用Room创建数据库(如DemoDatabase),数据库文件通常会存储在data/data//databases/目录下。例如,如果包名是com.example.yourapp,则数据库文件将存储在d

- Flutter Platform Widgets 使用指南

萧崧锟

FlutterPlatformWidgets使用指南flutter_platform_widgetsTargetthespecificdesignofMaterialforAndroidandCupertinoforiOSwidgetsthroughacommonsetofPlatformawarewidgets项目地址:https://gitcode.com/gh_mirrors/fl/flut

- Android Studio安装插件后启动报错问题解决方法

路先生的杂货铺

androidstudioandroidide

安装AndroidStudio某个插件后,启动后打印堆栈提示无法进入。解决方案:删除对应插件,插件所在目录:C:\Users\{用户名}\AppData\Roaming\Google\AndroidStudio2023.2\plugins\

- Android Permission权限总结

通信赵彩香

android

1.权限Permission权限是安卓的一种安全机制,主要用来保护用户,应用的数据安全。1.1、版本差异Android权限机制有一个分水岭,就是Android6.0API23,对于危险权限的申请有所不同。Android开发头疼的一点就是适配兼容,说不定以后所有的权限都要动态申请!①targetSdkVersion<23&API<6.0:安装后就有权限,无需授权,无法取消授权②targetSdkVe

- Android的权限部分详解

向上_50358291

权限android笔记

一、背景应用权限有助于保护对数据和操作的访问/执行权限,从而为保护用户隐私提供支持。如果应用必须访问受限数据或执行受限操作才能实现某个用例,请声明相应的权限。Android将权限分为不同的类型,包括安装时权限、运行时权限和特殊权限。每种权限类型都指明了当系统授予应用该权限后,应用可以访问的受限数据范围以及应用可以执行的受限操作范围。每项权限的保护级别取决于其类型以及对车机的影响。当然你也可以访问A

- Android+jacoco实现代码覆盖率的方式,亲测有效

向上_50358291

androidgradlejava

前言:jacoco是JavaCodeCoverage的缩写,是Java代码覆盖率统计的主流工具之一。关于jacoco的原理介绍的文章在网上有很多,感兴趣的同学可以去找别的博客看看,我这里不做赘述。它的作用是在安卓项目的代码覆盖率统计使用了jacoco的离线插桩方式,在测试前先对文件进行插桩,然后生成插过桩的class或jar包,测试(单元测试、UI测试或者手工测试等)插过桩的class和jar包后

- android10adb模式命令大全,史上最全ADB命令使用大全,一步教你成为玩机大神

熊仔仔仔仔

以下文章互联网博主:隔壁小胡ADB简介adb相信很多android开发者会用到它来进行调试手机,助手类软件也是依赖它来实现机型识别,软件安装,软件传送等功能。原版的adb由于在windows下各大手机助手类软件占用导致无法启动。具体adb介绍可以google或百度。ADB基本用法一、命令语法adb命令的基本语法如下:adb[-d|-e|-s]如果只有一个设备/模拟器连接时,可以省略掉[-d|-e|

- XXPermissions:Android权限请求框架

高喻尤King

XXPermissions:Android权限请求框架XXPermissionsAndroid权限请求框架,已适配Android14项目地址:https://gitcode.com/gh_mirrors/xx/XXPermissions项目基础介绍XXPermissions是一个由CSDN公司开发的Android权限请求框架,主要使用Java编程语言进行开发。该框架旨在简化Android应用中权限

- Android中的权限管理机制

Good_tea_h

androidphp开发语言

Android中的权限管理机制Android权限管理机制是为了确保用户数据和设备安全而设计的一种机制。它通过Android系统的权限模型来管理应用程序对设备功能和数据的访问权限。Android系统基于用户和应用程序的安全需求,将设备上的各种功能和数据划分为不同的权限,并通过权限管理机制来控制应用程序对这些功能和数据的访问权限。这一机制的核心在于通过用户授权来控制应用程序的权限,从而保护用户隐私和数

- Android之权限架构

向上_50358291

android架构

1.权限简介:所有的权限定义在Android系统的源代码中,路径通常位于frameworks/base/core/res/AndroidManifest.xml。本篇文章以Android15原生源码来做的讲解。LI、LIF、LPr、LPw是什么?首先L代表Lock,I代表mInstall,P代表mPackages,F代表frozen,r代表读,w代表写。2.安装时权限:2.1普通权限(Normal

- rockchip android11中实现双屏异触的功能

路奇的电脑

java

在定制客户需求的时候,很多客户的需求需要用到双屏异触的功能,当客户的两个屏幕都是usb的触摸屏时,我们可以用以下的方法来实现这一需求:代码路径是frameworks/native两个usb的触摸屏,PID:0x0001主屏,PID:0x0eee副屏diff--gita/services/inputflinger/reader/EventHub.cppb/services/inputflinger/

- adb结合wpa_cli查看wifi状态命令集

weixin_33790053

shell数据库python

2019独角兽企业重金招聘Python工程师标准>>>1.status查看当前的WIFI状态adbshellwpa_cli-iwlan0-g@android:wpa_wlan0IFNAME=wlan0statusbssid=70:62:b8:62:2e:c4//一个长度为48位二进制的数字标志,用于识别不同的BSS(BasicServiceSet)基本服务集,主要用于过滤freq=2412(1)2

- 1、wpa_supplicant介绍--配置参数说明

AryShaw

ubuntulinux网络

转载自:[https://zhuanlan.zhihu.com/p/674052171],侵权请告知,立即删除。一、wpa_supplicant简介及使用:1.wpa_supplicant简介:wpa_supplicant是linux系统和android系统用来配置无线网络的开源工具,它是WPA的应用层认证客户端,负责完成WEP,WPA/WPA2和WAPI等无线协议认证相关的登录和加密等工作。wp

- Android wpa_supplicant

一个学渣的自我救赎

AndroidWi-Fiandroid

一、wpa_supplicate介绍WPA,是Wi-FiProtectedAccess,Wi-Fi安全访问的简称。wpa_supplicant是开源项目源码,被谷歌修改后加入android移动平台,它主要是用来支持WEP,WPA/WPA2和WAPI无线协议和加密认证的。WPA_Supplicant功能:通过socket(不管是wpa_supplicant与上层还是wpa_supplicant与驱动

- java Illegal overloaded getter method with ambiguous type for propert的解决

zwllxs

javajdk

好久不来iteye,今天又来看看,哈哈,今天碰到在编码时,反射中会抛出

Illegal overloaded getter method with ambiguous type for propert这么个东东,从字面意思看,是反射在获取getter时迷惑了,然后回想起java在boolean值在生成getter时,分别有is和getter,也许我们的反射对象中就有is开头的方法迷惑了jdk,

- IT人应当知道的10个行业小内幕

beijingjava

工作互联网

10. 虽然IT业的薪酬比其他很多行业要好,但有公司因此视你为其“佣人”。

尽管IT人士的薪水没有互联网泡沫之前要好,但和其他行业人士比较,IT人的薪资还算好点。在接下的几十年中,科技在商业和社会发展中所占分量会一直增加,所以我们完全有理由相信,IT专业人才的需求量也不会减少。

然而,正因为IT人士的薪水普遍较高,所以有些公司认为给了你这么多钱,就把你看成是公司的“佣人”,拥有你的支配

- java 实现自定义链表

CrazyMizzz

java数据结构

1.链表结构

链表是链式的结构

2.链表的组成

链表是由头节点,中间节点和尾节点组成

节点是由两个部分组成:

1.数据域

2.引用域

3.链表的实现

&nbs

- web项目发布到服务器后图片过一会儿消失

麦田的设计者

struts2上传图片永久保存

作为一名学习了android和j2ee的程序员,我们必须要意识到,客服端和服务器端的交互是很有必要的,比如你用eclipse写了一个web工程,并且发布到了服务器(tomcat)上,这时你在webapps目录下看到了你发布的web工程,你可以打开电脑的浏览器输入http://localhost:8080/工程/路径访问里面的资源。但是,有时你会突然的发现之前用struts2上传的图片

- CodeIgniter框架Cart类 name 不能设置中文的解决方法

IT独行者

CodeIgniterCart框架

今天试用了一下CodeIgniter的Cart类时遇到了个小问题,发现当name的值为中文时,就写入不了session。在这里特别提醒一下。 在CI手册里也有说明,如下:

$data = array(

'id' => 'sku_123ABC',

'qty' => 1,

'

- linux回收站

_wy_

linux回收站

今天一不小心在ubuntu下把一个文件移动到了回收站,我并不想删,手误了。我急忙到Nautilus下的回收站中准备恢复它,但是里面居然什么都没有。 后来我发现这是由于我删文件的地方不在HOME所在的分区,而是在另一个独立的Linux分区下,这是我专门用于开发的分区。而我删除的东东在分区根目录下的.Trash-1000/file目录下,相关的删除信息(删除时间和文件所在

- jquery回到页面顶端

知了ing

htmljquerycss

html代码:

<h1 id="anchor">页面标题</h1>

<div id="container">页面内容</div>

<p><a href="#anchor" class="topLink">回到顶端</a><

- B树、B-树、B+树、B*树

矮蛋蛋

B树

原文地址:

http://www.cnblogs.com/oldhorse/archive/2009/11/16/1604009.html

B树

即二叉搜索树:

1.所有非叶子结点至多拥有两个儿子(Left和Right);

&nb

- 数据库连接池

alafqq

数据库连接池

http://www.cnblogs.com/xdp-gacl/p/4002804.html

@Anthor:孤傲苍狼

数据库连接池

用MySQLv5版本的数据库驱动没有问题,使用MySQLv6和Oracle的数据库驱动时候报如下错误:

java.lang.ClassCastException: $Proxy0 cannot be cast to java.sql.Connec

- java泛型

百合不是茶

java泛型

泛型

在Java SE 1.5之前,没有泛型的情况的下,通过对类型Object的引用来实现参数的“任意化”,任意化的缺点就是要实行强制转换,这种强制转换可能会带来不安全的隐患

泛型的特点:消除强制转换 确保类型安全 向后兼容

简单泛型的定义:

泛型:就是在类中将其模糊化,在创建对象的时候再具体定义

class fan

- javascript闭包[两个小测试例子]

bijian1013

JavaScriptJavaScript

一.程序一

<script>

var name = "The Window";

var Object_a = {

name : "My Object",

getNameFunc : function(){

var that = this;

return function(){

- 探索JUnit4扩展:假设机制(Assumption)

bijian1013

javaAssumptionJUnit单元测试

一.假设机制(Assumption)概述 理想情况下,写测试用例的开发人员可以明确的知道所有导致他们所写的测试用例不通过的地方,但是有的时候,这些导致测试用例不通过的地方并不是很容易的被发现,可能隐藏得很深,从而导致开发人员在写测试用例时很难预测到这些因素,而且往往这些因素并不是开发人员当初设计测试用例时真正目的,

- 【Gson四】范型POJO的反序列化

bit1129

POJO

在下面这个例子中,POJO(Data类)是一个范型类,在Tests中,指定范型类为PieceData,POJO初始化完成后,通过

String str = new Gson().toJson(data);

得到范型化的POJO序列化得到的JSON串,然后将这个JSON串反序列化为POJO

import com.google.gson.Gson;

import java.

- 【Spark八十五】Spark Streaming分析结果落地到MySQL

bit1129

Stream

几点总结:

1. DStream.foreachRDD是一个Output Operation,类似于RDD的action,会触发Job的提交。DStream.foreachRDD是数据落地很常用的方法

2. 获取MySQL Connection的操作应该放在foreachRDD的参数(是一个RDD[T]=>Unit的函数类型),这样,当foreachRDD方法在每个Worker上执行时,

- NGINX + LUA实现复杂的控制

ronin47

nginx lua

安装lua_nginx_module 模块

lua_nginx_module 可以一步步的安装,也可以直接用淘宝的OpenResty

Centos和debian的安装就简单了。。

这里说下freebsd的安装:

fetch http://www.lua.org/ftp/lua-5.1.4.tar.gz

tar zxvf lua-5.1.4.tar.gz

cd lua-5.1.4

ma

- java-递归判断数组是否升序

bylijinnan

java

public class IsAccendListRecursive {

/*递归判断数组是否升序

* if a Integer array is ascending,return true

* use recursion

*/

public static void main(String[] args){

IsAccendListRecursiv

- Netty源码学习-DefaultChannelPipeline2

bylijinnan

javanetty

Netty3的API

http://docs.jboss.org/netty/3.2/api/org/jboss/netty/channel/ChannelPipeline.html

里面提到ChannelPipeline的一个“pitfall”:

如果ChannelPipeline只有一个handler(假设为handlerA)且希望用另一handler(假设为handlerB)

来

- Java工具之JPS

chinrui

java

JPS使用

熟悉Linux的朋友们都知道,Linux下有一个常用的命令叫做ps(Process Status),是用来查看Linux环境下进程信息的。同样的,在Java Virtual Machine里面也提供了类似的工具供广大Java开发人员使用,它就是jps(Java Process Status),它可以用来

- window.print分页打印

ctrain

window

function init() {

var tt = document.getElementById("tt");

var childNodes = tt.childNodes[0].childNodes;

var level = 0;

for (var i = 0; i < childNodes.length; i++) {

- 安装hadoop时 执行jps命令Error occurred during initialization of VM

daizj

jdkhadoopjps

在安装hadoop时,执行JPS出现下面错误

[slave16]

[email protected]:/tmp/hsperfdata_hdfs# jps

Error occurred during initialization of VM

java.lang.Error: Properties init: Could not determine current working

- PHP开发大型项目的一点经验

dcj3sjt126com

PHP重构

一、变量 最好是把所有的变量存储在一个数组中,这样在程序的开发中可以带来很多的方便,特别是当程序很大的时候。变量的命名就当适合自己的习惯,不管是用拼音还是英语,至少应当有一定的意义,以便适合记忆。变量的命名尽量规范化,不要与PHP中的关键字相冲突。 二、函数 PHP自带了很多函数,这给我们程序的编写带来了很多的方便。当然,在大型程序中我们往往自己要定义许多个函数,几十

- android笔记之--向网络发送GET/POST请求参数

dcj3sjt126com

android

使用GET方法发送请求

private static boolean sendGETRequest (String path,

Map<String, String> params) throws Exception{

//发送地http://192.168.100.91:8080/videoServi

- linux复习笔记 之bash shell (3) 通配符

eksliang

linux 通配符linux通配符

转载请出自出处:

http://eksliang.iteye.com/blog/2104387

在bash的操作环境中有一个非常有用的功能,那就是通配符。

下面列出一些常用的通配符,如下表所示 符号 意义 * 万用字符,代表0个到无穷个任意字符 ? 万用字符,代表一定有一个任意字符 [] 代表一定有一个在中括号内的字符。例如:[abcd]代表一定有一个字符,可能是a、b、c

- Android关于短信加密

gqdy365

android

关于Android短信加密功能,我初步了解的如下(只在Android应用层试验):

1、因为Android有短信收发接口,可以调用接口完成短信收发;

发送过程:APP(基于短信应用修改)接受用户输入号码、内容——>APP对短信内容加密——>调用短信发送方法Sm

- asp.net在网站根目录下创建文件夹

hvt

.netC#hovertreeasp.netWeb Forms

假设要在asp.net网站的根目录下建立文件夹hovertree,C#代码如下:

string m_keleyiFolderName = Server.MapPath("/hovertree");

if (Directory.Exists(m_keleyiFolderName))

{

//文件夹已经存在

return;

}

else

{

try

{

D

- 一个合格的程序员应该读过哪些书

justjavac

程序员书籍

编者按:2008年8月4日,StackOverflow 网友 Bert F 发帖提问:哪本最具影响力的书,是每个程序员都应该读的?

“如果能时光倒流,回到过去,作为一个开发人员,你可以告诉自己在职业生涯初期应该读一本, 你会选择哪本书呢?我希望这个书单列表内容丰富,可以涵盖很多东西。”

很多程序员响应,他们在推荐时也写下自己的评语。 以前就有国内网友介绍这个程序员书单,不过都是推荐数

- 单实例实践

跑龙套_az

单例

1、内部类

public class Singleton {

private static class SingletonHolder {

public static Singleton singleton = new Singleton();

}

public Singleton getRes

- PO VO BEAN 理解

q137681467

VODTOpo

PO:

全称是 persistant object持久对象 最形象的理解就是一个PO就是数据库中的一条记录。 好处是可以把一条记录作为一个对象处理,可以方便的转为其它对象。

BO:

全称是 business object:业务对象 主要作用是把业务逻辑封装为一个对象。这个对

- 战胜惰性,暗自努力

金笛子

努力

偶然看到一句很贴近生活的话:“别人都在你看不到的地方暗自努力,在你看得到的地方,他们也和你一样显得吊儿郎当,和你一样会抱怨,而只有你自己相信这些都是真的,最后也只有你一人继续不思进取。”很多句子总在不经意中就会戳中一部分人的软肋,我想我们每个人的周围总是有那么些表现得“吊儿郎当”的存在,是否你就真的相信他们如此不思进取,而开始放松了对自己的要求随波逐流呢?

我有个朋友是搞技术的,平时嘻嘻哈哈,以

- NDK/JNI二维数组多维数组传递

wenzongliang

二维数组jniNDK

多维数组和对象数组一样处理,例如二维数组里的每个元素还是一个数组 用jArray表示,直到数组变为一维的,且里面元素为基本类型,去获得一维数组指针。给大家提供个例子。已经测试通过。

Java_cn_wzl_FiveChessView_checkWin( JNIEnv* env,jobject thiz,jobjectArray qizidata)

{

jint i,j;

int s