命令执行漏洞和修复方案

当应用需要调用一些外部程序去处理内容的情况下,就会用到一些执行系统命令的函数。如PHP中的system,exec,shell_exec等,当用户可以控制命令执行函数中的参数时,将可注入恶意系统命令到正常命令中,造成命令执行攻击。

漏洞成因:

脚本语言优点是简洁,方便,但也伴随着一些问题,如速度慢,无法解除系统底层,如果我们开发的应用需要一些除去web的特殊功能时,就需要调用一些外部程序。

PHP可调用外部程序的常见函数:system,exec,shell_exec,passthru,popen,proc_popen

成因分类:

1.代码层过滤不严格:

商业应用需要执行命令,商业应用的一些核心代码可能封住在二进制文件当中,在web应用中通过system函数调用。

system("/bin/program --arg $arg")

2.调用第三方组件存在的代码执行漏洞:

如wordpress,可以选择imagemagick这个常用的图片处理组件,处理用户上传图片时造成命令执行

JAVA中 struts2/elasticsearch groovy等

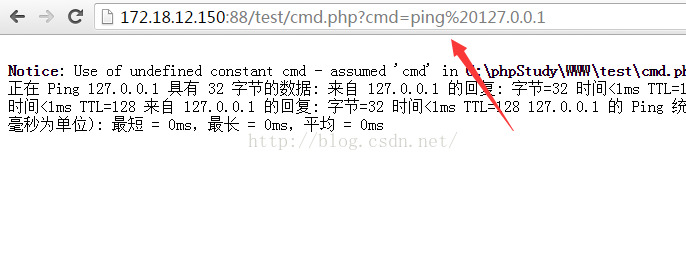

这是一个安全的命令执行,在URL上没有显示

这是一个不安全的命令执行 可在URL上直接执行系统命令

漏洞的渗透方法:

最可靠的方法使用时间延迟推断,类似与盲注的方法。

1.在URL上cmd=xxxxxx后拼接||ping -i 30 127.0.0.1 (&)应用程序I ping -i 30 127.0.0.1 I

可能过滤掉某些命令分隔符 可以换做下面的命令:

I ping -n 30 127.0.0.1 I

& ping -i 30 127.0.0.1 &

& ping -n 30 127.0.0.1 &

;ping 127.0.0.1 ;

%0a ping -i 30 127.0.0.1 %0a ' ping 127.0.0.1 '

注意windows和linux的语法不同:

windows支持:&&,&,||(哪条名令为真执行那条)

linux支持:&&,&,||(执行为真) | (执行后面的语句)

2.发生延迟,说明程序可能易于受到命令注入的攻击,对尝试几次,确定不是因为网络延迟造成的,更改-i -n 数值,确定时间延迟是否随着提交的值发生变化。

3.使用发现的所有可成功实施注入的字符串,尝试注入dir、ls

4不能在浏览器直接看到回显,可将命令重定向到当前目录下的文件中并查看。或者用TFTP上传工具到服务器,用telnet和netcat建立反向shell,用mail通过SMTP发送结果给自己的计算机。

5.查看自己的权限,可以提升自己权限,访问敏感数据或控制服务器。

修复方案:

尽量使用脚本解决工作,少用执行命令函数,php中禁止disable_functions

程序参数的情况,escapshellcmd过滤

程序参数值的情况,escapeshellarg过滤

参数值尽量使用引用号包裹,并在拼接前调用addslashes进行转义

修复代码:

1){

return true;

} else{

return false;

}

}

if(isset($_REQUEST['submit']) && $_REQUEST['ip']===''){

echo '请输入IP或者域名

';

}else{

$target=filter_var($_REQUEST['ip'],FILTER_SANITIZE_SPECIAL_CHARS);//用filter进行编码

if(checkstr($target,".") && !checkstr($target,"|") && !checkstr($target,"&") && !checkstr($target," ")){

if(stristr(php_uname('s'),'Windows NT')){

$cmd=shell_exec('ping '.$target);

echo ''.$cmd.'

';

}else{

$cmd=shell_exec('ping -c 3'.$target);

echo ''.$cmd.'

';

}

}else{

echo '请勿提交非法字符

';

}

}

?>