沙盒syscall监控组件:strace and wtrace

前言

良好的习惯是人生产生复利的有力助手。

本公众号已经写了3年多了,期间时断时续,时常被事情打断,甚是烦恼。

最近在看一些时间管理方面的书,发现其实很多事情都是可以安排清楚,关键在于固定的时间,固定的投入,形成习惯,成为良性循环。

成为习惯之后,一切就会水到渠成,2020 年慢慢来,本公众号内容还是以安全为主,倾向于攻,会夹杂开发和算法的知识。

本公众号之后的分享以专题的形式出现,确定一个专题会一直投入,这样大家也容易形成体系,类似于写专栏。

更新频率至少每周一更,算是2020年的 flag吧。希望本公众号可以作为传播知识的平台,帮助更多积极上进的朋友们。

strace 命令

在之前的文章,讲解腾讯哈勃linux沙箱实现时,涉及到strace命令。strace用来监控linux系统调用,主要用于调试,分析诊断应用程序的问题。你将发现他是一个极好的帮手,在你要调试一个无法看到源码或者源码无法在编译的程序时候。做过linux开发的同学,会经常用到这个命令。

在安全领域,strace 可以作为linux syscall的应用层监控方案,不需要安装驱动,原理是借助ptrace功能来实现,可以作为沙箱方案中的syscall监控组件。

命令参数

-c 统计每一系统调用的所执行的时间,次数和出错的次数等.

-d 输出strace关于标准错误的调试信息.

-f 跟踪由fork调用所产生的子进程.

-ff 如果提供-o filename,则所有进程的跟踪结果输出到相应的filename.pid中,pid是各进程的进程号.

-F 尝试跟踪vfork调用.在-f时,vfork不被跟踪.

-h 输出简要的帮助信息.

-i 输出系统调用的入口指针.

-q 禁止输出关于脱离的消息.

-r 打印出相对时间关于,,每一个系统调用.

-t 在输出中的每一行前加上时间信息.

-tt 在输出中的每一行前加上时间信息,微秒级.

-ttt 微秒级输出,以秒了表示时间.

-T 显示每一调用所耗的时间.

-v 输出所有的系统调用.一些调用关于环境变量,状态,输入输出等调用由于使用频繁,默认不输出.

-V 输出strace的版本信息.

-x 以十六进制形式输出非标准字符串

-xx 所有字符串以十六进制形式输出.

-a column 设置返回值的输出位置.默认为40.

-e expr 指定一个表达式,用来控制如何跟踪.格式:[qualifier=][!]value1[,value2]...

qualifier只能是 trace,abbrev,verbose,raw,signal,read,write其中之一.

value是用来限定的符号或数字,默认的 qualifier是 trace,感叹号是否定符号。例如:-eopen等价于 -e trace=open,表示只跟踪open调用.

而-e trace=!open 表示跟踪除了open以外的其他调用.有两个特殊的符号 all 和 none.

注意有些shell使用!来执行历史记录里的命令,所以要使用\!,例如 -e trace=\!open.

-e trace=value 只跟踪指定的系统 调用.例如:-e trace=open,close,read,write表示只跟踪这四个系统调用.默认的value=all.

-e trace=file 只跟踪有关文件操作的系统调用.

-e trace=process 只跟踪有关进程控制的系统调用.

-e trace=network 跟踪与网络有关的所有系统调用.

-e strace=signal 跟踪所有与系统信号有关的 系统调用

-e trace=ipc 跟踪所有与进程通讯有关的系统调用

-e abbrev=set 设定strace输出的系统调用的结果集.-v 等与 abbrev=none.默认为abbrev=all.

-e raw=set 将指定的系统调用的参数以十六进制显示.

-e signal=set 指定跟踪的系统信号.默认为all.如 signal=!SIGIO(或者signal=!io),表示不跟踪SIGIO信号.

-e read=set 输出从指定文件中读出 的数据.例如: -e read=3,5

-e write=set 输出写入到指定文件中的数据.

-o filename 将strace的输出写入文件filename

-p pid 跟踪指定的进程pid.

-s strsize 指定输出的字符串的最大长度.默认为32.文件名一直全部输出.

-u username 以username的UID和GID执行被跟踪的命令

常用参数说明

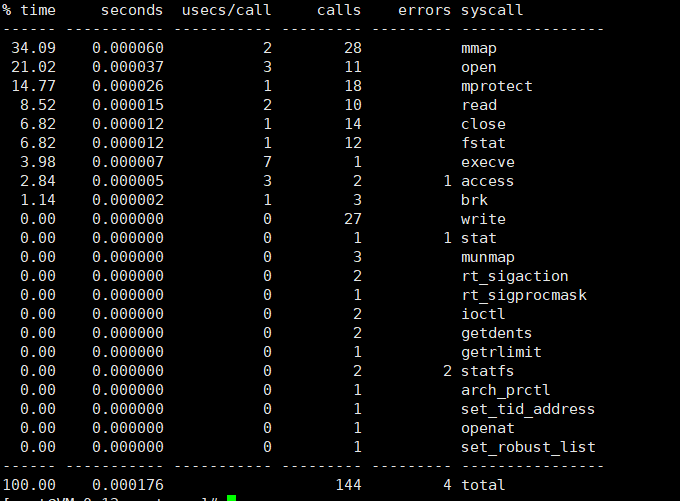

- 系统调用统计

strace不光能追踪系统调用,通过使用参数-c,它还能将进程所有的系统调用做一个统计分析给你,这次我们执行带-c参数的strace 调式ls:

[root@VM_0_13_centos ~]# strace -c ls

- 跟踪子进程并将日志输出到文件中(添加时间戳和耗时)

[root@VM_0_13_centos ~]# strace -f -tt -T -e trace=all -o strace.log ls

[root@VM_0_13_centos ~]# tail strace.log -n 20

部分的监控日志,显示还是比较整齐的。

......

1343 17:30:16.250382 write(1, "adultre.txt\t\t\t IDA_Pro\t\t\t\t"..., 69) = 69 <0.000009>

1343 17:30:16.250416 write(1, "a.out\t\t\t\t Image-ExifTool-1"..., 71) = 71 <0.000008>

1343 17:30:16.250441 write(1, "_asyncio.pyd\t\t\t Image-Exif"..., 100) = 100 <0.000007>

1343 17:30:16.250465 write(1, "b3\t\t\t\t index.html.1\t\t\t\t\t\t "..., 64) = 64 <0.000008>

1343 17:30:16.250499 write(1, "babyre\t\t\t\t kernel-debug-de"..., 116) = 116 <0.000009>

1343 17:30:16.250526 write(1, "bach\t\t\t\t kernel-debuginfo-"..., 105) = 105 <0.000007>

1343 17:30:16.250550 write(1, "basic_authable-1.0.1.gem\t "..., 97) = 97 <0.000008>

1343 17:30:16.250573 write(1, "binwalk\t\t\t\t libpeshnx-0.1\t"..., 68) = 68 <0.000009>

1343 17:30:16.250597 write(1, "_bz2.pyd\t\t\t libpeshnx-0.1."..., 82) = 82 <0.000008>

1343 17:30:16.250621 write(1, "calc.asm\t\t\t libssl-1_1.dll"..., 78) = 78 <0.000008>

1343 17:30:16.250644 write(1, "calc.exe\t\t\t LICENSE.txt\t\t\t"..., 70) = 70 <0.000008>

1343 17:30:16.250668 write(1, "calc.exe.asm\t\t\t loader\t\t\t\t"..., 58) = 58 <0.000008>

1343 17:30:16.250691 write(1, "calc.exe.shc\t\t\t loader.she"..., 69) = 69 <0.000009>

1343 17:30:16.250715 write(1, "calc.i64\t\t\t lock.txt\t\t\t\t\t\t"..., 45) = 45 <0.000007>

1343 17:30:16.250737 write(1, "calc.shc.asm\t\t\t _lzma.pyd\t"..., 54) = 54 <0.000007>

1343 17:30:16.250766 close(1) = 0 <0.000005>

1343 17:30:16.250784 munmap(0x7f47313a7000, 4096) = 0 <0.000009>

1343 17:30:16.250806 close(2) = 0 <0.000005>

1343 17:30:16.250842 exit_group(0) = ?

1343 17:30:16.251121 +++ exited with 0 +++

3.跟踪一个现有的进程

strace不光能自己初始化一个进程进行trace,还能追踪现有的进程,参数-p就是取这个作用的,用法也很简单,具体如下。

strace -p pid

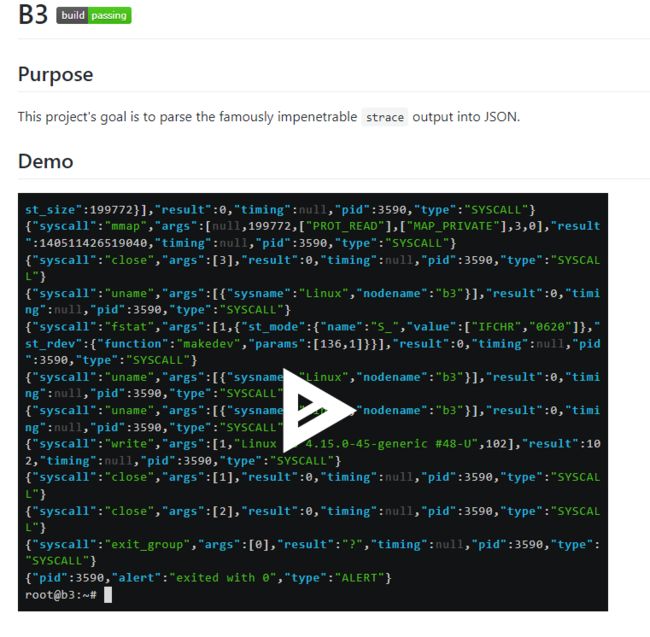

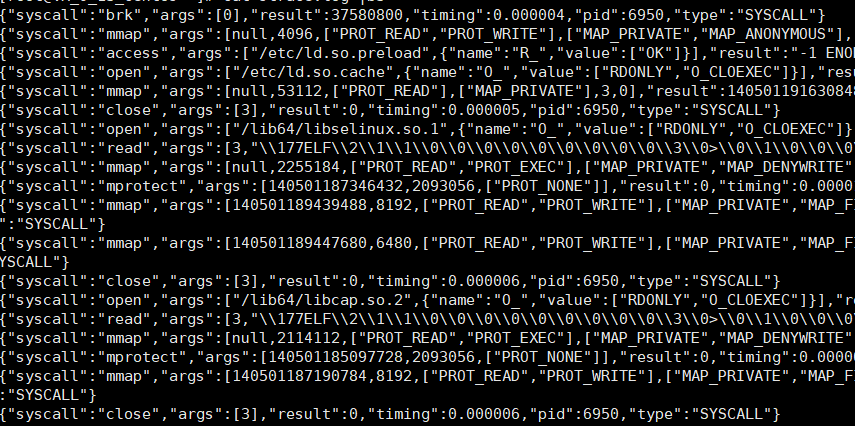

日志结构化

虽然strace能很好地监控syscall调用,但是有个问题是不利于工程化,因为strace的定位是程序员用来调试程序,日志显示的方式利于人类观察,不利于程序直接分析,所以需要对strace日志进行解析。在github中,搜索了一下strace parser ,发现了不少项目,看来这个问题,大家都曾遇到过呀,经过挑选,有6个开源项目还是不错的。

https://github.com/zom3y3/stracer

https://github.com/johnlcf/Stana

https://github.com/vstinner/python-ptrace

https://github.com/dannykopping/b3

https://github.com/wookietreiber/strace-analyzer

https://github.com/burner1024/strace-io-parser

其中 https://github.com/dannykopping/b3, 基于nodejs开发,可以将strace日志转化为json,还是很令人欣喜的。

执行以下命令安装b3并解析日志为json:

[root@VM_0_13_centos ~]# npm i -g b3-strace-parser

[root@VM_0_13_centos ~]# strace -f -T -o strace.log ls

[root@VM_0_13_centos ~]# cat strace.log | b3

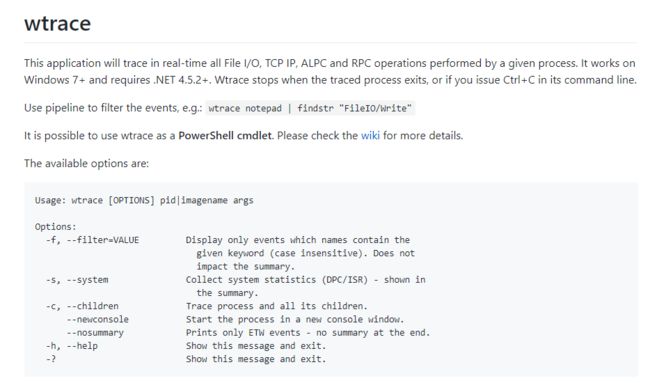

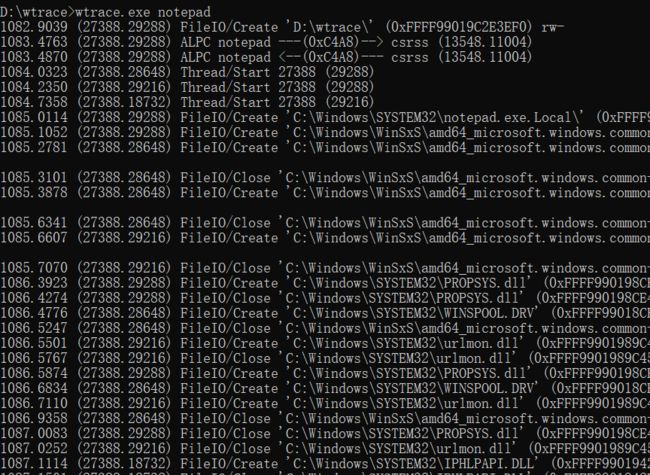

windows下的strace: wtrace

在搜索日志解析的时候,发现 windows下也有类似strace的工具:wtrace (https://github.com/lowleveldesign/wtrace),基于ETW机制实现。

之后也可以作为windows下沙箱的监控组件,记录以下ok.

最后

关注公众号:七夜安全博客

回复【1】:领取 Python数据分析 教程大礼包

回复【2】:领取 Python Flask 全套教程

回复【3】:领取 某学院 机器学习 教程

回复【4】:领取 爬虫 教程

回复【5】:领取 编译原理 教程

回复【6】:领取 渗透测试 教程

回复【7】:领取 人工智能数学基础 教程

本文章属于原创作品,欢迎大家转载分享,禁止修改文章的内容。