Java RSA 加密/解密和签名/验签

一、加密简介

强调一点:密钥的“钥”读“yue”,不是“yao”

1、加密技术可以分为对称与非对称两种

1)对称加密:即加密与解密用的是同一把秘钥,处理速度快,常用的对称加密技术有DES,AES等。

2)非对称加密:即加密与解密使用不同的密钥(成对生成),处理速度不及对称加密,常用的非对称加密技术有RSA等。

2、在非对称加密中,究竟是公钥加密还是私钥加密的问题

1)如果只是用加密的用途

公钥加密,私钥解密(私钥只有一个,公钥大家都知道)。

2)如果用验签

私钥加密,公钥解密(解密的来源是私钥,其它的来源是不可信任的)。

3、RSA加密

RSA加密算法是一种非对称加密算法。可以在不直接传递密钥的情况下,完成解密。这能够确保信息的安全性,避免了直接传递密钥所造成的被破解的风险。是由一对密钥来进行加解密的过程,分别称为公钥和私钥。两者之间有数学相关,该加密算法的原理就是对一极大整数做因数分解的困难性来保证安全性。通常个人保存私钥,公钥是公开的(可能同时多人持有)。

二、RSA加密、签名区别

加密和签名都是为了安全性考虑,但略有不同。常有人问加密和签名是用私钥还是公钥?其实都是对加密和签名的作用有所混淆。简单的说,加密是为了防止信息被泄露,而签名是为了防止信息被篡改。这里举2个例子说明。

第一个场景:战场上,B要给A传递一条消息,内容为某一指令。

RSA的加密过程如下:

(1)A生成一对密钥(公钥和私钥),私钥不公开,A自己保留。公钥为公开的,任何人可以获取。

(2)A传递自己的公钥给B,B用A的公钥对消息进行加密。

(3)A接收到B加密的消息,利用A自己的私钥对消息进行解密。

在这个过程中,只有2次传递过程,第一次是A传递公钥给B,第二次是B传递加密消息给A,即使都被敌方截获,也没有危险性,因为只有A的私钥才能对消息进行解密,防止了消息内容的泄露。

第二个场景:A收到B发的消息后,需要进行回复“收到”。

RSA签名的过程如下:

(1)A生成一对密钥(公钥和私钥),私钥不公开,A自己保留。公钥为公开的,任何人可以获取。

(2)A用自己的私钥对消息加签,形成签名,并将加签的消息和消息本身一起传递给B。

(3)B收到消息后,在获取A的公钥进行验签,如果验签出来的内容与消息本身一致,证明消息是A回复的。

在这个过程中,只有2次传递过程,第一次是A传递加签的消息和消息本身给B,第二次是B获取A的公钥,即使都被敌方截获,也没有危险性,因为只有A的私钥才能对消息进行签名,即使知道了消息内容,也无法伪造带签名的回复给B,防止了消息内容的篡改。

但是,综合两个场景你会发现,第一个场景虽然被截获的消息没有泄露,但是可以利用截获的公钥,将假指令进行加密,然后传递给A。第二个场景虽然截获的消息不能被篡改,但是消息的内容可以利用公钥验签来获得,并不能防止泄露。所以在实际应用中,要根据情况使用,也可以同时使用加密和签名,比如A和B都有一套自己的公钥和私钥,当A要给B发送消息时,先用B的公钥对消息加密,再对加密的消息使用A的私钥加签名,达到既不泄露也不被篡改,更能保证消息的安全性。

总结:公钥加密、私钥解密、私钥签名、公钥验签。

三、RSA算法加密/解密和签名/验签工具类

import javax.crypto.Cipher;

import java.io.ByteArrayOutputStream;

import java.security.*;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

import java.util.Base64;

/**

* RSA算法加密/解密和签名/验签工具类

* 生成密钥对(公钥和私钥)

* 加密内容与签名内容进行Base64加密解密(有利于HTTP协议下传输)

*/

public class RSAUtils {

/**

* 算法名称

*/

private static final String ALGORITHM = "RSA";

/**

* 签名算法 MD5withRSA 或 SHA1WithRSA 等

*/

public static final String SIGNATURE_ALGORITHM = "MD5withRSA";

/**

* 密钥长度默认是1024位:

* 加密的明文最大长度 = 密钥长度 - 11(单位是字节,即byte)

*/

private static final int KEY_SIZE = 1024;

/**

* RSA最大加密明文大小

*/

private static final int MAX_ENCRYPT_BLOCK = 117;

/**

* RSA最大解密密文大小

*/

private static final int MAX_DECRYPT_BLOCK = 128;

private RSAUtils() {

}

/**

* 获取密钥对

*

* @return 密钥对

*/

public static KeyPair getKeyPair() throws Exception {

KeyPairGenerator generator = KeyPairGenerator.getInstance(ALGORITHM);

generator.initialize(KEY_SIZE);

return generator.generateKeyPair();

}

/**

* 私钥字符串转PrivateKey实例

*

* @param privateKey 私钥字符串

* @return

*/

public static PrivateKey getPrivateKey(String privateKey) throws Exception {

KeyFactory keyFactory = KeyFactory.getInstance(ALGORITHM);

byte[] decodedKey = Base64.getDecoder().decode(privateKey.getBytes("UTF-8"));// 对私钥进行Base64编码解密

PKCS8EncodedKeySpec keySpec = new PKCS8EncodedKeySpec(decodedKey);

return keyFactory.generatePrivate(keySpec);

}

/**

* 公钥字符串转PublicKey实例

*

* @param publicKey 公钥字符串

* @return

*/

public static PublicKey getPublicKey(String publicKey) throws Exception {

KeyFactory keyFactory = KeyFactory.getInstance(ALGORITHM);

byte[] decodedKey = Base64.getDecoder().decode(publicKey.getBytes("UTF-8")); // 对公钥进行Base64编码解密

X509EncodedKeySpec keySpec = new X509EncodedKeySpec(decodedKey);

return keyFactory.generatePublic(keySpec);

}

/**

* 公钥加密

*

* @param data 待加密数据

* @param publicKey 公钥

* @return

*/

public static String encryptByPublicKey(String data, PublicKey publicKey) {

try (

ByteArrayOutputStream out = new ByteArrayOutputStream();

) {

Cipher cipher = Cipher.getInstance(ALGORITHM);

cipher.init(Cipher.ENCRYPT_MODE, publicKey);

int inputLen = data.getBytes("UTF-8").length;

int offset = 0;

byte[] cache;

int i = 0;

// 对数据分段加密

while (inputLen - offset > 0) {

if (inputLen - offset > MAX_ENCRYPT_BLOCK) {

cache = cipher.doFinal(data.getBytes("UTF-8"), offset, MAX_ENCRYPT_BLOCK);

} else {

cache = cipher.doFinal(data.getBytes("UTF-8"), offset, inputLen - offset);

}

out.write(cache, 0, cache.length);

i++;

offset = i * MAX_ENCRYPT_BLOCK;

}

byte[] encryptedData = out.toByteArray();

// 获取加密内容使用Base64进行编码加密,并以UTF-8为标准转化成字符串

// 加密后的字符串

//return new String(Base64.encodeBase64String(encryptedData));

return new String(Base64.getEncoder().encode(encryptedData), "UTF-8");

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

/**

* 私钥解密

*

* @param data 待解密数据

* @param privateKey 私钥

* @return

*/

public static String decryptByPrivateKey(String data, PrivateKey privateKey) {

try (

ByteArrayOutputStream out = new ByteArrayOutputStream();

) {

Cipher cipher = Cipher.getInstance(ALGORITHM);

cipher.init(Cipher.DECRYPT_MODE, privateKey);

// 对待解密数据进行Base64编码解密

byte[] dataBytes = Base64.getDecoder().decode(data.getBytes("UTF-8"));

int inputLen = dataBytes.length;

int offset = 0;

byte[] cache;

int i = 0;

// 对数据分段解密

while (inputLen - offset > 0) {

if (inputLen - offset > MAX_DECRYPT_BLOCK) {

cache = cipher.doFinal(dataBytes, offset, MAX_DECRYPT_BLOCK);

} else {

cache = cipher.doFinal(dataBytes, offset, inputLen - offset);

}

out.write(cache, 0, cache.length);

i++;

offset = i * MAX_DECRYPT_BLOCK;

}

byte[] decryptedData = out.toByteArray();

// 解密后的内容

return new String(decryptedData, "UTF-8");

} catch (Exception e) {

e.printStackTrace();

}

return null;

}

/**

* 私钥签名

*

* @param data 待签名数据

* @param privateKey 私钥

* @return 签名

*/

public static String sign(String data, PrivateKey privateKey) throws Exception {

byte[] keyBytes = privateKey.getEncoded();

PKCS8EncodedKeySpec keySpec = new PKCS8EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(ALGORITHM);

PrivateKey key = keyFactory.generatePrivate(keySpec);

Signature signature = Signature.getInstance(SIGNATURE_ALGORITHM);

signature.initSign(key);

signature.update(data.getBytes());

return new String(Base64.getEncoder().encode(signature.sign())); // 对签名内容进行Base64编码加密

}

/**

* 公钥验签

*

* @param srcData 原始字符串

* @param publicKey 公钥

* @param sign 签名

* @return 是否验签通过

*/

public static boolean verify(String srcData, PublicKey publicKey, String sign) throws Exception {

byte[] keyBytes = publicKey.getEncoded();

X509EncodedKeySpec keySpec = new X509EncodedKeySpec(keyBytes);

KeyFactory keyFactory = KeyFactory.getInstance(ALGORITHM);

PublicKey key = keyFactory.generatePublic(keySpec);

Signature signature = Signature.getInstance(SIGNATURE_ALGORITHM);

signature.initVerify(key);

signature.update(srcData.getBytes());

return signature.verify(Base64.getDecoder().decode(sign.getBytes())); // 对验签结果进行Base64编码解密

}

public static void main(String[] args) {

try {

// 生成密钥对

KeyPair keyPair = getKeyPair();

String privateKey = new String(Base64.getEncoder().encode(keyPair.getPrivate().getEncoded()), "UTF-8");

String publicKey = new String(Base64.getEncoder().encode(keyPair.getPublic().getEncoded()), "UTF-8");

System.out.println("私钥:" + privateKey);

System.out.println("公钥:" + publicKey);

// RSA加密

String data = "签名算法可以是NIST标准DSA,使用DSA和SHA-1。 使用SHA-1消息摘要算法的DSA算法可以指定为SHA1withDSA 。 在RSA的情况下,\n" +

"存在对消息多个选择摘要算法,所以签名算法可被指定为,例如, MD2withRSA , MD5withRSA ,或SHA1withRSA 。 必须指定算法名称,因为没有默认值。";

String encryptData = encryptByPublicKey(data, getPublicKey(publicKey));

System.out.println("加密后内容:" + encryptData);

// RSA解密

String decryptData = decryptByPrivateKey(encryptData, getPrivateKey(privateKey));

System.out.println("解密后内容:" + decryptData);

// RSA签名

String sign = sign(data, getPrivateKey(privateKey));

System.out.println("签名内容:" + sign);

// RSA验签

boolean result = verify(data, getPublicKey(publicKey), sign);

System.out.print("验签结果:" + result);

} catch (Exception e) {

e.printStackTrace();

System.out.print("加密解密异常");

}

}

}PS:RSA加密对明文的长度有所限制,规定需加密的明文最大长度=密钥长度-11(单位是字节,即byte),所以在加密和解密的过程中需要分块进行。而密钥默认是1024位,即1024位/8位-11=128-11=117字节。所以默认加密前的明文最大长度117字节,解密密文最大长度为128字。那么为啥两者相差11字节呢?是因为RSA加密使用到了填充模式(padding),即内容不足117字节时会自动填满,用到填充模式自然会占用一定的字节,而且这部分字节也是参与加密的。

密钥长度的设置可通过 KEY_SIZE进行自行调整(注意明文和密钥长度也做相应调整),当然非对称加密随着密钥变长,安全性上升的同时性能也会有所下降。

总结:

1、用到的核心类:具体使用查看API

1)KeyPairGenerator类用于生成公钥和私钥对。 密钥对生成器使用getInstance工厂方法(返回给定类的实例的静态方法)构造。

2)KeyPair类是密钥对(一个公钥和一个私钥)的简单持有者。 它不强制执行任何安全性,并且在初始化时应该像PrivateKey那样对待。

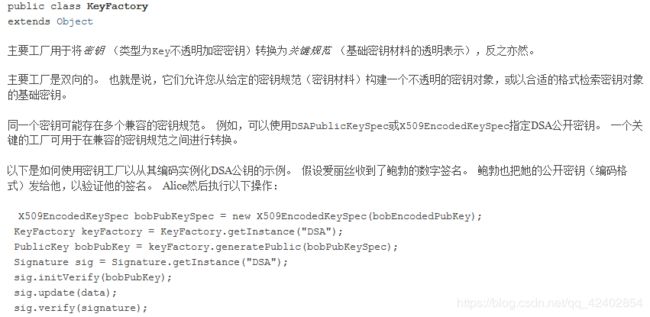

3)KeyFactory类

4)PKCS8EncodedKeySpec类代表私有密钥的ASN.1编码,根据ASN.1类型PrivateKeyInfo进行编码。

5)X509EncodedKeySpec类表示公钥的ASN.1编码,根据ASN.1类型SubjectPublicKeyInfo进行编码。

6)Cipher类提供加密和解密的加密密码的功能。 它构成了Java加密扩展(JCE)框架的核心。

7)Signature类用于向应用程序提供数字签名算法的功能。 数字签名用于数字数据的认证和完整性保证。

签名算法可以是NIST标准DSA,使用DSA和SHA-1。 使用SHA-1消息摘要算法的DSA算法可以指定为SHA1withDSA 。 在RSA的情况下,存在对消息多个选择摘要算法,所以签名算法可被指定为,例如, MD2withRSA , MD5withRSA ,或SHA1withRSA 。 必须指定算法名称,因为没有默认值。

8)加密内容与签名内容进行 java.util.Base64加密解密,有利于HTTP协议下传输

2、RSA算法加密/解密和签名/验签思绪整理

1)根据算法通过KeyPairGenerator类生成密钥对

2)根据算法通过KeyFactory类和PKCS8EncodedKeySpec类进行私钥字符串转PrivateKey实例

3)根据算法通过KeyFactory类和X509EncodedKeySpec类进行公钥字符串转PublicKey实例

4)根据算法通过Cipher类中的方法进行加密和解密功能

5)根据签名算法通过Signature类中的方法进行签名和验签功能

参考文章:

RSA加密、解密、签名、验签的原理及方法

RSA加密算法

站在前辈的肩膀上,每天进步一点点

ends~