- spring security中几大组件的作用和执行顺序

阿信在这里

javaspring

springsecurity中几大组件的作用和执行顺序在SpringSecurity中,AuthenticationProvider、GroupPermissionEvaluator、PermissionEvaluator、AbstractAuthenticationProcessingFilter、DefaultMethodSecurityExpressionHandler和ManageSecu

- 个人学习笔记7-6:动手学深度学习pytorch版-李沐

浪子L

深度学习深度学习笔记计算机视觉python人工智能神经网络pytorch

#人工智能##深度学习##语义分割##计算机视觉##神经网络#计算机视觉13.11全卷积网络全卷积网络(fullyconvolutionalnetwork,FCN)采用卷积神经网络实现了从图像像素到像素类别的变换。引入l转置卷积(transposedconvolution)实现的,输出的类别预测与输入图像在像素级别上具有一一对应关系:通道维的输出即该位置对应像素的类别预测。13.11.1构造模型下

- 深度学习-点击率预估-研究论文2024-09-14速读

sp_fyf_2024

深度学习人工智能

深度学习-点击率预估-研究论文2024-09-14速读1.DeepTargetSessionInterestNetworkforClick-ThroughRatePredictionHZhong,JMa,XDuan,SGu,JYao-2024InternationalJointConferenceonNeuralNetworks,2024深度目标会话兴趣网络用于点击率预测摘要:这篇文章提出了一种新

- linux挂载文件夹

小码快撩

linux

1.使用NFS(NetworkFileSystem)NFS是一种分布式文件系统协议,允许一个系统将其文件系统的一部分共享给其他系统。检查是否安装NFSrpm-qa|grepnfs2.启动和启用NFS服务假设服务名称为nfs-server.service,你可以使用以下命令启动和启用它:sudosystemctlstartnfs-server.servicesudosystemctlenablenf

- Sentinel实时监控不展示问题

朱杰jjj

sentinelsentinel

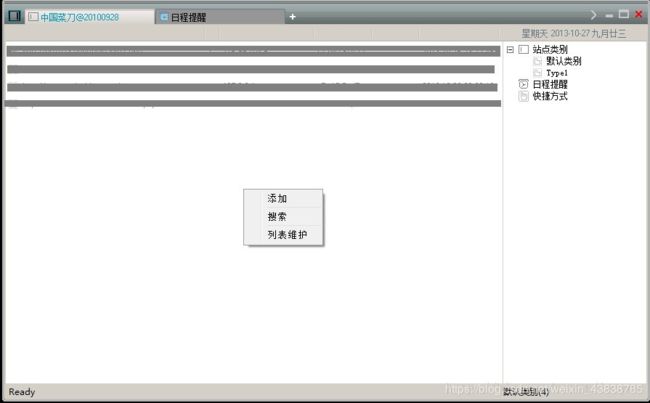

问题官方插件Endpoint支持,可以实时统计出SpringBoot的健康状况和请求的调用信息在使用Endpoint特性之前需要在Maven中添加spring-boot-starter-actuator依赖,并在配置中允许Endpoints的访问。SpringBoot1.x中添加配置management.security.enabled=false。暴露的endpoint路径为/sentinelS

- 相对与绝对路径、命令:cd、mkdir、rmdir、rm

强出头

2.6相对和绝对路径绝对路径:都是从根目录/开始的就是绝对路径,无论在任何目录下都能通过该路径找到该文件相对路径:不是以根目录开头的,相对当前目录的路径[root@mylinuxetc]#cat/etc/sysconfig/network-scripts/ifcfg-ens33(这里我们使用绝对路径查看文件ifcfg-ens33)[root@mylinuxetc]#cd/etc/sysconfig

- Spring Security静态资源过滤(11)

小黑屋说YYDS

spring

在一个实际项目中,并非所有的请求都需要经过SpringSecurity过滤器,有一些特殊的请求,例如静态资源等,一般来说并不需要经过SpringSecurity过滤器链,用户如果访问这些静态资源,直接返回对应的资源即可。回顾关于WebSecurity的讲解,提到它里边维护了一个ignoredRequests变量,该变量,记录的就是所有需要被忽略的请求,这些被忽略的请求将不再经过SpringSecu

- Spring Security定义多个过滤器链(10)

小黑屋说YYDS

spring

在SpringSecurity中可以同时存在多个过滤器链,一个WebSecurityConfigurerAdapter的实例就可以配置一条过滤器链。我们来看如下一个案例:@ConfigurationpublicclassSecurityConfig{@BeanUserDetailsServiceus(){InMemoryUserDetailsManagerusers=newInMemoryUser

- SpringSecurity初学总结

weixin_66442229

spring

springSecurity安全框架基于Java的安全框架主要有:SpringSecurity和Shiro介绍基础概念安全框架是对用户访问权限的控制,保证应用的安全性。其主要的工作是用户认证和用户授权|鉴权主要应用于Spring的企业应用系统,提供声明式的安全访问控制解决方案。它提供了一组可以在Spring应用上下文中配置的Bean能很好的结合Spring的DI依赖注入和AOP面向切面编程功能应用

- springcloud — 微服务鉴权管理Spring Security原理解析(二)

RachelHwang

springcloudspringjavaspringsecurityoauth2springcloud

引言:回顾之前介绍的OAuth2简单分析与介绍,微服务鉴权管理之OAuth2原理解析(一),前面的部分,我们关注了SpringSecurity是如何完成认证工作的,但是另外一部分核心的内容:过滤器,一直没有提到,我们已经知道SpringSecurity使用了springSecurityFilterChain作为了安全过滤的入口,这一节主要分析一下这个过滤器链都包含了哪些关键的过滤器,并且各自的使命

- Apache Shiro安全框架(2)-用户认证

heyrian

Javashiro

身份认证在shiro中用户需要提供用户的principals(身份)和credentials(证明)来证明该用户属于当前系统用户。常见的认证方式即用户名/密码。在解释身份认证之前,我们先来看看shiro中的Subject和Realm,这是身份认证的两个关键的概念。Subjectsubject代表当前用户,内部主要维护当前用户信息。shiro中所有的subject都交给SecurityManager

- 【NLP5-RNN模型、LSTM模型和GRU模型】

一蓑烟雨紫洛

nlprnnlstmgrunlp

RNN模型、LSTM模型和GRU模型1、什么是RNN模型RNN(RecurrentNeuralNetwork)中文称为循环神经网络,它一般以序列数据为输入,通过网络内部的结构设计有效捕捉序列之间的关系特征,一般也是以序列形式进行输出RNN的循环机制使模型隐层上一时间步产生的结果,能够作为当下时间步输入的一部分(当下时间步的输入除了正常的输入外还包括上一步的隐层输出)对当下时间步的输出产生影响2、R

- 深度学习--对抗生成网络(GAN, Generative Adversarial Network)

Ambition_LAO

深度学习生成对抗网络

对抗生成网络(GAN,GenerativeAdversarialNetwork)是一种深度学习模型,由IanGoodfellow等人在2014年提出。GAN主要用于生成数据,通过两个神经网络相互对抗,来生成以假乱真的新数据。以下是对GAN的详细阐述,包括其概念、作用、核心要点、实现过程、代码实现和适用场景。1.概念GAN由两个神经网络组成:生成器(Generator)和判别器(Discrimina

- Linux网络服务配置:从基础到高级

M78NB666

linux运维服务器

一、网络服务配置基础1.网络接口配置Linux系统中,网络接口的配置通常通过/etc/network/interfaces文件(Debian/Ubuntu)或/etc/sysconfig/network-scripts/ifcfg-文件(RedHat/CentOS)来完成。配置内容包括IP地址、子网掩码、网关等。2.DNS配置DNS配置通常在/etc/resolv.conf文件中设置,包括指定DN

- SpringSecurity认证鉴权流程

JH3073

服务器java前端

SpringSecurity认证鉴权流程SpringSecurity的认证流程SpringSecurity的鉴权流程将用户交给SpringSecurity管理主要涉及以下几个步骤:SpringSecurity的认证流程用户请求:用户向应用程序发起请求,通常是访问受保护的资源(例如,一个需要登录的页面)。检查是否需要认证:SpringSecurity会检查请求的URL是否需要认证。这个检查是基于配置

- 前端发布 CDN缓存

跳动的世界线

前端缓存CDN

公司给服务器加了CDN,导致有时前端代码上传打包后,正式环境页面效果却不更新。每次都需要去找运维刷CDN…让我彻底记住了CDN缓存CDN(ContentDeliveryNetwork,内容分发网络)是一种广泛使用的互联网技术,旨在提高用户访问网站的速度和可靠性。CDN的核心思想是将网站的内容缓存到全球分布的边缘节点上,让用户能够从最近的节点获取数据,从而减少延迟和带宽消耗。CDN缓存机制的基本原理

- 边缘计算PCDN的使用场景及优势

神鸟云-Hu

边缘计算人工智能

一、定义PCDN,全称为PrivateContentDeliveryNetwork,即私有内容分发网络。它是一种基于P2P技术和CDN的内容分发加速网络,通过在网络中添加大量的低成本缓存服务器,将用户请求的内容从原始服务器分发到这些缓存服务器,从而实现内容更快、更稳定地传输到终端用户。二、功能PCDN的主要功能是加速内容传输。通过在CDN网络中加入更多的缓存服务器,将热点内容分布到更广泛的网络上,

- Elasticsearch7.7.0 配置用户名和密码

i0208

Elasticsearch

配置用户和密码需要在配置文件中开启x-pack验证,修改config目录下面的elasticsearch.yml文件,在里面添加如下内容,并重启ES[root@localhostesuser]#vim/opt/es/elasticsearch-7.7.0/config/elasticsearch.ymlxpack.security.enabled:truexpack.license.self_ge

- Oracle数据库中的Oracle Label Security是什么

2401_85812026

javascript开发语言ecmascript

OracleLabelSecurity(OLS)是Oracle数据库中的一个强大特性,它提供了基于标签的行级安全性控制。通过OLS,组织可以实施细粒度的数据访问控制,确保用户只能访问他们被授权的数据。OracleLabelSecurity的工作原理OLS通过定义一系列的标签和安全策略来控制对数据库中数据的访问。每个数据行都会被分配一个或多个标签,而用户或应用程序的会话也会被分配一个标签。当用户尝试

- 概率图模型(PGM)综述

医学影像处理

概率图模型概率图模型综述

RefLink:http://www.sigvc.org/bbs/thread-728-1-1.htmlGraphicalModel的基本类型基本的GraphicalModel可以大致分为两个类别:贝叶斯网络(BayesianNetwork)和马尔可夫随机场(MarkovRandomField)。它们的主要区别在于采用不同类型的图来表达变量之间的关系:贝叶斯网络采用有向无环图(DirectedAc

- 【加密社】深入理解TON智能合约 (FunC语法)

加密社

闲侃Nethereum教程区块链智能合约

king:摘要:在TON(TheOpenNetwork)区块链平台中,智能合约扮演着举足轻重的角色。本文将通过分析一段TON智能合约代码带领读者学习dict(字典)和list(列表)在FunC语言中的用法,以及如何在实际场景中实现高效的验证者选举。一、引言TON区块链平台的智能合约采用FunC语法一、引言TON区块链平台的智能合约采用FunC语言编写,该语言提供了丰富的数据结构,如dict和lis

- 经纬恒润正式发布HSM固件解决方案,适配瑞萨RH850-U2A/B系列芯片

经纬恒润

研发工具HSM固件解决方案

在智能网联汽车时代浪潮下,数据安全与隐私保护成为行业发展的核心议题。面对日益严峻的安全挑战,经纬恒润积极响应市场需求,正式推出基于瑞萨RH850-U2A/B系列芯片开发的HSM(HardwareSecurityModule,硬件安全模块)固件产品。本次发布的HSM固件能够切实满足各种安全需求,确保车辆在面对网络攻击时能够迅速响应、有效防护,其深度融合了瑞萨RH850-U2A/B系列芯片的卓越性能,

- Hbase - kerberos认证异常

kikiki2

之前怎么认证都认证不上,问题找了好了,发现它的异常跟实际操作根本就对不上,死马当活马医,当时也是瞎改才好的,给大家伙记录记录。KrbException:ServernotfoundinKerberosdatabase(7)-LOOKING_UP_SERVER>>>KdcAccessibility:removestorm1.starsriver.cnatsun.security.krb5.KrbTg

- Ubuntu 22.04网络无法连接的解决方法

威桑

Linuxubuntulinux

在使用Ubuntu22.04系统时,在一次重启后桌面右上角并没有有线网络图标,并且打开浏览器无法访问百度。虚拟机网络连接方式是NAT模式,电脑主机也是有网络的。删除NetworkManager缓存文件,重启网络后问题就解决了。sudoserviceNetworkManagerstopsudorm/var/lib/NetworkManager/NetworkManager.statesudoserv

- spring boot--在spring security下使用h2

黑夜_蚊香

配置maven依赖org.springframework.bootspring-boot-starter-parent2.2.0.RELEASEorg.springframework.bootspring-boot-starter-weborg.springframework.bootspring-boot-starter-securitycom.h2databaseh2runtimeWebSec

- Spring Boot整合Spring Security+JWT+OAuth 2.0 实现认证鉴权登录(框架介绍)

星空下夜猫子

springspringboot数据库

简介SpringSecurity框架描述SpringSecurity是一个基于Spring框架的安全性框架,可以为Web应用程序提供身份验证(Authentication)、授权(Authorization)、攻击防御等安全功能。SpringSecurity框架提供了一整套的身份验证、授权、ACL(访问控制列表)等模块和类库,还提供了一系列的安全过滤器、安全标签等,可以方便地实现常见的安全性控制。

- 探索深度学习的奥秘:从理论到实践的奇幻之旅

小周不想卷

深度学习

目录引言:穿越智能的迷雾一、深度学习的奇幻起源:从感知机到神经网络1.1感知机的启蒙1.2神经网络的诞生与演进1.3深度学习的崛起二、深度学习的核心魔法:神经网络架构2.1前馈神经网络(FeedforwardNeuralNetwork,FNN)2.2卷积神经网络(CNN)2.3循环神经网络(RNN)及其变体(LSTM,GRU)2.4生成对抗网络(GAN)三、深度学习的魔法秘籍:算法与训练3.1损失

- VMware工具下centos7虚拟机无法使用yum的解决方法

hardly study

centoslinux运维服务器centos

一、检查网络配置是否正常执行pingwww.baidu.com,如果测试不通,则需进一步检查网卡配置(建议安装虚拟机时选择NAT模式)二、检查网卡信息2.1确认并修改网卡信息路径:/etc/sysconfig/network-scripts/ifcfg-ens33ONBOOT=no表示在系统启动时不激活ens33的网卡设备,修改onboot=yes,激活网卡2.2重启network服务system

- CycleGAN学习:Unpaired Image-to-Image Translation using Cycle-Consistent Adversarial Networks, 2017.

屎山搬运工

深度学习CycleGANGAN风格迁移

【导读】图像到图像的转换技术一般需要大量的成对数据,然而要收集这些数据异常耗时耗力。因此本文主要介绍了无需成对示例便能实现图像转换的CycleGAN图像转换技术。文章分为五部分,分别概述了:图像转换的问题;CycleGAN的非成对图像转换原理;CycleGAN的架构模型;CycleGAN的应用以及注意事项。图像到图像的转换涉及到生成给定图像的新的合成版本,并进行特定的修改,例如将夏季景观转换为冬季

- arXiv综述论文“Graph Neural Networks: A Review of Methods and Applications”

硅谷秋水

自动驾驶

arXiv于2019年7月10日上载的GNN综述论文“GraphNeuralNetworks:AReviewofMethodsandApplications“。摘要:许多学习任务需要处理图数据,该图数据包含元素之间的丰富关系信息。建模物理系统、学习分子指纹、预测蛋白质界面以及对疾病进行分类都需要一个模型从图输入学习。在其他如文本和图像之类非结构数据学习的领域中,对提取的结构推理,例如句子的依存关系

- ASM系列六 利用TreeApi 添加和移除类成员

lijingyao8206

jvm动态代理ASM字节码技术TreeAPI

同生成的做法一样,添加和移除类成员只要去修改fields和methods中的元素即可。这里我们拿一个简单的类做例子,下面这个Task类,我们来移除isNeedRemove方法,并且添加一个int 类型的addedField属性。

package asm.core;

/**

* Created by yunshen.ljy on 2015/6/

- Springmvc-权限设计

bee1314

springWebjsp

万丈高楼平地起。

权限管理对于管理系统而言已经是标配中的标配了吧,对于我等俗人更是不能免俗。同时就目前的项目状况而言,我们还不需要那么高大上的开源的解决方案,如Spring Security,Shiro。小伙伴一致决定我们还是从基本的功能迭代起来吧。

目标:

1.实现权限的管理(CRUD)

2.实现部门管理 (CRUD)

3.实现人员的管理 (CRUD)

4.实现部门和权限

- 算法竞赛入门经典(第二版)第2章习题

CrazyMizzz

c算法

2.4.1 输出技巧

#include <stdio.h>

int

main()

{

int i, n;

scanf("%d", &n);

for (i = 1; i <= n; i++)

printf("%d\n", i);

return 0;

}

习题2-2 水仙花数(daffodil

- struts2中jsp自动跳转到Action

麦田的设计者

jspwebxmlstruts2自动跳转

1、在struts2的开发中,经常需要用户点击网页后就直接跳转到一个Action,执行Action里面的方法,利用mvc分层思想执行相应操作在界面上得到动态数据。毕竟用户不可能在地址栏里输入一个Action(不是专业人士)

2、<jsp:forward page="xxx.action" /> ,这个标签可以实现跳转,page的路径是相对地址,不同与jsp和j

- php 操作webservice实例

IT独行者

PHPwebservice

首先大家要简单了解了何谓webservice,接下来就做两个非常简单的例子,webservice还是逃不开server端与client端。我测试的环境为:apache2.2.11 php5.2.10做这个测试之前,要确认你的php配置文件中已经将soap扩展打开,即extension=php_soap.dll;

OK 现在我们来体验webservice

//server端 serve

- Windows下使用Vagrant安装linux系统

_wy_

windowsvagrant

准备工作:

下载安装 VirtualBox :https://www.virtualbox.org/

下载安装 Vagrant :http://www.vagrantup.com/

下载需要使用的 box :

官方提供的范例:http://files.vagrantup.com/precise32.box

还可以在 http://www.vagrantbox.es/

- 更改linux的文件拥有者及用户组(chown和chgrp)

无量

clinuxchgrpchown

本文(转)

http://blog.163.com/yanenshun@126/blog/static/128388169201203011157308/

http://ydlmlh.iteye.com/blog/1435157

一、基本使用:

使用chown命令可以修改文件或目录所属的用户:

命令

- linux下抓包工具

矮蛋蛋

linux

原文地址:

http://blog.chinaunix.net/uid-23670869-id-2610683.html

tcpdump -nn -vv -X udp port 8888

上面命令是抓取udp包、端口为8888

netstat -tln 命令是用来查看linux的端口使用情况

13 . 列出所有的网络连接

lsof -i

14. 列出所有tcp 网络连接信息

l

- 我觉得mybatis是垃圾!:“每一个用mybatis的男纸,你伤不起”

alafqq

mybatis

最近看了

每一个用mybatis的男纸,你伤不起

原文地址 :http://www.iteye.com/topic/1073938

发表一下个人看法。欢迎大神拍砖;

个人一直使用的是Ibatis框架,公司对其进行过小小的改良;

最近换了公司,要使用新的框架。听说mybatis不错;就对其进行了部分的研究;

发现多了一个mapper层;个人感觉就是个dao;

- 解决java数据交换之谜

百合不是茶

数据交换

交换两个数字的方法有以下三种 ,其中第一种最常用

/*

输出最小的一个数

*/

public class jiaohuan1 {

public static void main(String[] args) {

int a =4;

int b = 3;

if(a<b){

// 第一种交换方式

int tmep =

- 渐变显示

bijian1013

JavaScript

<style type="text/css">

#wxf {

FILTER: progid:DXImageTransform.Microsoft.Gradient(GradientType=0, StartColorStr=#ffffff, EndColorStr=#97FF98);

height: 25px;

}

</style>

- 探索JUnit4扩展:断言语法assertThat

bijian1013

java单元测试assertThat

一.概述

JUnit 设计的目的就是有效地抓住编程人员写代码的意图,然后快速检查他们的代码是否与他们的意图相匹配。 JUnit 发展至今,版本不停的翻新,但是所有版本都一致致力于解决一个问题,那就是如何发现编程人员的代码意图,并且如何使得编程人员更加容易地表达他们的代码意图。JUnit 4.4 也是为了如何能够

- 【Gson三】Gson解析{"data":{"IM":["MSN","QQ","Gtalk"]}}

bit1129

gson

如何把如下简单的JSON字符串反序列化为Java的POJO对象?

{"data":{"IM":["MSN","QQ","Gtalk"]}}

下面的POJO类Model无法完成正确的解析:

import com.google.gson.Gson;

- 【Kafka九】Kafka High Level API vs. Low Level API

bit1129

kafka

1. Kafka提供了两种Consumer API

High Level Consumer API

Low Level Consumer API(Kafka诡异的称之为Simple Consumer API,实际上非常复杂)

在选用哪种Consumer API时,首先要弄清楚这两种API的工作原理,能做什么不能做什么,能做的话怎么做的以及用的时候,有哪些可能的问题

- 在nginx中集成lua脚本:添加自定义Http头,封IP等

ronin47

nginx lua

Lua是一个可以嵌入到Nginx配置文件中的动态脚本语言,从而可以在Nginx请求处理的任何阶段执行各种Lua代码。刚开始我们只是用Lua 把请求路由到后端服务器,但是它对我们架构的作用超出了我们的预期。下面就讲讲我们所做的工作。 强制搜索引擎只索引mixlr.com

Google把子域名当作完全独立的网站,我们不希望爬虫抓取子域名的页面,降低我们的Page rank。

location /{

- java-归并排序

bylijinnan

java

import java.util.Arrays;

public class MergeSort {

public static void main(String[] args) {

int[] a={20,1,3,8,5,9,4,25};

mergeSort(a,0,a.length-1);

System.out.println(Arrays.to

- Netty源码学习-CompositeChannelBuffer

bylijinnan

javanetty

CompositeChannelBuffer体现了Netty的“Transparent Zero Copy”

查看API(

http://docs.jboss.org/netty/3.2/api/org/jboss/netty/buffer/package-summary.html#package_description)

可以看到,所谓“Transparent Zero Copy”是通

- Android中给Activity添加返回键

hotsunshine

Activity

// this need android:minSdkVersion="11"

getActionBar().setDisplayHomeAsUpEnabled(true);

@Override

public boolean onOptionsItemSelected(MenuItem item) {

- 静态页面传参

ctrain

静态

$(document).ready(function () {

var request = {

QueryString :

function (val) {

var uri = window.location.search;

var re = new RegExp("" + val + "=([^&?]*)", &

- Windows中查找某个目录下的所有文件中包含某个字符串的命令

daizj

windows查找某个目录下的所有文件包含某个字符串

findstr可以完成这个工作。

[html]

view plain

copy

>findstr /s /i "string" *.*

上面的命令表示,当前目录以及当前目录的所有子目录下的所有文件中查找"string&qu

- 改善程序代码质量的一些技巧

dcj3sjt126com

编程PHP重构

有很多理由都能说明为什么我们应该写出清晰、可读性好的程序。最重要的一点,程序你只写一次,但以后会无数次的阅读。当你第二天回头来看你的代码 时,你就要开始阅读它了。当你把代码拿给其他人看时,他必须阅读你的代码。因此,在编写时多花一点时间,你会在阅读它时节省大量的时间。让我们看一些基本的编程技巧: 尽量保持方法简短 尽管很多人都遵

- SharedPreferences对数据的存储

dcj3sjt126com

SharedPreferences简介: &nbs

- linux复习笔记之bash shell (2) bash基础

eksliang

bashbash shell

转载请出自出处:

http://eksliang.iteye.com/blog/2104329

1.影响显示结果的语系变量(locale)

1.1locale这个命令就是查看当前系统支持多少种语系,命令使用如下:

[root@localhost shell]# locale

LANG=en_US.UTF-8

LC_CTYPE="en_US.UTF-8"

- Android零碎知识总结

gqdy365

android

1、CopyOnWriteArrayList add(E) 和remove(int index)都是对新的数组进行修改和新增。所以在多线程操作时不会出现java.util.ConcurrentModificationException错误。

所以最后得出结论:CopyOnWriteArrayList适合使用在读操作远远大于写操作的场景里,比如缓存。发生修改时候做copy,新老版本分离,保证读的高

- HoverTree.Model.ArticleSelect类的作用

hvt

Web.netC#hovertreeasp.net

ArticleSelect类在命名空间HoverTree.Model中可以认为是文章查询条件类,用于存放查询文章时的条件,例如HvtId就是文章的id。HvtIsShow就是文章的显示属性,当为-1是,该条件不产生作用,当为0时,查询不公开显示的文章,当为1时查询公开显示的文章。HvtIsHome则为是否在首页显示。HoverTree系统源码完全开放,开发环境为Visual Studio 2013

- PHP 判断是否使用代理 PHP Proxy Detector

天梯梦

proxy

1. php 类

I found this class looking for something else actually but I remembered I needed some while ago something similar and I never found one. I'm sure it will help a lot of developers who try to

- apache的math库中的回归——regression(翻译)

lvdccyb

Mathapache

这个Math库,虽然不向weka那样专业的ML库,但是用户友好,易用。

多元线性回归,协方差和相关性(皮尔逊和斯皮尔曼),分布测试(假设检验,t,卡方,G),统计。

数学库中还包含,Cholesky,LU,SVD,QR,特征根分解,真不错。

基本覆盖了:线代,统计,矩阵,

最优化理论

曲线拟合

常微分方程

遗传算法(GA),

还有3维的运算。。。

- 基础数据结构和算法十三:Undirected Graphs (2)

sunwinner

Algorithm

Design pattern for graph processing.

Since we consider a large number of graph-processing algorithms, our initial design goal is to decouple our implementations from the graph representation

- 云计算平台最重要的五项技术

sumapp

云计算云平台智城云

云计算平台最重要的五项技术

1、云服务器

云服务器提供简单高效,处理能力可弹性伸缩的计算服务,支持国内领先的云计算技术和大规模分布存储技术,使您的系统更稳定、数据更安全、传输更快速、部署更灵活。

特性

机型丰富

通过高性能服务器虚拟化为云服务器,提供丰富配置类型虚拟机,极大简化数据存储、数据库搭建、web服务器搭建等工作;

仅需要几分钟,根据CP

- 《京东技术解密》有奖试读获奖名单公布

ITeye管理员

活动

ITeye携手博文视点举办的12月技术图书有奖试读活动已圆满结束,非常感谢广大用户对本次活动的关注与参与。

12月试读活动回顾:

http://webmaster.iteye.com/blog/2164754

本次技术图书试读活动获奖名单及相应作品如下:

一等奖(两名)

Microhardest:http://microhardest.ite