- discuz discuz_admincp.php 讲解,Discuz! 1.5-2.5 命令执行漏洞分析(CVE-2018-14729)

weixin_39740419

discuz讲解

0x00漏洞简述漏洞信息8月27号有人在GitHub上公布了有关Discuz1.5-2.5版本中后台数据库备份功能存在的命令执行漏洞的细节。漏洞影响版本Discuz!1.5-2.50x01漏洞复现官方论坛下载相应版本就好。0x02漏洞分析需要注意的是这个漏洞其实是需要登录后台的,并且能有数据库备份权限,所以比较鸡肋。我这边是用Discuz!2.5完成漏洞复现的,并用此进行漏洞分析的。漏洞点在:so

- 【漏洞复现】2023HVV WPS Office 远程代码执行漏洞(RCE)

李火火安全阁

漏洞复现应用安全WPSOffice

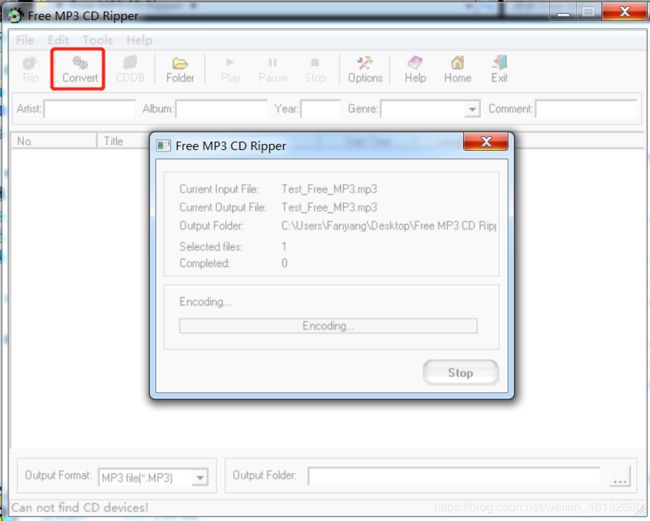

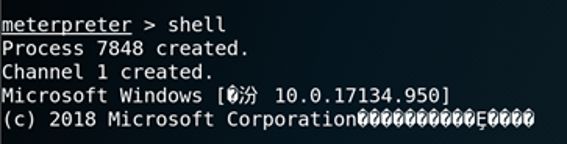

文章目录前言声明一、漏洞描述二、影响范围三、漏洞复现服务端的功能客户端的功能四、修复建议前言2023HVV期间曝出的WPSOffice存在RCE漏洞,攻击者可通过该漏洞执行任意命令,获取服务器控制权限。声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

- aspcms webshell漏洞复现

青衫木牛马

aspaspcmsgetshell

1.【ip】/admin_aspcms/login.asp访问后台,admin123456登录2.点击【扩展功能】【幻灯片设置】点击【保存】开启代理进行抓包3.在抓取的数据包中修改slideTextStatus字段的值为以下代码并进行发包访问影响文件字段值1%25><%25密码是a影响文件/config/AspCms_Config.asp4.蚁剑连接

- Nginx越界读取缓存漏洞 CVE-2017-7529 漏洞复现

ADummy_

vulhub_Writeup网络安全渗透测试安全漏洞

Nginx越界读取缓存漏洞(CVE-2017-7529)byADummy0x00利用路线POC验证—>读取到缓存文件中位于“http返回包体”前的“文件头”、“http返回包头”等内容0x01漏洞介绍Nginx在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP返回包头”+“HTTP返回包体”。如果二次请求命中了该缓存文件,

- 【漏洞复现】华三 H3C IMC 智能管理中心 /byod/index.xhtml RCE

凝聚力安全团队

漏洞复现xhtml前端htmlweb渗透web网络安全渗透测试

免责声明:本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所

- 「漏洞复现」契约锁电子签章平台 add 远程命令执行漏洞

鲨鱼辣椒丶D

漏洞复现web安全

0x01免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!0x02产品介绍契约锁电子签章平台是上海亘岩网络科技有限公司推出的一套数字签章解决方案。契约锁为中大型组织提供“数

- weblogic-SSRF漏洞复现(SSRF原理、利用与防御)

不想当脚本小子的脚本小子

中间件漏洞复现SSRF安全

一、SSRF概念服务端请求伪造(Server-SideRequestForgery),是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。SSRF形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能,且没有对目标地址做过滤与限制。比如从指定URL地址获取网页文本内容,加载指定地址的图片、文档等等。首先,我们要对目标网站的架构了解

- fastbee物联网管理系统download接口任意文件下载漏洞

抠脚大汉在网络

漏洞复现漏洞

fastbee物联网管理系统download接口任意文件下载漏洞文章目录fastbee物联网管理系统download接口任意文件下载漏洞免责申明搜索语法漏洞描述漏洞复现修复建议免责申明本文章仅供学习与交流,请勿用于非法用途,均由使用者本人负责,文章作者不为此承担任何责任搜索语法fofaicon_hash="-307138793"&&title=="FastBee物联网系统"漏洞描述FastBee是

- 某云彩SRM2.0后台绕过漏洞

抠脚大汉在网络

漏洞复现漏洞

文章目录免责申明搜索语法漏洞描述漏洞复现修复建议免责申明本文章仅供学习与交流,请勿用于非法用途,均由使用者本人负责,文章作者不为此承担任何责任搜索语法fofaicon_hash="1665918155"漏洞描述某云采SRM2.0是一款先进的供应链管理系统,旨在优化企业的采购流程和供应商管理。该系统通过云端技术,提供实时的数据分析和智能决策支持,帮助企业提高采购效率和降低成本。该系统在autolog

- 【漏洞复现】蜂信物联 FastBee 开源物联网平台 download 任意文件读取漏洞

炫彩@之星

漏洞复现漏洞复现网络安全安全性测试安全

【漏洞复现】蜂信物联FastBee开源物联网平台download任意文件读取漏洞、01漏洞描述蜂信物联FastBee开源物联网平台download接口存在任意文件读取漏洞,未经身份验证攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件),导致网站处于极度不安全状态。02漏洞环境FOFA语法:body=“FastBee物联网系统”||icon_hash=“-307138793”03漏

- CVE-2024-25852 Linksys RE7000无线扩展器 RCE漏洞

抠脚大汉在网络

漏洞复现漏洞漏洞

文章目录免责声明漏洞描述漏洞原理影响版本漏洞复现修复建议免责声明本文章仅供学习与交流,请勿用于非法用途,均由使用者本人负责,文章作者不为此承担任何责任漏洞描述RE7000是Linksys推出的一款具有无缝漫游功能的双频AC1900无线扩展器,重点是withseamlessroaming(无缝漫游)漏洞原理RE7000无线扩展器在访问/goform/AccessControl功能接口时在Access

- 用友U8 Cloud RepAddToTaskAction SQL注入漏洞复现

天官赐福万无禁忌

漏洞复现安全web安全

1产品简介用友U8Cloud是用友推出的新一代云ERP,主要聚焦成长型、创新型企业,提供企业级云ERP整体解决方案。2漏洞概述用友U8CloudRepAddToTaskAction接口处存在SQL注入漏洞,未经身份验证的远程攻击者除了可以利用SQL注入漏洞获取数据库中的信息(例如,管理员后台密码、站点的用户个人信息)之外,甚至在高权限的情况可向服务器中写入木马,进一步获取服务器系统权限。3影响范围

- 用友U8-CRM exportdictionary.php SQL注入

iSee857

漏洞复现安全

0x01漏洞描述:用友U8-CRM的/devtools/tools/exportdictionary.php接口处存在SQL注入漏洞。这可能导致泄露敏感数据、破坏数据库完整性,甚至获取对数据库的完全控制。0x02影响版本:V16.1,V16.0,V15.1,V15.0,V130x03搜索语句:Fofa:title="用友U8CRM"0x04漏洞复现:GET/devtools/tools/expor

- 用友U8 CRM exportdictionary.php SQL注入漏洞复现

0xSecl

漏洞复现安全web安全

0x01产品简介用友U8CRM客户关系管理系统是一款专业的企业级CRM软件,旨在帮助企业高效管理客户关系、提升销售业绩和提供优质的客户服务。0x02漏洞概述用友U8CRM客户关系管理系统exportdictionary.php文件存在SQL注入漏洞,未经身份验证的攻击者通过漏洞执行任意SQL语句,调用xp_cmdshell写入后门文件,执行任意代码,从而获取到服务器权限。<

- 【系统安全】Windows内核权限提升漏洞(CVE-2024-30088)

李火火安全阁

漏洞复现系统安全系统安全windows

文章目录前言一、漏洞概述二、影响范围三、漏洞复现四、修复建议前言CVE-2024-30088是Windows内核提权漏洞,由越南安全研究员@BùiQuangHiếu详细分析。漏洞发生在AuthzBasepCopyoutInternalSecurityAttributes函数中,该函数在复制SecurityAttributesList时会使用用户提供的指针,在校验及复制期间存在时间差,导致存在TOC

- 福建科立讯通信 指挥调度管理平台 SQL注入漏洞复现(CVE-2024-2620、CVE-2024-2621)

OidBoy_G

漏洞复现安全web安全

0x01产品简介福建科立讯通信指挥调度管理平台是一个专门针对通信行业的管理平台。该产品旨在提供高效的指挥调度和管理解决方案,以帮助通信运营商或相关机构实现更好的运营效率和服务质量。该平台提供强大的指挥调度功能,可以实时监控和管理通信网络设备、维护人员和工作任务等。用户可以通过该平台发送指令、调度人员、分配任务,并即时获取现场反馈和报告。0x02漏洞概述福建科立讯通信指挥调度管理平台down_fil

- WordPress Plugin NotificationX插件 SQL注入漏洞复现(CVE-2024-1698)

OidBoy_G

漏洞复现sqlweb安全安全

0x01产品简介WordPress和WordPressplugin都是WordPress基金会的产品。WordPress是一套使用PHP语言开发的博客平台。该平台支持在PHP和MySQL的服务器上架设个人博客网站。0x02漏洞概述WordPresspluginNotificationX是一个应用插件。2.8.2版本及之前存在安全漏洞,该漏洞源于对用户提供的参数转义不充分以及对现有SQL查询缺乏充分

- 友点CMS GetSpecial SQL注入漏洞复现

OidBoy_G

漏洞复现安全web安全

0x01产品简介友点CMS是一款高效且灵活的网站管理系统,它为用户提供了简单易用的界面和丰富的功能。无论是企业还是个人,都能通过友点CMS快速搭建出专业且美观的网站。该系统支持多种内容类型和自定义模板,方便用户按需调整。同时,它具备强大的SEO功能,能提升网站在搜索引擎中的排名。友点CMS还支持多语言设置,适应国际化需求。总的来说,友点CMS是网站建设的理想选择,既高效又易用。0x02漏洞概述友点

- 友点CMS image_upload.php 文件上传漏洞复现

OidBoy_G

漏洞复现phpweb安全安全

0x01产品简介友点CMS是一款高效且灵活的网站管理系统,它为用户提供了简单易用的界面和丰富的功能。无论是企业还是个人,都能通过友点CMS快速搭建出专业且美观的网站。该系统支持多种内容类型和自定义模板,方便用户按需调整。同时,它具备强大的SEO功能,能提升网站在搜索引擎中的排名。友点CMS还支持多语言设置,适应国际化需求。总的来说,友点CMS是网站建设的理想选择,既高效又易用。0x02漏洞概述友点

- JeePlus快速开发平台 validateMobile SQL注入漏洞复现

OidBoy_G

漏洞复现sqlweb安全安全

0x01产品简介JeePlus(洁普斯)是一个软件快速开发平台,使用多种现代Web技术,包括SpringCloud/SpringBoot、MyBatisPlus、SpringSecurity、Redis、Vue3、ElementPlus等。该平台支持多种数据库,如MySQL、Oracle、sqlserver、postgresql等。JeePlus采用标准的SOA架构,依托优秀的前台富客户端框架(如

- F5漏洞复现[CVE-2020-5902]与[CVE_2021_22986]

Coder_preston

计算机安全pytorchgitbranch

引言 F5BIG-IP广泛应用于大型企业,数据中心、云计算平台中,可以实现应用加速、负载均衡、SLL过载、web应用防火墙等功能。这篇文章主要是复现F5的漏洞,包括其被远程代码执行的过程,以及探究以下我们可以在F5上远程执行代码之后可以做哪些事情。环境搭建 F5的环境搭建教程在网上可以查到很多,这里大概介绍以下流程与心得。首先搭建环境需要使用vmware软件运行F5的镜像来实现,需要下载并安装相关

- 【漏洞复现】F5 BIG-IP 远程代码执行漏洞(CVE-2023-46747)

webQD153

tcp/ip网络协议网络

F5BIG-IP远程代码执行漏洞(CVE-2023-46747)漏洞描述F5BIG-IP远程代码执行漏洞(CVE-2023-46747),未经授权的远程攻击者通过管理端口或自身IP地址访问BIG-IP系统,利用此漏洞可能绕过身份认证,导致在暴露流量管理用户界面(TMUI)的F5BIG-IP实例上执行任意代码。影响版本F5BIG-IP<=17.1.016.1.0<=F5BIG-IP<=16.1.41

- 命令执行漏洞超详细讲解

摆烂阳

网络安全服务器网络安全

博主昵称:摆烂阳博主主页跳转链接博主研究方向:web渗透测试、python编程博主寄语:希望本篇文章能给大家带来帮助,有不足的地方,希望友友们给予指导————————————————目录一、原理二、利用条件三、漏洞分类1、远程命令执行漏洞2、远程代码执行漏洞四、认识命令连接符1、window层面2、linux层面五、漏洞的产生原因六、漏洞的危害七、漏洞复现1、log4j命令执行2、向日葵命令执行

- [旧文系列] Struts2历史高危漏洞系列-part2:S2-007/S2-008/S2-009

xc8qanAFenlka@x1

struts安全web安全java

文章目录关于前言S2-007漏洞复现与分析可回显PoC漏洞修复S2-008漏洞复现与分析Vuln-1:RemotecommandexecutioninCookieInterceptorVuln-2:RemotecommandexecutioninDebuggingInterceptorVuln-2:可回显PoC漏洞修复S2-009漏洞复现与分析可回显PoC漏洞修复Reference关于系列是笔者将

- Struts2 S2-045漏洞复现

你能拿我咋的

渗透测试漏洞复现strutsjavaweb安全

1.漏洞概述OGNL是ObjectGraphicNavigationLanguage(对象图导航语言)的缩写,它是一个开源项目。Struts框架使用OGNL作为默认的表达式语言。struts2的rce本质都是一样的(除了S2-052以外),都是Struts2框架执行了恶意用户传进来的OGNL表达式,造成远程代码执行。可以造成“命令执行、服务器文件操作、打印回显、获取系统属性、危险代码执行”等,只不

- XMall 开源商城 SQL注入漏洞复现(CVE-2024-24112)

OidBoy_G

漏洞复现web安全安全sql

0x01产品简介XMall开源电商商城是开发者Exrick的一款基于SOA架构的分布式电商购物商城前后端分离前台商城:Vue全家桶后台管理:Dubbo/SSM/Elasticsearch/Redis/MySQL/ActiveMQ/Shiro/Zookeeper等。0x02漏洞概述XMall开源商城/item/list、/item/listSearch、/sys/log、/order/list、/m

- threehit漏洞复现以及防御

凌晨五点的星

网络安全安全web安全

说白了跟sql-liql靶场二次注入一样,也是一个转义函数而这次是,入库的时候不转义,出库的时候会转义导致这个漏洞出现开始测试:这是我注册完test刚登录的情况找注入点更新数据的update,很容易找到在age段这次我注册的时候用户还是test,但是年龄我对后面进行了省略可以看到我直接登录到管理员上了防御:可以进行强转这样无法闭合漏洞也就无法实现了

- 【漏洞复现】H3C 路由器多系列信息泄露漏洞

晚风不及你ღ

【漏洞复现】安全服务器web安全网络

Nx01产品简介H3C路由器是一款高性能的路由器产品,具有稳定的性能和丰富的功能。它采用了先进的路由技术和安全机制,可以满足不同用户的需求,广泛应用于企业、运营商和数据中心等领域。Nx02漏洞描述H3C路由器多系列存在信息泄露漏洞,攻击者可以利用该漏洞获取备份文件中的管理员账户及密码等敏感信息。Nx03产品主页hunter-query:app.name="H3CRouterManagement"N

- vulhub中Apache Log4j Server 反序列化命令执行漏洞复现(CVE-2017-5645)

余生有个小酒馆

vulhub漏洞复现apachelog4j

ApacheLog4j是一个用于Java的日志记录库,其支持启动远程日志服务器。ApacheLog4j2.8.2之前的2.x版本中存在安全漏洞。攻击者可利用该漏洞执行任意代码。1.我们使用ysoserial生成payload,然后直接发送给`your-ip:4712`端口即可。java-jarysoserial-master-v0.0.5-gb617b7b-16.jarCommonsCollect

- 【漏洞复现-通达OA】通达OA getcallist存在前台SQL注入漏洞

xiaokp7

漏洞复现sql数据库

一、漏洞简介通达OA(OfficeAnywhere网络智能办公系统)是由北京通达信科科技有限公司自主研发的协同办公自动化软件,是与中国企业管理实践相结合形成的综合管理办公平台。通达OA为各行业不同规模的众多用户提供信息化管理能力,包括流程审批、行政办公、日常事务、数据统计分析、即时通讯、移动办公等,帮助广大用户降低沟通和管理成本,提升生产和决策效率。通达OAgetcallist存在前台SQL注入漏

- 多线程编程之卫生间

周凡杨

java并发卫生间线程厕所

如大家所知,火车上车厢的卫生间很小,每次只能容纳一个人,一个车厢只有一个卫生间,这个卫生间会被多个人同时使用,在实际使用时,当一个人进入卫生间时则会把卫生间锁上,等出来时打开门,下一个人进去把门锁上,如果有一个人在卫生间内部则别人的人发现门是锁的则只能在外面等待。问题分析:首先问题中有两个实体,一个是人,一个是厕所,所以设计程序时就可以设计两个类。人是多数的,厕所只有一个(暂且模拟的是一个车厢)。

- How to Install GUI to Centos Minimal

sunjing

linuxInstallDesktopGUI

http://www.namhuy.net/475/how-to-install-gui-to-centos-minimal.html

I have centos 6.3 minimal running as web server. I’m looking to install gui to my server to vnc to my server. You can insta

- Shell 函数

daizj

shell函数

Shell 函数

linux shell 可以用户定义函数,然后在shell脚本中可以随便调用。

shell中函数的定义格式如下:

[function] funname [()]{

action;

[return int;]

}

说明:

1、可以带function fun() 定义,也可以直接fun() 定义,不带任何参数。

2、参数返回

- Linux服务器新手操作之一

周凡杨

Linux 简单 操作

1.whoami

当一个用户登录Linux系统之后,也许他想知道自己是发哪个用户登录的。

此时可以使用whoami命令。

[ecuser@HA5-DZ05 ~]$ whoami

e

- 浅谈Socket通信(一)

朱辉辉33

socket

在java中ServerSocket用于服务器端,用来监听端口。通过服务器监听,客户端发送请求,双方建立链接后才能通信。当服务器和客户端建立链接后,两边都会产生一个Socket实例,我们可以通过操作Socket来建立通信。

首先我建立一个ServerSocket对象。当然要导入java.net.ServerSocket包

ServerSock

- 关于框架的简单认识

西蜀石兰

框架

入职两个月多,依然是一个不会写代码的小白,每天的工作就是看代码,写wiki。

前端接触CSS、HTML、JS等语言,一直在用的CS模型,自然免不了数据库的链接及使用,真心涉及框架,项目中用到的BootStrap算一个吧,哦,JQuery只能算半个框架吧,我更觉得它是另外一种语言。

后台一直是纯Java代码,涉及的框架是Quzrtz和log4j。

都说学前端的要知道三大框架,目前node.

- You have an error in your SQL syntax; check the manual that corresponds to your

林鹤霄

You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near 'option,changed_ids ) values('0ac91f167f754c8cbac00e9e3dc372

- MySQL5.6的my.ini配置

aigo

mysql

注意:以下配置的服务器硬件是:8核16G内存

[client]

port=3306

[mysql]

default-character-set=utf8

[mysqld]

port=3306

basedir=D:/mysql-5.6.21-win

- mysql 全文模糊查找 便捷解决方案

alxw4616

mysql

mysql 全文模糊查找 便捷解决方案

2013/6/14 by 半仙

[email protected]

目的: 项目需求实现模糊查找.

原则: 查询不能超过 1秒.

问题: 目标表中有超过1千万条记录. 使用like '%str%' 进行模糊查询无法达到性能需求.

解决方案: 使用mysql全文索引.

1.全文索引 : MySQL支持全文索引和搜索功能。MySQL中的全文索

- 自定义数据结构 链表(单项 ,双向,环形)

百合不是茶

单项链表双向链表

链表与动态数组的实现方式差不多, 数组适合快速删除某个元素 链表则可以快速的保存数组并且可以是不连续的

单项链表;数据从第一个指向最后一个

实现代码:

//定义动态链表

clas

- threadLocal实例

bijian1013

javathreadjava多线程threadLocal

实例1:

package com.bijian.thread;

public class MyThread extends Thread {

private static ThreadLocal tl = new ThreadLocal() {

protected synchronized Object initialValue() {

return new Inte

- activemq安全设置—设置admin的用户名和密码

bijian1013

javaactivemq

ActiveMQ使用的是jetty服务器, 打开conf/jetty.xml文件,找到

<bean id="adminSecurityConstraint" class="org.eclipse.jetty.util.security.Constraint">

<p

- 【Java范型一】Java范型详解之范型集合和自定义范型类

bit1129

java

本文详细介绍Java的范型,写一篇关于范型的博客原因有两个,前几天要写个范型方法(返回值根据传入的类型而定),竟然想了半天,最后还是从网上找了个范型方法的写法;再者,前一段时间在看Gson, Gson这个JSON包的精华就在于对范型的优雅简单的处理,看它的源代码就比较迷糊,只其然不知其所以然。所以,还是花点时间系统的整理总结下范型吧。

范型内容

范型集合类

范型类

- 【HBase十二】HFile存储的是一个列族的数据

bit1129

hbase

在HBase中,每个HFile存储的是一个表中一个列族的数据,也就是说,当一个表中有多个列簇时,针对每个列簇插入数据,最后产生的数据是多个HFile,每个对应一个列族,通过如下操作验证

1. 建立一个有两个列族的表

create 'members','colfam1','colfam2'

2. 在members表中的colfam1中插入50*5

- Nginx 官方一个配置实例

ronin47

nginx 配置实例

user www www;

worker_processes 5;

error_log logs/error.log;

pid logs/nginx.pid;

worker_rlimit_nofile 8192;

events {

worker_connections 4096;}

http {

include conf/mim

- java-15.输入一颗二元查找树,将该树转换为它的镜像, 即在转换后的二元查找树中,左子树的结点都大于右子树的结点。 用递归和循环

bylijinnan

java

//use recursion

public static void mirrorHelp1(Node node){

if(node==null)return;

swapChild(node);

mirrorHelp1(node.getLeft());

mirrorHelp1(node.getRight());

}

//use no recursion bu

- 返回null还是empty

bylijinnan

javaapachespring编程

第一个问题,函数是应当返回null还是长度为0的数组(或集合)?

第二个问题,函数输入参数不当时,是异常还是返回null?

先看第一个问题

有两个约定我觉得应当遵守:

1.返回零长度的数组或集合而不是null(详见《Effective Java》)

理由就是,如果返回empty,就可以少了很多not-null判断:

List<Person> list

- [科技与项目]工作流厂商的战略机遇期

comsci

工作流

在新的战略平衡形成之前,这里有一个短暂的战略机遇期,只有大概最短6年,最长14年的时间,这段时间就好像我们森林里面的小动物,在秋天中,必须抓紧一切时间存储坚果一样,否则无法熬过漫长的冬季。。。。

在微软,甲骨文,谷歌,IBM,SONY

- 过度设计-举例

cuityang

过度设计

过度设计,需要更多设计时间和测试成本,如无必要,还是尽量简洁一些好。

未来的事情,比如 访问量,比如数据库的容量,比如是否需要改成分布式 都是无法预料的

再举一个例子,对闰年的判断逻辑:

1、 if($Year%4==0) return True; else return Fasle;

2、if ( ($Year%4==0 &am

- java进阶,《Java性能优化权威指南》试读

darkblue086

java性能优化

记得当年随意读了微软出版社的.NET 2.0应用程序调试,才发现调试器如此强大,应用程序开发调试其实真的简单了很多,不仅仅是因为里面介绍了很多调试器工具的使用,更是因为里面寻找问题并重现问题的思想让我震撼,时隔多年,Java已经如日中天,成为许多大型企业应用的首选,而今天,这本《Java性能优化权威指南》让我再次找到了这种感觉,从不经意的开发过程让我刮目相看,原来性能调优不是简单地看看热点在哪里,

- 网络学习笔记初识OSI七层模型与TCP协议

dcj3sjt126com

学习笔记

协议:在计算机网络中通信各方面所达成的、共同遵守和执行的一系列约定 计算机网络的体系结构:计算机网络的层次结构和各层协议的集合。 两类服务: 面向连接的服务通信双方在通信之前先建立某种状态,并在通信过程中维持这种状态的变化,同时为服务对象预先分配一定的资源。这种服务叫做面向连接的服务。 面向无连接的服务通信双方在通信前后不建立和维持状态,不为服务对象

- mac中用命令行运行mysql

dcj3sjt126com

mysqllinuxmac

参考这篇博客:http://www.cnblogs.com/macro-cheng/archive/2011/10/25/mysql-001.html 感觉workbench不好用(有点先入为主了)。

1,安装mysql

在mysql的官方网站下载 mysql 5.5.23 http://www.mysql.com/downloads/mysql/,根据我的机器的配置情况选择了64

- MongDB查询(1)——基本查询[五]

eksliang

mongodbmongodb 查询mongodb find

MongDB查询

转载请出自出处:http://eksliang.iteye.com/blog/2174452 一、find简介

MongoDB中使用find来进行查询。

API:如下

function ( query , fields , limit , skip, batchSize, options ){.....}

参数含义:

query:查询参数

fie

- base64,加密解密 经融加密,对接

y806839048

经融加密对接

String data0 = new String(Base64.encode(bo.getPaymentResult().getBytes(("GBK"))));

String data1 = new String(Base64.decode(data0.toCharArray()),"GBK");

// 注意编码格式,注意用于加密,解密的要是同

- JavaWeb之JSP概述

ihuning

javaweb

什么是JSP?为什么使用JSP?

JSP表示Java Server Page,即嵌有Java代码的HTML页面。使用JSP是因为在HTML中嵌入Java代码比在Java代码中拼接字符串更容易、更方便和更高效。

JSP起源

在很多动态网页中,绝大部分内容都是固定不变的,只有局部内容需要动态产生和改变。

如果使用Servl

- apple watch 指南

啸笑天

apple

1. 文档

WatchKit Programming Guide(中译在线版 By @CocoaChina) 译文 译者 原文 概览 - 开始为 Apple Watch 进行开发 @星夜暮晨 Overview - Developing for Apple Watch 概览 - 配置 Xcode 项目 - Overview - Configuring Yo

- java经典的基础题目

macroli

java编程

1.列举出 10个JAVA语言的优势 a:免费,开源,跨平台(平台独立性),简单易用,功能完善,面向对象,健壮性,多线程,结构中立,企业应用的成熟平台, 无线应用 2.列举出JAVA中10个面向对象编程的术语 a:包,类,接口,对象,属性,方法,构造器,继承,封装,多态,抽象,范型 3.列举出JAVA中6个比较常用的包 Java.lang;java.util;java.io;java.sql;ja

- 你所不知道神奇的js replace正则表达式

qiaolevip

每天进步一点点学习永无止境纵观千象regex

var v = 'C9CFBAA3CAD0';

console.log(v);

var arr = v.split('');

for (var i = 0; i < arr.length; i ++) {

if (i % 2 == 0) arr[i] = '%' + arr[i];

}

console.log(arr.join(''));

console.log(v.r

- [一起学Hive]之十五-分析Hive表和分区的统计信息(Statistics)

superlxw1234

hivehive分析表hive统计信息hive Statistics

关键字:Hive统计信息、分析Hive表、Hive Statistics

类似于Oracle的分析表,Hive中也提供了分析表和分区的功能,通过自动和手动分析Hive表,将Hive表的一些统计信息存储到元数据中。

表和分区的统计信息主要包括:行数、文件数、原始数据大小、所占存储大小、最后一次操作时间等;

14.1 新表的统计信息

对于一个新创建

- Spring Boot 1.2.5 发布

wiselyman

spring boot

Spring Boot 1.2.5已在7月2日发布,现在可以从spring的maven库和maven中心库下载。

这个版本是一个维护的发布版,主要是一些修复以及将Spring的依赖提升至4.1.7(包含重要的安全修复)。

官方建议所有的Spring Boot用户升级这个版本。

项目首页 | 源