计算机网络(1)-----概述

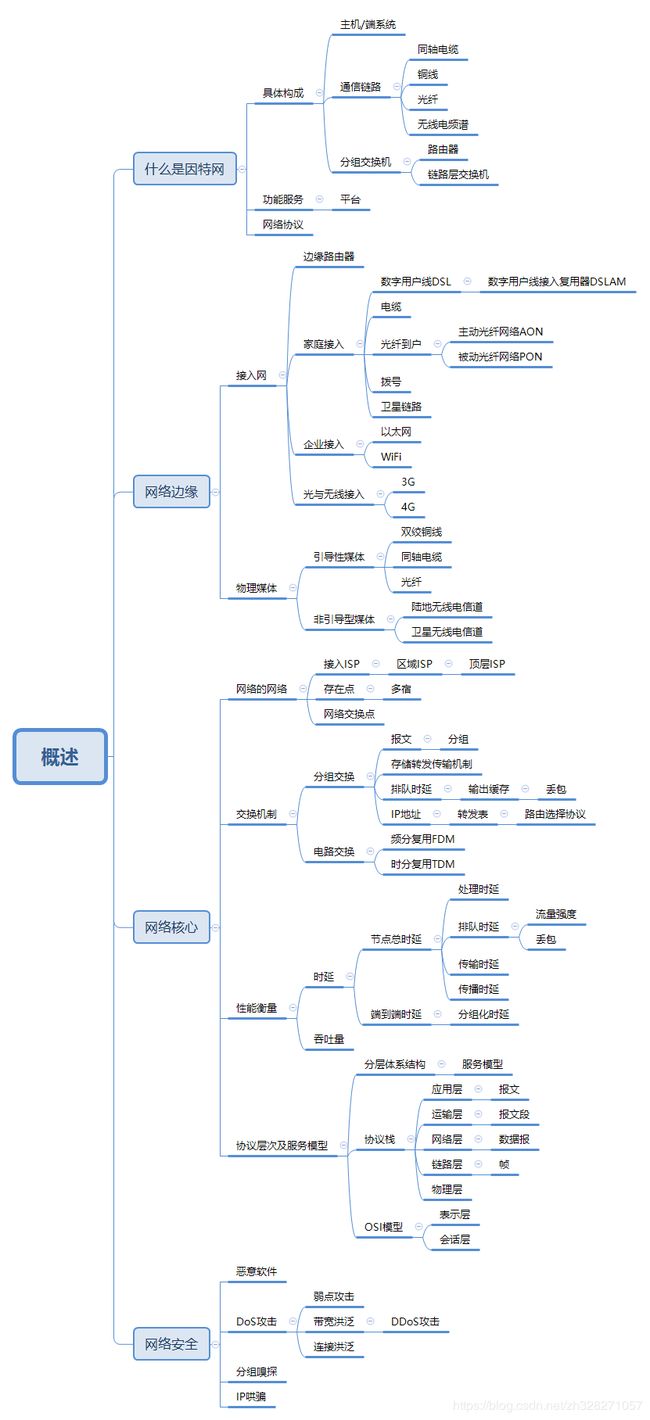

思维导图

引言

《计算机网络》此一系列文章都是《计算机网络-自顶向下方法》这本书的读书总结,这篇即为开篇的概述。主要内容是介绍到底什么是因特网。主要分为三部分,其中包括各种主机、端系统是如何连接因特网的,这部分称之为网络边缘。第二部分是介绍网络核心,主要内容是在网络边缘之后,各个主机、端系统是如何交换信息的,其实现机制是什么。最后第三部分则初步的介绍了一下网络安全。

一.什么是因特网

此节,我们将从组成和功能两方面分析到底什么是因特网,最后引入网络协议。

1.1组成和功能

我们以一个实际例子来说明因特网是如何组成的。比如,主机A需要给主机B发送一条消息,其具体步骤是如何实现这个操作的呢。

首先,主机会将这条消息分组,经过物理的传输媒介传递消息,比如光纤,电缆。然后,在实际情况中,因为主机A和主机B之间并没有一条电缆即传输媒介来传递消息,所以需要将此消息的分组先传递给一个分组交换机,分组交换机的功能就类似于物流的中转站,通过许多的分组交换机(中转),最后这条消息被发送给了主机B。

- 分组:发送端系统将数据分段,并为每段加上首部字节,由此形成的信息报称为分组。

在上个例子中,因特网的组成可以抽象为三个部分:

- 主机/端系统:所有的电脑主机,服务器,智能设备都归属于此类,是一次消息传输的起点和终点。

- 通信链路:数据传输所依赖的物理媒介,即通常意义上的网线。比如铜线,光纤,同轴电缆,无线电频谱等。

- 分组交换机: 接收入通信链路的分组,并将分组转发给出通信链路。主要分为路由器和链路层交换机两类。

以上便是因特网的主要组成了,那么,在现实中,这个例子是如何运作的呢?

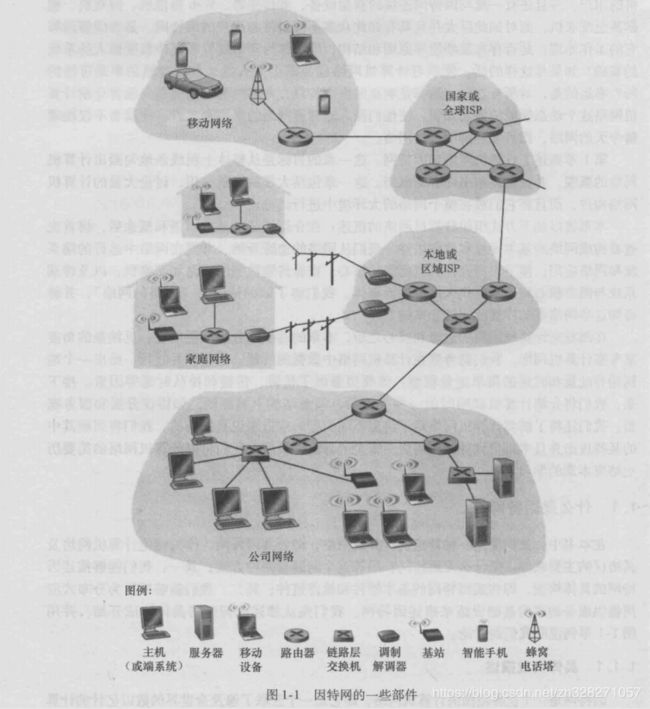

端系统(同主机)会通过因特网服务提供商(ISP)接入因特网。ISP具有分层的特点,一般的有区域性的ISP,更上层还有国家性的ISP。通过ISP控制的分组交换机将消息的分组传递给主机B。

以下是概念图:

所以,通过上述例子,因特网的功能也就可以描述一二了,其实,因特网就是为应用程序提供服务的平台,而主要的服务就是数据的传输。

1.2网络协议

既然世界上存在如此多的主机,服务器,分组交换机,那么,数据的传输就必须有一套规则,否则便无法进行下去。更进一步的协议介绍会在下文中描述。

- 网络协议:协议定义了在两个或多个通信实体之间交换的报文格式和次序,以及报文的发送和接收或其他事件所采取的动 作。

二.网络边缘

在了解了因特网的组成和功能后,此小结是简述关于端系统如何接入因特网的,所以称为网络边缘。

2.1接入网

在定义接入网之前,需要先了解另一个概念,即边缘路由器。

- 边缘路由器:端系统到另一台远程端系统路径上的第一台路由器。

- 接入网:将端系统链接上边缘路由器的物理链路

回想一下我们的现实生活,什么东西是联网的,手机,电脑,冰箱?这些都可以联网,但是他们的联网方式确有较大的区别,所以,接下来本文会通过不同的接入情景进行分类。

2.1.1家庭接入

就家庭这个接入场景来说,接入因特网的方式也有几种选择。

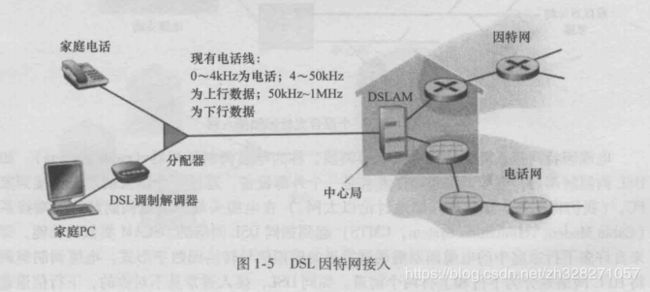

- 数字用户线接入DSL:即使用电话线接入因特网,由此会使用两个特殊的设备,DSL调制调节器,负责将数字数据转换为高 频音,通过电话线(双绞铜线)与电话公司(ISP)的数据用户线接入复用器DSLAM交换数据。

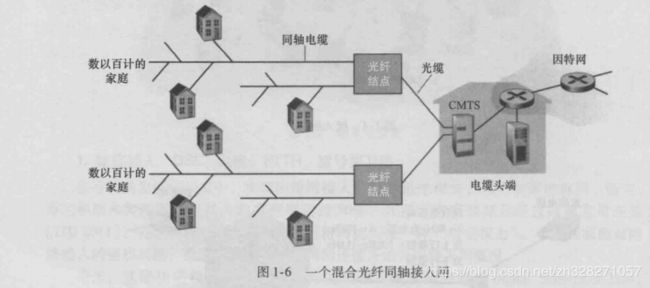

- 电缆因特网接入:利用有线电视公司的现有线路接入因特网,这样使用到的通信链路是同轴电缆和光纤。同DLS接入一样, 会使用两个特殊的设备,即电缆调制调解器(同家庭PC相连)和电缆调制调解器端接系统(在电缆头 端),二者的功能类似,主要是电缆调制调解器的模拟信号和数字信号的转换。

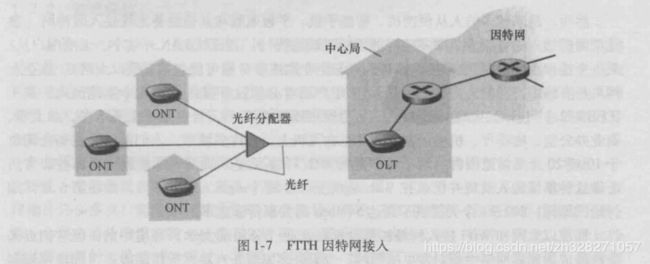

- 光纤到户FTTH:实现方式是从本地中心局直接向一个蒙一个家庭提供一根光纤以供接入。此方式的网络速度非常快。由此 延伸而来,则是本地中心局回向一个小区域提供一个光纤,然后由多个用户会将自己的光纤接入此光纤 中。

- 拨号接入:模式同DSL接入相同,使用传统电话线接入网络,电视速度相当低下。

- 卫星链路接入:在部分无法安装通信链路的地区,使用卫星提供的服务接入互联网。

2.1.2企业接入

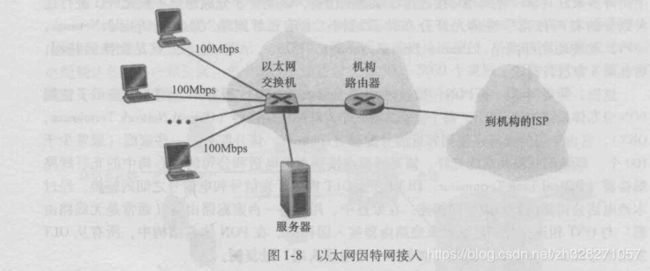

在公司和大学校园中,通常是使用LAN(局域网)将端用户链接到边缘路由器。接入局域网的技术最流行的便是以太网和WiFi

- 以太网接入:各个端系统通过以太网接入机链接到边缘路由器。

- WiFi接入:无线用户通过与企业网(以太网)相连,该企业网在与有限因特网相连。现在,很多的家庭也使用这种方式

2.1.3广域无线接入

通过蜂窝网络提供商运营的基站来发送和接受分组。比如3G,4G,5G。

2.2物理媒体

上一节简述了端系统是如何接入因特网的,这个小节则主要简述接入因特网的物理媒体有哪些。物理媒体主要分为两类,引导型媒体和非引导型媒体。按照我的理解来说,引导型媒体通过固体媒体前行,即是有线连接的,比如双绞铜线,光纤,电缆。非引导型媒体在空气或外层空间中传播,是无线的,比如无线电信号。

2.2.1引导型媒体

- 双绞铜线:最便宜且最普遍使用的传输媒体,主要应用于电话网,由两根隔离的铜线螺旋排列构成。

- 同轴电缆:由两个同心的铜导体组成,传输速度较高,主要应用于有线电视系统。

- 光纤:一种细而柔软的可以引导光脉冲的媒体,一个脉冲表示一个比特,支持较高的传输速率。

2.2.2非引导型媒体

- 陆地无线电信道:无线电信道承载电磁频谱中的信号。可以在小至1-2米,大到万米的区域中传播。其质量则依赖于环境中 有无干扰和传输距离

- 卫星无线电信道:通过同步卫星和近地卫星传输信号。

三.网络核心

在本节中,我们将了解到网络到底是怎样连接起来的。

- 网络核心:网络核心就是由互联网端系统的分组交换机和链路构成的网状网络。

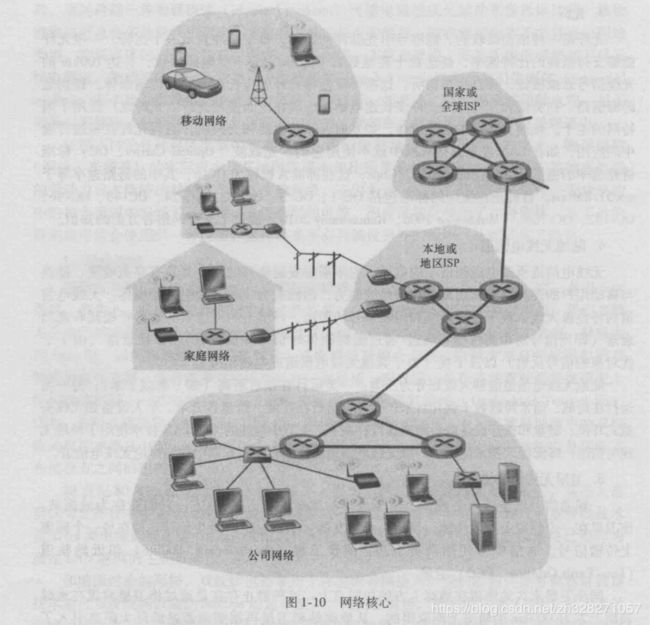

此图中的黑线加粗部分既是网络的核心部分:

3.1网络的网络

由上图可以看到,ISP是有层级的。这是由物理条件限制的,毕竟,不可能世界上的所有端系统都和同一个ISP相连。大体来说,ISP分为三层,即接入ISP,区域ISP,和第一层的ISP。接入ISP就是我们首先会连接的ISP,然后,众多的接入ISP同一个区域ISP相连。接着,众多的区域ISP和第一级的一般也就是国家级的ISP相连。最后,第一级的ISP互相连接。

但是,ISP的分层不会像上述的那样死板,下层只能与一个上层ISP相连。由此可以引出存在点PoP和多宿的概念

- 存在点PoP:提供商网络中的一台或多台服务器群组,利用PoP可以使此ISP与其他具有PoP的ISP连接,这种行为称之为多 宿

在此基础之上,很多内容提供商,比如谷歌之类的公司会有因特网交换点IXP,在这里,多个ISP可以共同对等。

- 因特网交换点:使不同层级的ISP对等的设备群组

然后,在更上一层,就存在了内容提供商网络,和第一层ISP平级

所以,现在的因特网构成如下图:

3.2交换机制

在网络链接和交换机中移动数据有两种基本方法:分组交换和电路交换

3.2.1分组交换

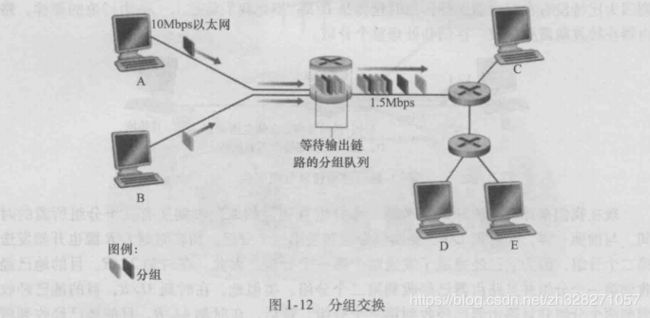

在网络应用中,端系统之间互相交换的数据称之为报文,在传输过程中,源端系统会将报文分为较小的数据块,称为分组。在互相交换数据的两个端系统中,报文通过通信链路和分组交换机传送数据。传输的方法称之为存储转发传输机制。

- 存储转发传输机制:在交换机能够向输出链路传输该分组的第一个比特之前,必须接收到整个分组。

假设:有大小为L比特的分组需要传输,链路的传输速率为R比特/秒,所以传输分组的时间是L/R。在此基础之上再假设一个情景,即在两个需要交换数据的端系统之间只有一个分组交换机的网络,具有三个分组,看看数据会如何传输。

在L/R时,路由器接收到第一个分组,在2L/R时,目的地接收到第一个分组,路由器接收到第二个分组,同理,在3L/R时,路由器接收到第三个分组,目的地接收到第二个分组,最后,在4L/R时,目的地才会接收到所有的三个分组。

如上图这样简单的网络可能不会发生问题,但是,当有许多的源端系统同一个分组交换机相连时,会怎样呢?这个分组交换机存在一个输出缓存,用于存储接收到的分组。当分组交换机的输出缓存中有多个分组需要传输时,就会产生排队时延,这是由于分组的传输需要排队产生的。再假设,如果存在相当大量的数据需要传输,输出缓存已不能全部接收这些分组是,就会产生丢包,这些分组将不会被传输。如下是概念图:

最后是源端系统如何确定要定位的目的端系统的问题。在因特网中,每个端系统有一个IP地址,当需要发送一个分组时就会包括这个信息。当分组交换机接收到这个分组时,分组交换机中的转发表会将目的地地址映射为输出链路。而这些转发表是使用路由选择协议设置的。所以,打个比方,你需要从成都(IP)到北京(IP),除此之外,你啥都不知道,怎么办呢,走到一个地方(分组交换机)问下路,走到下一个地方(分组交换机)再问下路,最后就走到北京了。。。。

3.2.2电路交换

与分组交换不同,电路交换在每次通信时都会先建立一条连接,在通信完成之前,此连接都会被维护,其他的通信请求也不会使用到该连接使用的链路。但有时这种方式会产生较大的浪费,比如,连接建立的10秒,但是数据传输只用了1秒,其他的9秒则处于等待状态,相当于浪费。

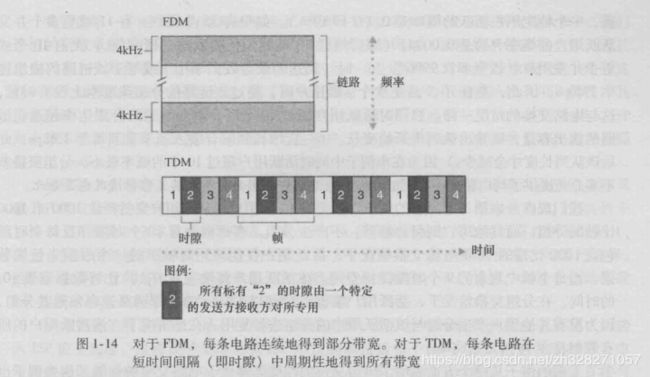

电路交换的复用是通过频分复用FDM和时分复用TDM来实现的。对于TDM来说,时间被划分为固定区间的帧,每个帧被划分为固定的时隙,每个时隙则是由专门的线路使用。

3.3性能衡量

3.3.1时延

信息从一个端系统到目的端系统所花销的时间成为时延,在传输过程中,时延具有不同的类型。

- 处理时延:检查分组首部和决定将该分组导向何处所需要的时间

- 排队时延:分组在输出缓存中的等待时间

- 传输时延:将所有分组的比特传输到链路所需要的时间,即上例中的L/R。

- 传播时延:从链路的起点到路由器所需要的时间

当然,除了这些时延外还具有其他的时延,比如分组化时延等等。

3.3.2吞吐量

如果文件由F比特组成,主机B接收所有比特用时T秒,则文件传输的平均吞吐量是F/T bps。

有了吞吐量的概念,则数据的传输需要再次描述,比如在主机A和主机B之间存在多个路由器,而其间的通信链路的吞吐连不同,则数据的传输速率是吞吐连最低的那个线路。

3.4协议层次及服务模型

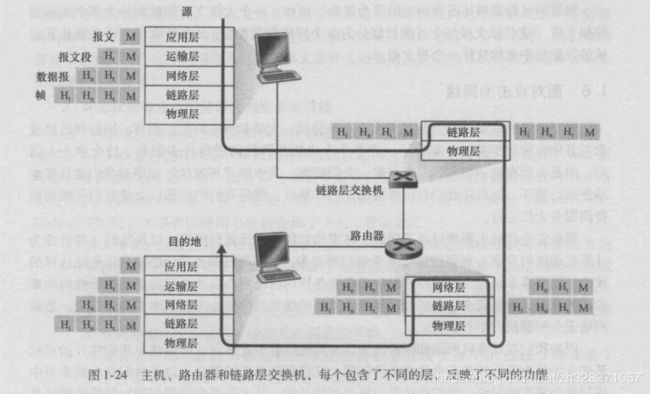

我们通过网络协议所提供的功能的不同对协议进行分层,及服务模型。各层的所有协议综合起来就构成了协议栈。

- 应用层:端系统会将需要传输的分组封装为报文,应用层协议将其传递给运输层。主要有HTTP(Web文档),SMTP(电子 邮件),FTP(文件)。

- 运输层:将分组封装为报文段,主要功能是运输应用层的报文。有TCP和UDP。

- 网络层:将分组封装为数据报,著名的IP协议即在此层,主要功能就是定义了如何利用数据报决定如何定位到目的地地址。

- 链路层:将分组封装为帧,有DOCSIS协议,主要功能是沿着路径将数据报传输给下一个分组交换机节点。

- 物理层:主要功能是将帧的数据以比特为单位一比特一比特的移动到下一节点。

以上的分层不是唯一的分层方法,事实上,还有一种OSI模型共分为七层,多出的两层在应用层和运输层之间,叫做表示层和会话层。表示层在会话层之上。

- 表示层:使通信的应用程序能够解释交换数据的含义

- 会话层:提供数据交换定界和同步功能。

四.网络安全

有一群犯罪分子会通过以下三种手段来攻击我们的电脑或者获取我们的信息。

- 恶意软件:许多恶意软件通过自我复制,并感染其他主机来攻击电脑

- 嗅探分组:在许多WiFi环境中,或蜂窝因特网中,利用特殊的设备接收我们传输的分组的副本,以获取我们的信息。

- 拒绝服务攻击DoS:主要是使服务器不可用。有弱点攻击(发送特殊报文导致主机停止运行甚至崩溃),连接洪泛(在目标 主机中创建大量的TCP连接 )使该主机停止接受合法的连接,带宽洪泛(向目标主机发送大量分组, 是目标的接入链路堵塞,从而是合法的分组无法到达,分布式Dos即DDoS攻击就是攻击者控制多个源 主机向目标发送猛烈的流量)

- IP哄骗:即一个用户冒充另一个用户

注:本篇文章由《计算机网络:自顶向下方法》第一章:计算机网络和因特网 总结而来,由于本人非计算机专业出身,许多知识实在是理解不能,总结有相当多的遗漏,乃是我看不懂所致,更别说其中内容肯定有大量的理解错误,万望大家提出批评,我好改正。