Windows入侵痕迹清理

Windows入侵痕迹清理

环境:Win10、Win7、Winxp虚拟机等

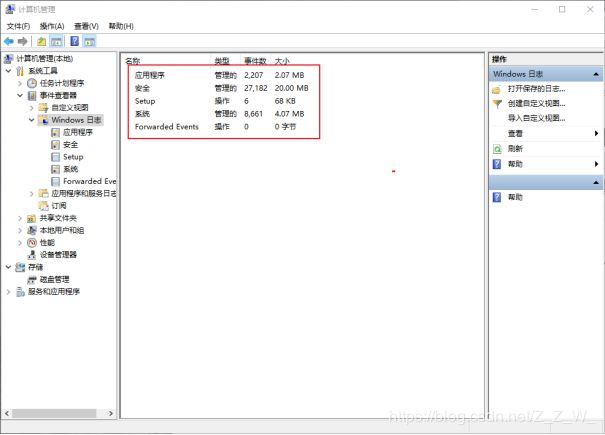

Windows日志

包括五个类别:应用程序、安全、Setup、系统、转发事件

查看方式

1、此电脑-右键管理-Windows日志

2、powershell(管理员权限)

查看所有日志:Get-winEvent

查看应用程序类别下的日志:Get-WinEvent -FilterHashtable @{logname="Application";}

清除方式

1、wevtutil.exe

操作系统默认包含,支持系统:Win7及以上

常用命令如下:

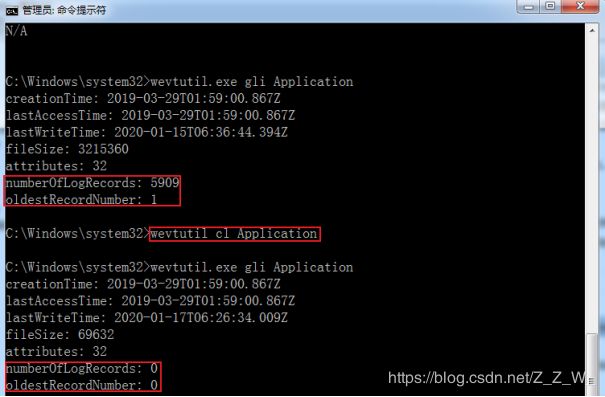

(1) 统计日志列表,查询所有日志信息,包含时间,数目

wevtutil.exe gli Application

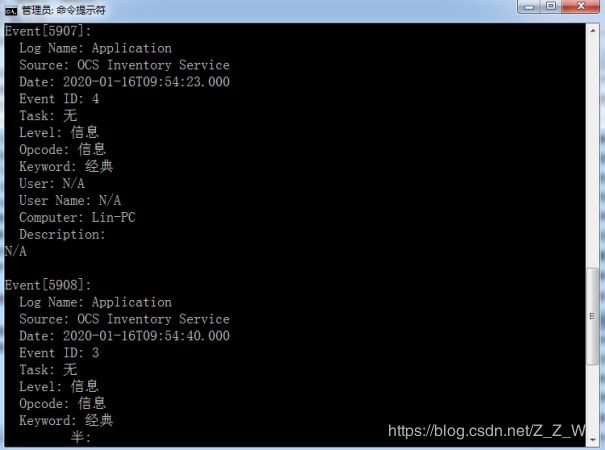

(2)查看指定类别的日志内容

wevtutil qe Application /f:text

(3)删除该类日志所有内容

wevtutil cl Application

Application日志已经全部被清除了,数目为0

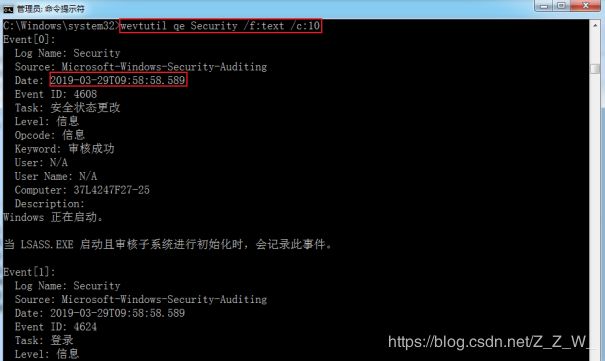

(4)获取security的最近十条日志

wevtutil qe Security /f:text /rd:true /c:10

(5)获得Security的前十条Security日志

wevtutil qe Security /f:text /c:10

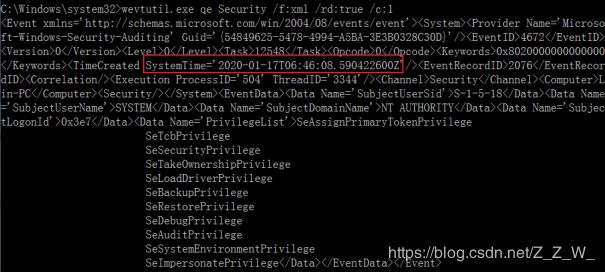

也可以使用wevtutil qe Security /f:xml /c:10查看xml格式获取日志对应的EventRecordID,默认视图是xml,命令也可以简写为wevtutil qe Security /rd:true /c:10

(6)导出指定日志保存

wevtutil.exe epl Security 1.evtx

(7)删除单条日志并保存

删除Security下的单条日志(EventRecordID=2067),并保存为1.evtx

wevtutil epl Security 1.evtx "/q:*[System [(EventRecordID!=2067)]]"

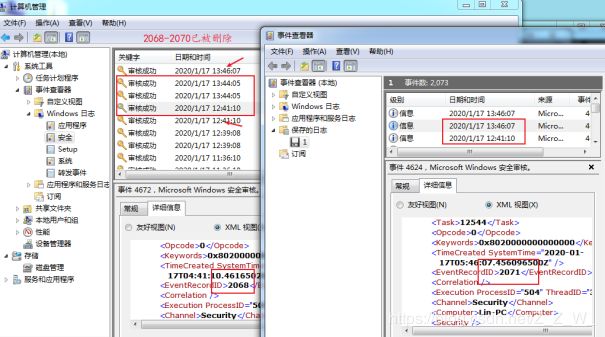

(8)删除多条日志并保存

删除Security下的单条日志(EventRecordID为2068、2069和2070),并保存为1.evtx

wevtutil epl Security 1.evtx "/q:*[System [(EventRecordID>2070) or (EventRecordID<2068)]]"

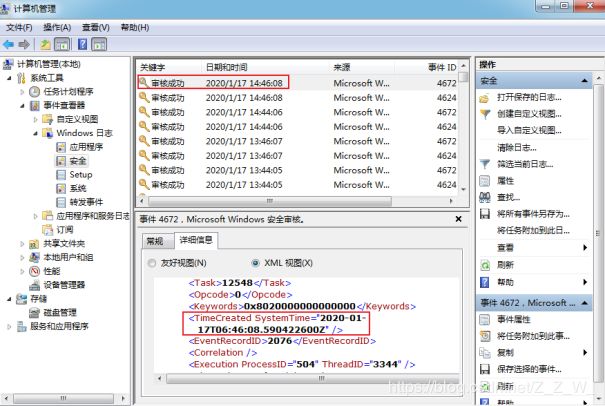

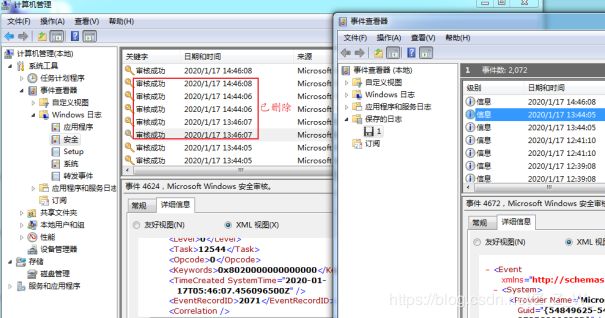

(9)删除指定时间段的日志

wevtutil查询日志信息,输出格式为text时,未考虑时区

Windows界面查看日志信息,显示的时间也未考虑时区

wevtutil查询日志信息,输出格式为xml时,考虑了时区

时间为:14:46:08.590

时间为:14:46:08.590

时间为:06:46:08.590422600Z

时间相差了8小时,所以在删除指定日期的日志时,需要根据xml格式的时间

删除2020-01-17T05:46:07至2020-01-17T06:46:08的日志

wevtutil epl Security 1.evtx "/q:*[System [TimeCreated[@SystemTime >'2020-01-17T06:46:08' or @SystemTime <'2020-01-17T05:46:07']]]"

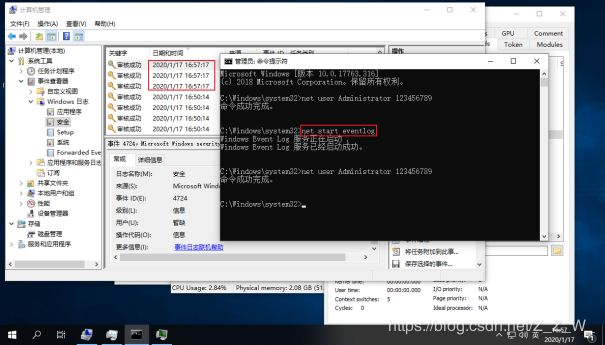

2、利用脚本停止日志的记录

https://github.com/hlldz/Invoke-Phant0m

利用脚本让日志功能失效,无法记录日志

此时执行命令并未发现日志记录

把eventlog对应的svchost进程结束,重新开启Windows Event Log服务,可以发现日志又开始记录了