常见网站安全漏洞处理

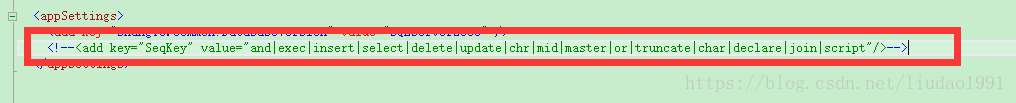

1. Sql盲注

2. Sql注入

解决方法:修改底层代码消除参数化查询

3. iis文件与目录枚举/Directory listing

解决方法:禁止目录浏览

4. webdav目录遍历

解决方法:http://www.45it.com/net/201208/31779.htm

5. _VIEWSTATE未加密

解决方法:在

6. 文件备份漏洞

文件备份不要放在WEB根目录下

如http://.../web.rar,备份文件需放到其他目录

7. HTTP.sys remote code execution vulnerability

漏洞:Microsoft Windows HTTP.sys远程代码执行漏洞(CVE-2015-1635)(MS15-034)

解决方法:安装微软补丁包(http://www.gltc.cn/47506.html)

8. Vulnerable Javascript library

漏洞:脆弱的Javascript库

解决方法:更新Javascript库

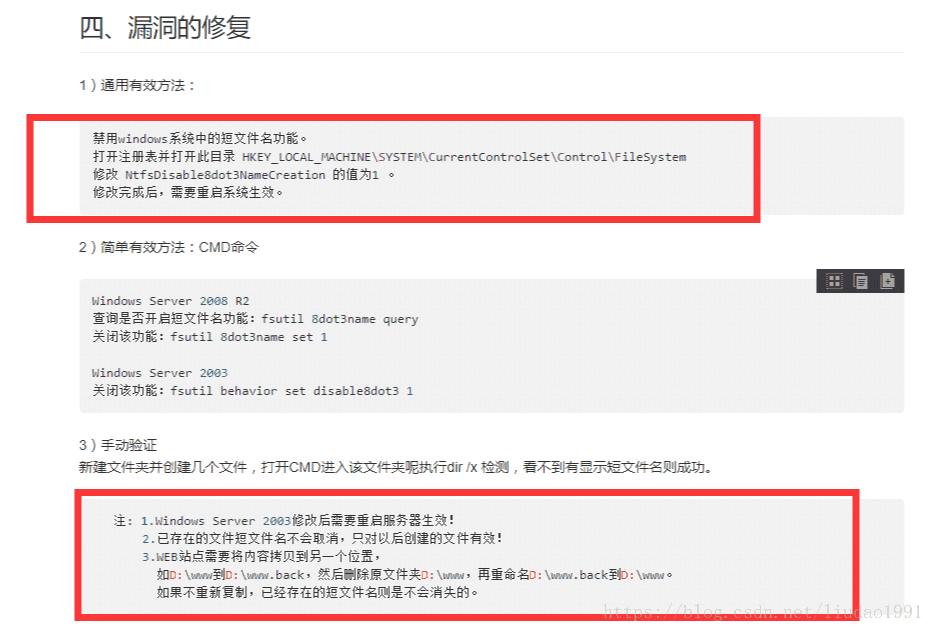

9 短文件名漏洞

解决方法: https://segmentfault.com/a/1190000006225568

若是无效:使用如下方法:

https://www.cnblogs.com/xiaozi/p/5587039.html

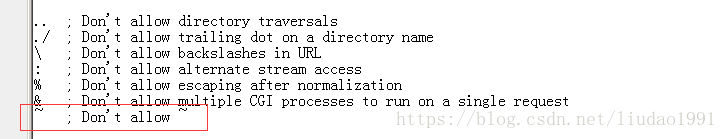

若是iis7但不出现请求筛选,则手工安装

https://yq.aliyun.com/ziliao/120062

在图示位置添加红框行

注意将原来默认的 AllowDotInPath=0 改为AllowDotInPath =1

否则某些功能列表无法加载。

10. Microsoft IIS重复参数请求拒绝服务漏洞(MS10-065)

IIS中的脚本处理代码在处理重复的参数请求时存在栈溢出漏洞,远程攻击者可以通过对IIS所承载网站的ASP页面发送特制URI请求来利用这个漏洞,导致服务崩溃。

解决方法:http://zerobox.org/bug/2716.html

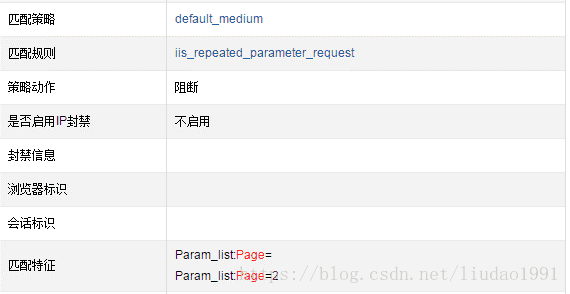

11. IIS 重复参数请求拒绝服务漏洞 -CVE-2010-1899

备注:推测是服务器做了安全防护,即使我们做了安装补丁等操作,修复此漏洞,但学校的安全规则还在,会阻止同名参数或类似同名参数请求,此处是link.axd

被误报,修改为

请求正常通过。

12. AppScan修复漏洞:启用不安全的HTTP方法

http://www.cnblogs.com/lyuec/p/4245175.html

禁用WebDAV

IIS 在扩展功能中禁用webdev功能,此功能可禁止危险动作如:DELETE- SEARCH- COPY- MOVE- PROPFIND- PROPPATCH- MKCOL- LOCK- UNLOCK- PUT。

13. ASP.NET 信息泄漏

根据服务器版本安装补丁:

https://technet.microsoft.com/zh-cn/library/security/ms10-070.aspx