HW防守 | Windows应急响应基础

常见的应急响应事件分类:

web入侵:网页挂马、主页篡改、Webshell

系统入侵:病毒木马、勒索软件、远控后门

网络攻击:DDOS攻击、DNS劫持、ARP欺骗

入侵排查思路

web入侵:对中间价日志进行分析

系统入侵:计划任务,系统爆破痕迹(系统日志),进程进行分析

网络攻击:流量分析

1、 检查系统账号安全

查看服务器是否有弱口令,远程管理端口是否对公网开放

检查方法:查看网络连接对应的进程

Netstat -anb | findstr 进程

查看日志:

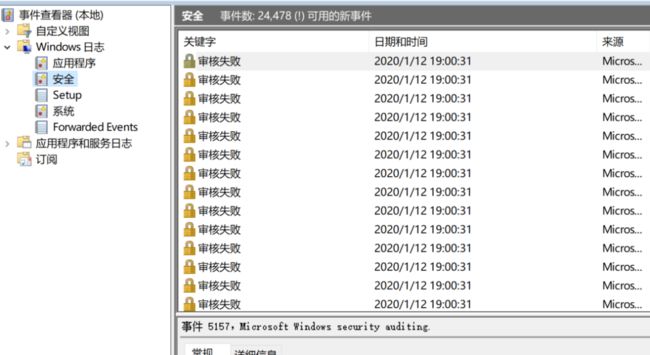

打开控制面板——系统和安全——查看事件日志,就进入了事件查看器

打开左侧事件查看器(本地)——Windows日志——安全

筛查4776事件(远程登陆日志)查看是否有登陆频率过高事件

重要的事件 ID(安全日志,Security.evtx)

-

4624:账户成功登录

-

4648:使用明文凭证尝试登录

-

4778:重新连接到一台 Windows 主机的会话

-

4779:断开到一台 Windows 主机的会话

2、查看服务器是否存在可疑账号、新增账号。

检查方法:打开 cmd 窗口,输入lusrmgr.msc命令,查看是否有新增/可疑的账号,如有管理员群组的(Administrators)里的新增账户,如有,请立即禁用或删除掉。

3、查看服务器是否存在隐藏账号、克隆账号。

检查方法:

a、打开注册表 ,查看管理员对应键值。

b、使用D盾_web查杀工具,集成了对克隆账号检测的功能

c.windows账号信息,隐藏账号

【开始】➜【运行】➜【compmgmt.msc】➜【本地用户和组】➜【用户】 (用户名以$结尾的为隐藏用户,如:admin$)

4、结合日志,查看管理员登录时间、用户名是否存在异常。

检查方法:

a、Win+R打开运行,输入“eventvwr.msc”,回车运行,打开“事件查看器”。

b、导出Windows日志--安全,利用Log Parser进行分析。

LogParser.exe -i:EVT -o:DATAGRID "SELECT TimeGenerated as LoginTime,EXTRACT_TOKEN(Strings,5,'|') as username,EXTRACT_TOKEN(Strings, 8, '|') as LogonType,EXTRACT_TOKEN(Strings, 17, '|') AS ProcessName,EXTRACT_TOKEN(Strings, 18, '|') AS SourceIP FROM 日志位置 where EventID=4624"

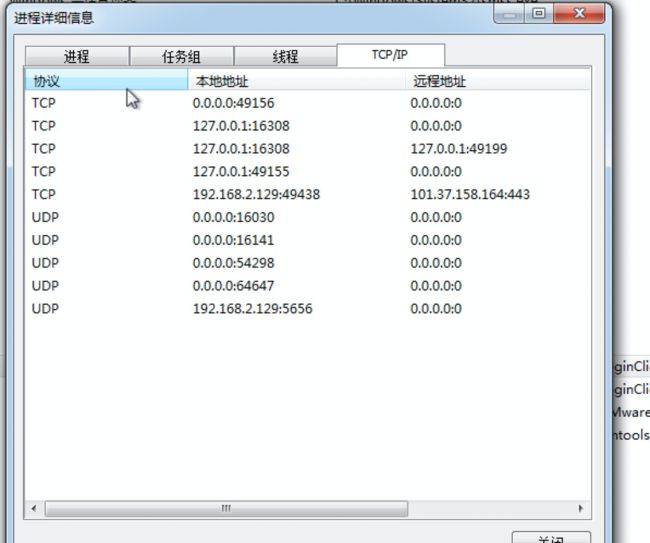

5、检查异常端口、进程

检查端口连接情况,是否有远程连接、可疑连接。

检查方法:

a、netstat -ano 查看目前的网络连接,定位可疑的ESTABLISHED

b、根据netstat 定位出的pid,再通过tasklist命令进行进程定位

tasklist | findstr “PID”

6、进程

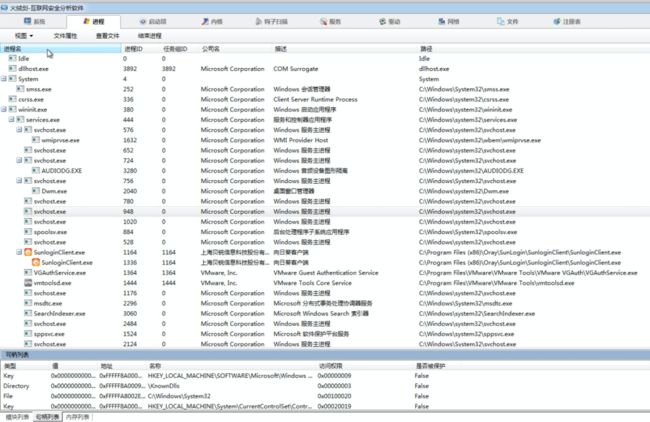

检查方法:

a、开始--运行--输入msinfo32,依次点击“软件环境→正在运行任务”就可以查看到进程的详细信息,比如进程路径、进程ID、文件创建日期、启动时间等。

b、打开D盾_web查杀工具,进程查看,关注没有签名信息的进程。

c、通过微软官方提供的 Process Explorer 等工具进行排查 。

d、查看可疑的进程及其子进程。可以通过观察以下内容:

没有签名验证信息的进程

没有描述信息的进程

进程的属主

进程的路径是否合法

CPU或内存资源占用长时间过高的进程

7、计划任务

控制面板 — 管理工具 — 任务计划程序

或运行 — taskschd.msc

通过命令查看计划任务schtasks

存放计划任务的文件

-

C:\Windows\System32\Tasks\

-

C:\Windows\SysWOW64\Tasks\

-

C:\Windows\tasks\

-

*.job(指文件)

8、查看可疑目录及文件

查看 host :

type %systemroot%\System32\drivers\etc\hosts

Window 2003 C:\Documents and Settings

Window 2008R2 C:\Users\

Recent是系统文件夹,里面存放着你最近使用的文档的快捷方式,查看用户recent相关文件,通过分析最近打开分析可疑文件:

单击【开始】>【运行】,输入%UserProfile%\Recent,分析最近打开分析可疑文件。

temp(tmp)相关目录下查看有无异常文件 :Windows产生的临时文件

9、中间件日志分析(分析是否上传webshell,sql注入等操作)

tomcat:安装目录下logs文件夹localhost_access_log.日期.txt (我们分析一般针对这个进行分析)

这个是存放访问tomcat的请求的所有地址以及请求的路径、时间,请求协议以及返回码等信息(重要)

例如:

127.0.0.1 - - [29/May/2020:12:03:06 +0800] "GET /tomcat.css HTTP/1.1" 200 5581

请求IP -- 请求时间 ---请求方式---请求路径---请求协议---状态码---字节包

对请求路径进行分析,定位攻击者

apache:安装目录下logs文件夹 access.log(格式与tomcat一致)

127.0.0.1 - - [13/May/2020:20:26:48 +0800] "GET /index.php HTTP/1.1" 404 196

请求IP -- 请求时间 ---请求方式---请求路径---请求协议---状态码---字节包

对请求路径进行分析,定位攻击者

工具推荐:火绒剑

可对程序连接网络信息进行查看

可以对某一时段发包信息进行监控(进程迁移操作时,可监控程序行为判断)