防火墙入侵与检测 day02

防火墙安全策略

- 安全区域

- 防火墙的工作模式

- 防火墙的分类

- 基本配置

- 安全策略

- 状态检测机制

- 安全策略配置案例

- FTP

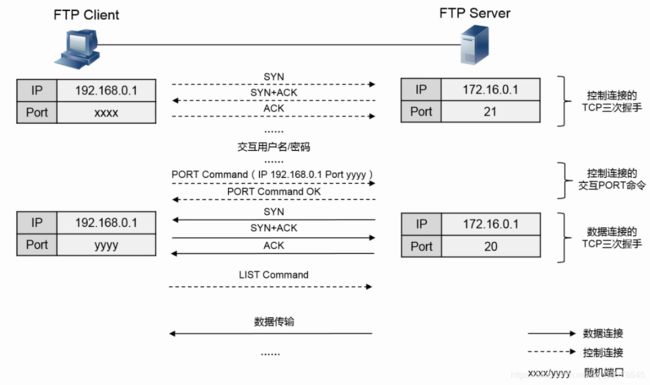

- 主动模式

- 被动模式

- FTP防火墙设置总结

- ASPF

- 帮助FTP数据报文穿越防火墙

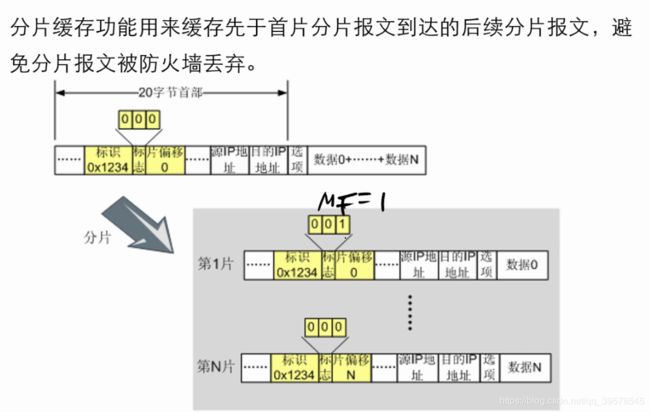

- 分片缓存

- 分片过程

- 重组过程

- 长连接

Local 区域的安全级别是100,Trust 区域的安全级别是85,DMZ 区域的安全级别是50,Untrust 区域的安全级别是5

防火墙的转发原理(基于会话(状态)转发)

基于状态(会话 session)回包 监控——会话表,ping包会话 大概10s

防火墙可做 单向访问控制。 路由器没法做 单向(路由器必须A->B,B->A)

即使防火墙 在ISP做了静态路由,也通不了。

五元组 标识: 源地址,目标地址,源端口号,目标端口号,协议号

安全区域

三个安全区域:Trust、DMZ、Untrust

- Trust 区域:通常用来定义内部用户所在的网络

- DMZ 区域:通常用来定义内部服务器所在的网络 (受信任程度处于内部网络和外部网络之间的安全区域)

- Untrust 区域:通常用来定义Internet等不安全的网络

安全域间的数据流动具有方向性,包括入方向(Inbound)和出方向(Outbound)。

Inbound:报文从低级别的安全区域向高级别的安全区域流动时为入方向

Outbound:报文从高级别的安全区域向低级别的安全区域流动时为出方向

———————————————————————————————————————

华为防火墙默认分为4个安全区域。

(1)Trust区域:本区域内的网络受信程度高,通常用来定义内部用户所在的网络。

(2)DMZ区域:本区域内的网络受信程度中等,通常用来定义公共服务器所在的区域。

(3)Untrust区域:本区域代表的是不受信任的网络,通常用来定义Internet等不安全的网络。

(4)LOCAL区域,防火墙自身所在的区域

在华为防火墙中,每个安全区域都有一个安全级别,用1-100表示,数字越大,代表这个区域越可信。默认情况下,LOCAL区域安全级别100、Trust区域为85,DMZ为50,Untrust区域为5。

防火墙的工作模式

防火墙能够工作在三种模式下:路由模式、透明模式、混合模式。注意三种模式的区别。

系统默认是路由模式

路由模式:当防火墙位于内部网络和外部网络之间时,需要将防火墙与内部网络、外部网络以及DMZ 三个区域相连的接口分别配置成不同网段的IP 地址,重新规划原有的网络拓扑,此时相当于一台路由器。采用路由模式时,可以完成ACL 包过滤、ASPF 动态过滤、NAT 转换等功能。

透明模式:如果防火墙采用透明模式进行工作,则可以避免改变拓扑结构造成的麻烦,此时防火墙对于子网用户和路由器来说是完全透明的。也就是说,用户完全感觉不到防火墙的存在。采用透明模式时,只需在网络中像放置网桥(bridge)一样插入该防火墙设备即可,无需修改任何已有的配置。与路由模式相同,IP报文同样经过相关的过滤检查(但是IP报文中的源或目的地址不会改变),内部网络用户依旧受到防火墙的保护。防火墙透明模式的典型组网方式如下

混合模式:如果防火墙既存在工作在路由模式的接口(接口具有IP地址),又存在工作在透明模式的接口(接口无IP地址),则防火墙工作在混合模式下。混合模式主要用于透明模式作双机备份的情况,此时启动VRRP(Virtual Router Redundancy Protocol,虚拟路由冗余协议)功能的接口需要配置IP地址,其它接口不配置IP地址。

防火墙的分类

包过滤防火墙

- 对需要转发的数据包,先获取包头信息,然后和设定过的规则进行比较,根据比较的结果对数据包进行转发或者丢弃。

- 实现包过滤的核心技术是访问控制列表,满足条件的数据包才可以通过

- 包过滤防火墙的工作是通过查看数据包的源地址、目的地址或端口来实现的,由于防火墙只是工作在OSI的第三层(网络层)和第四层(传输层),因此包过滤的防火墙的一个非常明显的优势就是速度,缺点由于无法对数据报的内容进行核查,一次无法过滤或审核数据报的内容。

应用型代理防火墙也可以被称为代理服务器式防火墙,它的安全性要高于包过滤型产品,需要更高的开销。用户经过建立会话状态并通过认证及授权后,才能访问到受保护的网络。压力较大的情况下,代理服务器式防火墙工作很慢

动态包过滤防火墙也可以被称为基于状态监测的防火墙。对于新建立的应用连接,状态检测型防火墙先检查预先设置的安全规则,允许符合规则的连接通过;记录下该连接的相关信息,生成状态表;对该连接的后续数据包,只要是符合状态表,就可以通过,更加灵活。

入侵检测IDS和入侵防御IPS

IDS(入侵检测系统)就是对网络、系统的运行状况依照一定的安全策略进行监视,尽可能发现各种攻击企图。IDS的部署位置:服务器区域的交换机上;Internet接入路由器之后的第一台交换机上;重点保护网段的局域网交换机上。以旁路模式接入。

IPS技术可以深度感知并检测流经的数据流量,对恶意报文进行丢弃以阻断攻击,对滥用报文进行限流以保护网络带宽资源。IPS一般是以串联的形式直接嵌入到网络流量中的。

入侵检测系统使用的方法有异常检测和误用检测两种。其中异常检测能检测出未知的入侵行为。

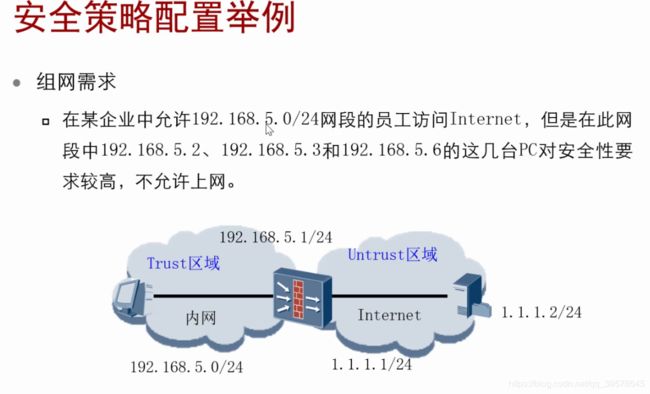

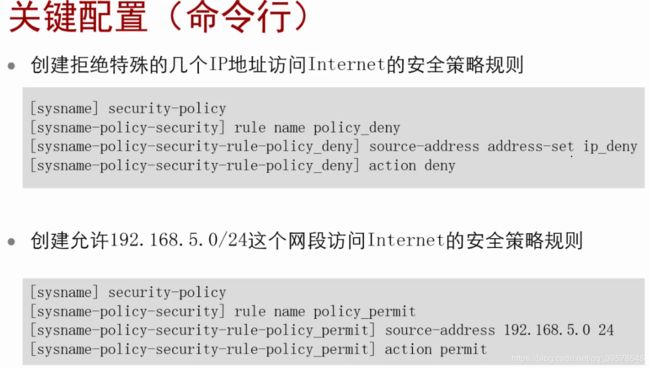

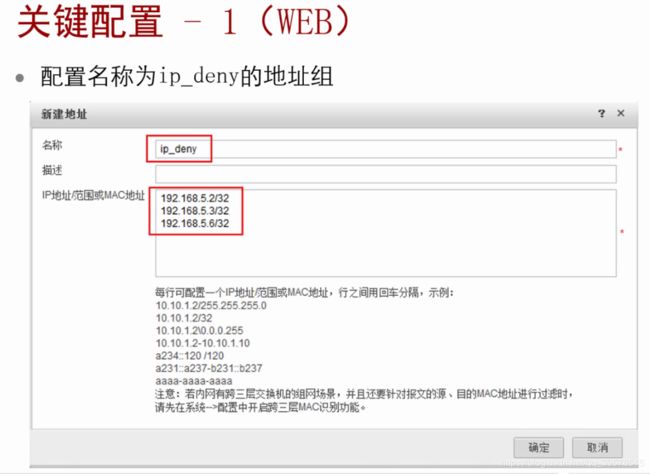

source-address是或的关系

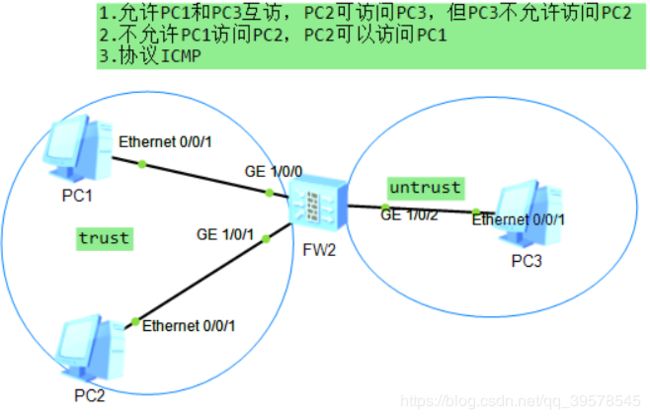

基本配置

PC1:

IP地址:10.1.1.1

网关:10.1.1.254

PC2:

IP地址:11.1.1.1

网关:11.1.1.254

PC2:

IP地址:12.1.1.1

网关:12.1.1.254

需求:

1.允许PC1和PC3互访,PC2可访问PC3,但PC3不允许访问PC2

2.不允许PC1访问PC2,PC2可以访问PC1

3.协议ICMP

USG6000V

划分区域

[USG6000V1]firewall zone trust

[USG6000V1-zone-trust]add int g1/0/0

[USG6000V1-zone-trust]add int g1/0/1

[USG6000V1]firewall zone untrust

[USG6000V1-zone-untrust]add int g1/0/2

配置接口IP地址

#

interface GigabitEthernet1/0/0

undo shutdown

ip address 10.1.1.254 255.255.255.0

#

interface GigabitEthernet1/0/1

undo shutdown

ip address 11.1.1.254 255.255.255.0

#

interface GigabitEthernet1/0/2

undo shutdown

ip address 12.1.1.254 255.255.255.0

策略

[USG6000V1]security-policy

[USG6000V1-policy-security]dis this

#

security-policy

rule name pc1_pc3_icmp_policy

source-zone trust

source-zone untrust

destination-zone trust

destination-zone untrust

source-address 10.1.1.1 32

source-address 11.1.1.1 32

source-address 12.1.1.0 24

destination-address 10.1.1.1 32

destination-address 12.1.1.1 32

service icmp

action permit

rule name pc1_pc2_icmp_policy

source-zone trust

destination-zone trust

source-address 10.1.1.1 32

destination-address 11.1.1.1 32

service icmp

action deny

#

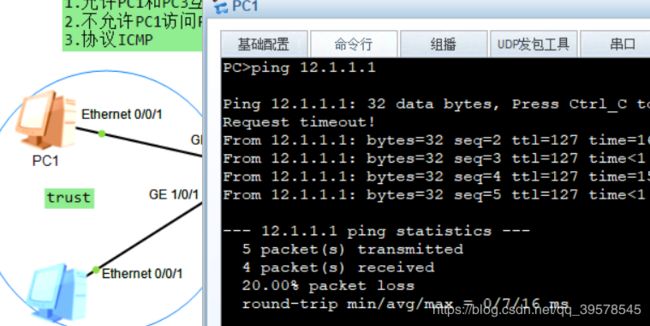

测试验证

PC1 Ping PC3

再分别测试:PC1 Ping PC2、PC2 Ping PC1、PC2 Ping PC3、PC3 Ping PC2

[SRG]firewall zone trust

[SRG-zone-trust]add int g0/0/1

[SRG-zone-trust]add int g0/0/2

[SRG]firewall zone untrust

[SRG-zone-untrust]add int g0/0/3

interface GigabitEthernet0/0/1

undo shutdown

ip address 10.1.1.254 255.255.255.0

#

interface GigabitEthernet0/0/2

undo shutdown

ip address 11.1.1.254 255.255.255.0

#

interface GigabitEthernet0/0/3

undo shutdown

ip address 12.1.1.254 255.255.255.0

#

policy interzone trust untrust inbound

policy 0

action permit

policy service service-set icmp

policy source 12.1.1.1 0

policy destination 10.1.1.1 0

#

policy interzone trust untrust outbound

policy 0

action permit

policy service service-set icmp

policy source 10.1.1.1 0

policy source 11.1.1.1 0

policy destination 12.1.1.1 0

#

policy zone trust

policy 0

action deny

policy service service-set icmp

policy source 10.1.1.1 0

policy destination 11.1.1.1 0

#

安全策略

安全策略分类

- 域间安全策略

- 域内安全策略

- 接口包过滤

安全策略主要包含的配置内容

策略匹配条件:源安全域,目的安全域,源地址,目的地址,用户,服务,应用,时间段

策略动作:允许,禁止

内容安全Profile(可选):反病毒,入侵防御,URL过滤,文件过滤,内容过滤,应用行为控制,邮件过滤

跨天的,晚上8点到早上6点,写法:20:00-24:00,00:00:06:00

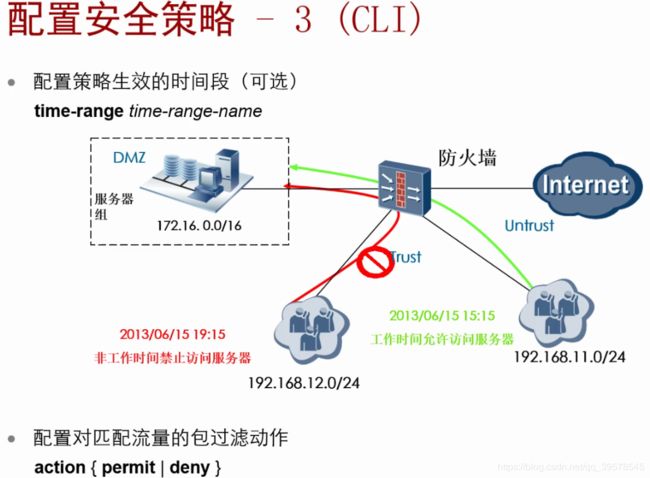

时间段设置

创建时间段,并进入时间段视图

time-range time-range-name

设置绝对时间段

absolute-range start-time start-date [ to end-time end-date ]

设置周期时间段

period-range start-time to end-time week-days &<1-7>

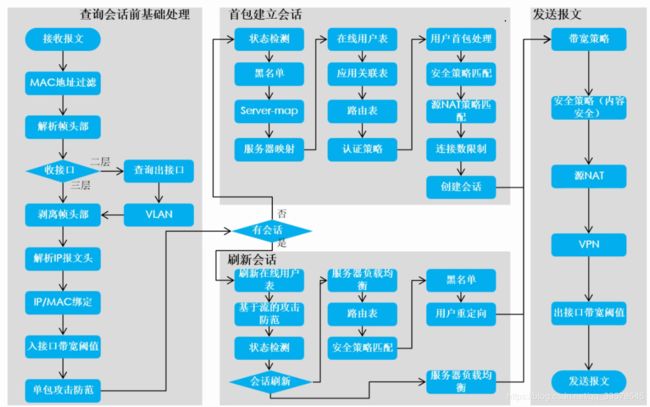

状态检测机制

状态检测机制开启状态下,只有首包通过设备才能建立会话表项,后续包直接匹配会话表项进行转发

状态检测机制关闭状态下,即使首包没有经过设备,后续包只要通过设备也可以生成会话表项

会话表为了保证能够进出

后续包只看会话表

如果会话表没了,要经过安全策略检查,再次创建会话表

显示会话表简要信息:dis firewall session table

显示会话表详细信息:dis firewall session table verbose

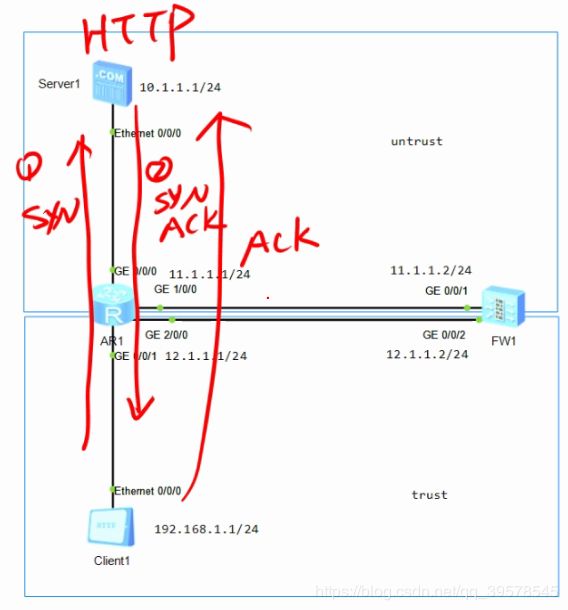

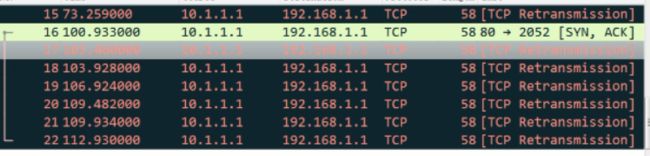

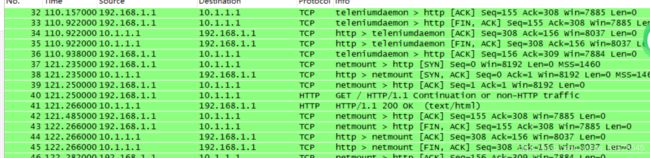

非首包经过防火墙来进行状态监测,效果会出现一直重传

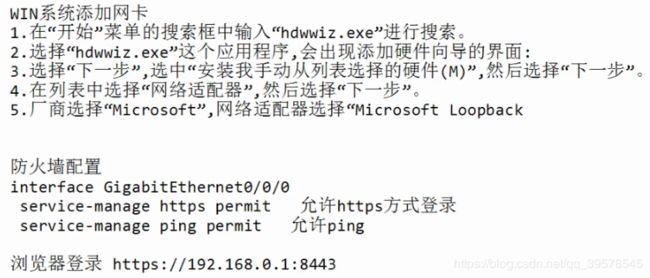

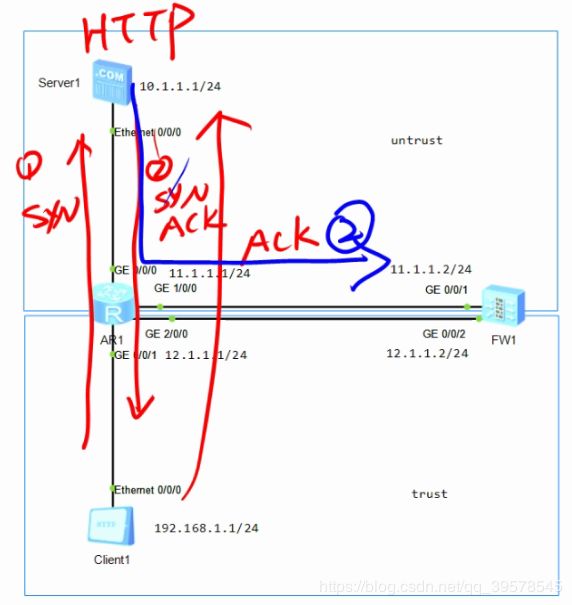

1.所有ip地址配置,开启http服务

2.防火墙划分安全区域

[SRG]firewall zone untrust

[SRG-zone-untrust]add int g0/0/1

[SRG]firewall zone trust

[SRG-zone-trust]add int g0/0/2

3.FW配置安全策略和静态路由

ip route-static 10.1.1.0 24 11.1.1.1

ip route-static 192.168.1.0 24 12.1.1.1

policy interzone untrust trust inbound

policy 0

action permit

dis cur | inc ip route

4.路由器配置策略路由

4.路由器配置策略,将10.1.1.0网段返回的流量引流到FW1

acl 2000

rule permit source 10.1.1.0 0.0.0.255

#

traffic classifier A operator or

if-match acl 2000

#

traffic behavior A

redirect ip-nexthop 11.1.1.2 引流重定向

#

traffic policy A 关联

classifier A behavior A

#

int g0/0/0 策略应用在接口上

traffic-policy A inbound

5.在R1的g1/0/0接口抓包

6.R1 Ping 11.1.1.2 (虽然通不了,观察下)

7.客户端访问http://10.1.1.1,观察包情况

8.关闭状态检测功能

undo firewall session link-state check

重复第七步

关闭状态检测 undo firewall session link-state check

6000v的策略配置

security-policy

rule name http_policy

action permit

安全策略配置案例

FTP

默认情况下,服务器21端口作为命令端口,20端口为数据端口。但被动模式下就有所差别了

帮助FTP数据报文穿越防火墙

firewall interzone trust untrust

display firewall server-map

display firewall session table

主动模式:FTP服务器主动向FTP客户端发起数据连接

被动模式:FTP服务器被动接收FTP客户端发起的数据流连接

主动还是被动,关键是看服务器

主动模式

主动模式是FTP的默认模式,也称为PORT模式。

1.在主动模式下,客户端会开启N和N+1两个端口,N为客户端的命令端口,N+1为客户端的数据端口。

第一步,客户端使用端口N连接FTP服务器的命令端口21,建立控制连接并告诉服务器我这边开启了数据端口N+1。

第二步,在控制连接建立成功后,服务器会使用数据端口20,主动连接客户端的N+1端口以建立数据连接。这就是FTP主动模式的连接过程。

客户端的命令端口和数据端口实际中并不是 完全N和N+1的关系,只是两个端口比较接近,

主动模式的利弊:

主动模式对FTP服务器的管理有利,因为FTP服务器只需要开启21端口的“准入”和20端口的“准出”即可。

但这种模式对客户端的管理不利,因为FTP服务器20端口连接客户端的数据端口时,有可能被客户端的防火墙拦截掉。

被动模式

第一步,客户端的命令端口N主动连接服务器命令端口21,并发送PASV命令,告诉服务器用“被动模式”,控制连接建立成功后,服务器开启一个数据端口P,通过PORT命令将P端口告诉客户端。

第二步,客户端的数据端口N+1去连接服务器的数据端口P,建立数据连接

被动模式的利弊:

被动模式对FTP客户端的管理有利,因为客户端的命令端口和数据端口都是“准出”,windows防火墙对于“准出”一般是不拦截的,所以客户端不需要任何多余的配置就可以连接FTP服务器了。

但对服务器端的管理不利。因为客户端数据端口连到FTP服务器的数据端口P时,很有可能被服务器端的防火墙阻塞掉。

FTP防火墙设置总结

1.FTP主动模式下防火墙设置

(1)服务器没有“物理防火墙”的情况下,只需要在服务器操作系统中开启21端口的准入,20端口的准出默认是允许的(Windows系统防火墙默认是不拦截“准出”的)。

(2)服务器有“物理防火墙”的情况下,需要在“物理防火墙”中开启21端口的准入,20端口的准出。

(3)客户端需要设置“允许应用程序通过防火墙”(WinSCP.exe、FlashFXP等)

2.FTP主动模式下防火墙设置

(1)服务器需要开启21端口准入,并设置被动模式数据端口范围P,并在防火墙中开启P的准入。

(2)客户端一般不需要设置任何防火墙,因为N和N+1一般是可以出去的。

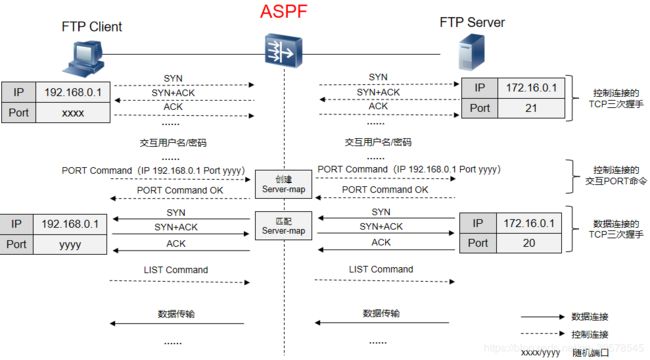

ASPF

ASPF ( Application Specific Packet Filter) 是一种高级通信过滤,它检查应用层协议信息并且监控连接的应用层协议状态。对于特定应用协议的所有连接,每一个连接状态信息都将被ASPF维护并用于动态的决定数据包是否被允许通过防火墙或丢弃。

丰富的ASPF功能保证开展业务时安全性得到保证

帮助FTP数据报文穿越防火墙

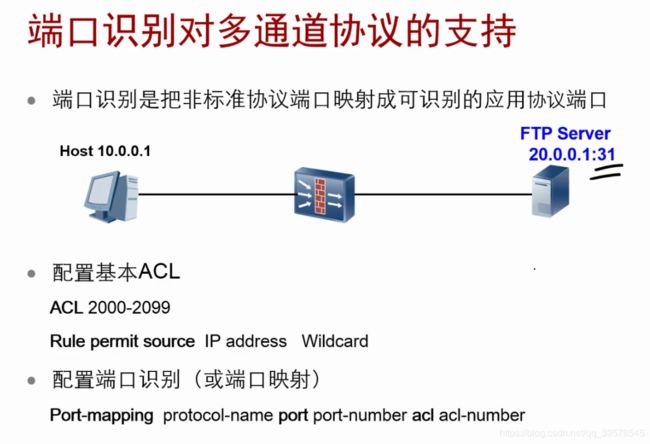

Server Map的产生

- 转发多通道协议

- NAT Server或SLB时

- NAT NO-PAT

- 转发QQ/MSN、TFTP等STUN类型协议

分片缓存

补充一下IP数据报的知识

一个IP数据报时由首部和数据两部分所组成的。首部的前一部分为固定长度,共20字节,这里用到的字段有:

- 首部长度,典型的IP数据报首部长度是20字节

- 总长度:总长度指首部和数据之和的长度,超过下层MTU值的时候,必须分片,其中以太网的MTU为1500字节。

- 标志:标志字段中的最低位为MF MF=1表示后面“还有分片”的数据报。MF=0表示这已是若干数据报片中的最后一个。

标志字段中间的一位记为DF,意思是“不能分片”。只有当DF=0时,才允许分片。 - 片偏移:分片在原分组中的相对位置片,偏移以8个字节为偏移单位。

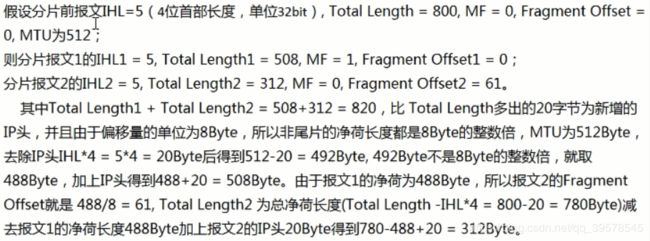

分片过程

重组过程

通俗来讲就是:

某报文长度是 1400字节,MTU=1000字节,那么怎么分片?

分片:

MTU=1000B-20=980B

980/8=12…20

满足片偏移/8是整数倍,要能成组,采用976的值

1400-20=1380

1380-976B=404

①长度;T=976+20=996B,MF=1,片偏移=0

②长度;T=404+20=424B,MF=0,片移值=122(976/8得到的结果)

重组:

(996-20 ) + (424-20) +20 = 1400

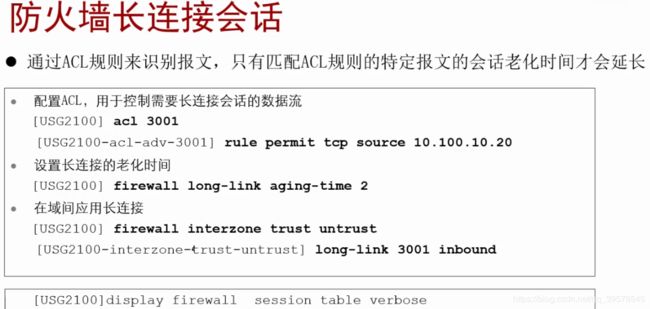

长连接

为什么需要长连接?

- 防火墙会话表老化机制,当会话老化时间内无数据通过,将断开此会话连接

- 会话老化机制给特殊业务带来的问题

会话表修改

firewall session aging-time service-set icmp 15

display firewall session aging-time

192.168.250.1:8443

用户:admin

密码:Admin@123