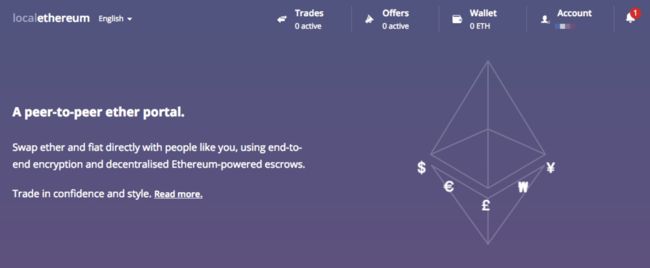

localethereum简介

localethereum的官网上是这样介绍自己的:点对点的以太门户,即使用以太坊智能合约和点对点的加密技术促成ether和法币在人与人之间的直接兑换,不需要中间人担保。这和0x和kyber等直接促成虚拟币兑换的去中心化交易所不一样,它主要解决的是去中心的法币与虚拟币兑换这个核心问题,并确保这个过程是保密和安全的。为此它做了很多努力,包括:

- 点对点的消息加密

- 消息前向保密

- 财务前向保密

- 签名系统

自去年9月上线以来,运营良好,没有出现黑客事件,且体验还可以,流程不算复杂。首先注册一个账号,和普通网站一样,需要用户名和密码以及开启两步验证;挂单者(Maker)挂一个订单,这个单会出现在网站上;其他受价者(Taker)可以在网站上接单并发起交易,localethereum为这笔交易生成一份以太坊智能合约;卖方将ether转到localethereum钱包,然后再从localethereum钱包把想要交易的ether转到智能合约,至此,交易的链上部分完成,接下来等待买家链下法币支付;在这个过程中双方可以通过localethereum的点对点的加密消息进行沟通,比如把银行账号告知对方以便法币转账等等。

总之整个流程下来,交互习惯就跟其他中心化交易所一样,但它却是去中心化的,点对点的。你不必担心黑客侵入盗币或交易所破产,这绝对是一种技术进步,接下来我会为大家一一剖析它的安全机制。因为它不是开源的,所以只能结合一些开放的说明资料以及页面行为来加以分析。

账号密码

localethereum用户需要账号和密码,但是它的密码和我们通常认知的密码不一样,它的密码纯粹是本地的。也就是说服务器端不存储密码的相关信息。在我们创建账号的时候,就有一段提示:

Your web browser is going to generate a private key offline, and then encrypt it using AES256-CBC to a PBKDF2-stretched version of your password. 你的浏览器将会离线生成一个私钥,这个私钥使用AES256-CBC加密,加密秘钥用你的密码经PBKDF2运算后得到。

PBKDF2的作用是“延展”人类的密码,使之更长,更随机,不可逆,不容易被猜测。即使像通常的网站也不直接存储人类的明文密码,否则万一数据库被盗,或者网站监守自盗,那么用户的损失将是巨大的,因为用户能记的密码是有限的,他在很多网站使用的可能是同一个密码,一旦一个地方发生泄露,所有的这些信息将面临极大的暴露风险。Like this, no fuck to say!

AES256-CBC是对称加密算法,即它可以做加密解密,是一种安全的可逆运算。

创建账号的时候,在Chrome里面也可以看到如下的服务端请求:

POST https://api.localethereum.com/v1/accounts/new

{

"username": "jon",

"email": "jon@f...",

"account_key_identity_public": "01e355ef0f6b45e7ff86...",

"account_key_encrypted_root": {

"ciphertext": "47f57c64067abaa...",

"iv": "cb331d0e0...",

"passphrase_salt": "e88be51f58...",

"pbkdf2_iterations": 50906

}

}

确实没有上传密码,但是account_key_identity_public和account_key_encrypted_root是干么用的,光看字面也看不明白。为了更好理解先来看看localethereum本地的一段js代码:

这下大致清楚了,反推一下:

var password = "abc"; //明文密码,记在人脑

var passphrase_salt = "e88be51f58..."; //盐,创建账号的时候随机生成

var pbkdf2_iterations = "50906"; //加盐迭代次数,创建账号的时候生成

//对明文密码进行延展

var key = PBKDF2(password, passphrase_salt, {

keySize: 256 / 32,

iterations: pbkdf2_iterations

})

var accountKeyRoot = "0f45e6dae7cc40c..." //秘钥根,创建账号的时候随机生成

var iv = "cb331d0e0..."; //初始向量,创建账号的时候随机生成

//加密的秘钥根

var ciphertext = AES.encrypt(accountKeyRoot, key, {

iv: iv,

mode: CBC,

padding: NoPadding

})

var n = ecsign(sha3(accountKeyRoot, 256), "enc");

//用于对其他私密信息进行加密用的秘钥

var accountKeyEnc = toRpcSig(n.v, n.r, n.s);

//秘钥对

var accountKeyIdentityPair = E(accountKeyRoot);

//公钥

var account_key_identity_public = accountKeyIdentityPair.publicKey;

所以服务端实际上存储的是用户秘钥的根(有时候也称之为种子),不过,这个秘钥的根是经过用户本地密码加密保护过再给服务端的。用户登录的时候,虽然是先输入账号和密码,再输入二次验证码,但实际上,服务端是先校验二次验证码,成功之后再从服务端获取用户的account_key_identity_public和account_key_encrypted_root到本地,在本地用密码解开account_key_encrypted_root获得秘钥的根accountKeyRoot,存储到Local Storage:

{

"username": "jon",

"accountKeyRoot": "e1dde6d4f...",

"sessionToken": "MTUwNTQzMn0.kwHcAkDjelD..."

}

accountKeyRoot就是你的数字身份的DNA,自创建开始就不可变更,你可以修改你的密码,但这仅仅只是改变了存储在服务器端的密文,用新密码解密后还是原来的内容。如果有人直接盗走了accountKeyRoot,他就可以在数字世界代表你。

挂单者秘钥(Maker keys)

每个localethereum用户都会先行创建很多签名的秘钥对,存在服务端,结构如:

{

"public_key": "371854cb5efc...",

"signature": "0x7ae22085f5047e0c3d5...",

"encrypted_private": {

"ciphertext": "54b8c3c2c168778...",

"iv": "417a9c6e..."

}

}

这些秘钥允许人们创建交易、发送消息、用离线的钱包转账和部署智能合约,而且能够保持前向保密(当前秘钥泄露不影响到以前的数据)。

翻译过来就是:

- 生成随机的256位secp256k1秘钥对(

MakerKey-private和MakerKey-public) - 用账号的私钥

accountKeyIdentityPrivate对SHA3(MakerKey-public)的结果进行ECDSA签名(MakerKey-signature) -

MakerKey-private用一个随机的IV和accountKeyEnc进行AES-256加密之后,连同MakerKey-public和MakerKey-signature发到服务端保存。

钱包地址

和Maker keys一样,localethereum也会预先生成很多的以太坊地址:

{

"n": 1,

"address": "0xfe742544...",

"signature": "0xe03a28b6ec8a1...",

"encrypted_private": {

"ciphertext": "77d8cc2e176c...",

"iv": "df4193c2..."

}

}

不一样的地方在于每个地址有一个链私钥,它由前一个链私钥经过以下算法得来:

var chainPrivateKey=HmacSHA256(previousChainPrivateKey, [2]);

var privateKey=HmacSHA256(chainPrivateKey, [0,1]);

var address = publicToAddress(privateToPublic(privateKey));

最后将chainPrivateKey加密连同其他相信息存到服务器端。

交易

假设Bob在网站上看到Alice挂的单,想要受价交易,他就向localethereum请求获取Alice的Maker key和签名的钱包地址,localethereum会给他一个Alice全新未使用的MakerKey-public和MakerAddress-address。

当Bob用Alice的公钥验证这两个签名之后,确定key和钱包地址确实是属于Alice的,他就可以向她转账和发送消息。但事情并非就此简单。Bob还需要做三件事:

- 他也要生成自己的全新的一次性secp256k1秘钥对(

TakerKey-private和TakerKey-public) - 他从服务端拿一个自己未使用的钱包地址(

TakerAddress) - Bob将这些信息捆绑在一起,并用他自己的私钥

accountKeyIdentityPrivate对SHA3(MakerKey-public+MakerAddress-address+TakerKey-public+TakerAddress)的结果签名(TradeSignature)

他将TradeSignature, TakerKey-public和TakerAddress发给服务端,当Alice上线后她就可以验证签名。双方开始安全交易。

创建交易的时候可以看到Chrome发起的请求(貌似可以不需要MakerAddress-address):

POST https://api.localethereum.com/v1/trades/new

{

"offer_id": "d2d8bcc5-9b1...",

"signature": "0x69a1b74997...",

"maker_key_public_key": "28b75263cf15bb9d432...",

"taker_address": "0xfe725e38b24925a2a7895...",

"taker_key_public_key": "30e43861d4c616...",

"taker_key_encrypted_private": {

"iv": "52bc72e0d...",

"ciphertext": "48764d5..."

}

}

一个成功了的交易结构是这样的:

GET https://api.localethereum.com/v1/trades/ef3771d7-51c...

{

"id": "ef3771d7-51c...",

"state": "released",

"maker_account_id": "63abacee-0cc...",

"taker_account_id": "d9058c2a-23e...",

"maker_username": "Din",

"taker_username": "Vager",

"maker_fee": 0.25,

"taker_fee": 0.75,

"maker_account_key_identity_public": "f19bb6af3eed...",

"taker_account_key_identity_public": "bbac5c7e884eecae5dd...",

"offer_id": "0d52e362-887...",

"offer_headline": "",

"offer_terms_of_trade": "",

"created_at": "2017-12-14T06:06:57.067Z",

"wei_amount_for_buyer": "1000000000000000000",

"wei_amount_for_seller": "1010110000000000000",

"local_currency_amount": 8898.1,

"local_currency_code": "CNY",

"direction": "maker_seller_taker_buyer",

"maker_address": "0x0a2ffbabdc7f5f0...",

"maker_address_signature": "0x1d5dc75a401e1209f6fad...",

"taker_address": "0x3fa8a7bf52ec2a7eb09...",

"taker_signature": "0xbf90926a5681bc7508e6e6375f...",

"maker_key": {

"public_key": "57cf2817a7bcf0880aef18fd1fb...",

"encrypted_private": null

},

"taker_key": {

"signature": null,

"public_key": "6eb485558f07c8e0ac3d9934a06e..."

},

"reported_by_you": false,

"contract_escrow": {

"trade_hash": "fe6fc04f7b06932c4...",

"contract_address": "0x09678741bd...",

"seller_can_cancel_after": 0,

"total_gas_fees_spent_by_relayer": "0",

"currently_exists": false,

"events": [{

"observed_at": "2017-12-14T06:13:36.036Z",

"block_number": 4729641,

"transaction_hash": "0x0abdd751a...",

"event_name": "Created"

}, {

"observed_at": "2017-12-14T06:18:14.786Z",

"block_number": 4729661,

"transaction_hash": "0xd3a800117e83...",

"event_name": "Released"

}],

"relays": [{

"created_at": "2017-12-14T06:17:22.889Z",

"sent_at": "2017-12-14T06:17:39.103Z",

"confirmed_at": "2017-12-14T06:18:12.796Z",

"confirmed_at_block": 4729661,

"action_byte": "05",

"transaction_hash": "0xd3a800117..."

}]

},

"sent_transactions": [{

"trade_hash": "fe6fc04f7b06932...",

"name": "createEscrow",

"transaction_hash": "0x0abdd751...",

"sent_at": "2017-12-14T06:12:58.309Z"

}],

"maker_address_encrypted_private": {

"ciphertext": "db93a6462e0a...",

"iv": "0a52107d14afd..."

},

"marked_as_paid_at": null,

"marked_for_released_at": "2017-12-14T06:17:22.889Z",

"marked_as_cancelled_at": null,

"cancelled_at": null,

"cancelled_by_account_id": null,

"disputed_at": null,

"disputed_by_account_id": null,

"left_feedback": "good",

"payment_method": {

"id": 7,

"name": "Alipay",

"description_for_buyer": "You’ll send the seller money online via Alipay.",

"description_for_seller": "The buyer will send you money online via Alipay.",

"payment_window_in_minutes": 120

},

"delete_party_key_at": "2017-12-21T06:18:14.786Z",

"hash": 2554751258,

"last_message_id": "bd2c3e2a-bdc..."

}

消息

点对点加密消息用的是Elliptic curve Diffie–Hellman (ECDH)异步秘钥交换协议,这个协议允许双方用一方的私钥和另一方的公钥派生一个共享秘钥。ECDH的美妙之处在于:

SharedSecret-root = ECDH(MakerKey-public, TakerKey-private) = ECDH(TakerKey-public, MakerKey-private)

接着用SharedSecret-root通过HKDF算法生成更加安全的秘钥(SharedSecret-enc和SharedSecret-mac)。发送消息的时候,Alice和Bob用SharedSecret-enc和随机值IV通过AES256-CBC加密消息,且每条消息都用各自的accountKeyIdentityPrivate签名。为了做进一步认证和完整性检查,还会用SharedSecret-mac对每个加密消息进行HMAC-SHA256哈希校验。

一旦发生争议,一方只要提交SharedSecret-root让网站做仲裁即可。