# PentestDB

https://github.com/alpha1e0/pentestdb

提供轻量级的易扩展的工具,可以快速编写exploit、添加漏洞验证/扫描规则、添加指纹规则、爆破规则等;包含以下功能:

- `Exploit系统。`易扩展的exploit系统,能够使用API快速编写exploit,能够批量执行exploit

- `子域名爆破。`爆破子域名,使用域传送、DNS爆破、GoogleHacking进行子域名爆破

- `C段扫描。`C段扫描,支持生成html格式输出文件

- `服务端应用识别。`识别CMS类型、Web服务器、操作系统、WEB中间件等

- `URI敏感资源爆破。`爆破WEB敏感文件,整站备份、配置备份、敏感文件等

- `社工密码字典生成。`根据社工信息生成密码爆破字典

- `Google Hacking。`GoogleHacking,生成URL字典

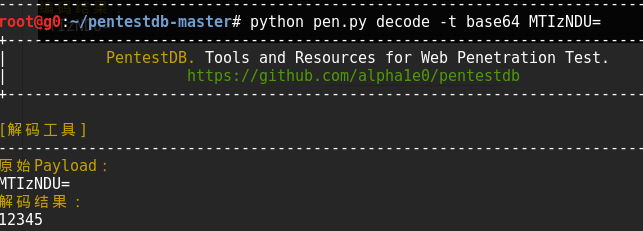

- `编解码等功能。`支持非常丰富的编解码方式,方便做payload编码

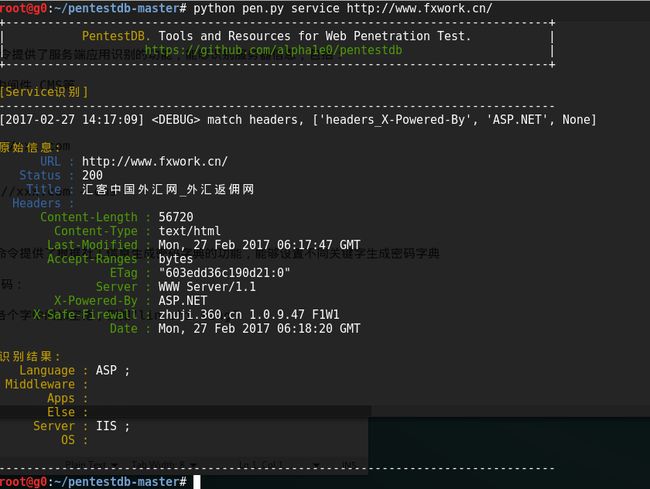

0x01 服务端应用识别

python pen.py service http://www.fxwork.cn/

python pen.py service http://www.fxwork.cn/ --cms

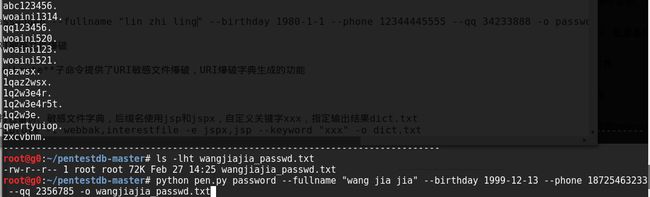

0x02生成密码字典

python pen.py password --fullname "wang jia jia" --birthday 1999-12-13 --phone 18725463233 --qq 2356785 -o wangjiajia_passwd.txt

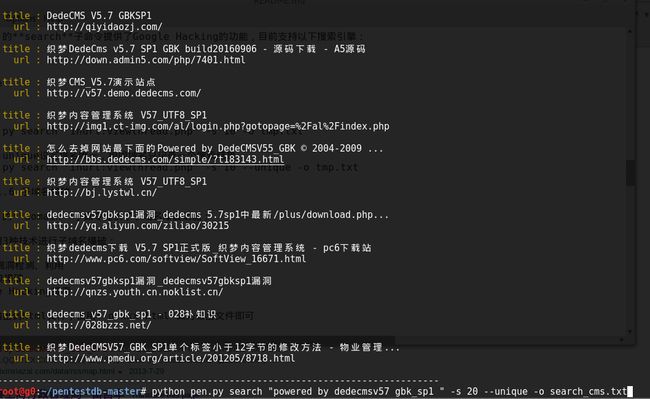

0x03搜索功能

python pen.py search "powered by dedecmsv57 gbk_sp1 " -s 20 --unique -o search_cms.txt

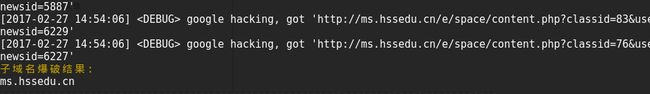

0x04域名爆破

#使用域传送技术、Google Hacking对aaa.com 进行子域名爆破

python pen.py domain hssedu.cn -t zg

# 使用字典爆破子域名,自定义字典文件domain_large.txt,同时指定爆破顶级域名

pen.py domain aaa.com -t d --dict domain_large.txt --topdomian

用lijiejie的subDomain.py扫一遍

0x05 C段扫描

0x06解码编码功能

python支持的编解码格式

推测编码:

#### 3.1.10 文件处理功能

pen.py`的**file**子命令提供了常用的文件操作,包括:文件查看、文件编码推断、文件类型转换、文件hash计算、文件图片隐藏(制作php图片木马)

使用*--list*查看支持的文件编码转换格式:

utf-32le utf-32le-bom utf-32 utf-32-bom utf-32be utf-32be-bom utf-16be

utf-16be-bom utf-8 utf-8-bom utf-16 utf-16-bom utf-16le utf-16le-bom gbk

gb2312 big5 ...

例如:

# 检测文件编码类型

pen.py file cmdb.jsp -d

# 计算文件hash

pen.py file cmdb.jsp --hash md5

# 以16进制方式查看文件

pen.py file cmdb.jsp@hex

# 将utf-8编码的文件test.txt转换为gbk编码的gbk.txt

pen.py file test.txt@utf8 -c gbk.txt@gbk

# 文件转换,转换为utf-16-bom类型文件(jsp/aspx的utf-16-bom类型文件可绕过一些安全软件)

pen.py file cmd.jsp -c dst.jsp@utf-16-bom

# 制作图片木马,会生成caidao_hiddenin_aa.jpg

pen.py file caidao.php --hidein aa.jpg

0x06

还有一些各种马