基于springboot开发的“初级”博客系统

俗话说光说不练假把式,实习中发现了自己许多不足,特此挖个坑,做个简单的博客系统以便对于web开发有更深的理解,再者为以后做打算,毕竟基于github的博客还是有一定的不便的,博客基于springboot2.1开发,shiro实现权限控制,插件EditorMD。毕竟是填坑版,还有许多功能不完善甚至没有Σ( ° △ °|||)︴

github博客:https://zyz-1998.github.io/

资源地址:https://github.com/zyz-1998/blog-system

一. 系统简介

1.1 开发工具

软件:intellij

框架:springboot、shiro(安全框架)

前端:thymeleaf + bootstrap

日志:logback

数据库:mysql

插件:Editormd(支持markdown)

1.2 效果预览

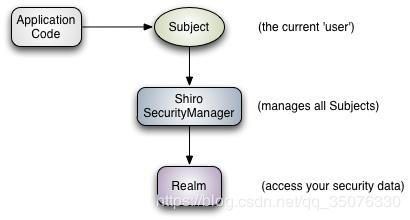

二. shiro简介

Apache shiro是一个功能强大且易于使用的Java安全框架,可执行身份验证,授权,加密和会话管理。

理解shiro首要理解两张图即可,如下所示

2.1 系统架构

在shiro架构中,有3个最主要的组件:Subject,SecurityManager,Realm。

Subject本质上就是当前访问用户的抽象描述。

SecurityManager是Shiro架构中最核心的组件,通过它可以协调其他组件完成用户认证和授权。换句话来说,SecurityManager就是Shiro框架的控制器。

Realm定义了访问数据的方式,用来连接不同的数据源,如:LDAP,关系数据库,配置文件等等。

2.2 核心架构

[外链图片转存失败(img-302NXbt3-1566047251622)(/images/my_img/190817-7.jpg)]

Authenticator(认证):负责执行用户的登录操作。

Authentication Strategy(认证策略):是个无状态的组件,在认证过程中会进行4次调用。然后将Realm中的结果信息封装至AuthenticationInfo实例中并返回作为Subject的身份信息。

Authorizer(授权):负责用户的访问权限控制。

2.3 具体实现

- 定义实体用户信息、用户角色、用户权限

//UserInfo

@Id

@GeneratedValue

private Integer uid;

@Column(unique =true)

private String username;//帐号

private String name;//名称(昵称或者真实姓名,不同系统不同定义)

private String password; //密码;

private String salt;//加密密码的盐

private byte state;//用户状态,0:创建未认证(比如没有激活,没有输入验证码等等)--等待验证的用户 , 1:正常状态,2:用户被锁定.

@ManyToMany(fetch= FetchType.EAGER)//立即从数据库中进行加载数据;

@JoinTable(name = "SysUserRole", joinColumns = { @JoinColumn(name = "uid") }, inverseJoinColumns ={@JoinColumn(name = "roleId") })

private List<SysRole> roleList;// 一个用户具有多个角色

//SysRole

@Id@GeneratedValue

private Integer id; // 编号

private String role; // 角色标识程序中判断使用,如"admin",这个是唯一的:

private String description; // 角色描述,UI界面显示使用

private Boolean available = Boolean.FALSE; // 是否可用,如果不可用将不会添加给用户

//角色 -- 权限关系:多对多关系;

@ManyToMany(fetch= FetchType.EAGER)

@JoinTable(name="SysRolePermission",joinColumns={@JoinColumn(name="roleId")},inverseJoinColumns={@JoinColumn(name="permissionId")})

private List<SysPermission> permissions;

// 用户 - 角色关系定义;

@ManyToMany

@JoinTable(name="SysUserRole",joinColumns={@JoinColumn(name="roleId")},inverseJoinColumns={@JoinColumn(name="uid")})

private List<UserInfo> userInfos;// 一个角色对应多个用户

//SysPermission

@Id@GeneratedValue

private Integer id;//主键.

private String name;//名称.

@Column(columnDefinition="enum('menu','button')")

private String resourceType;//资源类型,[menu|button]

private String url;//资源路径.

private String permission; //权限字符串,menu例子:role:*,button例子:role:create,role:update,role:delete,role:view

private Long parentId; //父编号

private String parentIds; //父编号列表

private Boolean available = Boolean.FALSE;

@ManyToMany

@JoinTable(name="SysRolePermission",joinColumns={@JoinColumn(name="permissionId")},inverseJoinColumns={@JoinColumn(name="roleId")})

- 定义Realm,继承AuthorizingRealm重写以下两个方法

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

System.out.println("权限配置-->MyShiroRealm.doGetAuthorizationInfo()");

SimpleAuthorizationInfo authorizationInfo = new SimpleAuthorizationInfo();

UserInfo userInfo = (UserInfo)principals.getPrimaryPrincipal();

for(SysRole role:userInfo.getRoleList()){

authorizationInfo.addRole(role.getRole());

for(SysPermission p:role.getPermissions()){

authorizationInfo.addStringPermission(p.getPermission());

}

}

return authorizationInfo;

}

//表示根据用户身份获取授权信息。这种方式的好处是当只需要身份验证时只需要获取身份验证信息而不需要获取授权信息

/*主要是用来进行身份认证的,也就是说验证用户输入的账号和密码是否正确。*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token)

throws AuthenticationException {

System.out.println("MyShiroRealm.doGetAuthenticationInfo()");

//获取用户的输入的账号,getPrincipal()获取自定义Realm信息

String username = (String)token.getPrincipal();

//输出令牌的获取凭证

System.out.println(token.getCredentials());

//通过username从数据库中查找 User对象,如果找到,没找到.

//实际项目中,这里可以根据实际情况做缓存,如果不做,Shiro自己也是有时间间隔机制,2分钟内不会重复执行该方法

UserInfo userInfo = userInfoService.findByUsername(username);

System.out.println("----->>userInfo="+userInfo);

if(userInfo == null){

return null;

}

//简单的验证信息 身份验证信息

SimpleAuthenticationInfo authenticationInfo = new SimpleAuthenticationInfo(

userInfo, //用户名

userInfo.getPassword(), //密码

ByteSource.Util.bytes(userInfo.getCredentialsSalt()),//salt=username+salt

getName() //realm name

);

return authenticationInfo;

}

- 最后进行shiro配置,核心代码如下

ShiroFilterFactoryBean shiroFilterFactoryBean = new ShiroFilterFactoryBean();

shiroFilterFactoryBean.setSecurityManager(securityManager);

//拦截器.

Map<String,String> filterChainDefinitionMap = new LinkedHashMap<String,String>();

//配置退出过滤器,其中的具体的退出代码Shiro已经替我们实现了

filterChainDefinitionMap.put("/logout", "logout");

// 配置不会被拦截的链接 顺序判断

//filterChainDefinitionMap.put("/static/**", "anon");

filterChainDefinitionMap.put("/image/**", "anon");//img

filterChainDefinitionMap.put("/css/**", "anon");//css

filterChainDefinitionMap.put("/js/**", "anon");//js

filterChainDefinitionMap.put("/home/**", "anon");//front desk

//:这是一个坑呢,一不小心代码就不好使了;

//

filterChainDefinitionMap.put("/**", "authc");

// 如果不设置默认会自动寻找Web工程根目录下的"/login.jsp"页面

shiroFilterFactoryBean.setLoginUrl("/login");

// 登录成功后要跳转的链接

shiroFilterFactoryBean.setSuccessUrl("/admin");

//未授权界面;

shiroFilterFactoryBean.setUnauthorizedUrl("/403");

shiroFilterFactoryBean.setFilterChainDefinitionMap(filterChainDefinitionMap);