ISCC2019-MISC做题总结

ISCC2019-MISC做题总结

本小白又来总结了。。虽然做题做的非常菜,但还是总结一下吧。总结一下做题思想,让自己能够不断提高。。。。

MISC1- (1)

这道题主要是八进制转ascll码,然后base解码

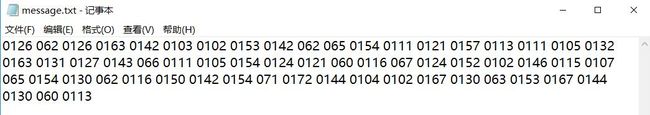

下载附件,并解压,得到一个message.txt文件,打开

发现每个数字的每一位最高是7,考虑一下是不是8进制转换10(或16)进制,然后转ascll码。然后为了方便,我写了个代码转换(此时,再次想要抽时间学习python)

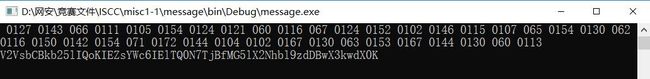

#include 运行,并把所有数字直接复制粘贴,然后执行,得V2VsbCBkb25lIQoKIEZsYWc6IElTQ0N7TjBfMG5lX2Nhbl9zdDBwX3kwdX0K

看着,应该是base解码,所以在线解码得

果然想的不错。。。。。。。。。

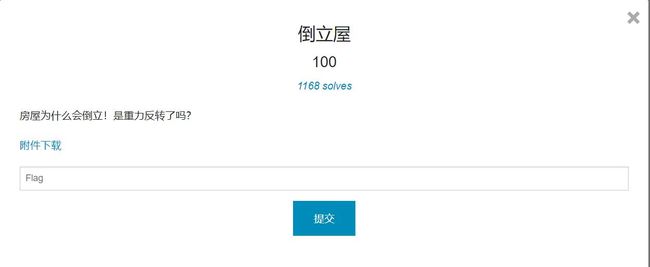

MISC1- (2)

这道题主要是LSB隐写

LSB(英文 least significant bit)即最低有效位。LSB加密是信息隐藏中最基本的方法。由于人们识别声音或图片的能力有限,因此我们稍微改动信息的某一位是不会影响我们识别声音或图片的。

LSB隐写通过修改RGB颜色分量的最低位二进制(LSB),来进行信息的储存,人类的眼睛并不能感知到前后的变化。每个像数可以携带3bit的信息。

下载附件,并解压,得到一个文件,打开发现只有一张图片(倒立屋.png),这时可以考虑一下是不是LSB隐写。用stegsolve打开图片

Red、Green、Blue的最低有效位0那一列打对勾(原因),并点击Preview,在最上面会发现flag了!!

然而提交,发现不对。想到题目是倒立屋,所以试了下反着写。但又不对,然后尝试各种提交格式,结果没有任何格式的对了,即9102_cCsI

MISC1- (3)

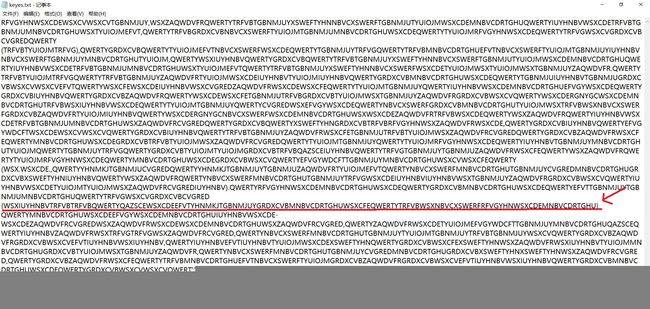

这道题主要是键盘有关的密码(键盘手势)

首先,我先了解一下键盘密码,毕竟不能单纯只为了做题而做题

**密码背景:**凡是利用键盘的特性而制作的密码,都可以称之为键盘密码。

**常见的分类:**有计算机的键盘和手机的键盘两种,而这两种又根据具体的方法可以衍生出层出不穷的加密方法。

**弱点:**不安全,隐蔽性不强。

详细介绍

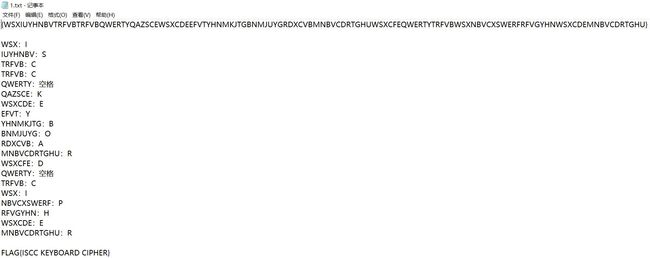

下载附件,并解压,得到一个文件,文件内容如下

于是把可能是flag的标记了一下。发现字母都是大写字母,看着在键盘上有点规律,仔细操作演示后发现,应该是对应键盘手势。所以把这行字母,运用键盘手势最终得到

MISC1- (4)

这道题主要是常见的对称非、对称加密,这个题是AES加密

首先,需要了解知道常见的对称非、对称加密原理

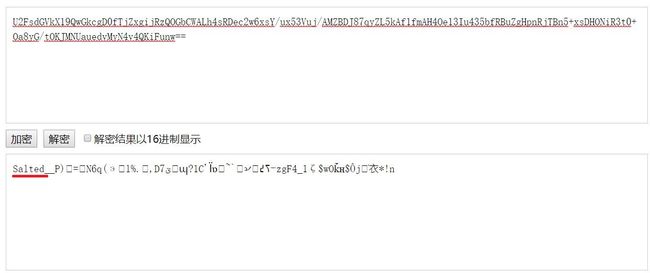

下载文件,解压,发现里边是一个Aesop.gif图片。用winhex打开,在最下面发现一组可疑字符

比较像Base64编码,所以使用Base64在线解码

发现字符串Salted,应该是所谓“加盐”。就是对密码进行一些混淆增加破解的难度。

发现需要密码才能解密,于是再考虑一下题目文件图片,发现图片在变换很快,于是我使用PS把动态图还原,发现

这应该就是所需密码了,而密文应该就是之前winhex里的可疑字符串,然后开始解密,发现只有使用AES才能够解密

然而并没有出现有效结果,于是尝试再解密一次,发现了最终flag了!!!!

MISC2- (1)

这道题主要是空格转二进制转16进制再转ascll码

下载文件并解压,得到txt文件

发现都是繁体字,想到繁体转简体,然而并没有什么用。。。然后分析之后发现有好多空格。每句话后都有空格,有的是一个,有的是两个。尝试一个空格转换成0,两个空格转换成1

我用的是notepad++的替换功能进行替换,替换完后,把所有繁体字删除得到

[外链图片转存失败(img-fK4A9KgT-1563268351396)(http://i2.tiimg.com/690374/82b997bb4a650ec3.jpg)]

然后考虑,把二进制转换成16进制,再转ascii码

得到最终flag了!!!!

MISC2- (2)

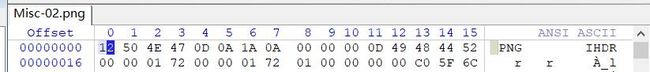

这道题主要是文件头部格式修复

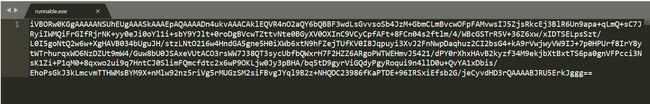

下载文件并解压,得到exe文件。然而并不能运行。于是考虑用winhex打开,也可以用sublime打开,发现

应该和Base64有关,尝试Base64解码

发现这些字符应该能重新编码png图片。然而使用在线Base64转图片,结果失败了。应该是png某些格式有问题,于是考虑能不能用脚本转换。查询脚本并下载修改

运行得到

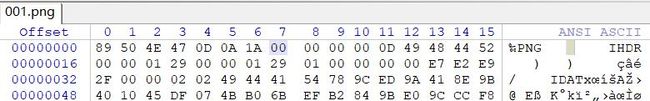

于是考虑001.png文件头格式是不是有问题,用winhex打开。比对png文件头格式,发现果然有问题

果然格式有问题,把00改成0A后,得到一张二维码

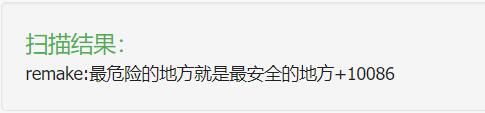

扫描后,进行得到

MISC2- (3)

这道题主要是数据隐藏

下载文件并解压,得到png文件,png图像是个二维码。扫描二维码得

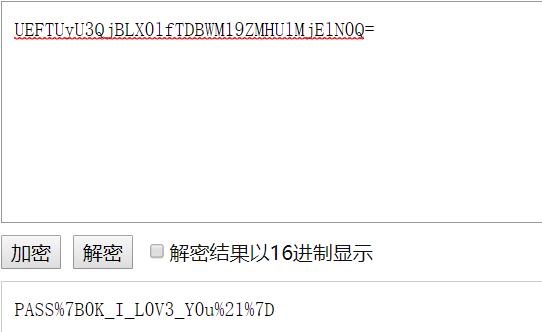

应该是base64加密,解密得

然后url解码得

然而并不是答案。。。。。

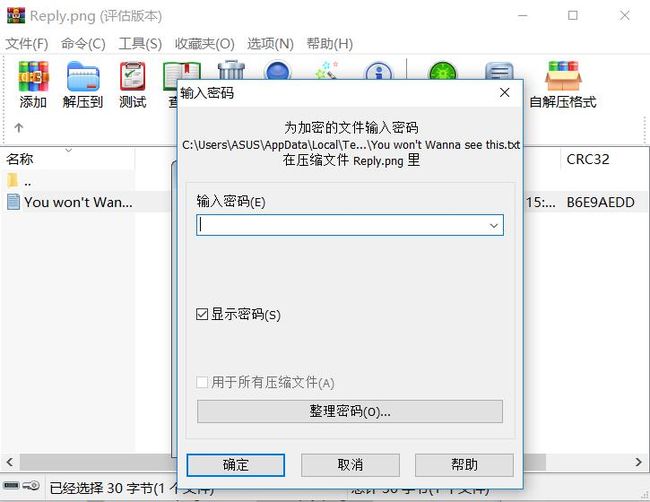

经过其他尝试,最终把二维码图片用winrar打开,发现

需要密码,于是想到之前解到的PASS{0K_I_L0V3_Y0u!}输入密码框,结果不对。所以密码应该是花括号里的内容。输入密码,解压txt文件并打开得到

得到最终结果啦!!!

MISC3- (1)

这道题主要是数据隐藏

下载文件并解压,得到jpg文件,然而并不能打开

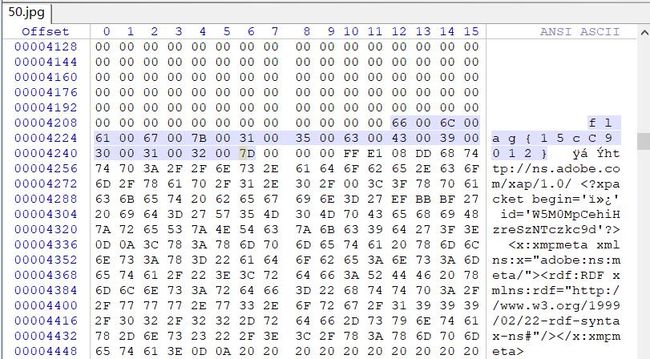

于是用winhex打开考虑修复文件头、文件尾。

发现文件尾没有问题。文件头有问题

修复文件头,图片果然显示出来了。然而并没有什么用。。。。。。。。。

于是,想着把修复后的图片用winrar打开试试。发现了一个文件夹,有点开心,难到答案要出来了。然而,是我想多了。。。。。

发现了50张二维码图片。。。。。一个一个的扫描感觉不太现实!于是我扫描了第1张和第50张

第1张

第50张

发现第50张比较可疑,把第50张二维码用winhex打开,发现flag了!!!

MISC3- (2)

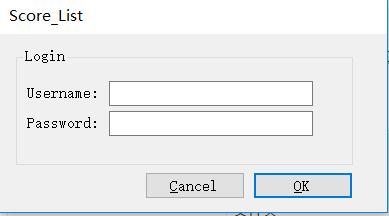

这道题主要是伪加密和数据隐藏

下载文件,解压发现

此时考虑压缩包加密文件是否是伪加密,所以用winhex打开,发现果然是伪加密

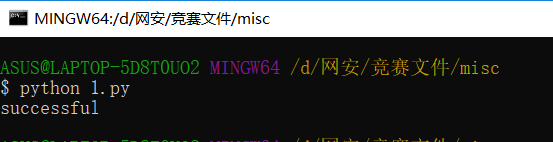

把文件头504B0304后的3、4位改为0000,以及把504B0102后的5、6位的0908改为0000,即可破解伪加密。然后解压,运行,发现

发现需要用户名和密码。于是把得到的exe文件用winhex打开,发现了用户名和密码。虽说winhex打开能找到用户名和密码,不过太乱不太好找。于是用了下逆向常用工具,发现用户名和密码了。。。

运行程序,输入用户名和密码,得到最终flag!!!!

MISC3- (3)

这道题主要是音频隐写

下载文件并解压,得到png文件,然而并不能打开

于是用winhex打开考虑修复文件头、文件尾。发现文件头有问题,果断修复(把12改为89)

修复完后,得到一张二维码

扫描得到

百度查询发现这是当铺密码,于是当铺密码解密得

**即201902252228**

然后找寻其他有用信息,发现把得到的二维码用winrar打开,得到01.mp3音频文件。想到这应该就是音频隐写了。。。。在百度查询了一些信息,发现了一些有关音频隐写得工具,根据题目,得到了密钥和MP3文件。所以可能要使用mp3stego工具,得到最终答案。。。。

得到了个txt文件,打开发现

很明显,这是unicode编码,所以unicode解码得

ISCC杂项题(MISC)总算总结完毕,感觉又学到了很多知识。

继续努力,小白进阶ing!!!!