自签SSL证书实现Nginx配置https双向认证

1. 前期的准备工作:

安装openssl和nginx的https模块

cd ~/

mkdir ssl

cd ssl

mkdir demoCA

cd demoCA

mkdir newcerts

mkdir private

touch index.txt

echo '01' > serial 2. 制作CA证书(这个是信任的起点,根证书,所有其他的证书都要经过CA的私钥签名)。

生成 CA私钥: ca.key

openssl genrsa -des3 -out ca.key 2048 这样是生成rsa私钥,`des3`算法,openssl格式,2048位强度。`ca.key`是密钥文件名。为了生成这样的密钥,需要一个至少四位的密码。

另外可以通过以下方法生成没有密码的key:

openssl rsa -in ca.key -out ca_decrypted.key

openssl req -new -x509 -days 3650 -key ca.key -out ca.crt 假设我们需要为 light.cn 域名制作证书,先生成 light.cn的证书私钥 light.cn.pem。

openssl genrsa -des3 -out light.cn.pem 1024 生成无密码的私钥:

openssl rsa -in light.cn.pem -out light.cn.key

openssl req -new -key light.cn.pem -out light.cn.csr 最后要用CA证书进行签名:

openssl ca -policy policy_anything -days 1460 -cert ca.crt -keyfile ca.key -in light.cn.csr -out light.cn.crt 把 ca.crt 的内容追加到 light.cn.crt后面,因为有些浏览似乎不支持:

cat ca.crt>> light.cn.crt 注:windows 使用type 命令

4. 制作客户端证书(跟制作网站的证书模式一样):

准备客户端私钥:

openssl genrsa -des3 -out client.pem 2048

openssl req -new -key client.pem -out client-req.csr CA签名客户端证书请求

openssl ca -policy policy_anything -days 1460 -cert ca.crt -keyfile ca.key -in client-req.csr -out client.crt 客户端证书CRT转换为 PKCS #12格式( 全称应该叫做 Personal Information Exchange ,通常以 p12 作为后缀 ):

openssl pkcs12 -export -clcerts -in client.crt -inkey client.pem -out client.p12

5. nginx配置

server {

listen 443;

server_name test.com www.test.com;

root html;

index index.html index.htm;

ssl on; #开启ssl

ssl_certificate /usr/ssl/light.cn.crt; #服务器证书位置

ssl_certificate_key /usr/ssl/light.cn.key; #服务器私钥

ssl_client_certificate /usr/ssl/ca.crt; #CA证书用于验证客户端证书的合法性

ssl_verify_client on; #开启对客户端的验证

ssl_session_timeout 5m; #session有效期,5分钟

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_ciphers 'AES128+EECDH:AES128+EDH:!aNULL'; #加密算法

ssl_prefer_server_ciphers on;

location / {

proxy_pass http://127.0.0.1:8080;

}

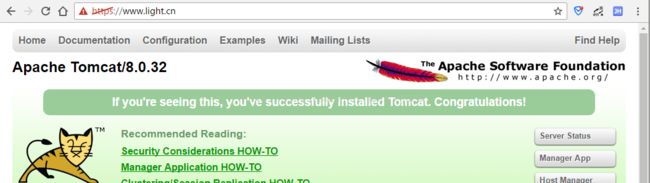

} 6. 测试

当将一切都设置好,将 nginx启动成功后,就可以打开 IE来访问了,第一次访问,浏览器会询问双向认证时使用的证书,类似下图

点击确认