upload-labs的搭建与通关1-5(小白观看)

文章内容

- 搭建upload-labs

- docker 搭建upload-labs

- 浏览器无法加载出来正常页面

- upload-labs的通关

- 第1关

- 第2关

- 第3关

- 第4关

- 第5关

搭建upload-labs

-

docker 搭建upload-labs

我们正常搭建

docker search upload-labs

docekr pull xxx

docekr run -it --name xxx -p 80:80 --rm xxx

如果用镜像的话,最好获取新的镜像源,pull速度太慢,建议更换 -

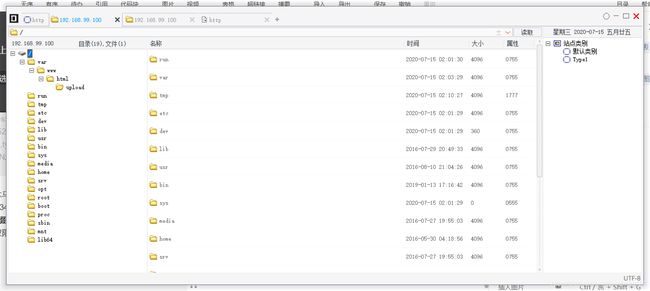

浏览器无法加载出来正常页面

因为此前我们做过sqli-labs,所以可能环境搭好后可能会有页面缓冲,页面不是这样的。

upload-labs的通关

-

第1关

-

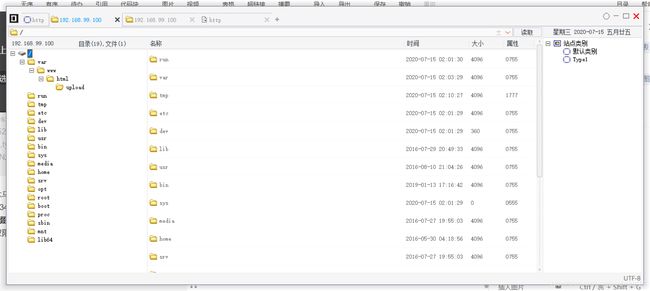

我们在docker中进入容器 用 mkdir upload即可正常进行

我们先写好一句话木马

命名为webshell.php,

但是,php文件无法上传,可以断定是前端检测

我们先把他后缀名改为jpg,再用burp抓包,找到此选项,将其后缀名改为php

如图,改为后缀名php,这样我们就把木马植入进去了。

用中国菜刀看一下,好的,我们获取控制权限了。

第2关

本关先看一下源代码吧

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

if (($_FILES['upload_file']['type'] == 'image/jpeg') || ($_FILES['upload_file']['type'] == 'image/png') || ($_FILES['upload_file']['type'] == 'image/gif')) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' . $_FILES['upload_file']['name']

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '文件类型不正确,请重新上传!';

}

} else {

$msg = UPLOAD_PATH.'文件夹不存在,请手工创建!';

}

和第一关差不多,我们把type改成他允许的类型。

'image/jpeg 或者 image/png’等等

继续用burp抓包

将如图所示修改即可

第3关

把php后缀ban掉了

这样我们尝试.php3(php2,3,4,5都行)或.phtml绕后

![]()

菜刀试一下,能不能,ok,成功

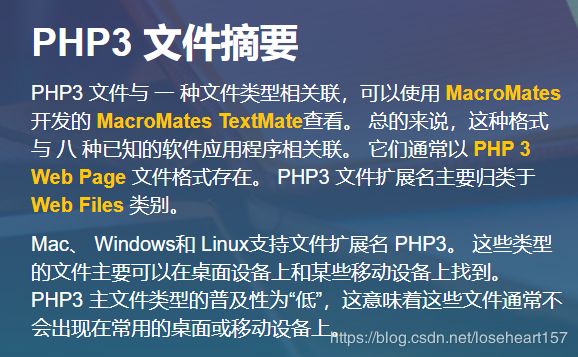

等等,你知道什么是php3吗?

我们在apache服务器解析中,会像这样添加配置,将php3等后缀文件解析成php文件。在我们搭建的docker环境中,他已经配置好了,所以不需要我们配置

第4关

我们先来介绍一下htaccess

.htaccess文件(或者"分布式配置文件"),全称是Hypertext Access(超文本入口)。提供了针对目录改变配置的方法, 即,在一个特定的文档目录中放置一个包含一个或多个指令的文件, 以作用于此目录及其所有子目录。作为用户,所能使用的命令受到限制。管理员可以通过Apache的AllowOverride指令来设置

我们先创建一个以hack.htaccess为名的文件,

配置内容如下

SetHandler application/x-httpd-php

这样可以把所有的文件当php文件执行

然后用burp抓包,把前缀删掉,只留下.htaccess,把这个传上去之后,在上传我们的webshell,jpg文件,这样就能获取他的权限。

第5关

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

没错,他不像前几关一样,会把输入的大小写全部转化为小写,我们采用sqli-labs用过的大小写,混合注入。更改为webshell.Php,这样,顺利注入。

后续会不久后补齐,希望大家支持一下。(小白一个,欢迎指正)