CTF-RE -Android Normal(Jarvisoj)

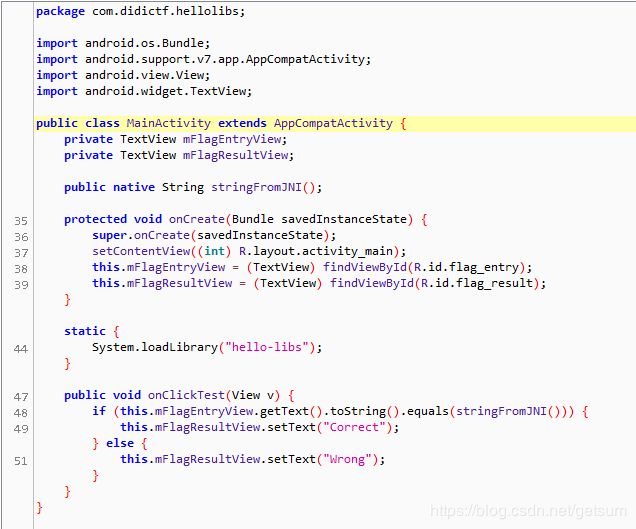

用jadx将apk文件反编译得到如下代码:

程序很简单,就是将输入的字符串与stringfromJNI()比较。但是stringfromJNI() 是native类型的方法。在这里的反编译代码中看不出来。

看到System.loadLibrary("hello-libs"),大概意思是在hello-libs中读取相关信息。因此我们可以考虑打开hello-libs中找到相关函数。

那么hello-libs文件在哪里呢?这里我们就要将apk文件反编译了。反编译之后得到一个同名文件夹,hello-libs文件就是放

lib\armeabi-v7a\下的一个.so同名文件。

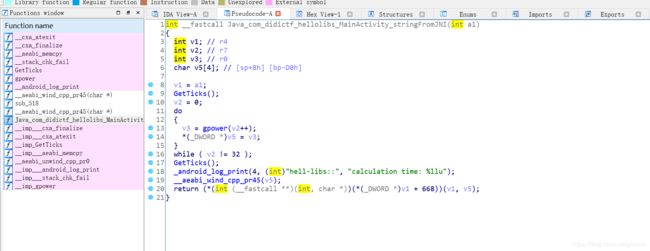

这个.so文件是可以用ida反汇编的。所以我们把它拖进去之后按f5变成c语言伪代码。

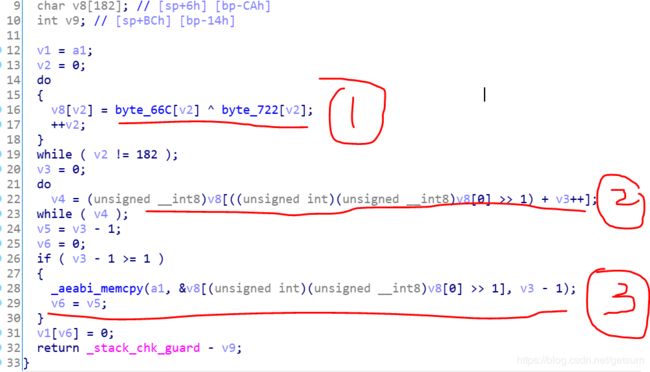

首先我们点进mainactivity函数,然后看到如上的函数。

gpower和getticks和_android_log_print函数点进去看之后发现是系统自带函数。所以剩_aeabi_wind_cpp_pr45函数,点两次之后进入了真正的和flag有关函数

标号1处表示的是打出flag表,v8内的数据储存的是flag的内容。然后我们知道v8[0]是56,因此v8[0]>>1为28,故第2和第2个标号处表示的是截取从v8[28]处开始到第一个为0的地方。所以可以写出跑Flag的代码:

#include

#include

#include

#include

using namespace std;

int s1[]={

0xD8, 0xC2, 0x6B, 0x42, 0x82, 0x67, 0xC8, 0x4D, 0x7A,

0x95, 0xE8, 0x81, 0x48, 0xC1, 0x9E, 0x40, 0xE8, 0xFB,

0xCF, 0xE6, 0x4F, 0xBA, 0xE6, 0xAF, 0x78, 0x19, 0x6F,

0x9C, 0xE9, 0xF7, 0x7A, 0xDD, 0x42, 0xCE, 0x8C, 3,

0xB8, 0x66, 0xD3, 0xAB, 0, 0x7E, 0xDE, 0x3E, 0x53,

0xDE, 0x30, 0x91, 0x3D, 0xF7, 0xCD, 0x72, 0x14, 0x51,

0x82, 0xEE, 0x1B, 0x8D, 0xB4, 0x8C, 0xD0, 0x8A, 0xF6,

0x9A, 0x96, 0x71, 0x98, 0x62, 0x93, 0x4A, 0x30, 0x2F,

0x9C, 0xA8, 0x79, 0x16, 0xC1, 0xE0, 0xEC, 0xD7, 0xE5,

0xEC, 0x8A, 0x64, 0xB4, 0x46, 0xCF, 0xD9, 0xE5, 0x96,

0xF3, 0x94, 0x73, 0xA9, 0xFF, 0xEA, 0xCB, 0x15, 0x9C,

0x7C, 0xA1, 0xD8, 0x3E, 0xBB, 0x1D, 0x38, 0xCB, 0x55,

0xD0, 0x19, 0x25, 0xB2, 0xB, 0x92, 0xE8, 0x88, 0xAE,

6, 0xA2, 0x9B, 0x93, 0x64, 0x5E, 0xFB, 9, 5, 0xF6,

0x2F, 0x1F, 0x35, 0xCC, 0xEF, 5, 0x6C, 0x19, 0x42,

0x38, 0xA5, 0x59, 0x2E, 0x80, 0xA, 0x19, 0xFC, 0x33,

0x5B, 0xBB, 0xD6, 0xEB, 0x2B, 0xAC, 0xF7, 0xE, 0xAD,

0xD8, 0x57, 0x40, 0x98, 0x71, 0x2C, 0x78, 0x68, 0x91,

0x82, 0x4F, 0x5B, 0xD6, 0x40, 0x8F, 3, 0xBD, 0x55,

0xB, 0x47, 0x3D, 0xF4, 0x5A, 0x49, 0x5B, 0xF2, 0xA2,

0x9E

};

int s2[]={

0xE1, 0xA1, 1, 0xE4, 0x82, 0x56, 0x9D, 0x70, 0xD9,

0xF5, 8, 0x10, 0x22, 0xA7, 0x2D, 0x2B, 0x41, 0xF0,

0xBD, 0xA4, 0x67, 0x3D, 0x9A, 0x20, 0xB9, 0xFB, 0x11,

0xD3, 0xAD, 0xB3, 0x39, 0x89, 4, 0xE3, 0xBF, 0x3A,

0x8F, 7, 0xEA, 0x9B, 0x61, 0x4D, 0xEC, 8, 0x64, 0xE8,

4, 0xA0, 0xB, 0xC2, 0xF5, 0x10, 0x76, 0x32, 0xBB, 0xD9,

0x2E, 0xBE, 0x86, 0xBA, 0xE7, 0xBA, 0xC6, 0xFC, 0xA2,

0x13, 0xD8, 6, 0xFA, 0x2E, 0x59, 0x4C, 0xF4, 0xDD,

1, 0x7F, 0xAF, 0x87, 0xC2, 0xB4, 0x8A, 0x81, 0x8A,

0xF2, 0xB6, 0x60, 0x9A, 0x13, 0x52, 0xC0, 0x6D, 0x9E,

0x5A, 0x52, 0xB5, 0x8F, 0x47, 0x5E, 0xE6, 0x41, 0xAD,

0xF5, 0xBB, 0xA9, 0x7A, 0x6C, 0xA1, 0x4C, 0x38, 0x60,

0xF2, 0x4B, 0x5C, 0xE8, 0x5B, 0xE5, 0xE3, 0xBA, 0x46,

0x70, 0x33, 4, 0xA7, 0x58, 0x19, 0x10, 0x49, 0x20,

0x1D, 0x51, 0x48, 0x9D, 0x78, 0xF9, 0xB4, 0x2E, 0x66,

0x58, 0x1B, 0xE8, 0xEE, 0x51, 9, 0x21, 0x80, 0xBC,

0xC8, 0x7B, 0xF5, 0x4E, 0x99, 0xFD, 0xFC, 0x9A, 0xFD,

0x65, 0x20, 0x13, 0x57, 0xD1, 0x83, 0x4D, 0xF6, 0x2C,

0xAF, 0x25, 0x3C, 0x12, 0xF0, 0x7C, 0x16, 0x66, 0x97,

0x7F, 0x6A, 2, 0xBC, 0x98, 0x52, 0xD7, 0xE3, 0x56

};

int s3[200];

int main(){

for(int i=0;i<182;i++)s3[i]=s1[i]^s2[i];

for(int i=(s3[0]>>1);s3[i]!=0;i++)

putchar((char)s3[i]);

} 跑出来的邮箱就是flag

这道题是android逆向中比较中规中矩的题,可以看作模板题。安卓逆向的大概思路也就差不多。遇到不懂的多问,多去求助搜索引擎,能收获到很多不错的效果。

目前电脑里面弄的android虚拟机还是没法用,所以都在用真机测试……